Trend Micro warnt vor neuer TorrentLocker-Variante

Der Austausch von Dateien über das Internet und entsprechende Diensteanbieter werden auch bei deutschen Unternehmen immer beliebter. Cyberkriminelle folgen stets den Gewohnheiten der Anwender. Und je verbreiteter die Nutzung solcher Cloud Services ist, desto wahrscheinlicher missbrauchen Online-Gangster diese als neue Angriffswege. Schließlich können Cyberkriminelle rechnen. Je niedriger die Durchschnittskosten einer Infektion, desto beliebter der zugehörige Angriffsweg. Ganz nebenbei werden dabei die Sicherheitsmechanismen am Gateway überlistet, weil kein verdächtiger Anhang vorliegt, der Link von einer legitimen Domäne stammt und dieser zudem über das legitime SSL-Protokoll abgesichert ist. So betrachtet war es in der Tat nur eine Frage der Zeit, bis eine verbreitete Erpressersoftware wie TorrentLocker auch über Services à la Dropbox verteilt wird.

Trend Micro hat Dropbox über die Gefahr informiert. Laut dessen Sicherheitsteam wurden alle entdeckten bösartigen Dateien entfernt und die betroffenen Nutzerkonten gesperrt.

Was man gegen TorrentLocker tun kann

Eine grundlegende Möglichkeit, sich vor Erpressersoftware zu schützen, sind neben Anwenderschulungen in den Unternehmen und einem gesunden Misstrauen regelmäßige Datensicherungen (Backups). Dabei sollten die Anwender der 3-2-1-Regel folgen – drei Kopien in zwei Formaten auf einem isolierten Medium. So lassen sich zum Beispiel die Familienfotos erstens auf einem externen Speichermedium (externe Festplatte oder Stick) speichern, zweitens in der Cloud ablegen und drittens auf eine CD brennen. Der Cloud-Speicher und der nicht eingesteckte USB-Stick verhindern dabei, dass TorrentLocker auch die Sicherungskopien verschlüsseln und löschen kann. Sollte kein Cloud-Speicher vorhanden sein und der USB-Stick mit dem Rechner verbunden, so wären wenigstens die auf CD gebrannten Bilder sicher, selbst wenn diese im CD-Laufwerk eingelegt wäre.

Generell sollten Anwender auf ihren Geräten eine moderne, mehrschichtige Sicherheitssoftware installieren und stets auf dem aktuellen Stand halten. Außerdem sollten diese Schutzlösungen über Cloud-Sicherheitsmechanismen verfügen, damit etwa Webadressen, die zu Erpresser- und anderer Schadsoftware führen, oder E-Mails mit bösartigen Links geblockt und bösartige Dateien gar nicht heruntergeladen oder ausgeführt werden. Zusätzlich bietet die Verhaltensanalyse solcher Sicherheitssoftware Schutz und kann eine unbekannte oder zunächst nicht erkannte Bedrohung noch vor dem eigentlichen Schaden abwehren.

Trend Micro-Kunden können sich mithilfe der Lösungen Trend Micro OfficeScan™ mit „XGen™“-Endpunktsicherheit, „Smart Protection Suites“, „Worry-Free Business Security“, „Deep Discovery“, „Deep Security“ und „Cloud App Security“ vor der Bedrohung durch TorrentLocker schützen.

Im Falle einer Infektion mit Erpressersoftware generell können Anwender kostenlose Werkzeuge wie das Trend Micro Crypto-Ransomware File Decryptor Tool nutzen, um bestimmte Varianten von Erpressersoftware mit Dateiverschlüsselung unschädlich zu machen, indem die Dateien wieder entschlüsselt werden.

Weitere Informationen

Weitere Informationen zur neu entdeckten TorrentLocker-Variante sind im deutschsprachigen Trend Micro-Blog abrufbar.

Als weltweit führender Cybersicherheitsanbieter verfolgt Trend Micro seit über 25 Jahren das Ziel, eine sichere Welt für den digitalen Datenaustausch zu schaffen.

Die Lösungen für Privatanwender, Unternehmen und Behörden bieten mehrschichtigen Schutz für Rechenzentren einschließlich cloudbasierter und virtualisierter Umgebungen, Netzwerke und Endpunkte – unabhängig davon, wo sich die Daten befinden: von (mobilen) Endgeräten über Netzwerke bis hin zur Cloud. Trend Micros Lösungen sind für gängige Rechenzentrums- und Cloudumgebungen optimiert und sorgen so dafür, dass wertvolle Daten automatisch vor aktuellen Bedrohungen geschützt sind. Die miteinander kommunizierenden Produkte bilden einen Schutzmechanismus, der durch zentrale Transparenz und Kontrolle eine schnellere, bessere Absicherung ermöglicht.

Um Bedrohungen schnell erkennen, verhindern und entfernen zu können, nutzen alle Lösungen das Smart Protection Network: Diese cloudbasierte Sicherheitsinfrastruktur verwendet die neuesten datenwissenschaftlichen Methoden zur Big-Data-Analyse.

Trend Micro bietet seine Lösungen weltweit über Vertriebspartner an. Der Hauptsitz des japanischen Anbieters, der mit mehr als 5.000 Mitarbeitern in über 50 Ländern aktiv ist, befindet sich in Tokio, die deutsche Niederlassung in Hallbergmoos bei München. In der Schweiz kümmert sich die Niederlassung in Glattbrugg bei Zürich um die Belange des deutschsprachigen Landesteils, der französischsprachige Teil wird von Lausanne aus betreut; Sitz der österreichischen Vertretung ist Wien.

Weitere Informationen zum Unternehmen und seinen Lösungen sind unter www.trendmicro.de verfügbar, zu aktuellen Bedrohungen unter blog.trendmicro.de sowie blog.trendmicro.ch. Anwender können sich auch unter @TrendMicroDE informieren.

TREND MICRO Deutschland GmbH

Parkring 29

85748 Garching

Telefon: +49 (89) 839329-700

Telefax: +49 (811) 88990-799

http://www.trendmicro.de

phronesis PR GmbH

Telefon: +49 (821) 444-800

Fax: +49 (821) 444-8022

E-Mail: info@phronesis.de

phronesis PR GmbH

Telefon: +49 (821) 444-800

Fax: +49 (821) 444-8022

E-Mail: info@phronesis.de

Marketing Director Central Europe

Telefon: +49 (811) 88990-700

Fax: +49 (811) 88990-799

E-Mail: thomas_rademacher@trendmicro.de

phronesis PR GmbH

Telefon: +49 (821) 444800

Fax: +49 (821) 4448022

E-Mail: moerz@phronesis.de

Trend Micro Österreich/Schweiz

Telefon: +41 (44) 82860-80

Fax: +41 (44) 82860-81

E-Mail: Daniel_Schmutz@trendmicro.ch

![]()

PDF- Bearbeitung im Bauwesen

Die Lösung zur Arbeitsablaufsoptimierung für Design und Baugewerbe. Bluebeam Revu 2017 bietet optimierte PDF-basierte Werkzeuge für Materialkostenberechnung und Arbeitsablaufsautomatisierung, die den gesamten Projektzyklus abdecken und die Effizienz von Arbeitsabläufen maximieren.

Neue Funktionen wie:

- Dynamisches Füllen: Grenzen Sie komplexe Planbereiche ab, und füllen Sie sie für einfache Anmerkungen, Messungen und Flächen.

- Mengenlink: Verknüpfen Sie nahtlos Messungsergebnisse mehrerer PDFs mit Excel-Tabellen für automatische Angebotsberechnungen mit den von Ihnen selbst definierten Formeln und Formaten.

- Messwerkzeug-Verbesserungen: Nutzen Sie eine umfangreiche Auswahl an Messwerkzeugen für präzisere und schnellere Berechnungen wie Neigung, Anstieg/Abfall, Breite und Höhe sowie das neue Polylängen-Werkzeug.

- Verbesserte Zählwerkzeuge: Nutzen Sie die erweiterten Funktionen, um Symbole anzupassen, Elemente schneller zu zählen und Ihren Markuplisten aussagekräftigere Daten hinzuzufügen.

GRAFEX

Ziegeleistr. 63

30855 Langenhagen

Telefon: +49 (511) 78057-0

Telefax: +49 (511) 78057-99

http://www.grafex.de

Marketing

Telefon: +49 (511) 78057-12

Fax: +49 (511) 78057-99

E-Mail: albeck@grafex.de

Medizintechnik-Riese Stryker entdeckt keytech für sich

Oberstes Ziel? Aktuelle Daten an jedem Arbeitsplatz!

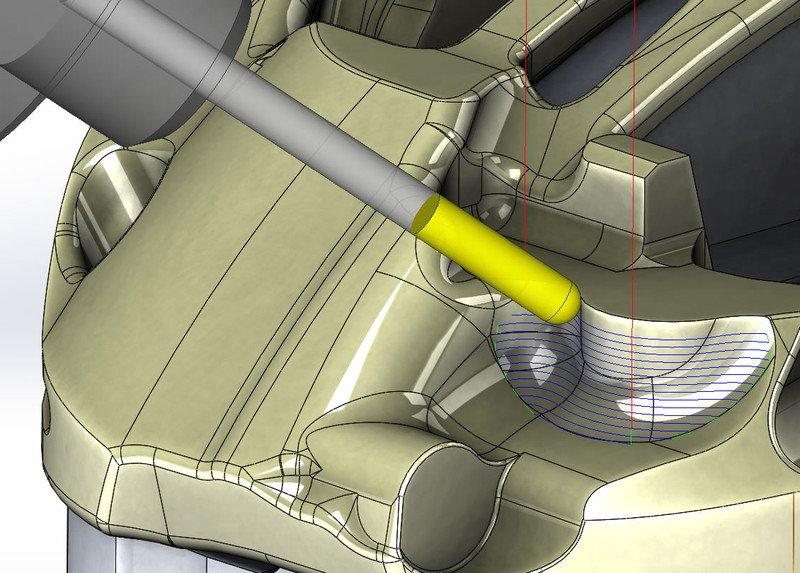

Simon Heyse ist Supervisor im Fertigungsbereich am Standort Mühlheim-Stetten. Die dort gefertigten Implantatsysteme für den Kopf-, Hand- und Fußbereich sind jeweils Marktführer in ihrem Segment. In der Fertigung stehen zahlreiche CNC-Maschinen. Bevor an den 5-Achs-Fräszentren Teile für eines der 500 chirurgischen Instrumente gefertigt werden, erfolgt die Simulation und Programmierung in SolidCAM®. „Wir speicherten die CAM-Daten in Ordnern, die im Windows Explorer erstellt wurden. Als problematisch erwies sich die Gefahr, Daten im falschen Ordner abzulegen. Die Folge ist der Verlust eines CAM-Auftrags mit stark verzögerter oder fehlerhafter Fertigung. Außerdem wuchs bei uns der Wunsch, projektbegleitende Daten wie E-Mails etc. revisionssicher und eindeutig abzulegen. Das oberste Ziel aber war es, für Datengleichheit zu sorgen. D. h. an jedem Programmierarbeitsplatz sollen die aktuellsten Daten zum Werkzeug und zur Bearbeitungsart zur Verfügung stehen.“

Die „riesige Spielwiese“ keytech eröffnet völlig neue Perspektiven

Das Team um Simon Heyse schaute sich nach Lösungen um. Da SolidCAM® auf dem 3D-CAD-System SolidWorks® von Dassault basiert, war es zunächst naheliegend, das dort angebotene SolidWorks® Enterprise PDM zu betrachten. Leider waren damit nicht die gewünschten Projektinformationen rund um den Workflow abbildbar. „Wir stießen auf keytech PLM und entdeckten eine riesige Spielwiese, die uns völlig neue Perspektiven aufzeigte. Inzwischen wollen wir mit keytech nicht nur CAM-Daten verwalten, sondern gesamte Maschinenlogbücher.

Weltweit verfügte niemand über eine solch praktikable Lösung

Wir sind plötzlich tatsächlich in der Lage, unsere gesamten Projektabläufe vollständig und sicher abzubilden und verfügen nun über PLM, DMS und Projektabwicklung aus einer Hand unter einer simplen Oberfläche.“ Wie in solchen Fällen bei Stryker üblich, tauschen sich die Projektverantwortlichen global über ein zentrales Equipment-Strategie-Team-Board, kurz EST-Board, aus. Heyse postete seine Entdeckung und zu seiner großen Überraschung verfügte niemand weltweit über eine solche praktikable Lösung wie keytech. In der Folge meldete sich sofort Irland und Tuttlingen mit dem Wunsch, ebenfalls in keytech einzusteigen. „Wir hier in Stetten streben den Status `Center of Excellence´ für unsere Produkte an. Mit den neu erworbenen keytech Funktionen, insbesondere was Projektmanagement und DMS anbelangt, sind wir dafür bestens gerüstet. Wir sind damit in der Lage, alle Daten prozesssicher bereitzustellen und Fehlerquellen zu eliminieren. Wir freuen uns auf die ersten Schritte mit keytech und sind gespannt, welche Anwendungsfälle wir noch finden werden.“

Auch in der Fertigung kommen sie Stärken von keytech voll zur Geltung

Die Betreuung der Stryker Standorte im süddeutschen Raum sowie in der Schweiz und Österreich erfolgt durch die keytech Süd GmbH. Geschäftsführer Frank Schlupp sieht sich in der Flexibilität der keytech Lösung bestätigt: „Bei Stryker starten wir nun einmal nicht in der Konstruktion sondern in der Fertigung. Dennoch kommen die Stärken von keytech bei der Verwaltung von technischen Daten und Dokumenten zur professionellen Projektabwicklung voll zur Geltung. keytech ist eben viel mehr als nur PLM und das stellen wir bei Stryker gerne unter Beweis.“

Die keytech Software GmbH wurde 1993 gegründet und hat sich auf die Optimierung von Geschäftsprozessen innerhalb des Produktlebenszyklus spezialisiert. Mit über 20.000 Anwendern weltweit und mehr als 30 Jahren Erfahrung in der Softwareentwicklung zählt keytech zu den PLM-Marktführern im deutschsprachigen Raum. keytech begleitet seine Kunden bei der Umsetzung des PLM-Gedanken im Unternehmen und berücksichtigt bestehende Prozesse bei der Implementierung.

Als einer von wenigen unabhängigen PLM-Herstellern bietet keytech Schnittstellen zu namhaften CAD-Programmen an wie z.B. SOLIDWORKS, CATIA, Inventor, Solid Edge, AutoCAD, EPLAN und andere. Die langjährige Erfahrung von keytech aus zahlreichen ERP-Kopplungen ist die Basis für eine erfolgreiche Verbindung der Systeme. keytech hat bereits in der Vergangenheit Schnittstellen zu bekannten ERP-Systemen, u.a. SAP, PSI, Microsoft Dynamics NAV, SIVAS, ABAS und ISSOS, realisiert. Anfang 2010 wurde das Produktportfolio um ein vollwertiges DMS-System erweitert, das den Zugriff auf revisionssichere Daten in Echtzeit abteilungsübergreifend ermöglicht. Durch diese Erweiterung vereint keytech die beiden Welten PLM und DMS in einem System.

keytech Süd GmbH, Sulz a.N.

Seit 2011 fungiert die keytech Süd GmbH als Tochtergesellschaft der keytech Software GmbH. Der Standort in Sulz wurde gegründet, um den Kunden und Interessenten im Herzen Süddeutschlands sowie in Österreich und der Schweiz einen nahen Ansprechpartner zu geben – die direkte Betreuung übernimmt Geschäftsführer Frank Schlupp gemeinsam mit seinem elfköpfigen Team. Durch die über 20jährige Erfahrung in den Bereichen CAD/CAM und PLM werden ausgereifte und praxisnahe Lösungen für PLM und DMS optimiert sowie effektiv und flächendeckend implementiert. Mittlerweile werden über 100 Kunden kompetent beraten und betreut. Ein aktives Partnernetzwerk mit namhaften Herstellern und regionalen Unternehmen ermöglicht dabei optimal auf Kundenbedürfnisse zugeschnittene Lösungen.

PROCAD International GmbH

Maria-von-Linden Str. 25

45665 Recklinghausen

Telefon: +49 (2361) 98580-0

Telefax: +49 (2361) 98580-23

http://www.keytech.de

Marketing

Telefon: +49 (2361) 98580-0

Fax: +49 (2361) 98580-23

E-Mail: sabrina.schliwa@keytech.de

![]()

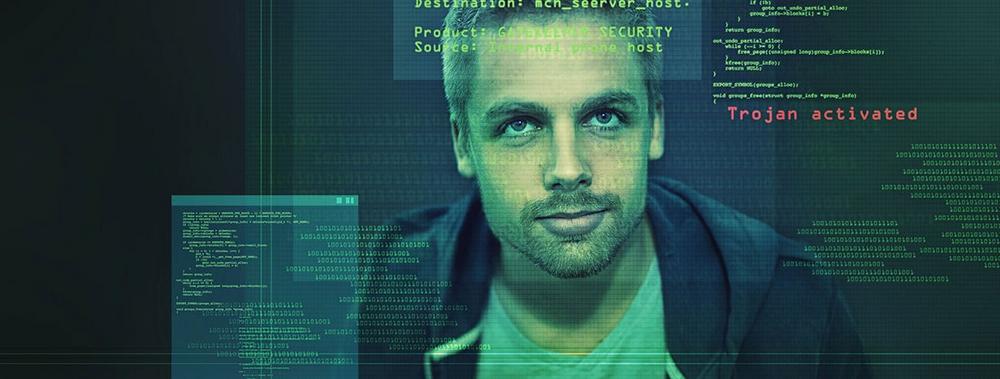

Sticky-Keys-Attacke: Wenn sich das Betriebssystem gegen Sie richtet

Entdeckt wurde diese clevere Masche erst kürzlich von den PandaLabs, als deren IT-Experten eine Attacke gegen ein ungarisches Unternehmen analysierten. Das Besondere daran: Der Angriff nutzte nicht irgendwelche Malware als solche (Phishing, Würmer oder die gefürchteten Verschlüsselungstrojaner) sondern Skripts und andere zum Betriebssystem gehörige Tools, um die Malware-Scanner zu umgehen. Dies ist nur ein weiteres Beispiel für die zunehmende Selbstsicherheit und Professionalität, die IT-Security- bei Cyberkriminellen in den letzten Monaten beobachtet haben.

Analyse einer Attacke ohne Malware-Verwendung

Zunächst starten die Hacker ihren Angriff, indem sie mithilfe des Remote Desktop Protokolls (RDP) eine Brute-Force-Attacke gegen einen Server einleiten. Sobald sie die Login-Daten des Computers bekommen haben, haben sie kompletten Zugriff auf diesen.

Das Nächste, was die Hacker tun, ist, dass sie die sethc.exe-Datei mit dem Parameter 211 vom Command Prompt Window (CMD) des Computers starten. Dies aktiviert das ‚Sticky Keys‘-Feature des Systems. Sicherlich haben Sie diese Nachricht schon mal gesehen:

(s. Anhang-Datei ‚Sticky Keys‘)

Dann wird ein Programm namens ‚Traffic Spirit‘ heruntergeladen und gestartet. ‚Traffic Spirit‘ ist eine Anwendung zur Traffic-Generierung, die in diesem Fall dazu genutzt wird, um Geld mit den kompromittierten Computern zu machen.

(s. Anhang-Datei ‚Make Traffic‘)

Anschließend wird eine selbst-extrahierende Datei gestartet, die die folgenden Dateien in den %Windows%cmdacoBin-Ordner dekomprimiert:

• registery.reg

• SCracker.bat

• sys.bat

Die Angreifer fahren dann mit dem Start des Windows Registry Editors (Regedit.exe) fort und fügen den folgenden in der registery.reg-Datei enthaltenen Key hinzu:

(s. Anhang-Datei ‚Key‘)

Der Key hat folgendes Ziel: Jedes Mal, wenn das Sticky-Keys-Feature genutzt wird (sethc.exe), startet eine Datei namens SCracker.bat. Dies ist eine Batch-Datei, die ein sehr einfaches Authentifizierungssystem implementiert. Beim Start der Datei wird folgendes Fenster angezeigt:

(s. Anhang-Datei ‚cmd‘)

Der Benutzername und das Passwort werden aus zwei in der Datei sys.bat enthaltenen Variablen abgerufen:

(s. Anhang-Datei ‚Variable‘)

Auf diese Weise installiert der Angreifer eine Back Door auf dem betroffenen System. Mit dieser ‚Hintertür‘ ist der Angreifer in der Lage, sich mit dem Zielcomputer zu verbinden, ohne die Anmeldeinformationen eingeben zu müssen. Er aktiviert die Sticky-Keys-Funktion (z. B. durch fünfmaliges Drücken der SHIFT-Taste) und gibt den entsprechenden Benutzernamen und das Passwort in die Command Shell ein:

(s. Anhang-Datei ‚Batch Datei‘)

Die Command Shell Shortcuts erlauben dem Angreifer, auf bestimmte Verzeichnisse zuzugreifen, die Konsolenfarbe zu ändern und andere typische Befehlszeilenbefehle zu verwenden.

(s. Anhang-Datei ‚CMD2‘)

Der Angriff hört hier aber nicht auf. In ihrem Versuch, so viel Gewinn wie möglich von mit der angegriffenen Firma zu machen, installiert der Angreifer einen Bitcoin-Miner, um mit jedem kompromittierten Computer weiteres Geld zu erhalten. Bitcoin-Mining-Software zielt darauf ab, die Computerressourcen der Opfer zu nutzen, um die virtuelle Währung zu erzeugen, ohne dass sie es bemerken. Eine billige und sehr effektive Möglichkeit, Computerinfektionen zu monetarisieren.

Wie hilft die Sticky-Keys-Funktion den Cyberkriminellen?

Wofür benötigen Angreifer eine Back Door wenn sie über eine RDP-Verbindung gezielt auf einen Computer zugreifen können? Die Antwort auf diese Frage ist einfach: Die Installation einer Hintertür auf dem betroffenen System ermöglicht es dem Angreifer, durch Aktivierung der Sticky-Keys-Funktion jederzeit wieder auf das System zugreifen zu können, selbst wenn das Opfer den Angriff bemerkt und seine Login-Daten ändert.

Adaptive Defense 360, die fortschrittliche Cyber-Security-Lösung von Panda Security, konnte diesen gezielten Angriff durch die kontinuierliche Überwachung des IT-Netzwerks des betroffenen ungarischen Unternehmens bereits in den Anfängen stoppen. Die Firma wurde somit vor ernsthaften finanziellen Einbußen und Reputationsschäden bewahrt.

Seit seiner Gründung 1990 in Bilbao kämpft Panda Security gegen jedwede Bedrohung der IT-Infrastrukturen von Unternehmen bis zu Heimanwendern. Als Pionier der IT-Security-Branche gelang es dem Entwicklerteam immer wieder, mithilfe bedeutender technologischer Meilensteine den Sicherheitslevel seiner Kunden entscheidend zu erhöhen. So gilt Panda heute als ‚Entwickler des Cloud-Prinzips bei der Malware-Bekämpfung‘.(Quelle: Magic Quadrant for Endpoint Protection Platforms, Gartner, 2012)

Basierend auf seinen Entwicklungen stellt das Unternehmen heute eine einzigartige Plattform zur Verfügung, die unter der Bezeichnung Adaptive Defense verschiedenste Technologien wie EDR (Endpoint Detection and Response), EPP (Endpoint Protection Platform), SIEM (Security Information and Event Management) und DLP (Data Loss Prevention) verbindet. Dadurch wird ein zuverlässiger Schutz wie zum Beispiel vor Ransomware (Cryptolocker) auf den Endpoints realisiert.

Das Unternehmen Panda Security mit Hauptsitz in Spanien ist aktuell in 60 Ländern präsent, schützt weltweit mehr als 25 Millionen Anwender und stellt seine Lösungen in 23 Sprachen zur Verfügung.

Panda Security Germany

Dr. Alfred-Herrhausen-Allee 26

47228 Duisburg

Telefon: +49 (2065) 961-360

Telefax: +49 (2065) 961-199

http://www.pandasecurity.com

Presse und PR

Telefon: +49 (2065) 961-352

Fax: +49 (2065) 961-195

E-Mail: Kristin.Petersen@de.pandasecurity.com

![]()

Now it’s driveable, because it’s CUR3D!

Neben hochkarätigen Ausstellern wie 3M und thyssenkrupp ist der Bochumer 3D-Druck-Spezialist RUHRSOURCE auf dem Campus 2017 mit von der Partie. Gemeinsam mit ihrem Netzwerk- und Entwicklungs-Partner CINTEG AG stellen sie CUR3D – die erste echte 3D-Druck-Vorstufe – vor und referieren an ihrem Messestand über die Vorteile der additiven Fertigung im Leichtbau und wie CUR3D dieses Verfahren signifikant vereinfacht.

„Now it’s printable, because it’s cured!“

CUR3D wurde im November 2016 nach zweijähriger Entwicklungszeit veröffentlicht und löst ein im 3D-Druck bekanntes Problem:

CAD-Daten sind in der Regel nicht einfach druckbar, denn meistens sind mehrere Stunden Aufbereitung der Zeichnung nötig: Zu dünne Wände und überlappende Flächen müssen korrigiert werden, genauso wie falsche Normalen. Das Auffüllen von Hohlräumen und Löchern nimmt viel Zeit in Anspruch. Und weicht der Skalierungsfaktor dann auch noch von den Original-Daten ab, ist Frustration vorprogrammiert.

CUR3D (gesprochen: kjʋəd) reduziert diesen Arbeitsaufwand von mehreren Stunden auf nur wenige Minuten.

Die Gutenberg-Revolution für den 3D-Druck: Egal welche Art von Anschauungsmodellen Sie drucken wollen, CUR3D wird Ihre Arbeit mit 3D-Druckern revolutionieren und vor allem beschleunigen. Jetzt können Sie sich auf das Wesentliche konzentrieren und CUR3D erledigt den Rest.

RUHRSOURCE’s Ziel ist das Produzieren innovativer Software Lösungen für den 3D-Druck mit einem klaren Fokus auf Simplizität und Produktivität.

Darüber hinaus bietet RUHRSOURCE ganzheitliche Beratungen, Schulungen und Projektumsetzungen im Bereich der additiven Fertigung an.

Weitere Informationen finden Sie auf https://www.ruhrsource.com

RUHRSOURCE GmbH

Stresemannstraße 13

44866 Bochum

Telefon: +49 (2327) 604831-0

Telefax: +49 (2327) 6048433

https://www.ruhrsource.com

Telefon: +49 (2327) 604831-0

E-Mail: cf@ruhrsource.com

![]()

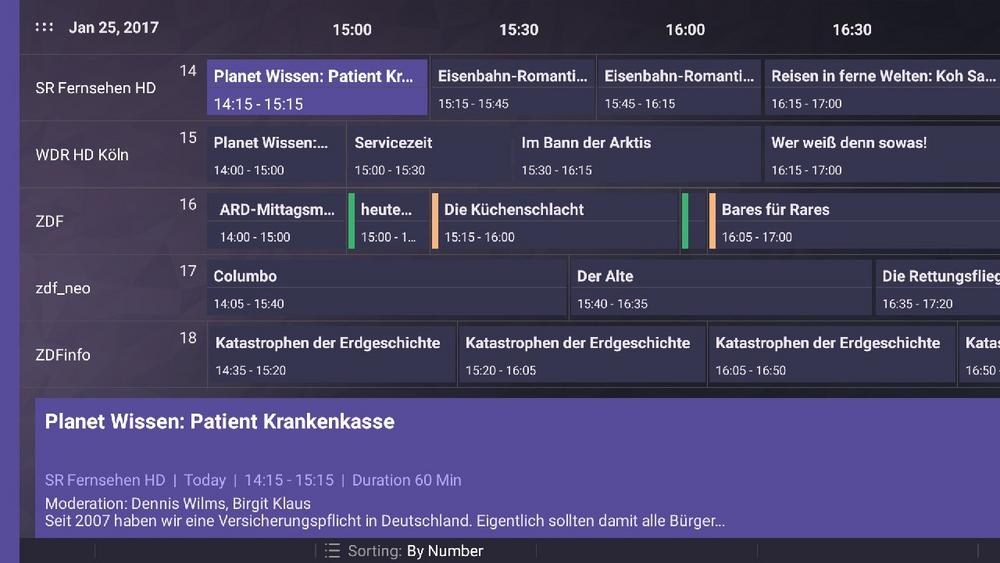

Amazon FireTV kann auch LiveTV – aber nur mit der kostenlosen App von DVBLogic TV Mosaic

Und schon kann es losgehen. Mit dieser kostenlosen App wird der Anwender dann in die Lage versetzt, Live-TV-Funktionalität in der gleichen komfortablen Android-Umgebung zu sehen wie die Streamingdienste (Netflix, Youtube oder HBO). Die Bedienung der App erfolgt über die bereits vorhandene FireTV-Fernbedienung. Einfacher geht es nicht!

TV Mosaic App ist auch für große Bildschirme konzipiert und für die Nutzung mit vielen, unterschiedlichen Fernbedienungen optimiert. Neben FireTV arbeitet die App natürlich auch mit anderen, gängigen Android-Playern ab Android Version 4.4 zusammen. Erwähnt seien hier neben FireTV auch NVidia Shield, Xiaomi Mi Box, AndroidTV-Boxen oder TV-Geräte. Die App kann SD, HD und UltraHD (H265-Video) TV-Kanäle abspielen. H265-Playback erfordert 4k-fähige Android-Boxen – wie z.B. die Amazon FireTV, 2. Generation.

Darüber hinaus bietet TV Mosaic App Timeshift-Funktionen, so dass die Nutzer in der Übertragung hin und her springen können – inklusive Pausenfunktion im Live-TV. Der Puffer kann bis zu fünfzehn Minuten HD-Inhalt und etwa 30 bis 40 Minuten im SD-Stream speichern. Die App extrahiert Programminformationen (EPG) aus dem Stream und präsentiert sie in einer komfortablen Übersicht. Neu ist jetzt auch eine Suchfunktion in der EPG-Datenbank.

Die TV Mosaic-App in Verbindung mit DVBLogic TVButler arbeitet mit nicht verschlüsselten TV- und Radiokanälen von unter anderem Kabel Deutschland, UnityMedia, UPC Austria, UPC Schweiz, DVB-T und DVB-T2 terrestrischer Fernsehübertragung (einschließlich H265-Videokanäle) zusammen. Tipp an dieser Stelle und Augen auf! Es gibt auch andere Echtzeit-Fernsehen-Lösungen, die aber meist bei PayTV-Sendern und damit in einer Abo-Falle enden.

Die Installation und Konfiguration ist wie bereits erwähnt denkbar einfach: den TVButler Tuner und gewünschter Fernsehanschluss direkt an den USB-Port des Android Players anschließen, dann die TV Mosaic App von http://tv-mosaic.com/de/ kostenlos runterladen und installieren, anschließend die TV-Kanäle des Providers scannen und loslegen.

Die App ist ab sofort im Google PlayStore und Amazon Marketplace verfügbar. Der DVBLogic TVButler kann im Übrigen bei http://tv-mosaic.com/de/ sowie https://dvblogic.com/de/tvbutler/tvbutler-100tc-android/ und über die üblichen DVBLogic Partner und Kanäle erworben werden.

DVBLogic wurde 2007 als "Brückenschlag" zwischen TV-Hardware und dem Windows MediaCenter von Pavlo Barvinko und Sasha Bublyk gegründet. Die ersten DVBLink Produkte wurden gleichzeitig marktreif mit voller Unterstützung von DVB-S und DVB-C Broadcast-Standards im Windows MediaCenter. In den folgenden Jahren wuchs das DVBLink Produkt-Portfolio und bietet heute komplette Live- oder aufgezeichnete TV-Lösungen für Windows und NAS-Plattformen. Seit der Gründung in Eindhoven (NL) hat DVBLogic viele Produkte auf den Markt gebracht, die im Zusammenspiel mit namhaften Hardware-Herstellern wie Hauppauge, PCTV Systems, Technotrend, TBS, Dreambox, Synology, NetGear, ASUSTOR oder Iomega ihre Leistungsfähigkeiten bewiesen haben.

DVBLogic

Tankenberglaan 24

NL5628DH Eindhoven

http://dvblogic.com/

Christoph Müllers PR

Telefon: +49 (2839) 568313-0

Fax: +49 (2839) 568313-5

E-Mail: christoph.muellers@prmuellers.de

![]()

Universelle Endgeräte-Verwaltung

Diverse Betriebssysteme werden unterstützt

Die neue Version von VXL Fusion EMM eignet sich für das Management von Geräten unter verschiedensten Betriebssystemen von einer zentralen, browserbasierten Plattform aus. Unterstützt werden VXL Linux, Windows 7 und Windows 10 Professional, Windows Embedded 7, 8 und 10 IoT, Windows Mobile, Windows POS, Android, iOS und macOS. Fusion EMM kann im eigenen Netzwerk installiert oder als vom Hersteller gehostete Software betrieben werden.

Großer Funktionsumfang

Für Administratoren und IT-Verantwortliche stehen umfangreiche Verwaltungsfunktionen auf Enterprise-Level zur Verfügung, darunter Inventarisierung, Monitoring, Analyse, zentrale Installation und Aktualisierung von Apps, die automatische Provisionierung von Geräten sowie diverse Möglichkeiten für das Security-Management. Fusion EMM unterstützt dadurch auch BYOD-Konzepte („Bring your own Device“) beziehungsweise den sicheren geschäftlichen Einsatz von privaten Endgeräten. Zur besseren Organisation lassen sich zudem Richtlinien auf Basis von Gruppen und Geräten sowie Benutzerprofilen definieren.

„Die Realität sieht in vielen Unternehmen, Behörden und Organisationen heute längst so aus, dass eine sehr heterogene Gerätelandschaft mit einem bunten Mix aus mobilen und stationär genutzten Endgeräten besteht, die aber häufig für sich überschneidende Aufgaben eingesetzt werden“, sagt Frank Noon, VP Worldwide Sales bei VXL. „Hinzu kommen Hybrid-Geräte, die ohnehin nicht eindeutig zugeordnet werden können. Der aktuell oft noch vorherrschende Stand, zwei komplett getrennte Verwaltungslösungen für mobile und nicht-mobile Geräte zu betreiben, ist aus unserer Sicht daher veraltet und nicht mehr zielführend. Denn das bedeutet immer doppelte Arbeit und viel Aufwand aufgrund der Nutzung und Pflege von zwei Systemen, die möglicherweise auch noch vollkommen unterschiedliche Benutzeroberflächen aufweisen und so zu ständigen Brüchen bei der Arbeit des Admins führen. Wir haben Fusion EMM dahingehend erweitert, dass die Lösung nun als zentrale, universelle Device-Management-Plattform einsetzbar ist. Das erleichtert nicht nur Administratoren die Übersicht, sondern kann auch massiv zu Kosteneinsparungen beitragen. Denn Fusion EMM bedeutet echtes Unified Endpoint Management zu einem äußerst attraktiven Preis.”

Weitere Informationen finden sich unter http://www.vxlsoftware.com/… beziehungsweise http://www.vxlsoftware.com/….

Preis und Verfügbarkeit:

VXL Fusion EMM ist ab sofort verfügbar und über die Fachhandelspartner von VXL erhältlich. Die Endkunden-Listenpreise liegen je Gerät für die beiden Versionen Gold und Platinum bei ca. 37,00 bzw. ca. 49,00 Euro pro Einzellizenz. Preisangaben verstehen sich zzgl. MwSt. und ab Lager. Die exakten Konditionen sind abhängig vom Dollarkurs. Informationen zu Volumenrabatten sowie aktuelle Angebote sind über die VXL-Partner erhältlich. Test-Versionen zur Evaluierung sind jederzeit als Download verfügbar.

VXL ist einer der weltweit führenden Hersteller von Thin Client-Produkten und seit mehr als drei Jahrzehnten am Markt. Zur Produktpalette zählen neben Desktops, Thin Client-Laptops, integrierten TFT-Geräten und Wireless-Lösunge. Die VXL Software Gruppe ergänzt das Hardware-Portfolio mit Softwareprodukten für die Bereiche universelles Gerätemanagement für Desktops und Mobilgeräte, PC-Repurposing und Digital Signage. Die Lösungen von VXL bieten technisch ausgereifte Spezifikationen, attraktives Design und zeichnen sich neben einem langen Lebenszyklus auch durch ein besonders interessantes Preis-Leistungs-Verhältnis aus. Das Unternehmen hat Niederlassungen in Australien, Deutschland, Frankreich, USA, Indien, Singapur und Großbritannien und beschäftigt weltweit über 400 Mitarbeiter.

www.vxl.net

www.vxlsoftware.com

VXL Instruments Ltd.

Neptunstr. 37

85368 Moosburg

Telefon: +49 (8761) 1093

Telefax: +49 (8761) 1082

https://www.vxl.net

Sales Manager für Zentral- und Osteuropa

Telefon: +49 (8761) 1093

Fax: +49 (8761) 1082

E-Mail: gerdb@vxl.net

Inhaber

Telefon: +49 (89) 6230-3490

E-Mail: hansel@fx-kommunikation.de

![]()

Infotag “xSuite for SAP“ der WMD Group in Dortmund

Auf dem WMD-Infotag für SAP-Anwender wird erläutert, wie sich digitaler Posteingang, die Bearbeitung von Eingangsrechnungen, Beschaffungsmanagement und Archivierung innerhalb von SAP mit einer ganzheitlichen Lösung wie der xSuite for SAP durchführen lassen. Die xSuite verbindet unterschiedliche Prozesse durch modernste Technologien und verknüpft diese miteinander. Der digitale Posteingang ist dabei nur der Beginn der Prozesskette, es schließen sich verschiedene Workflow- und Aktenlösungen sowie ein Archivsystem an. Dies erlaubt ganzheitliche Arbeitsabläufe, etwa im Zuge von Procure-to-Pay (Bestellen und Bezahlen) oder Order-to-Cash (Auftragseingang und Zahlungseingang).

Kundenvorträge von Anwendern wie der Vorwerk Deutschland Stiftung & Co. KG, FRIMO Group GmbH und dormakaba Deutschland GmbH geben auf dem Infotag in Dortmund Einblick in die Praxis. Der WMD-Partner Winshuttle Deutschland GmbH berichtet über die Möglichkeiten einer Automatisierung beim SAP-Datenmanagement. Dabei wird erklärt, warum die Kontrolle von SAP-Stammdaten so komplex geworden ist und welche Auswirkung eine unzureichende Datenqualität auf allen Ebenen eines Unternehmens hat. Die Besucher/innen erfahren, wie sich die SAP-Massendatenanlage und -pflege automatisieren lässt. Resultat ist eine dauerhaft erhöhte Datenqualität.

Ort der Veranstaltung:

l`Arrivée HOTEL & SPA

Wittbräucker Straße 565

44267 Dortmund-Höchsten

Dauer: 10:00 h – 16:30 h

Weitere Informationen und Anmeldungen unter: http://bit.ly/2neje55

xSuite Group GmbH

Hamburger Straße 12

22926 Ahrensburg

Telefon: +49 (4102) 88380

http://www.xsuite.com

Marketing & PR

Telefon: +49 (4102) 8838-36

Fax: +49 (4102) 8838-12

E-Mail: wirtz@wmd.de

![]()

PALFINGER veranstaltete größten Digitalisierungs-Hackathon in Österreich

• Siegerteams werden ihre Konzepte gemeinsam mit PALFINGER weiterentwickeln

• Offene Innovation als wichtiger Ideenbringer für erweiterten Kundennutzen Die PALFINGER Gruppe veranstaltete am 4. und 5. März 2017 den größten Hackathon Österreichs. Mehr als 100 Teilnehmer „hackten“ in 24 Teams um den Sieg und die avisierte Weiterentwicklung ihrer Ideen gemeinsam mit PALFINGER.

„Die Veranstaltung war ein großer Erfolg. Die Stimmung an den beiden Tagen war sehr konzentriert und gleichzeitig fröhlich und partnerschaftlich. Ich bin begeistert, welche Konzepte die Teilnehmer entwickelt haben und vor allem, dass diese nach nur zwei Tagen bereits präsentationsreif waren“, fasst Martin Zehnder, der für Digitalisierung verantwortliche Vorstand der PALFINGER AG, das Event zusammen.

„Hackathon“ ist eine Wortschöpfung aus „hacken“ und „Marathon“ – ein Forum zur gemeinschaftlichen Entwicklung innovativer Konzepte für Hard- und Software. Der Hackathon von PALFINGER wurde in Wien ausgetragen, in der Zentrale von Microsoft Österreich und in Zusammenarbeit mit dem IT-Beratungsunternehmen Tieto.

Mit mehr als 100 Teilnehmern war dies der größte Hackathon, der bisher in Österreich stattfand. Auch international kann sich diese Größenordnung sehen lassen. Die Teilnehmer kamen aus ganz Österreich, aber auch internationale Teams waren darunter. Die Präsentationssprache war frei wählbar – deutsch oder englisch. Zum Teil meldeten sich bereits formierte Teams an, zum Teil auch Einzelpersonen, die vor Ort Teams bildeten. Studierende von Technischen und Wirtschaftsuniversitäten sowie von Fachhochschulen waren ebenso unter den Teilnehmern wie junge Start-up-Unternehmen. Betreut wurden sie an den beiden Tagen von rund 30 PALFINGER und Tieto Coaches aus verschiedensten Bereichen beider Unternehmen. Sie standen für Informationen und Tipps zur Verfügung.

PALFINGER gab vier mögliche Themenbereiche für die Ideen vor:

– Virtual Reality, Augmented Reality, Mixed Reality

– Teilautonomes Be- und Entladen

– Digitale Assistenzsysteme

– PALFINGER als Dienstleister

Die anwesenden Vertreter der Unternehmen PALFINGER, Tieto und Microsoft betonten in ihren einleitenden Statements die Bedeutung der Technologien und Daten für das übergeordnete Ziel – einen Mehrwert für die Kunden zu schaffen. Automatisierung und Sharing-Konzepte wurden thematisiert, und die notwendige Vernetzung – von Produkten, Daten, aber allen voran von Ideen. „Nicht die einzelnen Dinge sind relevant, sondern was wir mit den Daten machen können, die wir im Internet der Dinge erhalten“, erläuterte etwa Martin Zehnder.

Im Anschluss an die Einführung starteten die 24 Teams mit der Erarbeitung ihrer Ideen. Einige von ihnen nutzten die Zeit am ersten Hackathon-Tag bis zur Schließung der Veranstaltungsräume am späten Abend. Am Sonntag stand weiteres Hacken unter Beratung durch die PALFINGER Coaches am Programm. In Pre-Pitches konnten sich die Teams auf die Präsentation vor der Jury vorbereiten, die am späten Nachmittag angesetzt war.

Für die Präsentation standen jedem Team maximal zwei Minuten zur Verfügung. Zu sehen waren dabei Videos, aber auch schon Praxis-Simulationen und erste Prototypen. Die Jury bewertete die Ideen nach ihrer Auswirkung auf die Geschäftstätigkeit, Konkretheit, Originalität, Konzeption und Benutzerfreundlichkeit sowie der Ergebnispräsentation.

Den drei erstplatzierten Teams winkte jeweils ein Preisgeld. Darüber hinaus erhalten sie die Möglichkeit, ihre Idee gemeinsam mit PALFINGER weiterzuentwickeln. „Die drei Siegerteams haben uns in allen Aspekten begeistert. Wir freuen uns, ihre Ideen und ihren Spirit in die PALFINGER Gruppe zu bringen. Natürlich werden wir uns auch alle anderen Konzepte noch einmal genauer ansehen“, fasste ein Sprecher der Jury das Ergebnis zusammen.

Mit einem Sonderpreis wurden auch die beiden jüngsten „Rookie“-Teams geehrt – zwei Schüler der HTL Donaustadt bzw. ein Student der TU Wien.

PALFINGER beschäftigt sich seit geraumer Zeit intensiv mit Digitalisierung und den daraus entstehenden Möglichkeiten und Veränderungen. Im Jahr 2016 baute das Unternehmen eine interne Organisationseinheit auf, die sich auf diese Themen fokussiert. Parallel dazu wurden erste Projekte umgesetzt, und auch Technologien wie Automatisierung, Virtual und Augmented Reality oder 3D-Druck sind bereits punktuell im Einsatz.

„Unser Ziel ist, diese offene Form der Innovation bei PALFINGER zu etablieren – mit externen Talenten, aber auch intern werden wir dies forcieren und Strukturen dafür schaffen“, betont Herbert Ortner, Vorstandsvorsitzender der PALFINGER AG, die Bedeutung. Noch im Jahr 2017 ist die Gründung einer Niederlassung in Wien geplant – ein agiles Team, das sich neuen Ideen und Partnerschaften widmet. PALFINGER wird durch den zunehmenden Einsatz digitaler Technologien völlig neue Nutzenaspekte für seine Kunden eröffnen.

Über die Tieto Corporation

Tieto ist der größte nordeuropäische IT-Dienstleister und bietet sämtliche Life-Cycle-Services für den privaten und öffentlichen Bereich an, aber auch Produktentwicklung in der Kommunikation und bei Embedded Technologies. Durch Industrie-Know-how, Technologie-Vision und innovatives Denken unterstützt Tieto seine Kunden proaktiv bei der Realisierung neuer Möglichkeiten in der Business Transformation. Mit einer starken skandinavischen Basis kombiniert Tieto globale Ressourcen mit lokaler Präsenz. Mit Hauptsitz in Helsinki, Finnland, und mit rund 13.000 ExpertInnen firmiert Tieto in über 20 Ländern mit einem Umsatz von rund 1,5 Milliarden Euro. Tieto-Aktien sind an der NASDAQ in Helsinki und Stockholm notiert.

Über Microsoft Österreich

Microsoft (Nasdaq „MSFT“ @microsoft) ist das führende Unternehmen für Plattformen und Produktivität für die „mobile first, cloud first“-Welt. Seine Mission ist es, jedem Menschen und jedem Unternehmen auf der Welt zu ermöglichen, mehr zu erreichen. Die Microsoft Österreich GmbH ist eine Tochtergesellschaft der Microsoft Corporation/Redmond, U.S.A., des weltweit führenden Herstellers von Standardsoftware, Services und Lösungen. Seit 1991 ist Microsoft mit einer eigenen Niederlassung in Wien vertreten und beschäftigt insgesamt rund 320 Mitarbeiterinnen und Mitarbeiter. Das Ziel ist es, gemeinsam mit mehr als 5.000 heimischen Partnerunternehmen, Menschen und Unternehmen zu ermöglichen, durch Software ihr volles Potenzial auszuschöpfen.

Weitere Informationen: www.microsoft.com/austria

PALFINGER zählt seit Jahren zu den international führenden Herstellern innovativer Hebe-Lösungen, die auf Nutzfahrzeugen und im maritimen Bereich zum Einsatz kommen. Als multinationale Unternehmensgruppe mit Sitz in Bergheim erwirtschaftete die PALFINGER Gruppe mit rund 9.580 Mitarbeitern 2016 einen Gesamtumsatz von rund 1.357,0 Mio EUR.

Der Konzern verfügt über Produktions- und Montagestandorte in Europa, Nord- und Südamerika sowie Asien. Innovation, weitere Internationalisierung und Flexibilisierung der Produkte, Dienstleistungen und Prozesse bilden die Säulen der Unternehmensstrategie. Am Weltmarkt für hydraulische Ladekrane gilt PALFINGER nicht nur als Markt-, sondern auch als Technologieführer. Mit über 5.000 Vertriebs- und Servicestützpunkten in über 130 Ländern auf allen Kontinenten ist PALFINGER immer in Kundennähe.

PALFINGER AG

Lamprechtshausener Bundesstraße 8

A5101 Bergheim

Telefon: +43 (662) 2281-0

Telefax: +43 (662) 2281-81077

http://www.palfinger.com

Konzernsprecher

Telefon: +43 (662) 2281-81100

E-Mail: h.roither@palfinger.com

![]()

HanseVision lädt zur Event-Reihe Collaboration Lounge ein: Zusammenarbeit 4.0 und Kulturwandel

Die Collaboration Lounges sind seit 2016 ein fester Bestandteil der HanseVision. Ende März beginnt die Event-Reihe der HanseVision in Köln. Sie geht auf aktuelle Entwicklungen im Bereich Collaboration ein und bietet Raum für Erfahrungsaustausch. Neben einer Keynote sorgen kurze Beiträge von Experten für ein abwechslungsreiches Konferenzprogramm. Die Veranstaltungsreihe richtet sich an Fachabteilungen, Entscheider und Mitarbeiter von Unternehmen, sowie IT-Spezialisten, die sich für den Wandel in der Arbeitswelt interessieren – kulturell und technisch.

Eine Registrierung für die kostenfreien Events ist auf www.hansevision.com/colo möglich.

Agenda und Themen

Das Programm der Collaboration Lounges steht unter dem Motto der digitalen Transformation: Die Microsoft Cloud Deutschland ist da. Neue Anwendungen, wie MS Teams kommen auf den Markt und Bots nehmen Einzug in den IT-Alltag. Aber die digitale Arbeitswelt braucht mehr als einen rein technologischen Wandel. HanseVision ist überzeugt, dass der Mensch als Treiber der Digitalisierung im Mittelpunkt stehen muss.

Experten aus allen Bereichen rund um Collaboration geben Ihnen Einblicke in die Welt der Zusammenarbeit 4.0 – nicht nur aus technischer, sondern auch aus menschlicher Sicht.

- Keynote / Der Mensch im Mittelpunkt: Zusammenarbeit 4.0 – Digitalisierung heißt Kulturwandel

- HR-/Personalmanagement: Personalabteilungen legen den Schalter um – Wie die Digitalisierung von HR-Prozessen & Personalmanagement gelingt

- Kommunikation: Skype me up Scotty – Enterprise Voice als Service der Zukunft

- Technischer Wandel: Kann das weg, oder muss das migriert werden? So gelingt der digitale Wandel durch Migration

- Collaboration Trends: Apps, KI & Workflows – Diese Collaboration Trends bringen Unternehmen 2017 voran!

Die Events werden jeweils zwischen 9:00 und circa 14:00 Uhr stattfinden. Die Agenda ist an den unterschiedlichen Veranstaltungsorten und -zeiten gleich. Folgende Termine stehen zur Auswahl:

• Freitag, 24.03.2017 in Köln

• Dienstag, 28.03.2017 in Stuttgart

• Donnerstag 04.05.2017 in Hamburg

• Dienstag, 09.05.2017 in München

Weitere Information unter www.hansevision.com

Seit 2011 ist HanseVision ein Unternehmen der Bechtle Gruppe. An den Standorten Hamburg, Dortmund, Karlsruhe und Stuttgart beschäftigt HanseVision knapp 70 Mitarbeiter.

Als Spezialist für digitale Zusammenarbeit hilft HanseVision Unternehmen und öffentlichen Auftraggebern, die Potenziale mobiler Arbeit, der Cloud und des digitalen Arbeitsplatzes auf Basis der Microsoft Kollaborationsplattform optimal zu nutzen. Das Unternehmen bietet seinen Kunden Know-how, Lösungen und Tools, die sie auf dem Weg zu einem agilen, erfolgreichen Unternehmen nachhaltig unterstützen und bringt dabei Mensch, Technik und Organisation erfolgreich zusammen. Unter dem Motto „Zusammenarbeit 4.0" steht der Anwender im Fokus. SharePoint, Exchange, Skype for Business, Yammer, Delve und weitere Office 365 Applikationen dienen in Kombination mit Wizdom Intranet, Nintex und Microsoft Azure als optimale Lösungsplattform. www.hansevision.com

HanseVision GmbH

Bernhard-Nocht-Strasse 113

20359 Hamburg

Telefon: +49 (40) 28807590-0

Telefax: +49 (40) 28807590-9

https://www.hansevision.com

Unternehmenskommunikation & Marketing

Telefon: +49 (40) 288075-9013

E-Mail: carolin.krause@hansevision.de

![]()