❌ DMaaS: Datenschutz für Home-Office ❌ Datenmaskierung als Service für PII-Schutz und sichere Testdaten lokal + in der Cloud ❗

Daten können das wichtigste Gut und Risiko Ihres Unternehmens sein. Sie beschreiben Kunden, Produkte, Transaktionshistorien und alles andere, was Sie in Ihrem Unternehmen betreiben und planen. Diese Daten können sich in Datenbanken, Dateien, Tabellenkalkulationen, Hadoop und Cloud-Plattformen befinden. Wenn Sie nicht die Zeit oder das Fachwissen haben, die persönlich identifizierbaren Informationen (PII) in diesen Quellen selbst zu finden und zu de-identifizieren, kann IRI Datenmaskierung als Service (DMaaS) helfen.

Seit 2013, nach dem Breach Level Index: 9 Milliarden Records verloren oder gestohlen, 5 ½ Millionen Records jeden Tag, 64 Records Verloren jede Sekunde! Nur 4% dieser Verstöße waren sichere Verstöße, bei denen verschlüsselte Daten gefährdet oder gestohlen wurden.

IRI’s Service für die Datenmaskierung kann selbst diese Quoten übertreffen. Unser Team und unsere Technologien können sensible Daten in allen Silos finden und schützen, die Sie haben…. vor Ort oder in der Cloud!

Mit IRI DMaaS können Sie Risiken und Kosten minimieren, da Sie nur für die Daten bezahlen, die Sie schützen müssen. Wir können alle oder einige der Arbeiten durchführen um diese Daten zu finden, zu klassifizieren und zu maskieren. Und wir stellen Ihren Auditoren die Protokolle zur Verfügung um sicherzustellen, dass Ihre Daten geschützt sind und nun den Datenschutzbestimmungen entsprechen.

Entspannen Sie sich, denn Ihre Daten sind sicher. Keine spezialisierten internen Mitarbeiter oder Kopfschmerzen. Melden Sie sich bei uns und lassen Sie uns darüber sprechen, wie Sie Ihre gefährdeten Daten schützen möchten.

Schneller Überblick über die Vorteile:

- Datenermittlung und -klassifizierung

- PII-Maskierung nach Geschäfts- und DB-Regeln

- Kostengünstiger plattformübergreifender Schutz

- Keine langfristigen Verträge oder Mitarbeiter

- XML-Auditprotokolle zur Überprüfung der Compliance

- Cloud- und Vor-Ort-Bereitstellungsoptionen

Lesen Sie dazu hier den DMaaS Brief!

Auch kann IRI Testdaten als Service (TDaaS) bereitstellen, indem es Ihnen sichere und referenzfreie Testsets für relationale Datenbanken jeder Größe sowie benutzerdefinierte strukturierte und halbstrukturierte Dateien mit Testdaten zur Verfügung stellt!

Senden Sie uns einfach die DDL- oder Layoutinformationen für die von Ihnen benötigten Daten sowie komplexe Geschäftsregeln und wir werden stundenweise einen Service anbieten, um diese Daten für Sie zu produzieren:

- Prototypen von DB, Data Warehouse und Data Vault

- Anwendungsstress-Tests und DevOps

- Software- oder Hardware-Benchmarks

- Produktvorführungen

- Ausgelagerte Entwickler

Bitte treten Sie in einen Dialog mit uns, wir tauschen uns gerne mit Ihnen aus und stellen Ihnen Optionen zur Verfügung!

Weltweite Referenzen: Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Unterschiedliche Datenquellen ❌ GLEICHZEITIG: Integration, Bereinigung + Maskierung = Direkte Datenbereitstellung ❗

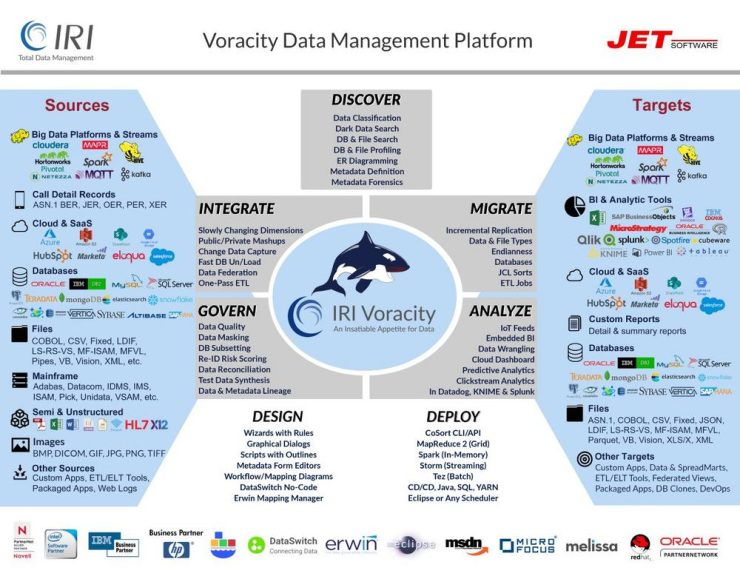

Da es Daten bündelt und schützt, kann die Datenmanagement-Plattform IRI Voracity mehrere Batch- oder Echtzeitziele auf einmal produzieren, einschließlich:

- ODS, DW und Data-Mart DBs (vor-sortiert)

- Flat Files für den Einsatz in ETL-Tools, ELT-Applikationen und Hadoop

- Piped, Prozedur oder Brokered (MQTTT/Kafka) In-Memory-Daten-Feeds

- 2D Berichte, federierte Ansichten oder BIRT-Diagramme in Eclipse

- Prädiktive Analyse, Datenwissenschaft, maschinelles Lernen und Deep Learning (KI) Knoten in KNIME

- Data Wrangling für BI, Data Mining und Analysetools wie Cognos, OBIEE, Power BI, QlikView, R, Spotfire, Splunk und Tableau

- maskierte Produktions- oder synthetische Testdatenziele

Voracity externalisiert die Datenaufbereitung und -bereitstellung in Unix-, Linux- und Windows-Dateisystemen oder HDFS…. was auch immer Sie konfiguriert haben, wird jetzt ein schnellerer, kostengünstigerer Ort sein, um Ihre großen Datenverarbeitungsvorgänge zu realisieren und zu skalieren.

"Voracity bietet auch eine vereinfachte Form der Datenvirtualisierung, die Geschäftsleuten den direkten Zugriff auf die ultimative Datenquelle ermöglicht. Da ein einziger Satz gemeinsamer Metadaten sowohl Virtualisierung als auch Offline-Verarbeitung unterstützt, ist die Ausrichtung von Bereinigung und Integration in verschiedenen Zeiträumen einfacher zu erreichen". Dr. Barry Devlin – 9sights Beratung

Gleichzeitig trennt Voracity mit seinen einfachen, zentralisierten Metadaten Ihre Daten von Ihren Anwendungen und wird so zu einer Produktionsanalyseplattform, das heißt:

Keine Auswirkungen auf die Produktion, dazu erhebliche Zeit- und Kosteneinsparungen!

- Entfernen Sie das schwere Anheben der Transformation aus der Produktionsdatenbank, der Anwendung und den BI-Tools/Schichten

- Bieten Sie saubere, sichere und vorformatierte Daten über Dateien, Tabellen, Pipelines und Verfahren an die Ziele, die diese Daten benötigen, wenn sie sie benötigen

- Verhindern Sie die Speicher- und Synchronisationsprobleme, die mit der Verwendung mehrerer Kopien von Daten verbunden sind

- Chirurgisches Auswählen und Einfügen von Daten mithilfe von SQL-kompatiblen /QUERY- und /UPDATE-Befehlen innerhalb von SortCL-Aufträgen, um Datenflüsse gemäß den Geschäftsregeln zu steuern

- Verbessern Sie die Transparenzqualität mit neueren Daten

- Führen Sie Ihre Aufträge auf jeder Plattform und nach Zeitplänen aus, die von Ihnen definierten und automatisierten Bedingungen unterliegen. Vermeiden Sie die üblichen Verzögerungen bei Data Warehouse- und Data Mart Updates, die mit manueller Bereitstellung verbunden sind

Daten für prädiktive Analysen vorbereiten: Erfolgreiche Datenwissenschaft und maschinelles Lernen, erfahren Sie mehr im BDQ Big Data Quarterly Artikel von DBTA!

Weltweite Referenzen: Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Datenschutz in MongoDB, Cassandra + NoSQL ❌ PII finden, löschen oder maskieren = formatschonende Verschlüsselung ❗

Beachten Sie, dass dieser Artikel die vierte Methode, die IRI für die Maskierung von Daten in MongoDB unterstützt und die zweite Methode für Cassandra darstellt. Diese früheren und noch immer unterstützten Methoden beruhen auf der strukturierten Datenerkennung und -deidentifizierung über IRI FieldShield, während die DarkShield-Methode Textdaten in strukturierten oder unstrukturierten Sammlungen unterstützt. Obwohl DarkShield und FieldShield eigenständige IRI-Datenmaskierungsprodukte sind, sind beide in der IRI-Voracity-Datenmanagementplattform enthalten.

Der neueste Ansatz verwendet einige Elemente der Datenklassifizierung, ein integriertes Datenkatalogisierungsparadigma zur Definition der Suchmethoden, die zum Auffinden von PII unabhängig von der Datenquelle verwendet werden. Während dieser Artikel eine kleine Einführung in die Datenklassifizierung während Schritt 1 bietet, finden Sie es vielleicht nützlich sich darüber zu informieren, wie die Datenklassifizierung in unseren einheitlichen Ansatz zur Durchführung von Suchen passt. Für weitere Informationen zur Datenklassifizierung im IRI-Workbench-Frontend für DarkShield et al lesen Sie bitte diesen Artikel, bevor Sie fortfahren. Die Identifizierung und Bereinigung und Maskierung von PII mit IRI DarkShield umfasst 4 allgemeine Schritte:

Registrieren Sie Ihre Datenquelle(n): In diesem (optionalen) Schritt werden Datenquellen für eine Mongo-Datenbank und/oder Cassandra-Schlüsselraum registriert. Dadurch können die Datenquellen wiederverwendet werden. Daher ist dieser Schritt optional, wenn die gewünschte Datenquelle bereits in der Registrierung vorhanden ist oder wenn Sie vorhaben, sie mit Hilfe des Assistenten zu definieren.

Suchparameter festlegen: Hier werden alle Aspekte einer Suche ausgewählt. Zunächst werden eine Quell- und eine Zielsammlung/-tabelle auf der Grundlage der in der Registrierung angegebenen oder im Assistenten erstellten Datenverbindung eingerichtet. Dann können Sie die Such- und Korrekturkriterien für Ihre Daten angeben, indem Sie mit Hilfe von Suchabgleichern die Art der zu suchenden Informationen und die Art und Weise, wie diese Informationen korrigiert werden sollen, festlegen. Das Ergebnis dieses Schritts ist eine .search-Datei.

Durchführung einer Suche: Eine Suche kann von einer .search-Datei aus durchgeführt werden. Das Ergebnis ist eine .darkdata-Datei, in der alle identifizierten PII vermerkt sind.

Bereinigung (Maskierung): Die Behebung kann von einer .darkdata-Datei aus erfolgen. Alle identifizierten PII werden in der bei der Erstellung der Suche angegebenen Weise korrigiert.

Nehmen Sie sich einen Moment Zeit für den Blog-Artikel mit der Anleitung und das Trainingsvideo, es lohnt sich – versprochen!

Weltweite Referenzen: Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ PII in Cloud S3-Bucket + in Datenbank ❌ Start- und Endpoint Security bei Amazon, Azure, OCI + ElasticSearch ❗

Startpoint Security: Was ist mit der Sicherung von Daten an ihren Ausgangspunkten, d.h. wenn Daten von Benutzern und durch Anwendungen erstellt werden, die Spalten in Datenbanken (oder Werte in Dateien) füttern? Dies ist der einzige Ort, an dem tatsächlich sensible Daten erstellt, gespeichert bzw. abgefragt, verarbeitet und entlang von Endpunkten verschoben werden.

Die Industrie der Datenmaskierung basiert auf dem Konzept des atomaren Schutzes der personenbezogenen Daten (PII) direkt in der Datenquelle. Die Sicherung der PII direkt an diesen Startpunkten anstelle (oder zumindest zusätzlich zu) ihren Endpunkten mit verschiedenen Techniken hat mehrere Vorteile, darunter:

Effizienz – es ist viel schneller (und weniger ressourcenintensiv), diskrete Werte zu verschlüsseln oder andere Deidentifizierungsfunktionen anzuwenden als alles andere um sie herum

Benutzerfreundlichkeit – durch die Maskierung nur dessen, was sensibel ist, sind die Daten in der Umgebung noch zugänglich

Annullierung von Verstößen – alle veruntreuten Daten sind bereits enttarnt

Rechenschaftspflicht – Datenabstammungs- und Audit-Protokolle, die auf den Schutz bestimmter Elemente hinweisen, sind eine bessere Möglichkeit, die Einhaltung der für bestimmte PII (Identifikatoren) geltenden Datenschutzgesetze zu überprüfen

Sicherheit – Mehrere Datenmaskierungstechniken sind schwieriger rückgängig zu machen als eine einzelne Endpunktschutztechnik. Wenn zum Beispiel der gleiche Verschlüsselungsalgorithmus, der zur Sicherung eines Netzwerks oder einer Festplatte verwendet wurde, auch nur ein Feld maskiert wird (während andere Felder mit anderen Funktionen geschützt werden), denken Sie an den Unterschied in der Gefährdung.

Tests – maskierte Produktionsdaten auch für Prototyping und Benchmarking verwenden

Unabhängigkeit – Daten, die an ihrer atomaren Quelle gesichert sind, können sicher zwischen Datenbanken, Anwendungen und Plattformen (ob vor Ort oder in der Cloud) ausgetauscht werden

Nach unserer Definition würde die Startpoint Security auch diese folgende Punkte berücksichtigen:

Datenermittlung – die Fähigkeit, über Muster, Fuzzy-Logik und andere Suchvorgänge die PII zu finden

Datenklassifizierung – Gruppierung entdeckter Daten in logische Kategorien für globale Maskierung

Data Lineage – Verfolgung von PII-Wert- und/oder Standortänderungen im Laufe der Zeit zur Sicherstellung usw.

Datenlatenz – ob Datenmaskierungsfunktionen im Ruhezustand oder im Transit angewendet werden

Metadaten-Linie – Aufzeichnung und Analyse der Änderungen an Layouts und Job-Definitionen

Autorisierung – Verwaltung der Personen, die die Daten maskieren und/oder auf sie zugreifen (wiederherstellen) können

Risiko-Scoring – Bestimmung der statistischen Wahrscheinlichkeit einer Re-Identifikation (HIPAA)

Audit-Protokolle – abfragen können, wer was maskiert hat und wer was, wann und wo gesehen hat

Viele dieser zusätzlichen Überlegungen beziehen sich nicht ausschließlich auf die Sicherheit am Startpunkt, aber wir sind uns einig, dass Klassifizierung, Abstammung und Latenzzeit im datenzentrierten Bereich relevanter sind als für die Sicherheit am Endpunkt.

Weltweite Referenzen: Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Datenschutz in Amazon S3-Bucket ❌ PII-Klassifizierung und Datenmaskierung in auch unstrukturierten Dark Data Quellen ❗

Haben Sie Dark Data?

Bis zu 90% der gesammelten oder generierten Unternehmens- und Regierungsdaten bleiben in unstrukturierten Text- und Bilddateien, Dokumenten und NoSQL-DBs oder anderen so genannten Dark Data Repositories verborgen. Um das rechtliche, finanzielle und Reputationsrisiko der Offenlegung von persönlich identifizierbaren Informationen (PII) in diesen oft obskuren Quellen zu mindern und um Datenschutzgesetze wie das GDPR einzuhalten, benötigen Sie eine Möglichkeit, die PII in diesen Quellen schnell zu lokalisieren und zu sichern.

Von den Herstellern der preisgekrönten IRI FieldShield und CellShield Datenmaskierungssoftware in der IRI Datenschutz Suite und der IRI Voracity Plattform kommt IRI DarkShield, ein kompatibles neues Produkt für die Erkennung, Bereitstellung, De-Identifizierung und Detaillierung von PII und anderen sensiblen Daten in unstrukturierten Dateien.

IRI DarkShield stellt einen Durchbruch in den Bereichen unstrukturierte Datenmaskierungstechnologie, Geschwindigkeit, Benutzerfreundlichkeit und Erschwinglichkeit dar. DarkShield konsolidiert (plus Multi-Threads) die Suche, Extraktion, Korrektur und Berichterstattung von PII in verschiedenen Dateiformaten und Ordnern in Ihrem Netzwerk, oder in der Cloud. DarkShield kombiniert das Beste aus IRI-Datenmaskierung, bewährten Suchtechnologien und Eclipse™ zu einer einzigen, benutzerfreundlichen Oberfläche, um alles auf einmal oder in geplanten Schritten auszuführen. Und wie gewohnt macht IRI diese Lösung erschwinglich durch flexible Lizenzoptionen, die auf Quellvolumen, Lizenzdauer und anderen benötigten Funktionen basieren.

Nehmen Sie sich einen Moment Zeit für das Trainingsvideo, es lohnt sich – versprochen!

Klassifizieren von PII zur Suche & Maskierung – 1:37

Konfigurieren des Such- und Maskierungsauftrags – 7:01

Zieldestinationen & Quell-Metadaten – 12:16

Suchabgleiche & Maskierungsregeln – 13:30

PDF-Reduktionsoptionen – 16:26

Überprüfung und Ausführung der Konfiguration – 16:50

Weltweite Referenzen:

Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI:

Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Datenbank Performance ❌ Regelmäßiger DB-Reorg für mehr Platz, beste Verfügbarkeit + schnellsten Datenzugriff/Abfrageantwort ❗

Daten in großen RDBMS-Tabellen werden mit der Zeit fragmentiert. Die Größe der Tabellen und Indizes nimmt zu, wenn die Datensätze auf mehr Datenseiten verteilt werden. Mehr Lesezugriffe auf Seiten und Zeilen in Non-Join-Reihenfolge während der Abfrageausführung verlangsamen die Abfrageantworten. Um den vergeudeten Platz zurückzugewinnen, die Datenbank-Betriebszeit zu verbessern und den Datenzugriff (Abfrageantworten) zu beschleunigen, sollten Sie eine Strategie zur Reorganisation Ihrer Datenbankobjekte in Betracht ziehen. Datenbank-Reorgs bestehen aus zwei Typen von Tabellen-, Index- und Tablespace-Objekten: online (in place) und offline (classic).

Die Online-Datenbank sortiert die Arbeit inkrementell neu, indem Zeilen innerhalb der vorhandenen Tabelle verschoben werden, um die Clusterbildung wieder herzustellen, freien Speicherplatz zurückzugewinnen und Überlaufzeilen zu beseitigen. Objekte sind nur für eine kurze Zeit gegen Ende nicht verfügbar, nicht während der Neulade- und Neuaufbau-Phase, die sich bei großen Objekten in die Länge ziehen kann. Sie ermöglichen es Anwendungen, eine Verbindung zur Datenbank herzustellen, verlangsamen aber oft ihre Leistung und können zu diesem Zeitpunkt Wartezeiten erzeugen.

Die Offline-Datenbankreorgs sind schneller, können aber die Datenbank offline nehmen (wenn das Datenbankreorg-Utility verwendet wird). Bei dieser Methode werden Daten aus der Datenbank in eine Dump-Datei exportiert (Entladen). Die Datenbankobjekte werden auf der Grundlage des Extrakts gesichert und normalerweise neu geordnet (Sortierung). Sie werden dann in denselben Tablespace zurückgeführt (load), wo die Indexes implizit wiederhergestellt werden (rebuild).

Leistungsbewusste DBAs verwenden IRI FACT (Fast Extract) zum Entladen, das eine portable Flat-File erstellt, die (mit IRI CoSort) auf dem primären Indexschlüssel der reorganisierten Tabelle sortiert werden kann!

Mit diesem Ansatz können weitere Transformations- und Berichtsoperationen durchgeführt werden, und die Datenbank bleibt online. Vorab sortierte, direkte Pfadladungen umgehen auch die Sortierung (Overhead) des Datenbank-Laders. All diese Operationen werden im Offline-Reorg-Assistenten der IRI-Workbench automatisiert.

Das Halten einer "Schatten"-Kopie der Daten im Dateisystem für jede Tabelle sollte nicht übermäßig belastend sein, denn sobald die Flat-File sortiert und neu geladen ist, kann sie gelöscht werden. Gleichzeitig ermöglicht die Auslagerung der Reorg-Daten und ihre Verfügbarkeit für CoSort auch die Möglichkeit anderer Verwendungen der Daten, einschließlich Archivierung, Berichterstellung, Schutz und Migration zu anderen Datenbanken, BI-Tools und Anwendungszielen. Der Vorbehalt besteht natürlich darin, dass während des Entladens andere Systembenutzer den Tabellenbereich lesen und aktualisieren können, so dass jegliche Aktualisierungen während dieser Zeit das erneute Laden verpassen und Inkonsistenzen im Ziel erzeugen könnten. Es wird daher empfohlen, Offline-Reorgs durchzuführen, wenn keine Aktualisierungen stattfinden.

IRI bietet eine Offline-Reorg-Lösung an, die hier beschrieben und gezeigt wird.

Weltweite Referenzen:

Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI:

Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

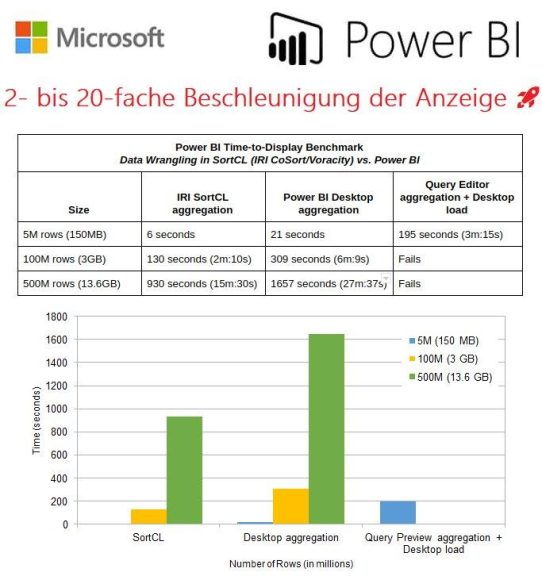

❌ Push + Schutz von Microsoft Power BI ❌ 2- bis 20-fache Beschleunigung mit PII-Datenschutz ❗

Power BI mit mehr Power: Wenn Sie mehrere oder hochvolumige Datenquellen erfassen, integrieren, bereinigen oder maskieren müssen, sollten Sie dies außerhalb der BI-Schicht tun! Das Programm SortCL im IRI CoSort Paket oder die Datenmanagement-Plattform IRI Voracity wickelt schnell und kostengünstig große, rohe Datenquellen im Dateisystem (nicht im SQL Server) ab. Durch die Zentralisierung der Vorverarbeitungsarbeit von Sortier-, Joint- und Aggregattransformationen in SortCL wird dieser Overhead aus Power BI entfernt und die Zeit bis zur Anzeige und Einsicht drastisch verkürzt.

Überzeugen Sie sich selbst: Blog > Business Intelligence > Beschleunigung in Power BI

Weltweite Referenzen:

Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI:

Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

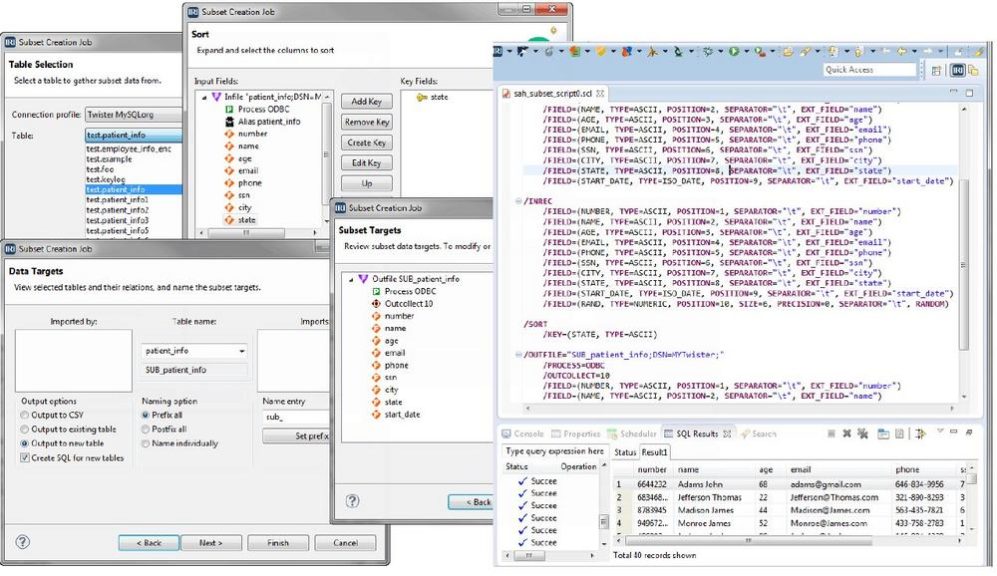

❌ Push + Schutz von MySQL & MariaDB ❌ Schnellste Un-Loads, Reorgs + Transformationen mit PII-Schutz + sichere Testdaten ❗

Sie können mit einem oder mehreren dieser zeitaufwendigen Probleme bei der Arbeit mit MySQL konfrontiert werden:

- Datenermittlung: Profilerstellung, Klassifizierung, ERDs

- Be- und Entladen großer Tabellen

- Routinemäßige Versorgungsoperationen (Reorgs)

- Komplexe Abfragen

- Migration oder Replikation

- Maskierung sensibler Daten

- Generierung intelligenter und sicherer Testdaten

Auch spezifische Leistungsdiagnosen und -abstimmungen brauchen Zeit und können andere Benutzer betreffen. Schließlich können gespeicherte SQL-Prozeduren auch ineffizient programmiert werden, erfordern eine Optimierung und dauern dann immer noch zu lange.

Beschleunigung der Entladung: IRI FACT (Fast Extract) zur Beschleunigung der MySQL-Entladung. Verwenden Sie die SQL-Syntax in FACT’s CLI oder GUI, um Tabellendaten in Flat-Files zu übertragen. Geben Sie SELECT * aus der Tabelle an, damit Sie das Entladen nicht mit Kennzeichen wie "distinct", "order by" und "group by" belasten. Aber sobald sich diese Daten in der Flat-File befinden, verwenden Sie das Programm SortCL in IRI CoSort, um die Extrakte viel schneller zu deduplizieren, zu sortieren, zu verbinden, zu gruppieren (und zu berichten)…. parallel, außerhalb der Datenbank.

Beschleunigung der Ladungen: IRI CoSort um Flat-Files für den Massen-BCP-Import vorzusortieren. Erstellen Sie zuerst den geclusterten Index und sortieren Sie die Eingabedateien (auf dem primären Indexschlüssel) vor, um den Schritt mit der Index-Erstellung zu verkürzen. Verwenden Sie die Option "SORTED_DATA" beim Erstellen von Indizes um zu zeigen, dass CoSort die langsamere Sortierung in bcp umgangen hat.

Beschleunigung der Reorgs und Abfragen: Offline Reorg Wizard in der IRI Workbench, um die Kombination der oben genannten schnellen Extraktions-, Sortier- und Rückladevorgänge für klassische (Offline-)MySQL-Reorgs zu kombinieren und zu automatisieren, die die Pflege Ihrer Tabellen in optimaler Abfragereihenfolge erleichtern.

SQL-Transformationen auslagern: IRI CoSort um die Datenbank von Verarbeitungsaufwand zu entlasten. Nutzen Sie die Vorteile von Dateisystem-I/O, Multithreading und der bewährten Datentransformationskraft und Konsolidierung des CoSort SortCL-Programms.

Datenbanken migrieren und replizieren: IRI NextForm-Datenbank-Edition um neue Tabellen während der Migration zu und von MySQL zu erwerben, neu abzubilden, neu zu formatieren und zu erstellen/zu füllen. Sie können auch IRI NextForm oder das Programm SortCL in IRI CoSort verwenden, um Daten in MySQL neu zuzuordnen und zu konvertieren, benutzerdefinierte Berichte, Kopien und föderierte Ansichten von Daten zu erstellen.

Daten in MySQL-Spalten maskieren: IRI FieldShield um sensible Daten in MySQL zu maskieren, wie personenbezogene Daten (PII) oder geschützte Gesundheitsinformationen (PHI), wendet FieldShield Maskierung, Verschlüsselung und andere De-Identifizierungsfunktionen auf eine oder mehrere Spalten gleichzeitig an. Verwenden Sie FieldShield, um die Datenschutzgesetze wie HIPAA, PCI DSS, FERPA und GDPR einzuhalten.

Testdaten generieren: IRI RowGen um MySQL-Operationen schnell mit sicheren Testdaten zu füllen. RowGen verwendet Ihre Datenmodelle, um die Testdaten für eine gesamte Datenbank mit referentieller Integrität automatisch zu generieren.

Weltweite Referenzen:

Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI:

Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ SAP Sybase DBMS ❌ Datenmigration, Datenbereinigung und Datenmaskierung von Sybase IQ + ASE-Tabellenlisten ❗

- Entladen und Laden von großen Sybase-Tabellen

- Langsame Hilfsoperationen (z.B. Reorgs) oder Abfragen

- Ungeschützte personenbezogene Daten (PII)

- Lästige Datenbankmigration oder -replikation

- Generierung von oder Zugriff auf Testdatensätze

Auch spezifische Leistungsdiagnosen und -abstimmungen brauchen Zeit und können andere Benutzer betreffen. Spezielle Tools zur Datenmaskierung und zum Testdatenmanagement sind teuer und zu schwer zu bedienen. Schließlich können gespeicherte SQL-Prozeduren auch ineffizient programmiert werden, müssen optimiert werden und dauern dann immer noch zu lange.

Beschleunigung der Sybase-Entladung: IRI FACT (Fast Extract), um Transaktionstabellen parallel zu Flat Files auszugeben. FACT unterstützt Sybase IQ und ASE, OCS 15 und höher. FACT ist um ein Vielfaches schneller als andere Extraktionsmethoden und wird in der IRI Workbench für den eigenständigen Einsatz oder mit anderen IRI-Operationen wie ETL, Reorg und Migration unterstützt.

Geschwindigkeitstransformationen, Abfragen und Laden von Daten: Verwenden Sie das Programm SortCL im Produkt IRI Cosort oder in der IRI Voracity-Plattform, um die Extrakte parallel zu filtern, zu sortieren, zu verbinden und zu aggregieren. Das Sybase SQL Server Referenzhandbuch empfiehlt eine externe Vorsortierung, um die Indexerstellung beim Laden der Datenbank zu beschleunigen. Mehrere Tabellen, die schnell in der Abfrage-Indexreihenfolge erstellt werden, sollten helfen, Abfragen zu beschleunigen.

Beschleunigung der Sybase-Reorgs: Beschleunigen Sie Reorgs, indem Sie sie offline ausführen, d.h. verwenden Sie das Dateisystem, anstatt die Datenbank zu belasten. Der Offline-DB-Reorganisationsassistent, der den Benutzern von FACT und CoSort (oder der Plattform Voracity) in der IRI Workbench zur Verfügung steht, kombiniert FACT, CoSort und bcp in Batch-Operationen, die Sie innerhalb oder außerhalb der Workbench-GUI planen und ausführen können.

Migration und Replikation von Sybase-Datenbanken: Verschieben Sie Daten in und aus Sybase und anderen Datenquellen mit IRI NextForm DB Edition oder der Plattform Voracity. Führen Sie komplexe ETL-, Change Data Capture– und Replikationsoperationen in Voracity durch.

PII-Maskierung in Sybase: Finden und klassifizieren Sie PII mithilfe integrierter Tools zur Datenerkennung und Profilerstellung. Erstellen Sie dann statische Datenmaskierungsaufträge für Sybase, SAP HANA und andere mit JDBC und ODBC verbundene Quellen mit dem eigenständigen IRI FieldShield-Paket oder der Voracity-Plattform. Sie können auch das Risiko einer erneuten Identifizierung anhand der verbleibenden Quasi-Identifikatoren in Ihrem Datensatz bewerten. Für die dynamische Datenmaskierung rufen Sie die FieldShield-Funktionen im SDK auf.

Generierung & Population von Sybase Testdaten: Um Sybase schnell mit sicheren Testdaten zu füllen, verwenden Sie den hochvolumigen Testdatengenerator IRI RowGen, der mit Hilfe Ihrer Datenmodelle die Testdaten für eine gesamte Datenbank mit referentieller Integrität automatisch generiert und ebenfalls in die Voracity-Plattform integriert ist.

Weltweite Referenzen:

Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI:

Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Synthetische Testdaten + TDM ❌ Schwierige DevOps + DW/DV bewältigen und Big Data + VLDB-Ziele umsetzen ❗

Brauchen Sie einen einfacheren Weg für:

- Erstellen von Test-DBs mit referentieller Integrität

- Simulation und Freigabe von Datei- und Berichtslayouts

- Entwicklung und Stresstest von Anwendungen

- Benchmarking neuer Hard- und Software

- Durchführung von Data Warehouse ETL-Tests

mit Ihren Datenmodellen und Metadaten, aber nicht mit Produktionsdaten?

Tabellenansichten, Indexreihenfolgen, Schlüsselbeziehungen sowie Datei- und Berichtsinhalte müssen die Realität widerspiegeln, um beim Testen nützlich zu sein. Das Erzeugen realistischer Werte und Formate mit sicheren Daten in idealen Bereichen – und das Befüllen großer Ziele – kann mit anderen Tools oder Programmen sehr lange dauern.

Wir bieten vier Methoden zur Erzeugung sicherer, intelligenter Testdaten in DBs, Flat-File, semi-strukturierten Dateien und formatierten Berichtszielen:

1. Produktionsdatenmaskierung/Vertauschung via FieldShield oder Voracity

2. DB-Subsetting & Maskierung via FieldShield oder Voracity

3. Synthetische Testdatenerstellung (über Zufallsgenerierung/-auswahl) via RowGen oder Voracity

4. Eine Kombination der obigen Techniken in Voracity

Oder nutzen Sie unseren Service, schicken Sie uns einfach die DDL oder die Layout-Informationen für die von Ihnen benötigten Daten zusammen mit allen komplexen Geschäftsregeln, und wir bieten Ihnen einen stundenweisen Service an, um diese Daten für Sie zu synthetisieren:

- DB, Data Warehouse und Data Vault-Prototypen

- Application Stresstests und DevOps

- Software oder Hardware Benchmarks

- Produktdemonstrationen

- outgesourcte Entwickler

Datenziele können bei uns erstellt und per E-Mail oder S/FTP gesendet, in einem Cloud-Service bereitgestellt oder direkt in Ihre Ziele durch Remote-Login in Ihr(e) überwachte(s) System(e) unter NDA eingepflegt werden. Wir arbeiten auch mit den Software-Test- und Qualitätssicherungsexperten von Cigniti zusammen. Cigniti’s weltweite Präsenz und Kenntnisse unserer Software, wenn Sie Testdaten auf Anfrage in einen bereits laufenden Anwendungs-Workflow integrieren müssen.

Datenmaskierungsfunktionen:

Verwenden Sie eines der statischen Softwareprodukte zur Datenmaskierung, die in der IRI Datenschutz Suite enthalten sind oder kostenlos in der IRI Voracity-Plattform enthalten sind:

- IRI FieldShield für strukturierte Dateien und Datenbanken

- IRI DarkShield für unstrukturierte Text-, Dokumenten- und Bilddateien

- IRI CellShield für Excel-Tabellenkalkulationen

um Daten in Produktionssystemen zu entdecken (profilieren, suchen und klassifizieren), zu de-identifizieren (verschlüsseln, pseudonymisieren, verwischen, bearbeiten, etc.) und anonymisiert in unteren Entwicklungs-, Test- und QA-Umgebungen zu replizieren.

Funktionen der Datensynthese:

RowGen kann strukturell und referenziell korrekte Testdaten für jedes gängige RDBMS mit definierten Einschränkungen sowie Testdaten in benutzerdefinierten Berichtslayouts oder gängigen Datei-/Feedformaten wie diesen erstellen:

- Record, Zeilen, oderr variabel sequentiell

- COBOL index (MF ISAM, Vision)

- CSV, LDIF, JSON, und XML

- Fixed position text und Mainframegeblockt

- HDFS

- MQTT und Kafka Themen

- BIRT (via ODA) und KNIME (Analyse- und Visualisierungsknoten) in Eclipse

RowGen kann auch Daten aus Set-Dateien auf Feldebene zufällig auswählen. Dies, zusammen mit benutzerdefinierten/zusammengesetzten Datenwerten, Wertebereichen und Verteilungen, verbessert den Realismus der Testdaten.

Die Unterstützung von Standard- und komplexen Datentransformationen, Set-Dateien und bedingter Auswahl trägt ebenfalls zum Wert von RowGen bei der Simulation von Produktionstabellen und Dateiformaten für eine Vielzahl von Anwendungen bei.

Für Datenbankbenutzer nutzt RowGen die DDL-Informationen für Oracle, DB2 UDB, SQL Server, Sybase, Teradata und andere Plattformen, um realistische Tabellen mit struktureller und referentieller Integrität zu erstellen. Verwenden Sie RowGen, um ein komplettes Test Enterprise Data Warehouse (EDW) oder DataVault zu füllen.

Wenn Sie IRI Voracity verwenden, können Sie die enthaltenen RowGen-Synthese- und FieldShield-Datenmaskierungsfunktionen verwenden, um Daten zu finden, zu klassifizieren, zu unterteilen und zu maskieren und diese Daten für die statische Entwicklung in niedrigeren Umgebungen oder für die virtuelle Nutzung in Live-Testumgebungen zu integrieren.

Berücksichtigen Sie unsere Beratung zum Management von Testdaten, wenn Sie Ihre Anforderungen ausarbeiten und Ihre Strategie planen und lesen Sie diese Links für weitere Informationen über die Verwendung sicherer Testdaten für:

- Anwendungsentwicklung & Stresstests

- Hardware- oder Software-Benchmarks

- Einhaltung des Datenschutzrechts

- DB & DW Prototypen

- Testdateien/Berichte

- Virtuelle Szenarien

Weltweite Referenzen:

Seit über 40 Jahren nutzen weltweit Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Lufthansa, Mercedes Benz,.. unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer Referenzen hier mit detaillierten Use Cases.

Partnerschaft mit IRI:

Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software besitzt die Vertriebsrechte für diese Produkte für ganz Deutschland. Hier finden Sie weitere Informationen zu unserem Partner IRI Inc.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()