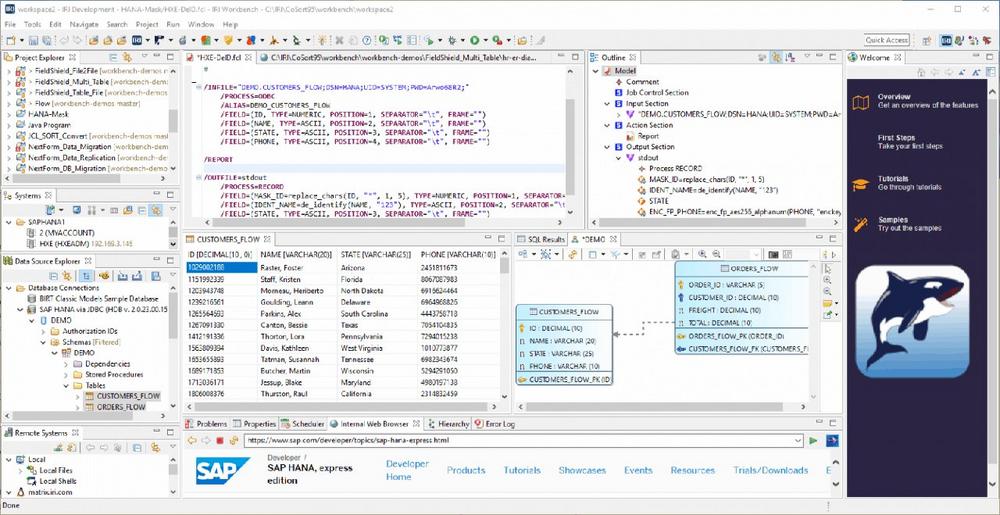

❌ SAP Hana Datenbank ❌ Integration, Steuerung und Analyse von SAP DB-Inhalten PLUS synthetische Testdaten ❗

Diese IRI-Softwareprodukte unterstützen alle HANA-Datenbanken mit JDBC- und ODBC-Treibern oder Flat-File-Extrakten und -Importen aus ihrer üblichen, kostenlosen Eclipse-Jobdesign-IDE (IRI Workbench).

- IRI Voracity – die gesamte Datenmanagement-Plattform für Datenerfassung, Integration, Migration, Governance und Analytik. Voracity umfasst auch IRI CoSort, NextForm, FieldShield, DarkShield und RowGen:

- IRI CoSort – für schnelle, vorsortierte Ladungen in HANA sowie externe Datentransformationen und Reports (schneller als SQL)

- IRI NextForm – für die Migration von Daten in Spalten in und aus SAP HANA und anderen Datenquellen

- IRI FieldShield – für die Klassifizierung, Erkennung und Anonymisierung (statische/dynamische Datenmaskierung) von PII in HANA-Tabellen

- IRI DarkShield – für die Klassifizierung, Entdeckung und statische Datenmaskierung von schwimmenden PII in HANA-Spalten

- IRI RowGen – für die Erstellung und Population sicherer, referenzkorrekter, von Grund auf neu generierter HANA-Tabellentestdaten

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Schutz von Amazon S3 ❌ Sensitive Informationen automatisch durch gleichzeitige PII-Entdeckung & Maskierung schützen ❗

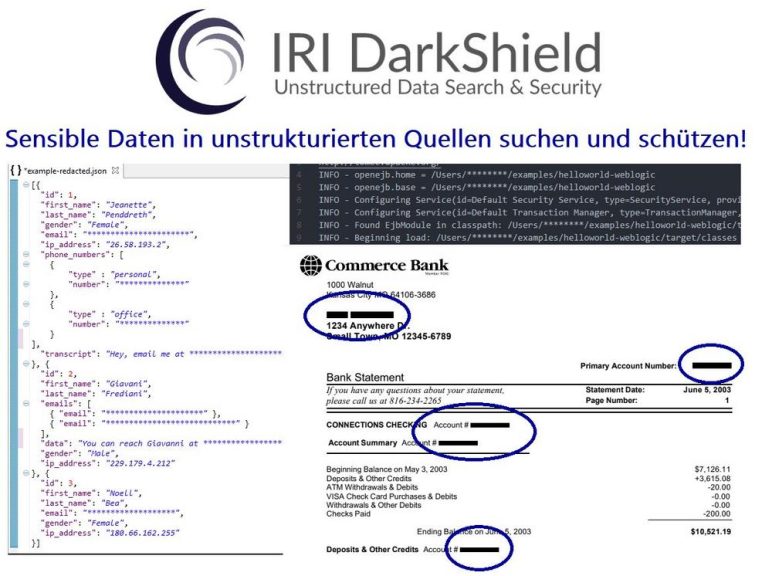

Wie funktioniert DarkShield? Im Kern behandelt DarkShield alle Daten unabhängig von ihrem physischen Speicherort als Dokumente. Mit einer Minimalkonfiguration für den Zugriff auf verschiedene Datensilos kann DarkShield dann die Inhaltstypen dieser Dokumente mithilfe einer Vielzahl von Heuristiken ermitteln und die geeigneten Datenparser auswählen.

Dank dieser Flexibilität kann DarkShield mit wenig bis gar keiner Konfiguration mit einer Vielzahl von Dateitypen umgehen. Es ermöglicht auch die verschachtelte Handhabung von Dokumenten, wie z.B. das Maskieren von PDFs, die in eine BLOB-Spalte einer Datenbank eingebettet sind, oder die Verwendung von OCR (Optical Character Recognition), um PII in Bildern, die in Word-Dokumenten eingebettet sind, zu finden und zu bearbeiten.

In vielen Fällen geht DarkShield nicht explizit auf die verschiedenen Möglichkeiten ein, wie einige seiner Funktionen kombiniert werden können, um auf Daten zuzugreifen. Dies ermöglicht einen flexibleren und quellenunabhängigeren Ansatz für das Auffinden und Maskieren sensibler Daten. Weitere Informationen zu unterstützten Dateiformaten und Datensilos finden Sie hier.

DarkShield versucht, so viele Metadaten wie möglich für seine Such- und Maskierungsoperationen mit seinem Schwesterprodukt IRI FieldShield gemeinsam zu nutzen, um eine ganzheitliche Sicht auf die Daten in Ihrem gesamten Bereich strukturierter, semistrukturierter und unstrukturierter Quellen zu ermöglichen. Dazu gehören Datenklassen und Maskierungsregeln, auf die im weiteren Verlauf des Artikels ausführlich eingegangen wird.

Im weiteren Verlauf dieses Artikels werden diese gemeinsamen Merkmale zusammen mit den Kernkonzepten hinter DarkShield behandelt, ohne jedoch auf die Einzelheiten der Implementierung einzugehen. Dieses Wissen wird auf alle nachfolgenden Artikel anwendbar sein, die spezifische Anwendungsfälle und einige der fortgeschritteneren DarkShield-Funktionen und deren Implementierungsdetails behandeln werden.

Weitere Schritte wie die Installation, die anschließende Datenklassifizierung, die verbundenen Regeln zur Datenmaskierung, die Suche nach Übereinstimmungen und Details zu Quellen und Zielen finden Sie hier im Blog unseres Partners IRI Inc.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

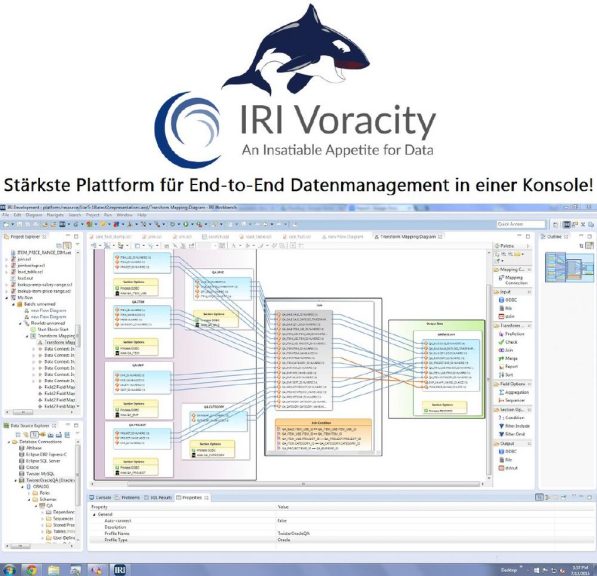

❌ Datenintegration in 2020 ❌ Die populärsten 26 Tools – IRI Voracity Plattform auf #2 – für beste Data Integration ❗

Einzelne Daten können nach wie vor auf verschiedenen Front-End-Clients gerendert werden, wie z. B. jede mobile Anwendung, die auf iPhone, Android, Microsoft, Blackberry aufgebaut ist, oder jede Web- oder Desktop-Anwendung, die auf C#, ASP.Net, Spring JSP, C++, PHP, GWT usw. aufgebaut ist. All diese verschiedenen Front-End-Clients können auch verschiedene Benutzerschnittstellen (UI) haben. Alle diese Front-End-Clients teilen sich jedoch eine gemeinsame Datenplattform oder Datenbank/Datenlager, von wo aus die Daten abgerufen und zur Anzeige gerendert werden.

Die Datenintegration ist von großer Bedeutung, wenn Systeme zweier Unternehmen zusammengeführt oder Anwendungen innerhalb eines Unternehmens konsolidiert werden, um eine einheitliche Sicht auf die Datenbestände des Unternehmens zu erhalten.

IRI Voracity Plattform: Schnelles, kostengünstiges ETL für strukturierte, semi- und unstrukturierte Daten, mit integrierter Datenprofilierung, Qualität, PII-Maskierung, BI, CDC, SCD, Testdaten und Metadatenverwaltung. IRI Voracity ist eine auf Eclipse basierende Plattform für die Entdeckung, Integration, Migration, Verwaltung und Analyse großer Datenmengen aus einer Hand, die auch Eclipse umfasst:

- Datenprofilierung, Klassifizierung und Suche zum Scannen und Berichten über Datenquellen

- Unterstützung für Multi-Threaded DB-Extrakte sowie ODBC-, URL-, Kafka-, MQTT-, piped HDFS-, S3-, NoSQL-, 3GL- oder REST-Quellen

- Multi-threaded, aufgabenkonsolidierende CoSort-Transformationen, einige davon laufen austauschbar in MapReduce 2, Spark, Spark Stream, Storm oder Tez

- Daten- und Datenbankmigration und -replikation

- Datenbereinigung, -validierung und -anreicherung

- PII-Maskierung (und Re-ID-Risikobewertung), DB-Subsetting und Funktionen für synthetische Testdaten

- Eingebettete Berichterstellung, Änderungsdatenerfassung, Data Wrangling für Analyseplattformen und Integrationen mit Splunk und KNIME

- 4GL-Metadatenverwaltung und grafische Optionen für die Auftragsgestaltung (Assistenten, Dialoge, Diagramme, Skript- und Formular-Editoren usw.)

Datenintegrationstools, Plattformen und Anbieter im Jahr 2020: Sehen Sie hier den kompletten Überblick von "Software Testing help".

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

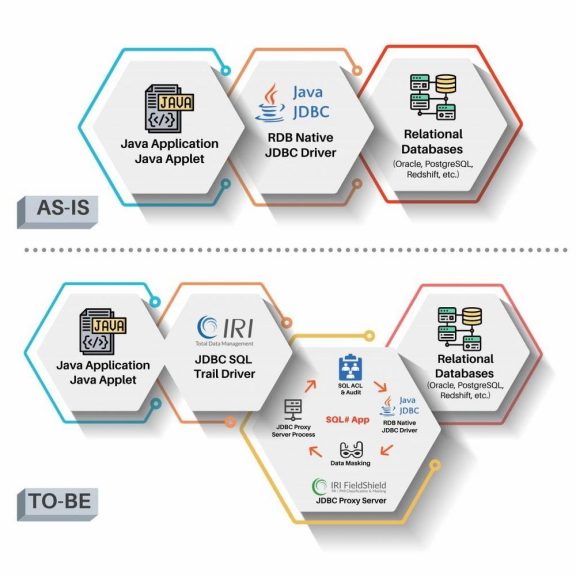

❌ Dynamische Datenmaskierung ❌ Sensible Informationen in datenbankgestützten Anwendungen direkt bei Abfrage schützen ❗

Dieser Artikel beschreibt eine dynamische Datenmaskierungsmethode (Dynamic Data Masking, DDM), die für IRI FieldShield verfügbar ist und ein Proxy-basiertes System zum Abfangen von Anwendungsabfragen an JDBC-verbundene Datenbanken verwendet. Es ist einer von mehreren Ansätzen zur Maskierung von Daten im laufenden Betrieb, die FieldShield-Benutzer in Betracht ziehen können.

Andere IRI-DDM-Optionen umfassen: API-aufrufbare FieldShield-Funktionen, die in C/C++/C#-, Java- oder .NET-Programme eingebettet sind; Echtzeit-FieldShield-Funktionen die in SQL-Prozeduren eingebettet sind und maskierte Ansichten erstellen; und dynamische Demaskierung statisch maskierter Tabellen für autorisierte Benutzer.

Das hier vorgestellte Proxy-basierte System verwendet einen zweckgerechten, datenbankspezifischen "JDBC SQL Trail"-Treiber in Verbindung mit einer Konfigurations- und Management-Webanwendung namens SQL Sharp (SQL#). Diese Anwendung unterstützt derzeit die folgenden relationalen Datenbankplattformen:

- Oracle 11g, 12c, 18/19c

- PostgreSQL 9.5, 9.6, 10, 11

- MS SQL 2014, 2016

- SAP HANA 2.0

Wie funktioniert das?

Innerhalb der SQL#-Webanwendung erstellen Sie Datenmaskierungsrichtlinien, um Spaltenwerte im laufenden Betrieb für alle außer den autorisierten Benutzern, die über den JDBC SQL Trail-Treiber eine Verbindung zur Datenbank herstellen, zu editieren. Sie müssen diesen Treiber für jede Datenbankinstanz, die Sie schützen möchten, installieren und konfigurieren.

Die DDM-Richtlinien definieren, welche Tabellen und Spalten maskiert werden sollen und wie die maskierten Werte angezeigt werden. Sobald das System richtig konfiguriert ist, unterliegen alle über den Treiber verbundenen Abfragen der Maskierungsrichtlinie.

Es ist auch möglich, Richtlinien zu definieren, um die Anmeldung von Benutzern und bestimmte SQL-Aktivitäten zu blockieren. Es wird ein vollständiges Audit-Protokoll der Anmelde- und SQL-Aktivitäten erstellt, das in SQL# angezeigt werden kann.

Der Treiber unterscheidet nicht zwischen Anwendungsbenutzern zu Blockierungs-, Maskierungs- oder Audit-Zwecken. Sie können jedoch speziell benannte Benutzer – die über denselben Treiber alternative Anwendungsserver-Verbindungen zur DB herstellen – autorisieren, Daten unmaskiert zu sehen.

Weitere Details wie das Erstellen einer Maskierungsrichtlinie, das Erteilen von Berechtigungen an Benutzer und die Verwendung von SQL# und SQL Trail aus DB-Anwendungen finden Sie hier im Blog unseres Parterns IRI.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Big Data im Data Lake ❌ Ungenutzte Daten im Datensee in einer Konsole: Datentransformation mit Datenbereinigung und Datenschutz in nur einem I/O ❗

Laut der Open Knowledge Foundation ist die Datenpaketierung "eine einfache Möglichkeit, Sammlungen von Daten und deren Beschreibungen an einem Ort zu platzieren, so dass sie leicht ausgetauscht und verwendet werden können" und dass ein Datenpaket "in einem Format vorliegt, das sehr einfach, webfreundlich und erweiterbar ist".

Für Viele in der Welt der Datenverarbeitung und Datenwissenschaft ist die Datenverarbeitung eine Manifestation von Datenintegrations-, Staging- oder Wranglingoperationen, die über die Datentransformation und -filterung hinaus auch Aufgaben wie Konsolidierung, Bereinigung und Anonymisierung beinhalten können. IRI-Software verarbeitet seit Jahrzehnten große Datenmengen in brauchbare und sinnvoll formatierte Ergebnismengen, schnell, zuverlässig und kostengünstig! Berücksichtigen Sie die traditionelle Stärke von CoSort – schnelle Sortierung – und wie wichtig das für so viele große Daten-Staging-Prozesse ist, die auch Lookups, Joins, Aggregationen und Remapping beinhalten.

Heute können Sie die CoSort Engine oder austauschbare Hadoop-Engines (MR2, Spark, Spark Stream, Storm und Tez) innerhalb der IRI Voracity-Plattform für das vollständige Datenmanagement nutzen, um Daten in vielerlei Hinsicht zu verarbeiten. Kombinieren, Mungen, Reinigen, Maskieren und Minen Sie strukturierte und semistrukturierte interne und "offene" Quellen für Analytik, Governance und DevOps. Es gibt auch viele Dinge, die Sie mit unstrukturierten Daten tun können, die in Voracity entdeckt und extrahiert wurden.

Was kann ich konkret tun und wie mache ich es?

Genauer gesagt, können Sie die IRI Voracity-Plattform für totales Datenmanagement auf Basis von CoSort (oder Hadoop) nutzen, um unterschiedliche Datenquellen zu bündeln. Sie können verwandte Elemente zu mehreren, speziell angefertigten, benutzerdefinierten Zielen vereinheitlichen und destillieren, die für Forschung und Analytik geeignet sind. Mit Voracity können Sie all diese Dinge tun:

- Datenintegration, inklusiver:

- Datenerfassung (Extraktion), Manipulation (Transformation) und Population (Laden)

- Datenfilterung, -bereinigung und -validierung (Verbesserung der Datenqualität)

- Datenkonsolidierung und -standardisierung (MDM)

- Datenföderation und Virtualisierung

- Datenreporting (integrierte BI)

- Datenmigration und Replikation

- Datenklassifizierung, Scanning & Maskierung (siehe Big Data Schutz)

- Testdatengenerierung (siehe Big Data Schutz)

- Data Wrangling für BI-Tools wie Qlik und Tableau, oder Analysesoftware wie R oder KNIME (siehe auch die Registerkarte Big Data Bereitstellung oben).

Die meisten dieser Aktivitäten können spezifiziert und in Wizard-gesteuerten, aufgabenkonsolidierenden, Single-IO-Jobskripten oder gut strukturierten Batch-Workflows kombiniert werden, die sie enthalten. Mithilfe der intuitiven Diagramme oder der selbstdokumentierenden Textdateien, die sie veranschaulichen, können Sie Ihre Aufträge leicht verstehen, ändern, ausführen, planen und freigeben.

Sehen Sie sich das preisgekrönte IRI 4GL-Programm für Datenmanipulation (SortCL) und die grafische IDE an, die auf Eclipse (IRI Workbench) basiert, um Ihre Datenverpackungsaufträge zu erstellen, zu automatisieren und zu verwalten…. große oder kleine, einfache oder komplexe, lokale oder in der Cloud.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Top 10: Beste IoT-Plattformen in 2020 ❌ Voracity für Datenermittlung, -integration, -migration, -verwaltung und -analyse❗

Internet der Dinge (IoT) ist eine Software, die die Edge-Hardware, Zugangspunkte und Datennetzwerke mit dem anderen Ende verbindet, das normalerweise die Endbenutzeranwendung ist.

Einige Fakten über diese Plattformen: Die primäre Funktion der IoT-Plattform besteht darin, als Middleware oder als Verbindung zu fungieren, um Geräte oder Anwendungen mit einem anderen Ende zu verbinden. IoT enthält eine Mischung von Funktionen wie Sensoren und Controller, ein Gateway-Gerät, ein Kommunikationsnetzwerk, Software zur Datenanalyse und -übersetzung sowie einen Endanwendungsdienst.

Die IoT-Cloud-Plattform kann riesige Datenmengen von Geräten, Kunden, Anwendungen, Websites und Sensoren verarbeiten und Maßnahmen ergreifen, um in Echtzeit zu reagieren.

Wie man die beste IoT-Plattform auswählt, hängt von den Anforderungen eines Unternehmens in Bezug auf Hardware, Echtzeitzugriff, benutzerdefinierte Berichte, Budget, Entwicklungsfähigkeiten und das Geschäftsmodell ab.

IRI Voracity für totales Datenmanagement: Voracity ist eine schnelle, erschwingliche Plattform für die Datenermittlung, -integration, -migration, -verwaltung und -analyse, mit der Gerätedaten, die über Kafka oder MQTT gestreamt werden, transformiert, berichtet und anonymisiert werden können. Zum Beispiel in riesigen Protokolldateien oder Datenbanktabellen.

Voracity verfügt über eine Datenmanipulations-Engine mit geringem Platzbedarf für schnelle Aggregation, sowie über eine Eclipse-IDE für metadatengesteuerte, grafische Datenintegration und Analysen.

Merkmale und Funktionen:

- Verbindet und integriert Sensor-, Protokoll- und viele andere Datenquellen

- Konsolidierte (gleiche E/A-) Datenfilterung, Transformation, Bereinigung, Maskierung und Berichterstellung

- Läuft auf einer Vielzahl von Linux-, Unix- und Windows-Plattformen, von einem Rasberry Pi bis zu einem z/Linux-Mainframe.

- Migriert, repliziert und nutzt IoT-Daten für Archivierung, Datenseen, Analysen und Playbooks (z. B. Splunk Phantom)

- Zweckgerechter Knoten für das Data-Wrangling zur Aggregation und Anonymisierung von IoT-Daten und zur Speisung von IOT-Mining- und Machine-Learning-Knoten

- Anwendungs-, Add-on- und Universal Forwarder-Optionen für die schnelle Vorbereitung und direkte Indizierung von Splunk für Cloud-Analysen und Aktionen mit IoT-Daten

Fazit: Sehr vielseitige, schnelle Datenmanipulations-Engine und -Plattform zur Integration, Steuerung und Analyse von IoT-Daten, von/auf der Hardware oder im Hub.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Schutz von/in Dark Data ❌ PII PHI PAN in RDBMS + NoSQL DB wie unstrukturierte LOB-, JSON-, XML- oder Freitext-Spalten ❗

Mit DarkShield können Sie Anfragen nach dem "Recht auf Vergessen" erfüllen, bestimmte Datenextrakte an diejenigen liefern, die die Übertragbarkeit von Datensätzen anfordern und die Datenqualität in Datenkorrekturanfragen erleichtern. Außerdem können Sie die maskierten Dateien entweder in den Originaldateien oder in gleichnamigen Zieldateien und -ordnern in Ihrem Netzwerk oder in der Cloud speichern.

Wie DarkShield funktioniert: DarkShield nutzt Datenklassifizierungsdialoge und Assistenten für die Erkennung von Dark Data in der kostenlosen IRI Workbench IDE, die auf Eclipse™ aufbaut, um die Daten zu katalogisieren die Ihnen wichtig sind und um Such- und Maskierungsspezifikationen in Metadatendateien zu konfigurieren, die leicht zugänglich, sicher und veränderbar sind. Zur Laufzeit können die gespeicherten Konfigurationen aus der Workbench oder einer beliebigen Anwendung über CLI gestartet werden.

Sie können DarkShield ausführen, um nur nach versteckten Werten zu suchen und über deren Standorte und Metadaten der zugehörigen Dateien zu berichten. Oder Sie können es mit aktivierter Korrektur ausführen, um personenbezogene Daten (PII) zur Einhaltung der Datenschutzgesetze mit einer Vielzahl von Maskierungsfunktionen zu verschleiern. Ihre Such- und Maskenoperationen können einzeln oder gleichzeitig ausgeführt werden.

Sie können auch Datenklassen für die Gesichtserkennung (z.B. alle Gesichter verschwimmen) oder die Erkennung zur Verschleierung bestimmter Gesichter in Ihrer Modellbibliothek definieren.

Für optimale Sicherheit und Kontrolle läuft DarkShield vor Ort, unabhängig davon wo sich die Daten befinden.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ DB-Tabellen 7x schneller Entladen ❌ FACT für Altibase, DB2 (UDB), MySQL, Oracle, Sybase, SQL Server, Greenplum, Teradata + Tibero❗

Ein schneller Extraktionsschritt kann eine kritische Komponente sein:

- Datenbankarchivierung und -replikation

- Datenbankberichte und Migrationen

- Data Warehouse ETL-, ELT- und ODS-Operationen

- Offline-Berichterstattung und Schutz von Massendaten

Viele DBs, nur ein Unloader – Milliarden von Zeilen in Minuten extrahieren! IRI FACT™ ist ein Dienstprogramm zum parallelen Entladen von sehr großen Datenbanktabellen (VLDB) in: Oracle, DB2 UDB, MS SQL Server, Sybase, MySQL, Greenplum, Teradata, Altibase und Tibero. Leistungsbewusste DBAs verwenden IRI FACT (Fast Extract) zum Entladen, das eine portable Flat-File erstellt, die (mit IRI CoSort) auf dem primären Indexschlüssel der reorganisierten Tabelle sortiert werden kann!

Mit diesem Ansatz können weitere Transformations- und Berichtsoperationen durchgeführt werden, und die Datenbank bleibt online. Vorab sortierte, direkte Pfadladungen umgehen auch die Sortierung (Overhead) des Datenbank-Laders. All diese Operationen werden im Offline-Reorg-Assistenten der IRI-Workbench automatisiert. Das Halten einer "Schatten"-Kopie der Daten im Dateisystem für jede Tabelle sollte nicht übermäßig belastend sein, denn sobald die Flat-File sortiert und neu geladen ist, kann sie gelöscht werden. Gleichzeitig ermöglicht die Auslagerung der Reorg-Daten und ihre Verfügbarkeit für CoSort auch die Möglichkeit anderer Verwendungen der Daten, einschließlich Archivierung, Berichterstellung, Schutz und Migration zu anderen Datenbanken, BI-Tools und Anwendungszielen.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

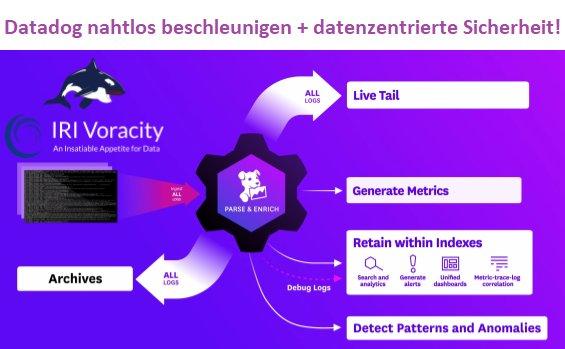

❌ Datadog 4x schneller + Datensicherheit ❌ Schnellstes ETL / Big Data Wrangling für Analytics und PII-Datenmaskierung ❗

In früheren Artikeln haben wir erklärt, wie Splunk mit Zieldaten für BI indiziert wird und wie Daten für SIEM-Analysen direkt aus IRI Voracity ETL/Wrangling und PII-Discovery-Aufträgen protokolliert werden. Splunk-Benutzer können mehrere speziell entwickelte IRI-Verbindungsoptionen nutzen, um ihre Informationsproduktion zu beschleunigen und die Datensicherheit zu verbessern. Aber was ist, wenn Sie Datadog verwenden?

Was frisst Datadog? Datadog kann mit Logdaten von Daten- und Datenbank-Profiling- und Discovery-Aufträgen in der grafischen IDE der IRI-Workbench für Voracity arbeiten, die auf Eclipse™ basiert, sowie mit Datenzielen in ETL-, Migrations-, Datenbereinigungs-, Maskierungs- und Berichterstattungsaufträgen. Unabhängig von der Quelle oder der Art der Daten, mit denen Sie Datadog füttern, bezeichnet Datadog diese Daten als "Log" oder "Logs".

Wie frisst Datadog? Daten-Feeds oder "Logs" von allen Voracity-unterstützten Operationen werden nicht an Datadog weitergeleitet, wie dies bei Splunk über eine Anwendung, ein Add-on oder einen Forwarder der Fall wäre. Stattdessen ruft Datadog automatisch und in Echtzeit Voracity-Ausgabedaten von einem Erfassungsagenten auf jeder Maschine ab, die die Daten erhält.

Braucht Datadog Voracity? In Fällen, in denen eine große Datenmenge offline vorbereitet werden muss, bevor die Daten ausgegeben werden und die Daten auf einer Infrastruktur außerhalb von Datadog verarbeitet werden können, kann Voracity für ein hochleistungsfähiges Daten-Wrangling sorgen. Dies ist vielleicht kein typischer Fall für Datadog, aber es ist hilfreich für Voracity-Anwender in ETL- und Data Lakes Umgebungen, die gemischte Ergebnisse zur weiteren Analyse und Anzeige an Datadog übergeben möchten.

Wir stellen fest, dass Datadog typischerweise Daten aufnimmt, die in Echtzeit von Anwendungen, Software-Tools, DB-Caches und anderen Log-Emittern fließen. Aber auch in dieser Situation verarbeitet Voracity eine ganze Reihe von Datenquellen vor, die für die Analyse in Datadog bestimmt sind. In einem späteren Artikel werden wir einen Anwendungsfall von Streaming-Fehler- und Audit-Protokollen sowie Betriebssicherheitsdaten von Voracity und die PII-Such- und Maskierungsergebnisse aus seinen Komponentenprodukten IRI DarkShield und CellShield EE vorstellen.

Datadog ist ein mit allen Funktionen ausgestatteter Überwachungs-, Dashboard- und Datenverarbeitungsdienst. Datadog nimmt Protokolldaten auf und verarbeitet sie, sobald sie eintreffen. Während die ersten Logs innerhalb von zehn Sekunden angezeigt werden, dauert es bei der Verarbeitung großer Datenmengen als Logs in Datadog länger, bis alle Logs angezeigt werden. Die genaue Zeit hängt sowohl vom Volumen als auch von der Verbindungsgeschwindigkeit ab. Selbst bei einer sehr schnellen Verbindung – wie z.B. einem 1GB/s Glasfaserkanal – benötigt Datadog zusätzliche Zeit für die Verarbeitung der Rohdaten, selbst wenn diese vollständig hochgeladen wurden. Die Daten sind im Datadog Log-Explorer zur Ansicht, Filterung, Visualisierung usw. erst sichtbar, wenn sie hochgeladen und verarbeitet wurden.

Während Datadog typischerweise verwendet wird, um kleinere Protokolldateien in nahezu Echtzeit zu verarbeiten, können Voracity-Benutzer sehr große Dateien in viel kleinere Teilmengen verarbeiten, um die Gesamtgröße der Daten zu verringern. Für eine ganze 2,1 GB große Datei dauert die Vorbereitung der Rohdaten in Datadog (eine erste Phase der Datenindizierung und -optimierung, damit die Protokolle für die spätere Filterung, Sortierung und Visualisierung im Datadog Log Explorer sichtbar sind) etwa 8 Minuten, zusätzlich zu den 30 Sekunden, die das Hochladen in Datadog dauert. Datadog verarbeitet die Daten so, wie sie kommen, so dass die ersten Logs aus der Datei fast sofort sichtbar sind. Es dauert etwa 8 Minuten, bis alle Daten aus der Datei verarbeitet und im Log-Explorer von Datadog sichtbar sind.

Datadog verarbeitet die Logs, während sie hochgeladen werden, so dass langsamere Geschwindigkeiten wie 500 MB/s oder sogar 200 MB/s keinen Unterschied in der gesamten Verarbeitungs-/Uploadzeit machen können. Ab einem bestimmten Schwellenwert, wahrscheinlich 100 MB/s oder langsamer, wird die gesamte Verarbeitungs-/Uploadzeit jedoch länger. Unabhängig von den Upload-Geschwindigkeiten kann Voracity jedoch alles beschleunigen, indem die Daten vor Datadog extern verarbeitet werden. Voracity kann Daten u.a. sortieren, zusammenführen, aggregieren, neu formatieren, filtern, bereinigen und maskieren. Voracity zeichnet sich auch dadurch aus, sehr große Dateien in Dateien zu zerlegen, die genau die Daten enthalten, die Sie wollen, in dem Format, das Sie benötigen (wie JSON oder XML für Datadog).

Voracity hat die Vielseitigkeit, Ihre Daten zu schützen und gleichzeitig den Realismus zu wahren! Damit kann Voracity Datenfelder erhalten, ohne sie vollständig zu entfernen oder vollständig zu maskieren. Dies kann den Anwendern helfen, sich eine Vorstellung davon zu machen, wie die Daten aussehen würden, oder Muster-Dashboards zu erstellen, ohne sensible Daten offen zu legen.

Voracity kann Daten auch bereinigen, indem es Daten entfernt oder verändert, die falsch, unvollständig, irrelevant, dupliziert oder falsch formatiert sind. Voracity-Jobs sind stapelbar und können nach einem Zeitplan ausgeführt werden, so dass in bestimmten Zeitintervallen geprüft wird, ob eine neue Datenquelldatei in ein Verzeichnis oder Verzeichnisse eingefügt wird und ein daraus resultierendes Skript generiert und ausgeführt wird. Die Ausgabedatei kann dann im Batch-Skript angegeben werden, um in ein Verzeichnis übertragen zu werden, das von Datadog überwacht wird. Dadurch passt sich Voracity sehr gut in den typischen Datenstrom von Datadog ein.

Wie hoch ist das Zeitersparnis? Die Vorverarbeitung großer Dateien in kleinere Dateien mit der bedingten Filterfähigkeit von Voracity kann die Gesamtzeit für die Erstellung einer Visualisierung in Datadog aus Rohdaten erheblich reduzieren.

Wir nutzten eine 2,1 GB große Datei mit Unternehmensdaten aus England als Benchmark. Es wurde Voracity verwendet, um nur nur die Felder zu filtern mit Datensätzen, bei denen das Herkunftsland des Unternehmens England ist, die Anzahl der ausstehenden Hypotheken größer als 1 ist und die Stadt nicht Cambridge ist. Daraus ergibt sich eine 84 MB große Datei. Es dauert etwa 100 Sekunden, bis Voracity dieses Skript ausführt, dann mehrere Sekunden bis die resultierende Datei bei Datadog angemeldet ist.

Vergleichen Sie dies mit der Protokollierung der gesamten 2,1 GB-Datei in Datadog, die etwa 38 Sekunden für den Upload und weitere 7 Minuten für die Verarbeitung durch Datadog benötigt, um dann auf die gleiche Weise wie mit Voracity gefiltert und sortiert zu werden! In diesem Beispiel wurden durch Voracity etwa 5 Minuten und 45 Sekunden eingespart, was einer Zeitersparnis von etwa 328,5 Prozent entspricht! Es können auch Fehler- und Audit-Protokolle direkt in Datadog protokolliert werden. Die einzige erforderliche Angabe ist ein API-Schlüssel, der in einer appsettings.json-Datei oder direkt über das CellShield-Protokollmenü bearbeitet werden kann.

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Seit 1993 besteht unsere Kooperation mit IRI (Innovative Routines International Inc.) aus Florida, USA. Damit haben wir unser Portfolio um die Produkte CoSort, Voracity, DarkShield, FieldShield, RowGen, NextForm, FACT und CellShield erweitert. Nur die JET-Software GmbH besitzt die deutschen Vertriebsrechte für diese Produkte. Weitere Details zu unserem Partner IRI Inc. hier.

JET-Software entwickelt und vertreibt seit 1986 Software für die Datenverarbeitung für gängige Betriebssysteme wie BS2000/OSD, z/OS, z/VSE, UNIX & Derivate, Linux und Windows. Benötigte Portierungen werden bei Bedarf realisiert.

Wir unterstützen weltweit über 20.000 Installationen. Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ DBTA: Top 100 Software für Big Data ❌ Die stärkste Plattform für End-to-End Datenmanagement und datenzentrierten Schutz ❗

Voracity kombiniert Datenbereinigung, Extraktion, Transformation, Load, Maskierung, Reporting und sogar synthetische Testdatengenerierung – im gleichen Job-Skript und multi-threaded I/O-Pass in Ihrem bestehenden Dateisystem!

"Heutzutage gibt es eine sich ständig weiterentwickelnde Liste von Datenmanagementproblemen, mit denen Unternehmen zu kämpfen haben. Neben dem Druck explodierender Datenmengen besteht ein dringender Bedarf an datengetriebenen Echtzeit-Einsichten sowie an einem umfassenderen Datenzugriff", erklärte der Herausgeber der DBTA Group, Tom Hogan, Jr. "Wachsende regulatorische Anforderungen erfordern auch eine höhere Datenqualität und eine bessere Verwaltung, ebenso wie Bedrohungen der Cybersicherheit", fügte er hinzu.

Wir fühlen uns geehrt, erneut als DBTA Top 100 für Big Data Datenmanagement ausgewählt worden zu sein und bei all diesen Trends eine Vorreiterrolle zu spielen. Unsere erschwinglichen Lösungen für die Herausforderungen des Multi-Source-Datenmanagements werden schon seit 42 Jahren weltweit von Chief Data Officers, BI/DW-Lösungsarchitekten, Programmierern/Analysten, Datenwissenschaftlern und Data Governance Officers bevorzugt.

Voracity verbindet sich lokal und in der Cloud mit rund 150 verschiedenen Datenquellen und Zielen – strukturiert, semi- und unstrukturiert!

Dazu gehören auch Legacy-Dateien, Daten- und Endian-Typen sowie gängige Flat- und Dokumentenformate, jede RDB und neuere große Daten- und Cloud/SaaS-Quellen! Die Voracity-Plattform führt und kombiniert die wesentlichen Operationen für große und kleine Daten, vor Ort und in der Cloud mit Hilfe ihrer Komponenten-Softwareprodukte und grafischen Einrichtungen in Eclipse durch:

- Datenentdeckung (Profiling, Klassifizierung, Suche)

- Datenintegration (ETL, MDM, CDC)

- Datenqualität (Validierung, Bereinigung, Anreicherung)

- Schnelle, konsolidierte Datentransformationen

- Eingebettete BI und Data Wrangling für Analyse-Tools

- Daten- und Datenbankmigration und -replikation

- Statische und dynamische Datenmaskierung

- Re-ID-Risikobewertung und Anonymisierung

- Datenbank-Subsetting und synthetische Testdaten

Voracity ist die einzige organisch gewachsene und vollständig integrierte Datenlebenszyklus-Management-Plattform und Manipulationskraftpaket für große und kleine Datenmengen! DW/BI, DB/Test und Compliance (z.B. GDPR) Architekten in jeder Branche verwenden Voracity, um Daten zu klassifizieren, zu suchen, zu transformieren, zu bereinigen, zu maskieren, zu verschieben, zu berichten, zu analysieren und für die syntethische und intelligente Testdatengenerierung!

Weltweite Referenzen: Seit über 40 Jahren nutzen unsere Kunden wie die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram,.. aktiv unsere Software für Big Data Wrangling und Schutz! Sie finden viele unserer weltweiten Referenzen hier und eine Auswahl deutscher Referenzen hier.

Partnerschaft mit IRI: Innovative Routines International Inc. (IRI) aus Florida ist ein US-ISV für Datenmanagement und Datenschutz, der 1978 gegründet wurde und weltweit in 40 Städten vertreten ist. Seit 1993 besteht unsere Kooperation, nur die JET-Software besitzt die deutschen Vertriebsrechte für die IRI-Produkte. Die Datendefinition und Manipulation in dem Datentransformations- und Berichterstattungsdienstprogramm CoSort wird von anderen IRI-Produkten unterstützt: FieldShield, CellShield und DarkShield für die Datenmaskierung, NextForm für die Daten/DB-Migration, RowGen für die Testdatensynthese und die Voracity-Plattform für die Datenermittlung, -integration, -migration, -verwaltung und -analyse. Weitere Details zu unserem Partner IRI Inc. hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: 06073-711405

E-Mail: amadeus.thomas@jet-software.com

![]()