PPWR-Konformität leicht gemacht Klarheit, Kosten- und Zeitersparnis

Herr Bagri, was bedeutet die PPWR für Hersteller und Produzenten und wie unterstützt PackIntelx dabei?

Gerade sind viele Unternehmen dabei, die PPWR überhaupt zu verstehen und zu prüfen, ob oder inwieweit ihre Verpackungen betroffen sind. Doch im zweiten Schritt müssen sie sich darum kümmern, konkrete Lösungen dazu zu implementieren. Um genau diese Prozesse zu erleichtern und die enormen Umstellungs- und Beratungskosten zu senken, haben wir PackIntelx gegründet. Mit unserem digitalen Tool kann man zum einen das gesamte Verpa-ckungsportfolio einfach und schnell nach PPWR prüfen und Compliance-Lücken erkennen, zum anderen direkt in die Umsetzung gehen, mit Hilfe unseres Fachwissens und unseres umfassenden Netzwerks in der Kreislaufwirtschaft. Über unsere Plattform können auch die nötigen Konformitätserklärungen und Dokumentationen für alle Verpackungen erstellt werden.

Wie sieht die operative Unterstützung konkret aus?

Unser Angebot reicht von Sortier- und Recyclingtests sowie Pilotprojekten in großtechnischen Anlagen gemeinsam mit Industriepartnern, über die Analyse und Zertifizierung der Wiederverwertbarkeit bis hin zur Beschaffung recycelter Inhalte und der Entwicklung innovativer Recyclinglösungen. Wir sind europaweit aktiv, wenn es darum geht, Rezyklate und recyclingfähige Materialien zwischen Recyclern, Verarbeitern und Markeninhabern zu vermitteln. Daher wissen wir von der Basis, was PPWR-konforme Verpackungen tatsächlich erfüllen müssen. Und damit bilden wir die ambitionierten Ziele der PPWR genau ab: nachhaltige Lösungen im großen Maßstab zu ermöglichen.

Was würden Sie betroffenen Unternehmen jetzt raten?

Selbst, wenn die PPWR verschoben wird, sollten sich Unternehmen heute schon konkret vorbereiten, vor allem bei der Digitalisierung ihrer Daten, um Kosten zu reduzieren und Zeit zu sparen.

Das Team von PackIntelX vereint digitale Innovationskraft mit tiefgreifender Expertise in der Recycling- und Verpackungsbranche – mit einer Mission: Eine All-in-One-Plattform, die regulatorische Anforderungen in effiziente Prozesse übersetzt – für maximale Kosten- und Zeitersparnis und messbare Fortschritte in der Kreislaufwirtschaft. www.packintelx.com

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Kreislaufwirtschaft

Telefon: +49 40 877 082 65

E-Mail: a.sandvoss@contentway.de

![]()

Verteidigung ist der beste Angriff

In den vergangenen Jahrzehnten haben sich asymmetrische Konflikte als prägende Form der Kriegsführung etabliert. Schon Clausewitz sagte: "Die Verteidigung ist eine stärkere Form des Kampfes als der Angriff."

Gerade im digitalen Raum zeigt sich jedoch ein entscheidender Unterschied: Cyberangriffe lassen sich vergleichsweise einfach durchführen, während ihre Abwehr weitaus komplexer und ressourcenintensiver ist. Diese Asymmetrie macht deutlich, dass souveräne Lösungen und eine strategische Vorbereitung nicht nur wünschenswert, sondern notwendig sind, um Sicherheit und Handlungsfähigkeit zu gewährleisten.

Herr Geese, was bedeuten asymmetrische Konflikte in Bezug auf Cybersicherheit?

Cyberangriffe werden maßgeblich durch Asymmetrie, Kosten und Entdeckbarkeit begünstigt: Angreifer müssen lediglich eine einzelne Schwachstelle ausnutzen, während Verteidiger alle potenziellen Lücken schließen müssen, was die Angreifenden klar im Vorteil sieht. Gleichzeitig sind Angriffe deutlich kostengünstiger durchzuführen als eine umfassende Verteidigung. Hinzu kommt, dass Angriffe oft aus dem Hinterhalt erfolgen: Selbst, wenn Angreifer lokalisiert werden, ist ein direktes Eingreifen meist schwierig. In einem Umfeld, in dem Angriffe einfach und günstig sind, verschiebt sich das Kräfteverhältnis stark zugunsten der Angreifer, und durch den Einsatz von KI als Angriffswerkzeug wird diese Bedrohung noch verstärkt.

Was können wir dagegen tun?

Zunächst die gute Nachricht: Die meisten Sicherheitslücken sind bekannt, und wer sie schließt, ist schon gut geschützt. Ein aktuelles Beispiel: Westliche Sicherheitsbehörden warnten gemeinsam per Brandbrief vor der chinesischen Angreifergruppe „Salt Typhoon“, die weltweit Organisationen gefährdete. Der Angriff nutzte jedoch nur eine Kombination seit Jahren bekannter Schwachstellen. Unsere Kunden waren geschützt, weil wir rechtzeitig vor genau diesen Lücken warnen konnten.

Die oft zitierten Zero-Day-Schwachstellen sind dagegen extrem selten und teuer zu entwickeln. Auch hier gilt: Ein gut geprüftes und sicher konfiguriertes System ist nicht leicht zu kompromittieren. Was wir tun können, ist daher klar: Systeme regelmäßig prüfen und sicher konfigurieren.

Wird die Lage durch KI sicherer oder gefährlicher?

KI ist keine Science-Fiction. Sie findet sowohl in der Gegenwart statt und ist gleichzeitig nur konventionelle Hardware und Software – von Menschen entwickelt, zumindest heute noch. Daher müssen wir die Frage nach Sicherheit heute mit „beides“ beantworten. Ein großes Problem ist, dass heutige KI-Systeme ohne Berücksichtigung von Sicherheitsaspekten entwickelt wurden. Sie können sowohl mit KI-gesteuerten als auch konventionellen Methoden angegriffen werden und sind nicht in der Lage, sich ausreichend selbst zu schützen. Die Verteidigung von KI muss daher derzeit größtenteils auf herkömmlichen Methoden beruhen.

Anders verhält es sich im Verteidigungsbereich: So nutzt das Luftabwehrsystem Iron Dome seit etwa 2014 KI-Funktionen, die mittlerweile entscheidend dazu beitragen, über 90 Prozent der anfliegenden Raketen abzufangen. In der Informationstechnologie ist dies noch nicht möglich und wird es vielleicht auch nicht werden. Deshalb müssen wir uns bei der Sicherheit stark auf Nicht-KI-Systeme verlassen. KI kann jedoch unterstützen, indem sie Routineaufgaben übernimmt, Sicherheitslösungen effizienter macht und Agenten bei ihrer Arbeit entlastet.

Wie unterstützt Greenbone Unternehmen hinsichtlich ihrer Verteidigung?

Wir finden die Schwachstellen, bevor sie von Angreifern ausgenutzt werden können. Einerseits gilt das für die direkten Angriffe, aber auch für die, die zum Beispiel über Phishing ins Netzwerk der Kunden getragen werden. Jeder Angriff nutzt bestehende und bekannte Schwachstellen aus. Wir unterstützen bei der Priorisierung und bei der Behebung, und das auch in sehr großen Netzen mit einigen zehntausend Geräten. Das können wir sowohl im Unternehmen, in der Industrie, aber auch in Bereichen mit besonders hohen Sicherheitsanforderungen. Im europäischen Markt hilft besonders, das wir Unterstützung auch in der jeweiligen Landessprache anbieten können, durch unsere Tochterunternehmen in Italien, Benelux und Großbritannien.

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

SAP-Security: Die unterschätzte Blackbox in der IT-Sicherheitsarchitektur

Besonders unterschätzt werden Schwachstellen im Berechtigungsmanagement, unzureichende Nut-zer-Sensibilisierung sowie eine fehlende durchgängige Sicherheitsarchitektur, die vom Security Design über sichere Konfiguration bis hin zu Code Security und Monitoring reicht. Um SAP-Systeme effektiv abzusichern, braucht es einen ganzheitlichen, proaktiven Ansatz und ein Umdenken in der Sicherheitsstrategie aller Unternehmen. Denn die Hersteller und Betreiber von Systemen und Appli-kationen sind NICHT für die IT-Sicher-heit der Unternehmen verantwortlich.

Oliver Villwock, Consulting Director mit Schwerpunkt auf SAP-Security bei cbs Corporate Business Solutions, und Robert Stricker, Abteilungsleiter Security Consulting der MATERNA, sprechen im Interview über die Dringlichkeit, die unternehmenseigenen Kronjuwelen besser abzusichern – und sich um die SAP-Sicherheit zu kümmern.

Herr Villwock, Herr Stricker, SAP- Systeme gelten vielen als Blackbox. Wie könnte man Licht in diese Blackbox bringen?

Villwock: Für effektive SAP-Sicherheit braucht es drei Dinge: Transparenz durch spezialisierte Tools, fundiertes SAP-Know-how zur Einordnung von Risiken und daraus abgeleitete wirksame Schutzmaßnahmen.

Stricker: Zusätzlich muss geklärt sein, wer für SAP-Security eigentlich verantwortlich ist. Dann muss das Management SAP als sicherheitskritisch anerkennen, denn kritische Geschäftsprozesse hängen oft direkt von SAP ab, werden sicherheitstechnisch aber unzureichend berücksichtigt.

Wie lässt sich die SAP-Security in bestehende Strukturen integrieren?

Villwock: SAP-Security muss auf Governance-Ebene starten, verankert in der IT-Security-Policy mit klaren Zuständigkeiten und Kommunikationswegen. Operativ braucht es Transparenz, um Altlasten in Konfiguration und Design schrittweise zu beheben. Eine realistische, extern begleitete Roadmap sorgt für nachhaltige Sicherheit ohne Überforderung von Budget und Organisation.

Stricker: Unternehmen sollten SAP konsequent in bestehende Security-Prozesse integrieren, mit klaren Verantwortlichkeiten, fundierter Risikoanalyse und Einbindung unter anderem in Patch-, Change- und Incident-Management. SAP-Security ist Teil der Gesamtstrategie, kein Sonderfall.

Was sind aus Ihrer Sicht die wichtigsten ersten Schritte für Unternehmen, die SAP-Security ernst nehmen wollen?

Villwock: Ein klares Assessment ist der erste Schritt: Wo stehen wir? Was haben

wir? Wer ist wofür verantwortlich? Ohne Bestandsaufnahme fehlt die Grundlage für jede sinnvolle Planung. Durch S/4-Transformation, Cloud-Migration und neue Architekturen entsteht die Chance, Security von Anfang an neu zu denken. Wer jetzt richtig handelt, verhindert den nächsten Security-Stau.

Wie sehen Sie denn die Entwicklung in den nächsten Jahren? Wird SAP-Security jetzt endlich zur Priorität werden?

Stricker: Es muss! Laut NIS2-Richtlinie müssen kritische Geschäftsprozesse geschützt werden, und da führt (fast) kein Weg an SAP vorbei. SAP steuert zentrale Abläufe, teils nicht nur in der IT, sondern auch in OT-Bereichen.

Villwock: SAP beinhaltet die Kronjuwelen von Unternehmen. Wer SAP-Security nicht ernst nimmt, gefährdet die Resilienz seines Unternehmens. Jetzt zu handeln ist unerlässlich, sonst wird es in Zukunft teuer und riskant.

Was ist Ihre Mission in diesem Bereich?

Stricker: Berührungsängste abbauen. SAP wird in Sachen Informationssicherheit oft wie eine Blackbox behandelt, die keiner versteht. Das führt zu Unsicherheit und Stillstand. Unsere Mission ist es, genau hier anzusetzen: SAP darf kein blinder Fleck bleiben, denn die Risiken sind aufgrund der Kritikalität der verarbeiteten Daten hoch. SAP abzusichern und zu überwachen ist jedoch keine Raketenwissenschaft.

Villwock: Unsere Mission ist klar: Kunden helfen, Transparenz zu schaffen und SAP-Security nachhaltig, effizient, vorausschauend und zukunftssicher umzusetzen. Der Markt ist überladen mit Tools, aber es fehlt fundierte Beratung, die Tools, Prozesse und Menschen sinnvoll verbindet. Genau da setzen wir an.

cbs | Corporate Business Solutions ermöglicht globalen Marktführern, ihren Vorsprung durch erstklassige, innovative Unternehmenslösungen auszubauen. www.cbs-consulting.com

Materna entwickelt digitale Lösungen, die intuitive Technologien wie smarte Benutzeroberflächen und Automatisierung nutzen, um Prozesse zu optimieren und den Menschen in den Mittelpunkt zu stellen. www.materna.de

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

Sicherheit hat Priorität

Zukunftssicheres Internetprotokoll

Besonders bei den Finanzdienstleistern steht die Sicherheit sensibler Daten im Mittelpunkt. Millionen von Transaktionen werden heute in Echtzeit abgewickelt. Doch traditionelle Inter-netprotokolle leiten Daten über Wege, die weder transparent noch sicher kontrollierbar sind. Eine besonders ernstzunehmende Gefahr in puncto Cybersicherheit ist das Szenario „Harvest Now – Decrypt Later“: Angreifer sammeln verschlüsselte Daten, um sie künftig mit Quantencomputern zu entschlüsseln. Da Finanzdaten oft jahrzehntelang sicherheitskritisch bleiben, ist der Schutz vor solchen Szenarien entscheidend. Hier bietet das SCION-Protokoll (Scalability, Control and Isolation On Next-Generation Networks) einen zukunftssicheren Ansatz. Entwickelt an der ETH Zürich, basiert die SCION-Architektur auf drei Prinzipien: Kontrolle der Datenpfade, Isolation gefährdeter Netzsegmente und Skalierbarkeit für den weltweiten Einsatz. Unternehmen können exakt festlegen, welche Wege und Knotenpunkte ihre Daten nehmen – und damit unsichere Routen ausschließen.

SSFN nutzt sichere Technologie

„SCION-Netzwerkgeräte geben ihre Eigenschaften im Netz bekannt – dadurch ist es möglich, die Pfade aus vertrauenswürdigen Netzwerkgeräten auszuwählen. Das Protokoll unterstützt auch die Weiterentwicklung hin zu post-quantum-sicheren kryptografischen Algorithmen, mit denen Daten auch in einer Ära von Quantencomputern geschützt bleiben“, erklärt Arne Benox, Director Enterprise Sales DACH bei Digital Realty. Besonders stark ist SCION bei der Resilienz: Sollte ein Pfad angegriffen oder gestört werden, wird sofort auf eine Ausweichroute umgeschaltet, welche den vorgegebenen Anforderungen an den Übertragungspfad entspricht. Kryptografische Mechanismen sorgen dafür, dass Übertragungen jederzeit geschützt und nachverfolgbar bleiben. Zudem bietet SCION die Möglichkeit zum Geofencing – also der Beschränkung des Datenverkehrs auf bestimmte Länder oder Regionen. Damit lassen sich Datenschutz- und Compliance-Vorgaben deutlich einfacher einhalten. Ein prominentes Beispiel für SCION-Nutzung ist das Secure Swiss Finance Network (SSFN), das von der Schweizerischen Nationalbank und SIX ins Leben gerufen wurde. Rund 300 Institute haben sich dem Netzwerk angeschlossen, um ihre Kommunikationsinfra-struktur durch SCION abzusichern.

Der frühere Deutsche Börse-Aufsichtsratschef Martin Jetter ist seit Juli 2025 neuer Präsident des Vorstands der Schweizer SCION Association. Er betont, dass die Software nicht nur im Finanzsektor, sondern auch in privaten wie öffentlichen Netzwerken einsetzbar ist. Sie ermöglicht es auch hier, Leitungen bei Angriffen nahtlos zu wechseln und den Zugriff gezielt nach Ländern zu steuern – wichtig für Datensouveränität in geopolitisch fragmentierten Zeiten.

Digital Realty als Enabler

Damit die Technologie reibungslos funktioniert, braucht es die richtige Infrastruktur. Diese bietet Digital Realty. Das Unternehmen ist weltweit führend im Bereich Rechenzentren, Colocation- und Interconnection-Lösungen – und beherbergt als erstes Rechenzentrum überhaupt einen SCION-Knoten.

Die globale ServiceFabric®-Plattform, Teil des innovativen Produktportfolios von Digital Realtys PlatformDIGITAL®, ermöglicht die weltweite Nutzung des SCION-Netzwerks. Für Finanzunter-nehmen bietet das gleich mehrere Vorteile: Sie können sofort auf das sichere Netzwerkprotokoll zugreifen. Die Integration erleichtert die Erfüllung von Vorgaben wie nDSG, MiFID II oder DORA – mit lückenlos nachvollziehbaren Datenflüssen und revisionssicherer Dokumentation. Und dank ServiceFabric® behalten Unternehmen zwischen deren Multi-Cloud-Umgebungen die Kontrolle über ihre Datenpfade.

Mehr als 300 Rechenzentren in über 50 Metropolen, über 5.000 Kunden, eine Uptime von 99,999 % und mehr als zwei Jahrzehnte Erfahrung: Digital Realty bietet den Treffpunkt, an dem Unternehmen, Technologien und Daten zusammenkommen, um den Wert von Daten zu erschließen – durch die Bereitstellung der richtigen Infrastruktur und Expertise an Standorten weltweit. www.digitalrealty.de

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

Resilienz wird zur Chefsache

Entscheidend ist, Souveränität und IT-Resilienz in den Fokus zu stellen, um im Notfall betriebsfähig zu bleiben.

Krisen, ausgelöst durch Cyberangriffe, Naturkatastrophen und politische Spannungen stellen ein Risiko für Lieferketten, Produktion und Verwaltung dar. Unternehmen brauchen genau deshalb robuste Prozesse, klare Rollen sowie trainierte Teams, um ihre digitale Souveränität und Handlungsfähigkeit im Krisenfall sicherzustellen. Neben der Erkennung und Abwehr von Angriffen, gewinnt der Plan B an Wichtigkeit. Doch genau dieser Plan B – der Notfallplan – stellt Unternehmen vor Herausforderungen. So scheitern Notfallpläne an der fehlenden Aktualität, Priorisierung der Ausarbeitung im Tagesgeschäft oder schlichtweg der Adaption von technischen Krisenstabs-lösungen, die den Benutzer:innen nicht vertraut sind. IT-Resilienz im Krisenfall muss vertraut und erprobt sein. Denn nur Pläne, die im Vorfeld geübt wurden, sichern den Betrieb und wahren die digitale Souveränität.

Alexander Benoit, CEO von water IT Security & Defense, erklärt wie Resilienz gelingt. water betreibt ein Managed SOC mit 24/7 Monitoring souverän aus Deutschland heraus, Incident Handling, Risiko- und Schwachstellenmanagement sowie ein Managed Emergency Environment als Fallback.

Woran messen Sie im Unternehmensalltag digitale Souveränität jenseits politischer Debatten?

Wir definieren digitale Souveränität als die Fähigkeit, unsere kritischen Geschäftsprozesse jederzeit autonom steuern zu können. Entscheidend dafür sind drei Faktoren: die Hoheit über unsere kryptografischen Schlüssel, transparente Lieferketten und Systemarchitekturen sowie die Kompetenz, Systeme unabhängig von Anbietern wiederherzustellen.

Welche Rolle übernimmt Ihr Managed Emergency Environment als Fallback im Ernstfall für eine geordnete Weiterarbeit?

Wir bezeichnen dies als unseren „Notbetrieb auf Knopfdruck“. Die unabhängige Schattenumgebung unterstützt das Ziel der Souveränität und IT-Resilienz. Durch redundante Kernservices, wie Kommunikationswege und Infrastruktur, stellen wir sicher, dass Organisationen bei einem Ausfall der Primärsysteme in klar definierten Minimalprozessen weiterarbeiten können. Zudem werden vorab definierte Wiederanlaufprozesse durchgeführt, um den Betrieb von geschäftskritischen Funktionen wiederherzustellen. Die Managed Emergency Environment dient zugleich als Krisen-management-Werkzeug: Es schont und entlastet den Krisenstab, indem essenzielle IT-Services bereits vorab für den Krisenfall eingerichtet werden. So kann eine sichere Basis für den anschließenden Wiederaufbau geschaffen werden.

Welche Rolle spielt die Abwehr von Cyberangriffen in IT-Resilienz?

Ein Security Operations Center (SOC), das Umgebungen 24/7 überwacht, ist vor allem durch die zunehmende Schnelligkeit von Angriffen durch KI selbst für kleine und mittlere Unternehmen

(KMU) unabdingbar geworden. Unser Managed SOC erkennt Angriffe in wenigen Minuten und führt Abwehrschritte – unterstützt durch KI und Automatisierung – durch. Dadurch verkürzen wir die Zeit bis zur Eindämmung typischerweise auf unter eine Stunde.

Nach welchem Verfahren priorisieren Sie Schwachstellen mit Blick auf Business Impact und Ausnutzbarkeit?

Die Herausforderung in der proaktiven Reduktion von Schwachstellen ist die große Menge an Schwachstellen. Um dieser Menge Herr zu werden, kombinieren wir den Kritikalitäts-Score der Schwachstelle mit Kontextfaktoren wie der Kritikalität der betroffenen Systeme, Behebungs-maßnahmen, aktueller Exploit-Aktivität und regulatorischer Relevanz. So fließt Geschäftsauswirkung gleichwertig neben technischer Kritikalität in die Bewertung und Priorisierung ein.

Mit welchem Erstmaßnahmenplan agieren Sie in den ersten 60 Minuten eines Sicherheitsvorfalls?

1. Aktivierung des Krisenstabs und Ausstattung mit Arbeitsumgebung und -material

2. Sofortige Erkennung des Angriffs und Alarmierung

3. Isolierung betroffener Systeme

4. Kommunikation an Schlüsselrollen und – falls nötig – Behörden

5. Wiederanlauf von geschäftskritischen Applikationen

6. Sicherung forensischer Daten

In welchem Szenario sichern Sie Business Continuity bei großflächigem Infrastrukturausfall über kritische Kernprozesse hinweg?

Wir arbeiten mit abgestuften Wiederanlaufplänen: Priorisierte Anwendungen werden über getrennte Rechenzentren, Cloud-Failover und unser Managed Emergency Environment wiederher-gestellt. Entscheidende Prozesse – von Zahlungsverkehr bis Kundenservice – laufen damit weiter.

Auf welche Weise verzahnen Sie Prävention, Reaktion und strategische Unabhängigkeit zu einem steuerbaren Sicherheitsmodell?

Unser Modell basiert auf drei Säulen: Prävention durch Hardening & Awareness, Detection & Response sowie strategische Unabhängigkeit durch Notfall- und Lieferkettenmanagement. Wichtig ist uns dabei, dass wir in Prävention, Abwehr und Notfallmanagement Fachbereiche durch bereichsspezifische Use Cases und quartalsweise Notfalltests einbeziehen.

Welchen ersten Schritt sollten CEOs binnen 90 Tagen anstoßen, um die Resilienz messbar zu erhöhen?

Wenn die Durchführung einer vollständigen Business Impact Analysis (BIA) nicht wirtschaftlich ist, dann empfehlen wir den „Follow the money“-Ansatz, bei dem wir die Prozesse mit dem höchsten Einfluss auf die Wertschöpfung identifizieren und absichern.

Die water IT Security GmbH hält sich proaktiv über die sich wandelnde Bedrohungslandschaft auf dem Laufenden und gibt Anregungen, wie die IT-Sicherheit weiter gestärkt werden kann. www.water-security.de

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

„Wir brauchen eine permanente Kontrolle“

Herr Löhr, Herr McKenna, welche Bedeutung haben denn erfolgreiche Angriffe über Schwachstellen bei Drittanbietern?

McKenna: Das Ausnutzen von konkreten Schwachstellen macht bis zu 40 Prozent aus. Die potenzielle Angriffsfläche ist sehr breit. Die Opfer sind häufig kleinere Unternehmen, die über die verschiedenen Stufen der Lieferkette immer kleiner werden. Solche Unternehmen haben möglicherweise gar nicht das Budget, um die notwendige Resilienz aufzubauen, die sie eigentlich bräuchten. Das macht auch die großen Partner-Unternehmen anfälliger.

Löhr: Große Player können diesen kleineren Partnern Hilfestellung geben.

Das übt zugleich auch Druck aus, aktiv zu werden. Wir werden beispielsweise von großen Automobilherstellern zu Lieferanten geschickt, um dort Verbesserungsmaßnahmen einzuleiten.

Erschwert es die Kontrolle, dass Unternehmen heute in vielen verschiedenen Ländern tätig sind?

McKenna: Ja, das ist ein echtes Problem. Unsere großen Kunden haben Lieferanten in der ganzen Welt und müssen sich auf verschiedene Level bei den IT-Skillsets einstellen. In der EU haben wir fast einen Überfluss an Regulierungen, in anderen Ländern gibt es deutlich weniger davon. Hinzu kommen die verschiedenen Sprachen und die unterschiedlichen Kulturen der jeweiligen Länder.

Welche Rolle spielt die Sorgfaltspflicht der Unternehmen?

Löhr: Gerade bei börsennotierten Unternehmen existiert die Verpflichtung, generell Risiken zu managen und darüber zu berichten. Dazu zählt auch das Thema Cybersecurity. Sowohl in der EU als auch in den USA gibt auch entsprechende rechtliche Vorschriften.

Aber wie hat ein Unternehmen den Blick darauf, dass bei einem Lieferanten die IT-Sicherheitsstruktur gut ausgebaut und auf dem aktuellen Stand ist?

Löhr: Die Kontrolle läuft bei vielen Unternehmen derzeit noch über Zertifikate, Audits oder Fragebögen – aber davon wollen wir weg. Unser Anliegen ist es, zu einer kontinuierlichen Überwachung anhand von bestimmten Sensorwerten zu kommen. Wir wollen tages- und sogar stundenaktuell die Bedrohungslage der gesamten Lieferkette überwachen, denn das sehen wir als einzige erfolgreiche Antwort auf externe Risiken zu reagieren.

McKenna: Denken Sie zum Beispiel an die Auto-Industrie, in der viele Komponenten mit dem Internet verbunden sind. Hier muss unbedingt die Sicherheit gewährleistet sein. Wir erfassen die Schwachstellen und beheben das Risiko. Und dann erfassen wir alles aus der Perspektive Dritter. Zum Glück gibt es heute eine Menge von Tools, die Unternehmen helfen, die Angriffsflächen zu minimieren.

Aber bleibt nicht der Mensch das größte Einfallstor?

McKenna: Ja, der menschliche Faktor bleibt ein großes Risiko. Ich kenne Unternehmen, die diesbezüglich sehr strenge Anforderungen haben. Die Unternehmen nehmen das heute sehr ernst.

Fakt ist jedoch auch, dass der Aufbau einer kontinuierlichen Überwachung der IT-Sicherheit viel Geld kostet, oder?

McKenna: Das ist richtig, aber die Kosten bei einem erfolgreichen Angriff sind ungleich höher. Nehmen Sie nur die Bußgelder, die in der EU und den USA im Falle eines erfolgreichen Angriffs gezahlt werden müssen. Sie können zwei Prozent des weltweiten Jahresumsatzes betragen oder zehn Millionen Dollar. Das ist viel mehr als für die Implementierung einer guten Sicherheitsinfrastruktur nötig ist.

Löhr: Hinzu kommt ja der direkte Schaden. Und dann haben wir noch gar nicht über die Schadenersatzforderungen Dritter gesprochen. Das alles kann ein Unternehmen schnell an den Rand der Existenz bringen. Interessant für Unternehmen ist, dass SSC und P3 das Thema Third Party Risk Management als Partnerschaft im Markt anbieten, wobei SSC die Technologie und P3 Beratung und den Managed Service liefert. Und diese Lösung können wir weltweit bereitstellen.

Wenn Sie einen Blick in die Zukunft werfen, was sehen Sie dann?

Löhr: Die Bedrohungslage ist sehr dynamisch und das wird sich noch verstärken. Daher werden Security Operations und die Governance externer Partner mehr und mehr verschmelzen, wenn es darum geht, Dritte als Teil der Angriffsfläche zu betrachten.

P3 steht an der Schnittstelle, an der technologische Expertise auf visionäres Denken trifft, um nachhaltigen Impact zu schaffen. www.p3-group.com

SecurityScorecard unterstützt TPRM- und SOC-Teams dabei, Risiken von Anbietern in ihrem gesamten Lieferanten-Ökosystem in großem Maßstab zu erkennen, zu priorisieren und zu beheben. www.securityscorecard.com

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

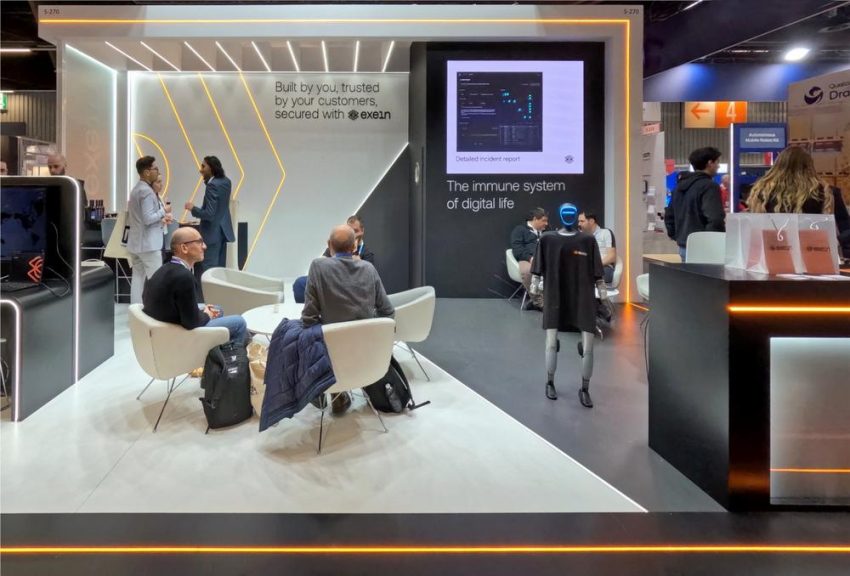

Ein besseres digitales Immunsystem

Exein bietet die passende Antwort auf die Herausforderungen einer Welt, in der Cyber-Bedrohungen stetig zunehmen. Das global führende Unternehmen für IoT-Embedded-Cyber-sicherheit mit Hauptsitz in Rom und Büros in Deutschland, Taiwan und den USA wurde 2018 von dem in Deutschland geborenen CEO Gianni Cuozzo gegründet – mit der Mission, das rapide wachsende IoT- und Control-Systems-Segment abzusichern, in dem ein Großteil der Firmware veraltet und anfällig war.

Heute bettet Exein modernste Sicherheitslösungen direkt in die Gerätesoftware ein und nutzt Edge-AI für die Echtzeit-Erkennung und -abwehr von Bedrohungen. Mit dem Schutz von über einer Milliarde Geräten täglich in Branchen wie Industrie, Automobilindustrie und Luftfahrt setzt Exein den globalen Standard für Embedded-Cybersecurity – und baut damit das digitale Immunsystem für eine vernetzte Welt auf. Gleichzeitig unterstützt Exein seine Kunden dabei, die neuen EU-Vorschriften einzuhalten und verschafft ihnen damit Stabilität und Sicherheit.

„Cybersecurity ist wichtiger als je zuvor“, sagt Alex Neidhardt, Country Manager DACH bei Exein. Denn Digitalisierung steigert zwar zweifelsohne die Effizienz von Produkten und Prozessen, schafft jedoch gleichzeitig neue Angriffsflächen. Vernetzte Geräte – vom Staubsaugerroboter über die smarte Küchenmaschine bis hin zur Industrieanlage – sind längst zu attraktiven Ziele für Cyberkri-minelle geworden. Cybersecurity ist daher kein nachgelagertes Problem mehr, sondern eine unverzichtbare Grundvoraussetzung für jedes Unternehmen, das seine Marke und Reputation wirksam schützen will. „Unser Ziel ist es, das digitale Immunsystem einer vernetzten Welt zu schaffen“, sagt Alex Neidhardt. Denn ein erfolgreicher Cyberangriff verursacht nicht nur direkte Kosten, sondern auch einen erheblichen Reputationsschaden, der oft weit schwerer wiegt und sich nur schwer quantifizieren lässt.

Gerade in der aktuellen, sehr unübersichtlichen politischen Weltlage ist es umso wichtiger, dass Europa seine Unabhängigkeit stärkt. Europa verfügt über enormes Hightech-Potenzial, und Exein zeigt, wie europäische Innovationskraft in die Praxis umgesetzt wird. Das Unternehmen entwickelt modernste Sicherheitslösungen für vernetzte Geräte, stärkt damit digitale Souveränität und macht Unternehmen unabhängig von außereuropäischen Anbietern. Mit einem klaren Fokus auf Datenschutz, Vertrauen und technologische Exzellenz steht Exein für Cybersecurity „Made in Europe“.

Partnerschaften sind für Exein von zentraler Bedeutung. Besonders hervorzuheben ist in diesem Zusammenhang der DACH-Markt, in dem Exein eine strategische Kooperation mit dem öster-reichischen Weltmarktführer Kontron eingegangen ist. Künftig wird die Cybersecurity-Technologie von Exein standardmäßig über Kontron in allen KontronOS releases verfügbar sein, wodurch das KontronAIShield um die Exein’s Runtime Lösung erweitert wird und somit Kontron’s Kundenbasis ein umfassendes Cybersecurity-Konzept zur Verfügung steht.

Diese Partnerschaft setzt einen wichtigen Meilenstein für die europäische Cybersicherheitslandschaft: Zwei führende Innovatoren bündeln ihre Stärken und schaffen ein durchgängiges Sicherheitskonzept, das von der Runtime- bis zur Netzwerksicherheit reicht.

Weitere Informationen zu Exein unter: www.exein.io

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

Cyberabwehr auf realer Bedrohungsbasis

Im Gespräch: Marc Lenze, IT-Security Business Development Lead und Timo Sablowski, Principal IT- Security Consultant vom Individualsoftware-Entwickler codecentric AG. Der Hidden Champion aus Solingen ist in den vergangenen 20 Jahren zu einem Beratungshaus mit 650 Beschäftigten an 13 Standorten deutschlandweit gewachsen und hilft Unternehmen, ihre IT- und OT-Infrastrukturen effektiv vor aktuellen Cyberbedrohungen zu schützen.

Herr Lenze, Herr Sablowski, warum ist der Threat-Informed Defense-Ansatz (TID) der nächste logische Schritt in der modernen Cyberabwehr?

Marc Lenze (ML): Eine zentrale Herausforderung bei der Cyberabwehr ist die enorme Vielfalt möglicher Angriffspunkte, mit denen sich Angreifer Zugriff auf Unternehmensdaten verschaffen können. Eine vollständige Absicherung aller Szenarien ist für Mittelständler mit vertretbarem Aufwand nicht realistisch und wirtschaftlich kaum darstellbar. Unser Ansatz funktioniert daher schrittweise: Wir betrachten zunächst die Außensicht in Form einer individuellen Bedrohungsanalyse (Heatmap) basierend auf aktuellen branchenspezifischen, geschäftsmodell- und standortbe-zogenen Faktoren sowie öffentlich und nicht öffentlich verfügbaren Informationen aus der IT-Security-Forschung.

Danach folgt die Innensicht des Unternehmens. Beide Perspektiven werden zusammengeführt, um zusammen mit dem Kunden einen individuellen, sinnvoll priorisierten Maßnahmenplan zu entwickeln, der mit vertretbarem finanziellem und personellem Aufwand umsetzbar ist. Dabei unterscheiden wir klar zwischen „nice to have“ und dringend notwendigen Implementierungen – mit dem letztendlichen Ziel, ein Sicherheitsniveau zu erreichen, das sowohl das Unternehmen resilienter aufstellt als auch den möglicherweise geplanten Abschluss einer Cyberversicherung erleichtert.

Warum reicht eine Zertifizierung wie ISO allein nicht aus?

Timo Sablowski (TS): Zertifizierungen sind oft sehr papiergetrieben. Dabei werden in erster Linie umfangreiche Listen zum Abhaken einzelner Anforderungen aus Compliance-Sicht verwendet. Häufig wird dabei vergessen, die Maßnahmen im Tagesgeschäft wirklich umzusetzen und auch deren Wirksamkeit unter realen Bedingungen zu prüfen. Genau hier setzt unser Ansatz an: Wir reichern den Risikomanagementprozess um reale Bedrohungslagen an. Unser Ansatz ergänzt dabei abstrakte Anforderungen der Regularien (z. B. Schutz gegen Malware-Angriffe) um eine aktuelle und reale Sicht auf individuelle Bedrohungen. Es braucht aber beide Elemente: Standards wie eine ISO 27001 und den TID-Ansatz, der auf realen Bedrohungsszenarien basiert und unter anderem auch Erkenntnisse aus digitaler Forensik und Incident Response einfließen lässt. Präventive IT-Sicherheit muss von vielen Seiten erfolgen, damit sie wirklich funktioniert.

Gehören dazu auch die Simulationen von Angriffsszenarien?

ML: Die besten IT-Sicherheitsmaßnahmen nützen nichts, wenn sie nicht regelmäßig auf einen realen Prüfstand gestellt und aktualisiert werden. Ein Maßnahmenplan muss zwingend regel-mäßige Notfallübungen enthalten. Diese sind jedoch wenig wirksam, wenn zuvor keine grundlegenden IT-Sicherheitsmaßnahmen umgesetzt wurden. Wichtig ist dabei, dass alle Mitarbei-tenden – nicht nur die IT-Abteilung – die aktuelle und zukünftige Bedrohungslage im Arbeitsalltag verankern. All diese Faktoren unterstützt TID, da es jedem Unternehmen eine Methodik zur Entwicklung eines priorisierten und kosteneffizienten Maßnahmenplans an die Hand gibt, um Schritt für Schritt die IT-Sicherheit zu erhöhen.

Mehr Informationen über codecentric unter: www.codecentric.de/…

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

Europas Weg zur digitalen Unabhängigkeit

Europa hat mit Regularien wie DSGVO, NIS2 oder DORA bereits wichtige Schritte gesetzt. Doch Vorschriften allein reichen nicht aus, um Abhängigkeiten zu überwinden. Stormshields Botschaft an Politik und Wirtschaft ist daher eindeutig: Digitale Souveränität darf nicht länger nur diskutiert, sondern muss konsequent umgesetzt werden. Investitionen in eigene Technologien, die Förde-rung von Start-ups und die Bindung von Talenten an Europa sind entscheidend. Nur, wenn bei sensiblen Infrastrukturen ausschließlich zertifizierte europäische Lösungen genutzt werden, kann Europa verhindern, zum Spielball fremder Interessen zu werden.

Genau hier setzt Stormshield an. Das europäische Unternehmen, eine 100-prozentige Tochter des Airbus-Konzerns, entwickelt seit über 20 Jahren Lösungen für Netzwerksicherheit, Endpoint-Schutz und Datenverschlüsselung. Mit 500 Mitarbeitenden in Forschung, Ent-wicklung und Support ist Stormshield heute einer der führenden europäischen Anbieter von Cybersicherheitslösungen, die in zahlreichen Behörden, kritischen Infrastrukturen sowie Unternehmen aus Industrie und Verteidigung im Einsatz sind.

Das Besondere: Stormshield kombiniert Leistungsfähigkeit mit zertifizierter Sicherheit. Produkte wie Firewalls, Endpoint-Schutz oder Verschlüsselungslösungen durchlaufen Prüfverfahren führender Behörden wie ANSSI, CCN, ENISA oder BSI. In Deutschland profitieren Kunden zudem vom Abkommen zwischen BSI und ANSSI, das die gegenseitige Anerkennung von Sicherheitszertifizierungen sicherstellt. Damit erhalten Organisationen Vertrauen und können sich auf geprüfte Technologien verlassen, die frei von Backdoors sind. Eine zweistufige Firewall-Architektur, volle Transparenz des Quellcodes und regelmäßige Robustheitstests garantieren, dass Sicherheit nicht einmalig überprüft, sondern über den gesamten Lebenszyklus gewährleistet wird.

Stormshield versteht digitale Souveränität als ganzheitliches Konzept. Daten bleiben innerhalb europäischer Rechtsräume, Abhängigkeiten von außereuropäischen Anbietern sinken, und Schutzmechanismen sichern Systeme vom ersten Roll-out bis zum letzten Update. Gleichzeitig arbeitet Stormshield aktiv in europäischen Cybernetzwerken mit, um Standards, Zertifizierungen und Innovation voranzutreiben. Dieser Ansatz zeigt: Unternehmen und Behörden müssen sich nicht zwischen Performance und Kontrolle entscheiden – beides lässt sich vereinen.

Damit positioniert sich Stormshield als Partner für staatliche Institutionen, kritische Infrastrukturen oder privatwirt-schaftliche Akteure, denn digitale Souveränität ist kein abstraktes Ziel, sondern ein zentrales Geschäftskriterium: Sie entscheidet darüber, ob Organisationen auch in Zeiten geopolitischer Unsicherheit flexibel, sicher und unabhängig handeln können. Stormshield liefert da-für nicht nur Technologie, sondern auch Haltung – europäisch, werteorientiert und zukunftsgerichtet.

Als zuverlässiger Akteur in Sachen Cybersicherheit bietet Stormshield Unternehmen auf der ganzen Welt eine seriöse europäische Alternative, wenn es um den Schutz von kritischen Infrastrukturen, sensiblen Daten und Betriebsumgebungen geht. www.stormshield.com

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()

Wie sicher sind deutsche Unternehmen?

Ein zentrales Handlungsfeld ist Identity & Access Management (IAM). Unter Regularien wie GDPR und NIS2 wird es zu einem unverzichtbaren Baustein moderner Sicherheitsstrategien. Doch welche Fähigkeiten sind nötig, um IAM erfolgreich einzusetzen? Und wie muss eine ‚Identity Fabrik‘ beschaffen sein, die Transparenz, Effizienz und Sicherheit gleichermaßen gewährleistet? Antworten liefert Martin Kuppinger der KuppingerCole Analysts AG.

Hinzu kommt: Auch scheinbar technische Fragen können weitreichende Folgen haben. So endet am 14. Oktober der Support für Windows 10. Wer nicht rechtzeitig reagiert, riskiert gravierende Sicherheitslücken – und damit auch Compliance-Verstöße.

Die zentrale Botschaft: Europa muss digital souveräner werden. Das ist kein Luxus, sondern eine Investition in Zukunft und Wettbewerbsfähigkeit. Nur wer heute handelt, schafft die Basis für Vertrauen, Innovationskraft und nachhaltigen Erfolg.

Contentway ist eine führende, preisgekrönte Content-Marketing-Agentur, die spezialisierte medienübergreifende Kampagnen erstellt. Die Kampagnen werden mit den führenden Tageszeitungen sowie online auf unseren Nachrichten- und Partner-Webseiten verbreitet.

Unsere Aufgabe ist es, dafür zu sorgen, dass die Inhalte unserer Kunden ihr Zielpublikum erreichen und beeinflussen. Um ein Maximum an Aufmerksamkeit und Ergebnissen zu erzielen, werden alle unsere Kampagnen von Grund auf mit einem hohen Maß an journalistischer Qualität und strengen redaktionellen Richtlinien erstellt. Alle Kampagnen werden von uns intern produziert und über führende europäische Medien wie Tageszeitungen, Zeitschriften und viele der führenden Nachrichten- und Branchen-Websites verbreitet.

Contentway GmbH

Neue Burg 1

20457 Hamburg

Telefon: +49 40 85 539 750

http://contentway.eu/

Cybersecurity

Telefon: +49 40 8740 7411

E-Mail: manni.nguyen@contentway.de

![]()