Schwachstellen in MS Outlook und WinRAR: APT-Gruppe TA422 attackiert zahllose Unternehmen in Europa und Nordamerika

Dies ist das Ergebnis einer neuen Untersuchung des Cybersicherheitsunternehmens Proofpoint, dessen Security-Experten seit März 2023 eine Reihe von Phishing-Aktivitäten von TA422 beobachten konnten. Die Cyberkriminellen machen sich bei ihren Kampagnen bekannte Schwachstellen zunutze, die noch nicht von allen IT-Abteilungen gepatcht wurden, und verschaffen sich so Zugang zu den Systemen ihrer Opfer.

Die wichtigsten Untersuchungsergebnisse:

- Proofpoint-Experten haben umfangreiche Phishing-Aktivitäten beobachtet, bei denen TA422 Organisationen aus den Bereichen Luft- und Raumfahrt, Bildungswesen, Finanzwirtschaft, Fertigung und dem Technologiesektor sowie staatliche Einrichtungen in Europa und Nordamerika ins Visier nahm. Die Gruppe hat es mutmaßlich auf Benutzerdaten bzw. das Initiieren von Folgeaktivitäten abgesehen.

- Seit März 2023 konnte Proofpoint einen erheblichen Anstieg der versendeten E-Mails feststellen. Bei diesen Aktivitäten wurde unter anderem die Sicherheitslücke CVE-2023-23397 ausgenutzt – eine Schwachstelle in Microsoft Outlook, mit der erweiterte Berechtigungen erlangt werden können. Im Spätsommer 2023 haben die Cyberkriminellen mehr als 10.000 E-Mails verschickt, mit denen diese Schwachstelle ausgenutzt werden sollte. Auch eine WinRAR-Schwachstelle (CVE-2023-38831) machten sich die Täter zunutze.

- Bei den Absender-Adressen gaben sich die Täter als geopolitische Organisationen aus und griffen in den Betreffzeilen u.a. den BRICS-Gipfel sowie eine Sitzung des Europäischen Parlaments als Köder auf.

„Die russische APT-Gruppe TA422 hat den Missbrauch bekannter Schwachstellen mit umfangreichen E-Mail-Kampagnen fortgesetzt. Dabei zielen sie auf Behörden, die Rüstungs-, Luft- und Raumfahrtindustrie sowie auf Hochschulen in Europa und Nordamerika ab“, fasst Greg Lesnewich zusammen, Senior Threat Researcher bei Proofpoint. „Die Aktionen der Gruppe deuten darauf hin, dass sie versuchen, leicht zu infiltrierende Netzwerke zu entdecken, die von strategischem Interesse sind. Die in diesen Kampagnen verwendeten Payloads, Taktiken und Techniken belegen eine endgültige Abkehr von kompilierter Malware durch TA422, mit der sie sich üblicherweise dauerhaften Zugriff auf die Zielnetzwerke sicherten. Ziel scheint nun ein leichterer, auf Zugangsdaten ausgerichteten Zugriff zu sein.“

Überblick über die Aktivitäten von TA422

Seit März 2023 konnten die Proofpoint-Experten beobachten, dass die russische APT-Gruppe TA422 bekannte, noch nicht von allen IT-Abteilungen gepatchte Schwachstellen ausnutzt, um eine Vielzahl von Organisationen in Europa und Nordamerika anzugreifen. Die Gruppe wird von den US-Geheimdiensten dem russischen Generalstabsdirektorat (GRU) zugeordnet. Während TA422 gewöhnliche zielgerichtete Aktivitäten durchführte und Mockbin und InfinityFree für die URL-Umleitung nutzte, kam es laut den Daten von Proofpoint zu einem signifikanten Anstieg bei der Anzahl an E-Mails, die CVE-2023-23397 ausnutzten, eine Schwachstelle in Microsoft Outlook. Dazu gehörten mehr als 10.000 E-Mails, die die Angreifer von einem einzigen E-Mail-Anbieter an Unternehmen in den Bereichen Verteidigung, Luft- und Raumfahrt, Technologie und Fertigung sowie an staatliche Einrichtungen sendete. Kleinere Nachrichtenvolumen zielten auch auf Organisationen in den Bereichen Hochschulbildung, Bauwesen und Beratung ab. Die Forscher von Proofpoint identifizierten ferne Kampagnen von TA422, die eine WinRAR-Schwachstelle (CVE-2023-38831) zur Remote-Ausführung auszunutzen versuchten.

Eine detailliere Analyse der von Proofpoint beobachteten Cyberkampagnen von TA422 sowie technische Details zu den Sicherheitslücken finden Sie im neuesten, englischsprachigen Threat Blog des Unternehmens.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

AxiCom GmbH

Telefon: +49 (89) 80090-819

Fax: +49 (89) 80090-810

E-Mail: matthias.uhl@axicom.com

![]()

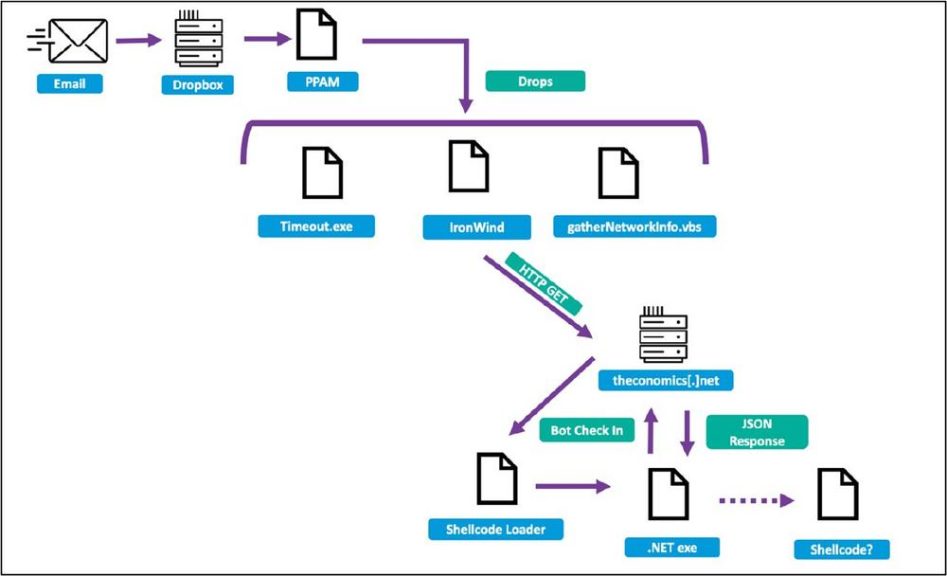

Cyberattacken im Nahen Osten: TA402 greift staatliche Stellen mit komplexen IronWind-Infektionsketten an

Bei TA402 (Threat Actor 402) handelt es sich um eine APT-Gruppe (Advanced Persistent Threat), die in der Vergangenheit durch Aktionen aufgefallen ist, die palästinensischen Interessen dienen. Es besteht die Möglichkeit, dass die Täter ihre Ressourcen im Zuge der weiteren Entwicklung im Nahen Osten neu ausrichten.

„Wenn es um staatliche Akteure im Bereich Cybercrime geht, erhalten Nordkorea, Russland, China und der Iran im Allgemeinen die meiste Aufmerksamkeit. Aber TA402, eine APT-Gruppe aus dem Nahen Osten, die in der Vergangenheit in den palästinensischen Gebieten operierte, hat sich immer wieder als faszinierender Bedrohungsakteur erwiesen, der in der Lage ist, hochentwickelte Cyberspionage mit Schwerpunkt auf Informationsbeschaffung zu betreiben“, kommentiert Joshua Miller, Senior Threat Researcher bei Proofpoint. „Der anhaltende Konflikt im Nahen Osten scheint ihre laufenden Operationen nicht zu beeinträchtigen, weil sie nach wie vor neue und raffinierte Verbreitungsmethoden einsetzen, um der Erkennung zu entgehen. TA402 nutzt komplexe Infektionsketten und entwickelt neue Malware, um ihre Ziele anzugreifen, und führt weiterhin sehr zielgerichtete Aktionen mit Schwerpunkt auf Regierungsstellen im Nahen Osten und Nordafrika durch.“

Die wichtigsten Erkenntnisse von Proofpoint im Überblick

- Von Juli bis Oktober 2023 beobachteten die Security-Experten von Proofpoint, dass TA402 Phishing-Kampagnen durchführte, die einen neuen Downloader mit dem Namen IronWind für den primären Zugang verbreiten sollten. Nach dem Downloader folgten weitere Infektionsstufen, die auf heruntergeladenem Shell-Code basierten.

- Im gleichen Zeitraum passte TA402 seine Verbreitungsmethoden an und nutzte nicht mehr Dropbox-Links, sondern XLL- und RAR-Dateianhänge, mutmaßlich um etwaige Erkennungsmaßnahmen zu umgehen.

- Diese Cybercrime-Gruppe hat stets extrem gezielte Attacken durchgeführt, bei denen jeweils weniger als fünf Organisationen pro Kampagne angegriffen wurden. Dabei konzentrieren sich die Täter besonders auf staatliche Stellen im Nahen Osten und Nordafrika.

- Proofpoint beobachtet TA402 seit 2020. Die Erkenntnisse von Proofpoint weisen Überschneidungen mit Berichten über Aktivitäten von Molerats, Gaza Cybergang, Frankenstein und WIRTE auf.

Eine detailliere Analyse der von Proofpoint beobachteten TA402-Kampagnen und der technischen Details zum Downloader IronWind finden Sie im neuesten, englischsprachigen Threat Blog des Unternehmens.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

iCom GmbH

Telefon: +49 (89) 80090-819

Fax: +49 (89) 80090-810

E-Mail: matthias.uhl@axicom.com

![]()

KI gilt als neue Herausforderung für die Cybersicherheit

- 57 Prozent der Unternehmen sehen Gefahren durch KI, 35 Prozent erwarten eine Verbesserung der Cybersicherheit

- Nur jedes Siebte hat sich mit dem KI-Einsatz für Cybersicherheit bereits beschäftigt

KI kann nahezu perfekt klingende Phishing-Mails formulieren oder sogar Code für Schadsoftware programmieren, KI kann aber auch Spam-Mails aus dem Postfach herausfiltern, verdächtige Kommunikation auf Servern erkennen und die Verantwortlichen frühzeitig bei Angriffen warnen. Ist generative Künstliche Intelligenz wie ChatGPT & Co. also ein Werkzeug für Cyberkriminelle oder unterstützt es eher die Cyberabwehr? Die Mehrheit der Unternehmen sieht derzeit vornehmlich Gefahren durch KI für die Cybersicherheit. 57 Prozent meinen, die Verbreitung generativer KI wird die IT-Sicherheit gefährden, weil sie von Cyberangreifern genutzt werden kann. Auf der anderen Seite sind 35 Prozent überzeugt, dass die Verbreitung von generativer KI die IT-Sicherheit verbessern wird, weil sie bei der Abwehr von Cyberangriffen genutzt werden kann. Das sind Ergebnisse einer Befragung von 1.002 Unternehmen ab 10 Beschäftigten im Auftrag des Digitalverbands Bitkom. „KI ist eine Basistechnologie, die sowohl großen Nutzen stiften als auch Schaden anrichten kann. Regulierung und Verbote werden insbesondere international und teilweise mit staatlicher Unterstützung agierende Cyberkriminelle nicht vom KI-Einsatz abhalten. Umso wichtiger ist es, die Möglichkeit von KI bei der Cyberabwehr bereits heute zu nutzen und die Entwicklungen mit Tempo voranzutreiben“, sagt Susanne Dehmel, Mitglied der Bitkom-Geschäftsleitung.

An der Umsetzung hapert es aktuell allerdings noch. Nur 14 Prozent der Unternehmen haben sich bereits mit dem KI-Einsatz zur Verbesserung der Cybersicherheit beschäftigt. Weitere 24 Prozent haben das zwar noch nicht getan, halten dies aber künftig für möglich. Die Mehrheit von 59 Prozent hat sich damit weder beschäftigt noch kommt dies für sie in Zukunft in Frage. „In Zukunft wird Künstliche Intelligenz in der Standardsoftware zur IT-Sicherheit breit verfügbar sein. Die Sicherheitsexpertinnen und -experten in den IT-Abteilungen sollten darauf aber nicht warten und sich heute bereits mit dem KI-Einsatz in der Cybersecurity beschäftigten“, so Dehmel.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

Pressesprecher

Telefon: +49 (30) 27576-112

E-Mail: a.streim@bitkom.org

![]()

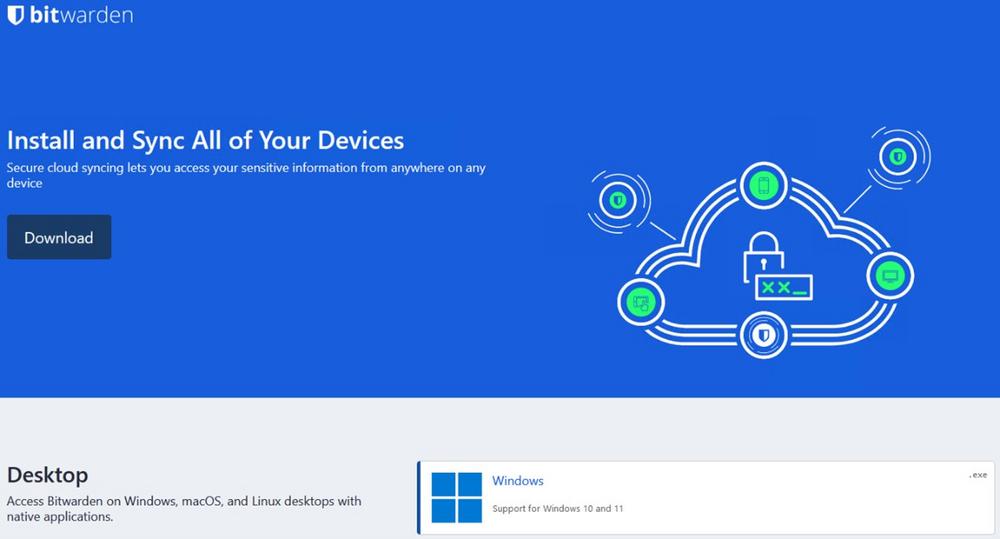

ZenRAT: Alles andere als beruhigend

Wie die Cyberkriminellen hinter ZenRAT die Malware verbreiten, ist aktuell noch unklar. In der Vergangenheit wurde Malware, die sich als gefälschtes Software-Installationsprogramm tarnte, über SEO Poisoning, Adware-Bundles oder per E-Mail verbreitet.

Ausschließlich Windows-Nutzer im Visier

Die bösartige Website zeigt den gefälschten Bitwarden-Download nur an, wenn ein Benutzer über einen Windows-Host darauf zugreift. Besucht ein Nicht-Windows-Nutzer die Domain, wird eine völlig andere Seite angezeigt.

Die Website gibt sich stattdessen als die legitime Website „opensource.com“ aus und geht sogar so weit, einen Artikel von Opensource.com von Scott Nesbitt über den Bitwarden-Passwort-Manager zu klonen. Wenn Windows-Benutzer auf der Download-Seite auf Download-Links klicken, die für Linux oder MacOS gekennzeichnet sind, werden sie stattdessen auf die legitime Bitwarden-Website vault.bitwarden.com umgeleitet. Wenn sie auf die Schaltfläche „Download“ oder die Schaltfläche „Desktop-Installer for Windows“ klicken, wird versucht, die Datei Bitwarden-Installer-version-2023-7-1.exe herunterzuladen. Diese Payload wird bzw. wurde auf der Domäne crazygameis[.]com gehostet. Zum Zeitpunkt der Veröffentlichung des Proofpoint-Blogs fungierte sie jedoch offenbar nicht mehr als Host für die Payload.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

AxiCom GmbH

E-Mail: katharina.oehm@axicom.com

![]()

WikiLoader: Proofpoint warnt vor neuer Malware

Bei WikiLoader handelt es sich um ein ausgeklügelten Downloader, der dazu dient, eine weitere Malware-Payload zu installieren. Die neuentdeckte Malware umfasst bemerkenswerte Verschleierungstechniken und benutzerdefinierte Code-Implementierungen, die eine Erkennung und Analyse durch Cyberforensiker erschweren sollen. Die Entwickler vermieten WikiLoader vermutlich bereits auch an ausgewählte cyberkriminelle Akteure.

Aufgrund seiner Beobachtungen geht Proofpoint davon aus, dass diese Malware auch von anderen cyberkriminellen Gruppen genutzt wird, insbesondere von solchen, die als Initial Access Broker (IABs) agieren.

Kampagnen mit WikiLoader

Die Proofpoint-Experten haben mindestens acht Kampagnen aufgedeckt, bei denen WikiLoader seit Dezember 2022 verbreitet wurde. Die Cyberkampagnen nahmen ihren Ausgang mit E-Mails, die entweder Microsoft-Excel-Anhänge, Microsoft-OneNote-Anhänge oder PDF-Anhänge enthielten. Dabei wurde WikiLoader nicht nur von TA544 verbreitet, sondern noch von mindestens einer weiteren Gruppe, TA551. Beide kriminellen Akteure richteten ihr Hauptaugenmerk auf Italien. Während die meisten Cyberkriminellen von makrobasierten Dokumenten als Vehikel für die Verbreitung von Malware Abstand genommen haben, nutzt TA544 diese weiterhin in ihren Angriffsketten, auch um WikiLoader zu verbreiten.

Die bemerkenswertesten WikiLoader-Kampagnen konnten die Proofpoint-Experten am 27. Dezember 2022, am 8. Februar 2023 und am 11. Juli 2023 beobachten. Dabei wurde WikiLoader nach der Installation von Ursnif als Folge-Payload beobachtet.

„WikiLoader ist eine ausgeklügelte neue Malware, die erst kürzlich in der Cybercrime-Landschaft aufgetaucht ist und bisher vor allem mit Kampagnen zur Verbreitung von Ursnif in Verbindung steht. Sie wird derzeit aktiv weiterentwickelt, und ihre Autoren scheinen regelmäßig Änderungen vorzunehmen, um weiterhin unerkannt zu bleiben und gängige Abwehrmaßnahmen zu umgehen“, erklärt Selena Larson, Senior Threat Intelligence Analyst bei Proofpoint. „Es ist naheliegend, dass in absehbarer Zeit weitere cyberkriminelle Gruppen diese Malware nutzen werden, insbesondere die sogenannten Initial Access Broker (IABs). Diese machen regelmäßig mit Aktivitäten auf sich aufmerksam, die der Verbreitung von Ransomware dienen. Cybersecurity-Verantwortliche sollten sich mit dieser neuen Malware und den neuesten Aktivitäten rund um deren Verbreitung vertraut machen und Maßnahmen ergreifen, um ihre Organisationen vor einer Infektion zu schützen.“

Die Proofpoint-Experten haben ihre Erkenntnisse rund um WikiLoader in einer detaillierten, technischen Untersuchung zusammengestellt. Die vollständigen Ergebnisse lassen sich hier finden.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

AxiCom GmbH

E-Mail: katharina.oehm@axicom.com

![]()

Proofpoints 2023 Human Factor Report: Angreifer machen sich neuartige Tools und Techniken zunutze

Von der Skalierung von Brute-Force- und gezielten Attacken auf Cloud-Tenants bis hin zur Zunahme von Conversational-Smishing-Angriffen sowie der Umgehung von Multifaktor-Authentifizierung (MFA) – die Cyberbedrohungslandschaft war 2022 von zahlreichen bedeutenden Entwicklungen geprägt.

„Da Microsoft 365 heute typischerweise einen großen Teil der Angriffsfläche eines Unternehmens ausmacht, wird die Bedrohungslandschaft – ob mit Hilfe von Office-Makros oder OneNote-Dokumenten – auch weiterhin maßgeblich vom Missbrauch dieser Plattform geprägt sein“, so Miro Mitrovic, Area Vice President für die DACH-Region bei Proofpoint. „Während sich die Sicherheitskontrollen langsam verbessert haben, sind die Bedrohungsakteure kreativ geworden und haben ihre Umgehungsaktivitäten ausgeweitet. Einst eine Domäne von Cybersecurity-Experten in Red Teams, sind Techniken wie die Umgehung von MFA und telefonbasierte Angriffe heute ganz alltäglich. Auch wenn viele Cyberkriminelle noch experimentieren, bleibt ein Umstand jedoch eine Konstante: Angreifer nutzen Menschen aus, und diese sind die wichtigste Variable in der heutigen Angriffskette.“

The Human Factor ist der branchenweit umfassendste Bericht eines einzelnen Anbieters. Der Report befasst sich mit den neusten Entwicklungen in der Bedrohungslandschaft, wobei der Schwerpunkt auf der Kombination aus Technologie und Psychologie liegt. Genau dies macht moderne Cyberangriffe unter den drei Hauptaspekten des Benutzerrisikos – Anfälligkeit, Angriffe und Privilegien – so gefährlich. Der Bericht stützt sich auf einen der branchenweit größten und vielfältigsten globalen Datensätze zur Cybersicherheit aus den Bereichen E-Mail, Cloud und Mobile Computing. Der Datensatz umfasst mehr als 2,6 Milliarden E-Mail-Nachrichten, 49 Milliarden URLs, 1,9 Milliarden Dateianhängen, 28 Millionen Cloud-Konten, 1,7 Milliarden verdächtigen SMS-Nachrichten sowie weitere Informationen.

Von komplexen Techniken wie der Umgehung der Multi-Faktor-Authentifizierung über telefonbasierte Angriffe bis hin zu Conversational-Bedrohungen, die sich allein auf den Charme des Angreifers stützen, zeugte das vergangene Jahr von beispielloser Kreativität unter den Cyberkriminellen. Diese variierten, testeten und verwarfen Angriffsketten und Übertragungsmechanismen in ungekanntem Tempo.

Im Folgenden finden sich die wichtigsten Erkenntnisse des 2023 Human Factor Report von Proofpoint:

- Einbruch bei der Verwendung von Office-Makros, nachdem Microsoft Mechanismen zu deren Blockierung eingeführt hatte: Office-Makros waren fast drei Jahrzehnte eine beliebte Methode zur Verbreitung von Malware. Nachdem Microsoft die Art und Weise überarbeitet hatte, wie seine Software mit aus dem Internet heruntergeladenen Dateien verfährt, ging die Verwendung von Office-Makros durch Angreifer schließlich zurück. Diese Änderungen mündeten in einer Reihe von Experimenten, mit denen Cyberkriminelle nach alternativen Techniken suchten, um ihre Ziele infizieren.

- Cyberkriminelle kombinieren Einfallsreichtum mit Präzision und Geduld: Conversational Smishing und Pig Butchering – Attacken, bei denen Angreifer zunächst scheinbar harmlose Nachrichten verschicken – haben im vergangenen Jahr stark zugenommen. Im mobilen Bereich war dies die am schnellsten wachsende Bedrohung des Jahres, deren Volumen um das Zwölffache anstieg. Und telefonbasierte Angriffe (TOAD) erreichten mit 13 Millionen Nachrichten pro Monat ihren Höhepunkt. Mehrere staatlich geförderte APT-Akteure investierten viel Zeit in den Austausch von harmlosen Nachrichten mit ihren Zielen, um über Wochen und Monate hinweg eine Beziehung aufzubauen.

- Phish-Kits von der Stange zum MFA-Bypass sind inzwischen allgegenwärtig – auch wenig technisch versierte Kriminelle können nun eine Phishing-Kampagne starten: MFA-Bypass-Frameworks wie EvilProxy, Evilginx2 und NakedPages waren für mehr als eine Million Phishing-Nachrichten pro Monat verantwortlich.

- Legitime Infrastrukturen spielen bei vielen Cloud-basierten Angriffen eine Schlüsselrolle – ein Beleg für die Grenzen regelbasierter Schutzmaßnahmen: Die meisten Unternehmen sahen sich mit Bedrohungen konfrontiert, die von bekannten Cloud-Providern wie Microsoft und Amazon ausgingen. Deren Infrastruktur beherbergt zahlreiche legitime Dienste, auf die sich Unternehmen verlassen.

- Neue Verbreitungswege katapultierten SocGholish in die Top Fünf Malware (nach Nachrichtenvolumen): Mit einer neuartigen Verbreitungsmethode, die Drive-by-Downloads und gefälschte Browser-Updates umfasst, sind die Cyberkriminellen hinter SocGholish (Threat Actor 569, TA569) zunehmend in der Lage, Websites zu infizieren. Auf diese Weise wird die Malware ausschließlich über Drive-by-Downloads verbreitet und die Opfer durch gefälschte Browser-Updates zum Herunterladen verleitet. Viele Websites, auf denen die SocGholish-Malware gehostet wird, wissen nicht, dass sie sie hosten, was zur Verbreitung der Malware beiträgt.

- Cloud-Bedrohungen sind mittlerweile allgegenwärtig: 94 Prozent der Cloud-Tenants werden jeden Monat entweder durch einen zielgerichteten oder einen Brute-Force-Angriff attackiert. Dies deutet auf eine ähnliche Häufigkeit wie bei E-Mail- und mobilen Vektoren hin. Die Zahl der Brute-Force-Angriffe – insbesondere das Ausspähen von Passwörtern – stieg von durchschnittlich 40 Millionen pro Monat im Jahr 2022 auf fast 200 Millionen Anfang 2023.

- Missbrauch des Vertrauens in große Marken ist eine der einfachsten Formen des Social Engineerings: Microsoft-Produkte und -Dienstleistungen belegten vier der fünf Spitzenplätze bei den missbrauchten Marken, wobei Amazon die am häufigsten missbrauchte Marke war.

- Ein für die Cyberkriminellen erfolgreicher initialer Zugang kann unmittelbar zu domänenweiten Angriffen wie einer Ransomware-Infektion oder Datendiebstahl führen: Nicht weniger als 40 Prozent der falsch konfigurierten oder unwissentlich existierenden Admin-Identitäten können in einem einzigen Schritt ausgenutzt werden, z. B. durch das Zurücksetzen eines Domain-Passworts, um Berechtigungen zu erhöhen. Und bei 13 Prozent der unwissentlich existierenden Admin-Identitäten wurde festgestellt, dass sie bereits über Domänen-Administratorrechte verfügen, was es Angreifern ermöglicht, Anmeldedaten zu sammeln und auf Unternehmenssysteme zuzugreifen. Etwa 10 Prozent der Endpunkte haben ein ungeschütztes Passwort für privilegierte Konten, wobei 26 Prozent dieser ungeschützten Konten Domänenadministratoren sind.

- Ein Jahr, nachdem die Strafverfolgungsbehörden im Januar 2021 das Emotet-Botnet vom Netz genommen hatten, meldete sich die weltweit bekannteste cyberkriminelle Gruppe zurück: Obwohl Emotet im Jahr 2022 mehr als 25 Millionen Nachrichten verschickte – mehr als doppelt so viele wie der zweitgrößte Bedrohungsakteur – trat die Gruppe nur sporadisch in Erscheinung. Ferner zeigte die Gruppe Anzeichen von Lethargie bei der Anpassung an die Post-Macro-Bedrohungslandschaft.

- Während die Bedrohungslandschaft weitgehend von Finanzkriminalität dominiert wird, kann bereits ein einzelner Angriff eines APT-Akteurs (Advanced Persistent Threat) massive Auswirkungen haben: Eine große Kampagne von TA471, einer mit Russland in Verbindung stehenden APT-Gruppe, die sowohl Unternehmens- als auch Regierungsspionage betreibt, katapultierte diese Gruppe an die Spitze der APT-Akteure nach Nachrichtenvolumen. TA416, ein mit dem chinesischen Staat in Verbindung stehender APT-Akteur, war einer der aktivsten. Vor allem zu Beginn des Krieges zwischen Russland und der Ukraine gab es neue Kampagnen von TA416, die sich gegen diplomatische Einrichtungen europäischer Staaten richteten, die mit Flüchtlings- und Migrationsaufgaben zu tun haben.

Der neueste „Human Factor“-Report von Proofpoint kann unter folgendem Link heruntergeladen werden: https://www.proofpoint.com/de/resources/threat-reports/human-factor

Proofpoint ist ein eingetragenes Warenzeichen von Proofpoint, Inc. in den USA und / oder anderen Ländern. Alle anderen hier erwähnten Marken sind das Eigentum ihrer jeweiligen Inhaber.

Proofpoint, Inc. ist ein führendes Cybersicherheitsunternehmen. Im Fokus steht für Proofpoint dabei der Schutz der Mitarbeiter. Denn diese bedeuten für ein Unternehmen zugleich das größte Kapital aber auch das größte Risiko. Mit einer integrierten Suite von Cloud-basierten Cybersecurity-Lösungen unterstützt Proofpoint Unternehmen auf der ganzen Welt dabei, gezielte Bedrohungen zu stoppen, ihre Daten zu schützen und IT-Anwender in Unternehmen für Risiken von Cyberangriffen zu sensibilisieren. Führende Unternehmen aller Größen, darunter mehr als 75 Prozent der Fortune-100-Unternehmen, verlassen sich auf Proofpoints Sicherheits- und Compliance-Lösungen, bei denen der Mensch im Mittelpunkt steht, um ihre wichtigsten Risiken bei der Nutzung von E-Mails, der Cloud, Social Media und dem Internet zu minimieren.

Weitere Informationen finden Sie unter www.proofpoint.com/de.

Mehr zu Proofpoint unter: Twitter | LinkedIn | Facebook | YouTube

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

iCom GmbH

Telefon: +49 (89) 80090-819

Fax: +49 (89) 80090-810

E-Mail: matthias.uhl@axicom.com

![]()

Ransomware: Die meisten Unternehmen würden Lösegeld zahlen

„Für unseren Voice of the CISO Report untersuchen wir jedes Jahr, wie gut die IT-Sicherheitsverantwortlichen in Unternehmen und Behörden sich für ihre Aufgabe gewappnet sehen. Immer wieder überraschen uns die Ergebnisse“, kommentiert Bert Skaletski, Resident CISO für die EMEA-Region bei Proofpoint. „Ransomware dominiert die Schlagzeilen seit Jahren und hat Unternehmen weltweit bereits viele Milliarden Euro gekostet. Darum ist es verwunderlich, dass viele Unternehmen offenbar bereit sind, als Opfer einer Ransomware-Attacke Lösegeld zu zahlen, ohne über eine entsprechende Versicherung zu verfügen.“

Die größten Sorgen bereitet deutschen CISOs aktuell Business Email Compromise (BEC), hierzulande auch CEO-Betrug genannt. 31 Prozent bewerten BEC als die bedeutendste Cyberbedrohung in den kommenden 12 Monaten. Ransomware wurde nur von jedem fünften Befragten (20 %) genannt. BEC hat somit Ransomware als meistgefürchtete Cyberbedrohung abgelöst. Beim BEC kompromittieren Cyberkriminelle ein Unternehmen durch Phishing-E-Mails. Mit diesen Mails sollen die Mitarbeiter dazu verleitet werden, Geld – manchmal hunderttausende Euro in einer einzigen Überweisung – oder vertrauliche Unternehmensdaten bzw. personenbezogene Daten preiszugeben. Menschliche Fehler betrachten deutsche CISOs aktuell hingegen als weniger große Gefährdung ihrer Cybersicherheit. Lediglich 45 Prozent nennen menschliche Fehler als größte Cyberschwachstelle ihrer Organisation. Im letzten Jahr traf dies noch auf 58 Prozent zu. Dieser Befund überrascht besonders, weil lediglich 52 Prozent sicher sind, dass die Belegschaft des Unternehmens ihre Rolle für die Cybersicherheit ihrer Organisation begreifen, verglichen mit 61 Prozent 2022 und 70 Prozent 2021.Ferner schulen lediglich 36 Prozent der deutschen Unternehmen ihre Angestellten regelmäßig zu Best Practises der Datensicherheit.

Für den diesjährigen Voice of the CISO Report wurden im Laufe des ersten Quartals 2023 wenigstens je 100 CISOs in mittleren und großen Unternehmen aus verschiedenen Branchen in 16 Ländern weltweit befragt: USA, Kanada, Großbritannien, Frankreich, Deutschland, Italien, Spanien, Schweden, die Niederlande, die Vereinigten Arabischen Emirate, Saudi-Arabien, Australien, Japan, Singapur, Südkorea und Brasilien.

Der Bericht beleuchtet globale Trends und regionale Unterschiede rund um drei zentrale Themen: die Bedrohungen und Risiken, denen sich CISOs täglich gegenübersehen; die Auswirkungen der Mitarbeiter auf die Verteidigungsbereitschaft von Organisationen gegen Cybergefahren und die Abwehrmaßnahmen, die CISOs ergreifen, insbesondere in Anbetracht der Auswirkungen des wirtschaftlichen Abschwungs auf die Sicherheitsbudgets. Die Studie beurteilt auch die Veränderungen in der Zusammenarbeit zwischen Sicherheitsverantwortlichen und ihren Vorständen und untersucht, wie sich ihre Beziehung auf Sicherheitsprioritäten auswirkt.

Der Voice of the CISO Report 2023 kann hier heruntergeladen werden:

https://www.proofpoint.com/de/resources/white-papers/voice-of-the-ciso-report

Weitere Einblicke, Forschungsergebnisse, Trends, Ressourcen, Tools, Veranstaltungen und andere Inhalte zur Rolle der CISOs finden sich im CISO-Hub von Proofpoint: www.proofpoint.com/us/ciso-hub.

Proofpoint, Inc. ist ein führendes Cybersicherheitsunternehmen. Im Fokus steht für Proofpoint dabei der Schutz der Mitarbeiter. Denn diese bedeuten für ein Unternehmen zugleich das größte Kapital aber auch das größte Risiko. Mit einer integrierten Suite von Cloud-basierten Cybersecurity-Lösungen unterstützt Proofpoint Unternehmen auf der ganzen Welt dabei, gezielte Bedrohungen zu stoppen, ihre Daten zu schützen und IT-Anwender in Unternehmen für Risiken von Cyberangriffen zu sensibilisieren. Führende Unternehmen aller Größen, darunter mehr als 75 Prozent der Fortune-100-Unternehmen, verlassen sich auf Proofpoints Sicherheits- und Compliance-Lösungen, bei denen der Mensch im Mittelpunkt steht, um ihre wichtigsten Risiken bei der Nutzung von E-Mails, der Cloud, Social Media und dem Internet zu minimieren.

Weitere Informationen finden Sie unter www.proofpoint.com/de.

Mehr zu Proofpoint unter: Twitter | LinkedIn | Facebook | YouTube

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

AxiCom GmbH

Telefon: +49 (176) 1023-1083

E-Mail: marcus.birke@axicom.com

![]()

Allianz Cyberkrimineller: Emotet-Betreiber nutzen neue Varianten von IcedID

Proofpoint nennt die beiden neuen Varianten „Forked“ und „Lite“ IcedID. Aktuell setzen Cyberkriminelle, den Beobachtungen der Proofpoint-Experten zufolge, vor allem diese drei Varianten der Malware ein:

- Standard-IcedID: Die Variante, die am häufigsten zu beobachten ist und von einer Vielzahl von Cyberkriminellen verwendet wird.

- Lite IcedID: Neue Variante mit minimaler Funktionalität, die als Folge-Infektion bei Emotet-Infektionen eingesetzt wird und beim Loader-Checkin keine Host-Daten abgreift.

- Forked IcedID: Neue Variante ebenfalls mit eingeschränkter Funktion, die von einer kleinen Anzahl von Cyberkriminellen verwendet wird.

IcedID wurde ursprünglich als Banking-Malware eingestuft und erstmals 2017 beobachtet. Cyberkriminelle nutzen sie auch, um Systeme mit weiterer Malware zu infizieren, z. B. mit Ransomware. In der Vergangenheit kam nur eine Version von IcedID vor, die seit 2017 unverändert geblieben ist. Diese besteht aus einem initialen Loader, der einen C2-Loader-Server kontaktiert und den Standard-DLL-Loader herunterlädt, der sodann das Zielsystem mit dem Standard-IcedID-Bot infiziert.

Im November 2022 beobachteten die Experten von Proofpoint die erste neue Variante von IcedID und tauften sie „IcedID Lite“. Sie wurde von der Hackergruppe TA542 als Folge-Malware in einer Emotet-Kampagne verwendet, kurz nachdem die Gruppe ihre Aktivität nach einer viermonatigen Pause wieder aufgenommen hatte.

Der IcedID-Lite-Loader enthält eine statische URL zum Herunterladen einer „Bot-Pack“-Datei mit einem statischen Namen (botpack.dat), die zum IcedID-Lite-DLL-Loader führt und die Systeme dann mit der Forked-Version von IcedID Bot infiziert. Die neuen Varianten nutzen keine Webinjects und Backconnect-Funktionen, wie sie normalerweise für Banking-Betrug eingesetzt werden.

Seit Februar 2023 beobachtet Proofpoint die neue Forked-Variante von IcedID und hat bisher sieben Kampagnen mit dieser neuen Version aufgedeckt. Diese Variante wurde von TA581 und einer noch nicht benannten Gruppe Cyberkrimineller verbreitet. Die Kampagnen nutzen eine Vielzahl von E-Mail-Anhängen wie Microsoft OneNote-Anhänge und eher seltene .URL-Anhänge, die zu der Forked-Variante von IcedID führen.

Der IcedID Forked Loader ist dem Standard IcedID Loader insofern ähnlicher, als er einen C2-Loader-Server kontaktiert, um den DLL Loader und den Bot abzurufen. Dieser DLL-Loader weist ähnliche Artefakte wie der Lite-Loader auf und lädt auch den Forked IcedID Bot.

Die Proofpoint-Experten haben eine ganze Reihe an „üblichen Verdächtigen“ und neuen Gruppen Cyberkrimineller identifiziert, welche die neuen Malware-Varianten einsetzen: TA578, TA551, TA577, TA544 und TA581. Die Security-Forscher haben ihre detaillierten Untersuchungsergebnisse hier publiziert.

Gerne arrangieren wir ein Gespräch mit einem Proofpoint-Experten zu den Hintergründen für Sie. Für Fragen zu dem Thema stehen wir Ihnen ebenfalls gerne zur Verfügung.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

AxiCom GmbH

E-Mail: damir.leovac@axicom.com

![]()

ChatGPT und Cybercrime: Eine Katastrophe für die IT-Sicherheit?

KI als Schreiber von Phishing-E-Mails: gefährlich?

Mit der allgemeinen Verfügbarkeit von ChatGPT haben die Bedenken über Phishing-Angriffe zugenommen. Zum jetzigen Zeitpunkt und auf Grundlage der aktuellen Möglichkeiten sind die Bedenken jedoch aus mehreren Gründen übertrieben. Viele Social-Engineering-E-Mails sind nicht so konzipiert, dass sie „perfekt“ sind – sie sind absichtlich schlecht geschrieben, um die Wahrscheinlichkeit zu erhöhen, dass Menschen sie öffnen. Der E-Mail-Text ist ohnehin nur ein Teil des Angriffs. Kopfzeilen, Absender, Anhänge und URLs gehören zu den vielen Elementen, die von guten Anti-Phishing-Lösungen analysiert werden. Und mit einem überzeugenden Inhalt und möglichst guter Formatierung dieser Elemente ist es nicht getan. Die Cyberkriminellen müssen auf viele weitere Informationen Zugriff haben, um erfolgreich zu sein. So müssen sie wissen, wer wann was an wen zahlt, und wahrscheinlich haben sie bereits auf andere Weise Zugang zu diesen Informationen. Sie brauchen nicht unbedingt ChatGPT, wenn sie bereits, wie nicht selten, Zugang zum Posteingang des Opfers haben und einfach eine alte E-Mail kopieren können.

KI als Entwickler von Malware

Malware, die von ChatGPT geschrieben wurde, erfüllt ihren Zweck nicht besser als von Menschen programmierte, nämlich ein Endpoint-Detection-and-Response-System (EDR) zu umgehen und einen Rechner effektiver zu infizieren als andere Toolkits, die es bereits gibt. Ein Hacker braucht einerseits etwas, das immer und immer wieder funktioniert, und es gibt keine Belege dafür, dass ChatGPT das besser erstellen kann als Menschen. Hacker müssen andererseits ständig bestimmte Elemente ändern, wozu ChatGPT nicht in der Lage ist. Angreifer müssen ihre Infrastruktur wechseln, Domänen registrieren und Objekte verschieben, weil ihre Angriffsversuche ständig von Cybersicherheitsexperten entdeckt und zerstört werden. Außerdem müssen Malware-Betreiber nicht nur ihre Malware verbreiten, sondern auch den Zugang zu ihr verkaufen. ChatGPT trägt nicht dazu bei, wichtige Teile dieses Prozesses zu automatisieren. Es ist daher unwahrscheinlich, dass seine Nutzung sich in signifikantem Maße durchsetzen wird, solange es nicht die Fähigkeiten der bereits existierenden Tools übertrifft, die alle seit vielen Jahren für diesen Zweck entwickelt wurden und andere Dinge können als ein Chatbot. Das soll nicht heißen, dass es nicht genauso gut werden wird; ChatGPT macht eindeutig schnelle Fortschritte, übertrifft die bestehenden Tools der Cyberkriminellen aber noch keineswegs.

Russische Hacker und ChatGPT

Selbst wenn russische Cyberkriminelle ChatGPT nutzen sollten, verschafft ihnen das keinen entscheidenden Vorteil, weil es sicherlich nicht alle Tools und die Infrastruktur ersetzen kann, die über Jahrzehnte hinweg entwickelt wurden, um Windows-Malware zu schreiben. Möglicherweise verwenden die Angreifer ChatGPT, um die Grammatik ihrer E-Mails zu verbessern oder längere Social-Engineering-Angriffe durchzuführen, aber die Art der Phishing-Angriffe wird wahrscheinlich die gleiche bleiben. Gute Anti-Phishing-Lösungen werden diese Bedrohungen weiterhin aufspüren.

Vorsichtige Entwarnung

Sicherlich werden Cyberkriminelle unterschiedlicher Couleur ChatGPT nutzen, um sich ihren Job so einfach wie möglich zu machen. Aktuell ist aus den genannten Gründen allerdings nicht abzusehen, dass der Gebrauch dieser KI neuen Cyberattacken eine höhere Qualität verleiht. Es ist noch nicht die Zeit gekommen, um Alarm zu schlagen.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

AxiCom GmbH

E-Mail: damir.leovac@axicom.com

![]()

Proofpoint warnt: Cyberkriminelle nutzen Köder rund um das Thema Steuern für ihre Attacken

Zum Leidwesen vieler, rückt auch in diesem Jahr die Frist zur Abgabe der Steuererklärung immer näher. Zwar hat der Gesetzgeber, Corona-bedingt, vor kurzem eine Fristverlängerung bis zum 31. Oktober 2021 beschlossen – für Steuerpflichtige, die einen Steuerberater hinzuziehen sogar bis Mai 2022 –, dennoch wird sich vermutlich der Großteil der Steuerzahler an der üblichen Frist Ende Juli für die Einreichung orientieren. Da sich auch die Cyberkriminellen dieses Umstandes bewusst sind und das Thema Steuern wie in jedem Jahr ein vielversprechender Köder für ihre Angriffe darstellt, besteht hier ein gewaltiges Risikopotenzial für Unternehmen und Verbraucher. Proofpoint beobachtete in Zusammenhang mit diesem Köder international allein bis April mehr als 30 Cyberkampagnen, bei denen Anmeldedaten gestohlen und Malware verbreitet werden sollten. Mehrere tausend Einzelpersonen und Unternehmen gerieten dabei in den Fokus der kriminellen Hacker.

Im Vergleich zu den vergangenen Jahren haben sich die Cyberkriminellen jedoch darauf verlegt, ihre Köder in Zusammenhang mit Steuern um weitere Themen zu ergänzen. Dazu gehören vorgebliche Informationen in Verbindung mit dem Coronavirus sowie Gesundheits- und Finanzthemen. Im Rahmen der mehr als 30 Kampagnen, die Proofpoint identifizieren konnte, wurden insgesamt über 800.000 E-Mails versandt.

Phishing-Versuche zum Diebstahl von Anmeldeinformationen – beispielsweise Zugangsdaten zu E-Mail-Konten – machten 40 Prozent der Cyberkampagnen aus, gefolgt von der Verbreitung von Remote-Access-Trojanern (RAT) mit 17 Prozent. Obwohl RATs in weniger Kampagnen eine Rolle spielten, waren sie in Bezug auf das gesamte Nachrichtenvolumen weitaus verbreiteter. Bei rund der Hälfte der identifizierten Nachrichten zu Steuer- und verwandten Themen, bei denen Malware verbreitet wurde, handelte es sich bei der Payload um Remcos RAT. Dies ist eine Commodity-Malware mit umfangreichen Funktionen zum Datendiebstahl und zur Überwachung. Andere breit angelegte Kampagnen mit Steuerthemen zur Verbreitung von Schadsoftware setzten hingegen auf Dridex, TrickBot und ZLoader als Payload.

Proofpoint, Inc. (NASDAQ: PFPT) ist ein führendes Cybersicherheitsunternehmen. Im Fokus steht für Proofpoint dabei der Schutz der Mitarbeiter. Denn diese bedeuten für ein Unternehmen zugleich das größte Kapital aber auch das größte Risiko. Mit einer integrierten Suite von Cloud-basierten Cybersecurity-Lösungen unterstützt Proofpoint Unternehmen auf der ganzen Welt dabei, gezielte Bedrohungen zu stoppen, ihre Daten zu schützen und IT-Anwender in Unternehmen für Risiken von Cyberangriffen zu sensibilisieren. Führende Unternehmen aller Größen, darunter mehr als die Hälfte der Fortune-1000-Unternehmen, verlassen sich auf Proofpoints Sicherheits- und Compliance-Lösungen, bei denen der Mensch im Mittelpunkt steht, um ihre wichtigsten Risiken bei der Nutzung von E-Mails, der Cloud, Social Media und dem Internet zu minimieren.

Weitere Informationen finden Sie unter www.proofpoint.com/de.

Proofpoint

Zeppelinstr. 73

80333 München

Telefon: +49 (871) 78064258

http://www.proofpoint.com/de

iCom GmbH

Telefon: +49 (89) 80090-819

Fax: +49 (89) 80090-810

E-Mail: matthias.uhl@axicom.com

![]()