❌ COBOL Migration ❌ Modernisierung von COBOL mit CoSort schnell, sicher und ohne Umwege ❗

Bestehende COBOL-Copybooks werden dabei direkt zur Metadatengewinnung genutzt, wodurch Datenstrukturen konsistent übernommen und Integrität zuverlässig gewahrt bleiben. Auch anspruchsvolle Legacy-Formate wie ISAM-Dateien oder variable Record-Strukturen können performant verarbeitet und in gängige Zielformate wie CSV, XML oder Datenbanken überführt werden.

Ein besonderer Vorteil liegt in der zentralen Steuerung über SortCL

In einem einzigen Job lassen sich mehrere Verarbeitungsschritte kombinieren:

1. Datenkonvertierung und -transformation

2. Integration mit anderen Datenquellen

3. Maskierung sensibler Informationen

4. Reporting und Ausgabe in mehrere Zielsysteme

So reduziert IRI den Aufwand für die Modernisierung von COBOL-Anwendungen erheblich und schafft eine leistungsfähige Grundlage für die Weiterverarbeitung in modernen Datenplattformen.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Informatica Alternative ❌ Die günstigere und on-premise Lösung mit Funktionen für Data Masking❗

Gerade in regulierten Branchen ist Cloud nicht immer die bevorzugte Zielarchitektur. Wenn Daten lokal bleiben müssen und bestehende Prozesse auf kontrollierte On-Premises-Umgebungen ausgelegt sind, wird eine cloudzentrierte Produktstrategie schnell zur Herausforderung. Unternehmen suchen dann nicht nur einen Ersatz für bestehende ETL-Prozesse, sondern eine Alternative, die ihren Betriebsansatz weiterhin unterstützt.

Hier wird IRI Voracity mehr als nur ein PowerCenter-Ersatz betrachtet. Neben Datenintegration vereint Voracity auch Datenmaskierung, PII-Schutz, Testdatengenerierung, Data Discovery, Datenqualität und Governance in einer Plattform. Funktionen, die in klassischen ETL-Umgebungen oft zusätzliche Produkte, Module oder Lizenzkosten verursachen, sind hier integriert. Dadurch geht es nicht nur um den Ersatz von ETL, sondern auch um die Konsolidierung von Werkzeugen, geringere Komplexität und niedrigere Betriebskosten.

Besonders relevant wird das dort, wo Datenschutz und Testdaten Teil des operativen Datenmanagements sind. Statt ETL, Maskierung und Testdaten getrennt zu behandeln, lassen sich diese Anforderungen in einer Umgebung verbinden. Das kann Compliance vereinfachen, Entwicklungsprozesse beschleunigen und zusätzlichen Integrationsaufwand vermeiden.

Damit verschiebt sich der Vergleich weg von „ETL gegen ETL“ hin zu einer strategischen Frage: Wie lässt sich eine zukunftsfähige Datenarchitektur aufbauen, ohne in die Cloud wechseln zu müssen und ohne zusätzliche Spezialtools einzukaufen? Genau hier adressiert Voracity eine Lücke — als leistungsfähige On-Premises-Alternative, die nicht nur PowerCenter ersetzen, sondern den Funktionsumfang gleichzeitig erweitern kann.

Zusammengefasst: Wenn eine bestehende Informatica-Strategie zunehmend in Richtung Cloud führt, obwohl ein Unternehmen bewusst On-Premises bleiben will, bietet IRI Voracity einen strategischen Lösungsansatz. Nicht nur als ETL-Ersatz, sondern als Plattform, die Datenintegration, Performance, Datenmaskierung und Testdatengenerierung in einer Lösung zusammenführt — ohne zusätzliche Produkte oder separate Lizenzmodelle.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Schutz von Unterschriften ❌ KI-gestützte Signaturerkennung und automatische Anonymisierung ❗

Genau hier setzt der Hersteller IRI an: Mit ihrer Technologie wird die automatische Erkennung und Maskierung handschriftlicher Signaturen möglich – direkt integriert in die Datenschutzlösung IRI DarkShield.

Von der Datenmenge zur Datensicherheit: Signaturen automatisch identifizieren und schützen

Mit Version 1.6.5 nutzt IRI DarkShield ein fortschrittliches KI-Modell von DeepLobe, das handschriftliche Signaturen selbst in komplexen, bildbasierten Dokumenten zuverlässig erkennt. Ob unterschriebene Verträge, Formulare oder gescannte Anträge – die Lösung erkennt und anonymisiert Signaturen automatisch, ganz ohne manuelle Eingriffe.

Über die IRI Workbench lässt sich der Prozess komfortabel steuern:

1. Auswahl einer passenden Data Class

2. Konfiguration eines Signature Matchers (inkl. Listener-URL, API-Key und Confidence-Schwelle)

3. Integration in DarkShield-Jobs zur automatisierten Verarbeitung

So bleibt der gesamte Ablauf effizient, steuerbar und vollständig DSGVO-konform.

Die Entwicklung geht noch weiter: IRI und DeepLobe arbeiten bereits an einer erweiterten Lösung zur Erkennung von PII in handschriftlichen Texten. Künftig könnten damit auch sensible Inhalte in Notizen, Arztbriefen oder ausgefüllten Formularen automatisch erkannt und geschützt werden.

Gerade in sensiblen Bereichen eröffnet das neue Möglichkeiten:

Gesundheitswesen (z. B. Patientenunterlagen, ärztliche Notizen)

Öffentliche Verwaltung (z. B. Formulare, Anträge)

Finanz- und Versicherungssektor (z. B. unterschriebene Dokumente)

Fazit: Mit der Integration KI-gestützter Signaturerkennung erweitert IRI die Möglichkeiten der automatisierten PII-Erkennung in unstrukturierten Daten erheblich. Unternehmen profitieren nicht nur von effizienter Datenmaskierung, sondern auch von einem technologischen Vorsprung in Sachen Datenschutz und Compliance.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

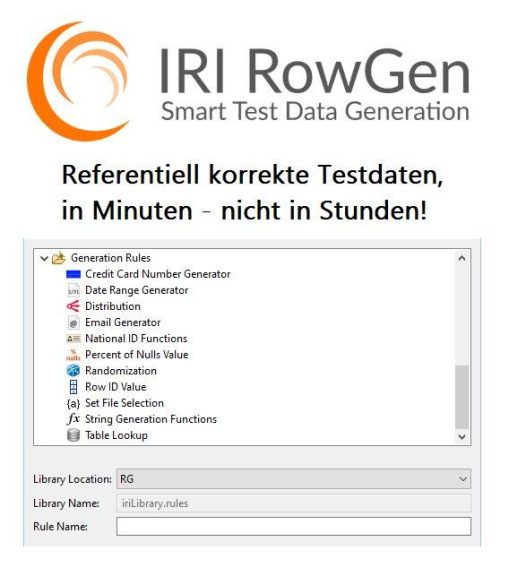

❌ Synthetische Testdaten mit System ❌ Volle TDM-Kontrolle durch sichere und künstliche Generierung ❗

IRI RowGen arbeitet schema- und regelbasiert. Datenstrukturen (z. B. relationale Schemata, Schlüsselbeziehungen und Constraints) werden gezielt nachgebildet, sodass referenzielle Integrität auch über komplexe Tabellenhierarchien hinweg erhalten bleibt. Gleichzeitig können Feldinhalte mithilfe deterministischer Regeln, Zufallsverteilungen, Lookup-Tabellen oder Mustervorgaben realitätsnah erzeugt werden. Dadurch lassen sich sowohl typische Datenverteilungen als auch Edge Cases gezielt simulieren.

Für den Einsatz in Entwicklungs-, QA- und DataOps-Umgebungen bedeutet das: Testdaten sind nicht nur formal gültig, sondern verhalten sich auch fachlich plausibel. Join-Bedingungen, Abhängigkeiten und Geschäftslogik bleiben erhalten, was insbesondere für Integrationstests, ETL-/ELT-Prozesse und datengetriebene Anwendungen entscheidend ist.

Ein wesentlicher technischer Vorteil liegt in der kontrollierten Erzeugung sensibler Datenattribute. Anstelle von Maskierung im Nachgang werden Daten vollständig synthetisch generiert oder durch regelbasierte Transformationen anonymisiert. So entstehen keine Rückschlüsse auf reale Personen oder Datensätze, wodurch regulatorische Anforderungen wie DSGVO, HIPAA oder SOC 2 zuverlässig eingehalten werden können.

Auch in Bezug auf Skalierbarkeit und Performance ist RowGen für produktionsnahe Szenarien ausgelegt: Die Engine kann große Datenvolumina effizient generieren – von Millionen bis hin zu Milliarden Datensätzen. Dadurch lassen sich realistische Last- und Performancetests durchführen, etwa zur Validierung von Datenbanken, APIs oder verteilten Verarbeitungssystemen.

Darüber hinaus unterstützt RowGen eine Vielzahl strukturierter und semistrukturierter Formate sowie flexible Zielstrukturen – von klassischen relationalen Tabellen über Flat Files bis hin zu projektspezifischen Datenlayouts („Golden Schema Copies“). Die Integration in bestehende Datenpipelines, z. B. im Zusammenspiel mit ETL-Workflows oder CI/CD-Prozessen, ermöglicht eine automatisierte und reproduzierbare Testdatengenerierung.

Im Ergebnis stellt IRI RowGen eine technisch fundierte Lösung für die Generierung synthetischer Testdaten bereit: reproduzierbar, regelbasiert steuerbar und skalierbar – bei gleichzeitigem Schutz sensibler Informationen und hoher fachlicher Aussagekraft der Testdaten.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Legacy-Modernisierung ❌ Sortierprozesse modernisieren und beschleunigen, ohne Risiko für bestehende Systeme ❗

Diese klassischen Lösungen stammen aus einer Zeit, in der Daten überschaubar und Systeme weitgehend isoliert waren. Entsprechend komplex ist häufig ihre Konfiguration – und ihr Funktionsumfang bleibt begrenzt.

Über einfaches Sortieren, Zusammenführen und einige wenige Transformationen hinaus stoßen sie schnell an ihre Grenzen. Insbesondere in modernen, verteilten Datenlandschaften können sie mit der Dynamik und Vielfalt heutiger Daten kaum Schritt halten. Kurz gesagt erfüllen sie ihren Zweck – entwickeln sich jedoch nicht mit Ihren Anforderungen weiter.

Die Konsequenz: Teams greifen zu Workarounds. Sie kombinieren mehrere Tools, fügen zusätzliche Prozessschritte hinzu und verschieben Daten, um einen einzelnen Workflow umzusetzen. Das erhöht Laufzeiten, Kosten und die Gesamtkomplexität.

Dabei geht es nicht nur darum, eine schnellere Sortierlösung zu finden. Die eigentliche Herausforderung besteht darin, bestehende Prozesse zu modernisieren, ohne Bewährtes zu gefährden.

Das bedeutet konkret:

-

Bestehende Logiken und Ergebnisse beibehalten

-

Aufwändige und riskante Neuentwicklungen vermeiden

-

Daten aus Mainframe- und Open-System-Umgebungen gleichermaßen unterstützen

-

Sortierprozesse nahtlos in ETL-, Reporting-, Migrations- sowie Datenaufbereitungs- und Maskierungsprozesse integrieren

Hier setzt ein moderner Ansatz an: Statt alles neu zu entwickeln, werden bestehende Abläufe übernommen, erweitert und in eine flexible, skalierbare Umgebung überführt.

Das bedeutet auch, Verarbeitungsprozesse in Open-Systeme auszulagern – ohne den laufenden Betrieb zu beeinträchtigen – und gleichzeitig zusätzliche Funktionalitäten zu erschließen.

So gelingt Modernisierung ohne Bruch: Nicht durch vollständigen Ersatz, sondern durch die gezielte Weiterentwicklung bewährter Prozesse. Und genau das ermöglicht IRI CoSort! Erfahren Sie hier, wie sich Legacy-Sortierjobs sicher transformieren und effizient modernisieren lassen.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Legacy-Migration meistern ❌ So gelingt moderne Datenmigration ohne Kompromisse ❗

Legacy-Migration neu gedacht: Vom Risiko zur strategischen Stärke!

Veraltete oder mehrbytebasierte Datentypen stellen häufig ein erhebliches Hindernis in Legacy-Datenmigrationsprojekten dar. Viele allgemeine Datenkonvertierungstools stoßen an ihre Grenzen, wenn spezifische, einbytebasierte Zeichentypen verarbeitet werden müssen, die tief in Kernsystemen verankert sind.

Kann eine Migrationslösung komplexe Zeichensätze wie LATIN2, Kyrillisch oder Arabisch nicht nativ unterscheiden und korrekt konvertieren – oder beispielsweise ASCII-Daten in EBCDIC-Reihenfolgen nicht verarbeiten –, entstehen schnell „unsupported“-Fehler und intransparente Systemzustände. In der Praxis führt dies oft dazu, dass für jeden Datentyp individuelle Skripte entwickelt und gepflegt werden müssen.

Seit 1986 Erfahrung mit der Datenmigration: Abhilfe schafft ein bewährtes Datenmigrationstool, das eine breite Palette an Datentypen und Legacy-Dateiformaten zuverlässig erkennt und konvertiert. Besonders leistungsfähig sind Lösungen, die zusätzlich eine skalierbare Transformations-Engine bieten und Daten bereits innerhalb der Migrationspipeline transformieren, bereinigen und maskieren können.

IRI NextForm unterstützt nativ eine große Bandbreite an Zeichensätzen (von ISO 8859-1 bis 8859-10 und darüber hinaus) – ganz ohne individuellen Konvertierungscode. Dadurch wird die technische Schuld reduziert, die durch die Pflege unterschiedlicher Zeichensatzlogiken entsteht – unabhängig von der Komplexität der Daten.

Durch die integrierte IRI CoSort-Engine lassen sich zudem umfangreiche Funktionen zur Datenverarbeitung, zum Schutz und zur Auswertung direkt in Modernisierungsprozesse integrieren. Das ermöglicht es, Daten bereits während der Konvertierung zu nutzen und zu steuern – mit nur einem Jobskript und einem performanten I/O-Durchlauf.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

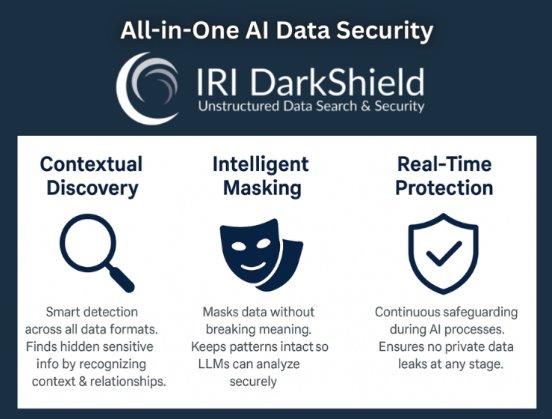

❌ Risiken bei LLMs minimieren ? KI bietet enormes Potenzial, erfordert aber konsequente Datenmaskierung ❗

Beim Einsatz von LLMs entstehen vor allem drei Gefahren:

1. Datenlecks: Modelle können sensible Informationen reproduzieren

2. Unsichere Eingaben: Prompts enthalten oft ungeschützte PII

3. Regulatorische Anforderungen: Vorschriften wie die DSGVO erfordern strikte Kontrollen

Ein wirksames Sicherheitskonzept muss daher mehrere Ebenen umfassen:

- Vor dem Training: Sensible Daten erkennen und maskieren

- Während der Nutzung: Eingaben bereinigen (Input-Sanitization)

- Nach der Verarbeitung: Ausgaben prüfen und filtern

- Dokumentation: Audit-Logs für Compliance bereitstellen

Moderne Lösungen wie IRI DarkShield setzen auf intelligente Verfahren, um Daten zu schützen, ohne deren Nutzbarkeit zu verlieren:

1. Kontextbasierte Erkennung sensibler Inhalte

2. Konsistente Pseudonymisierung oder Tokenisierung

3. Schutz strukturierter und unstrukturierter Daten

4. Echtzeitverarbeitung für Streaming- und KI-Anwendungen

Fazit: Der sichere Einsatz von LLMs erfordert mehr als klassische Sicherheitsmaßnahmen. Entscheidend ist ein durchgängiger Ansatz, der sensible Daten erkennt, schützt und gleichzeitig deren analytischen Wert erhält. So lassen sich Innovation und Datenschutz erfolgreich verbinden.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ CMMC 2.0 sicher umsetzen ❌ Wie moderne Datenmaskierung den Schutz von CUI unterstützt ❗

Viele CMMC-Kontrollen setzen voraus, dass Unternehmen:

- FCI und CUI zuverlässig identifizieren können – auch in strukturierten, semi-strukturierten und unstrukturierten Daten,

- sensible Daten in Test-, Analyse- oder Entwicklungsumgebungen minimieren,

- das Prinzip Least Privilege durchsetzen,

- nachvollziehbare und auditierbare Schutzmaßnahmen bereitstellen.

Manuelle Prozesse oder isolierte Tools sind dafür meist nicht ausreichend – besonders in hybriden, Cloud- oder Legacy-Umgebungen, wie sie in der Verteidigungsindustrie häufig vorkommen.

Überblick über IRI-Funktionen für Datenerkennung und Maskierung

IRI bietet einen integrierten Ansatz zum Schutz sensibler Daten:

IRI DarkShield

- automatische Suche, Klassifizierung und Maskierung sensibler Daten

- unterstützt CUI, PII, PHI, PCI und geistiges Eigentum

- arbeitet mit Dateien, Dokumenten, Bildern, Datenbanken und Big-Data-Plattformen

IRI FieldShield / CellShield

- leistungsstarke, regelbasierte Maskierung für strukturierte Daten

- sowohl für Daten „at rest“ als auch „in motion“

IRI Voracity

- einheitliche Plattform für Datenmanagement

- kombiniert Datenerkennung, ETL, Datenqualität und Maskierung

- unterstützt kontrollierte Analysen und KI-Anwendungen

Diese Tools ermöglichen:

- kontinuierliche Datenerkennung,

- richtlinienbasierte Maskierung,

- und überprüfbare Durchsetzung von Sicherheitsrichtlinien.

Verbindung zwischen CMMC-Kontrollen und IRI-Funktionen

1. Identifikation von Assets und Daten, Ziel von CMMC: Verstehen, wo sich FCI und CUI befinden.

DarkShield durchsucht Dateisysteme, Datenbanken, Dokumente oder Objektspeicher mithilfe von:

- Pattern-Matching

- Wörterbüchern

- NLP-Methoden

- Kontextregeln

Damit können sensible Daten auch in PDFs, Office-Dokumenten, Bildern oder Logs erkannt werden.

2. Zugriffskontrolle und Least Privilege, Ziel von CMMC: Zugriff auf sensible Daten beschränken.

IRI-Ansatz:

- irreversible Maskierung

- Pseudonymisierung

- synthetische Daten

- rollenbasierte Maskierungsregeln

Dadurch sehen Nutzer nur die Daten, die sie tatsächlich benötigen.

Ergebnis: geringeres Risiko durch Insider-Bedrohungen oder übermäßige Datenfreigaben.

3. Datenschutz und Bereinigung von Datenträgern, Ziel von CMMC: Unbefugte Offenlegung von CUI verhindern.

IRI-Ansatz:

- statische oder dynamische Maskierung

- Schutz von Daten im Speicher, während der Übertragung und bei Nutzung

- Maskierung von Testdaten

Damit wird verhindert, dass Produktionsdaten in Entwicklungs- oder Testumgebungen gelangen.

4. Risikomanagement, Ziel von CMMC: Auswirkungen eines Sicherheitsvorfalls begrenzen.

IRI-Ansatz:

- maskierte oder geschwärzte Daten sind für Angreifer wertlos

- Discovery-Reports helfen, Risiken zu quantifizieren und Prioritäten festzulegen.

5. Auditfähigkeit und kontinuierliche Überwachung, Ziel von CMMC: Nachweisbare Compliance.

IRI-Funktionen:

- detaillierte Logs

- Berichte über Datenerkennung und Maskierung

- wiederholbare Jobs und Policies

Damit lassen sich Audit-Nachweise für CMMC-Assessments bereitstellen.

Typische Einsatzszenarien in der Verteidigungsindustrie

Organisationen nutzen Datenerkennung und Maskierung beispielsweise für:

- CUI-Discovery vor einem CMMC-Audit

- Datenminimierung in Dev/Test-Umgebungen

- Maskierung sensibler Dokumente beim Austausch mit Partnern oder Behörden

- Analytics und KI mit maskierten, aber nutzbaren Daten

- Compliance-Nachweise in Lieferketten mit Subunternehmern.

Fazit

CMMC-Compliance bedeutet letztlich, Risiken für sensible Verteidigungsinformationen zu reduzieren.

Lösungen für Datenerkennung und Datenmaskierung ermöglichen es Unternehmen, diese Anforderungen:

- präzise,

- skalierbar

- und auditierbar

umzusetzen.

Ein datenorientierter Sicherheitsansatz beschleunigt nicht nur die Zertifizierung, sondern stärkt auch langfristig die Sicherheitsarchitektur von Organisationen.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Gesundheitsdaten finden und schützen ❌ Der sichere Umgang mit HL7, DICOM und X12-EDI-Dateien ❗

Doch die Herausforderung ist mehrschichtig:

1. Identifikation sensibler Daten: Personenbezogene Gesundheitsinformationen müssen zuverlässig erkannt werden – auch in komplexen Formaten und großen Datenbeständen.

2. Klassifizierung kritischer Inhalte: Nach der Identifikation folgt die korrekte Einstufung, welche Daten sind personenbezogen und welche fallen unter besondere Kategorien der DSGVO?

3. Maskierung und Schutz: Sensible Daten müssen datenschutzkonform anonymisiert, pseudonymisiert oder maskiert werden – ohne die Nutzbarkeit für Tests, Analysen oder Entwicklung zu verlieren.

Branchenformate im Gesundheitswesen: Sensible Informationen sind häufig tief in spezialisierten Datenformaten eingebettet, zum Beispiel in HL7, DICOM und X12 EDI-Dateien. Diese enthalten personenbezogene und medizinische Informationen in strukturierten Nachrichten oder Bildmetadaten. Deshalb braucht es Lösungen wie IRI DarkShield, das

- sensible Daten formatübergreifend identifiziert

- strukturierte und unstrukturierte Inhalte analysiert

- automatisierte Maskierung und Testdatengenerierung ermöglicht

- Compliance-Anforderungen zuverlässig erfüllt

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Daten in Excel schützen ❌ Datenschutz in Excel neu gedacht – ohne unsichere Passwortlösungen ❗

Sensible Daten schützen – ohne sie unbrauchbar zu machen!

Statt Informationen lediglich zu sperren, maskieren Sie kritische Inhalte gezielt und regelbasiert. Realistische, aber fiktive Ersatzwerte sorgen dafür, dass Ihre Tabellen weiterhin für Tests, Analysen, Entwicklung und Datenaustausch genutzt werden können – ohne dabei echte personenbezogene oder geschäftskritische Inhalte offenzulegen.

Ihre Vorteile mit CellShield:

1. Automatisches Auffinden und Klassifizieren sensibler Daten – auch tabellenübergreifend

2. Flexible Schutzmethoden wie Verschlüsselung, Schwärzung, Pseudonymisierung oder Hashing

3. Granulare Schlüsselverwaltung für maximale Kontrolle und Zugriff ausschließlich durch autorisierte Benutzer

4. Nahtlose Integration in Excel – kein Systemwechsel, keine Medienbrüche, kein zusätzlicher Schulungsaufwand

Mehr Sicherheit. Gleicher Workflow.

Alle Funktionen stehen direkt in Excel zur Verfügung. Ihr Arbeitsablauf bleibt unverändert – doch Ihre sensiblen Daten sind technisch abgesichert, compliance-konform geschützt und jederzeit kontrollierbar.

Effizienz trifft Erfahrung: Seit mehr als vier Jahrzehnten unterstützen unsere Softwarelösungen Unternehmen bei Datenmanagement und Datenschutz – technologisch führend, zuverlässig im produktiven Einsatz und branchenübergreifend einsetzbar.

Seit 1978 im Einsatz: Zahlreiche namhafte Unternehmen, Dienstleister, Finanzinstitute sowie Landes- und Bundesbehörden zählen zu unseren langjährigen Kunden – nationale Referenzen sind hier gelistet und internationale Referenzen sind hier zusammengefasst.

Maximale Kompatibilität: Unsere Software unterstützt sowohl klassische Mainframe-Plattformen (Fujitsu BS2000/OSD, IBM z/OS, z/VSE, z/Linux) als auch moderne Open-System-Umgebungen wie Linux, UNIX-Derivate und Windows.

Sparen Sie Zeit und Geld bei der Manipulation oder dem Schutz Ihrer Daten mit unserer bewährten Low-Code-Datenmanagement- und Maskierungssoftware. Wir verbinden modernste Technologie mit jahrzehntelanger Erfahrung in der Verarbeitung von Produktionsdaten auf verschiedenen Plattformen und in unterschiedlichen Branchen.

Mit unserer Software können Sie:

Große Sortier- und ETL-Aufträge beschleunigen

Beschleunigung von Datenbank-Entladungen, -Ladungen, -Reorgs und -Abfragen

Konvertieren und Neuformatieren von alten Datentypen, Dateien und Datenbanken

Erstellung benutzerdefinierter Berichte oder Aufbereitung von Daten für Analysen und KI

Ersetzen von alten ETL-, SQL- und Sortieraufträgen

Suchen, Extrahieren und Restrukturieren unstrukturierter Daten

Replizieren und Erfassen geänderter Datenbank-Daten in Echtzeit

Filtern, Bereinigen, Anreichern und Standardisieren von Daten

PII klassifizieren, entdecken und de-identifizieren

Daten statisch, dynamisch oder inkrementell maskieren

PHI-Re-ID-Risiko bewerten und Quasi-Identifikatoren anonymisieren

Synthetisieren von strukturell und referenziell korrekten Testdaten

Profitieren Sie von der Leistungsfähigkeit und Flexibilität der preisgekrönten IRI-Lösungen, die von Analysten beraten und durch 40 Partnerbüros weltweit unterstützt werden. Vermeiden Sie die steile Lernkurve und die hohen Kosten von Multi-Tool- und Mega-Anbieter-Lösungen und entdecken Sie die Vorteile schnellerer Design- und Laufzeiten für Ihr Unternehmen.

Die spezifischen Lösungen sind kompatibel mit allen gängigen Betriebssystemen, vom Mainframe (Fujitsu BS2000/OSD, IBM z/OS und z/VSE + z/Linux) bis hin zu Open Systems (UNIX & Derivate, Linux + Windows).

Seit 1978 weltweit anerkannt im B2B-Sektor: Großunternehmen, nationale und internationale Dienstleister, Privat-, Groß-, Landes- und Bundesbanken, Sozial- und Privatversicherungen sowie deutsche, Landes- und Bundesbehörden!

JET-Software

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()