Anthropic’s «Claude Mythos»: Was CISOs jetzt im Threat Model anpassen

Am 7. April 2026 kündigte Anthropic mit «Claude Mythos Preview» ein neues KI-Modell an. Parallel dazu entstand mit Project Glasswing ein exklusives Konsortium ausgewählter Technologie- und Infrastrukturanbieter mit Zugang für defensive Sicherheitsarbeit. Während US-Finanzminister und Fed-Chef intern gebrieft wurden, äusserte der IWF öffentlich Zweifel an der Verteidigungsfähigkeit des globalen Finanzsystems. Auch deutsche Banken suchten umgehend den Schulterschluss mit ihren Aufsichtsbehörden.

Die Reaktionen in der Security-Community reichen seither von «AGI ist da» bis «reines PR-Theater». Für CISOs taugt beides nicht: Wer in Panik verfällt, trifft teure Fehlentscheidungen. Wer abwinkt, verpasst einen realen Shift im Threat Model.

Was «Claude Mythos» ist – und was es nicht

Die Ankündigung liest sich zunächst wie ein Paradigmenwechsel: «Claude Mythos» soll eigenständig tausende Zero-Day-Schwachstellen in grossen Betriebssystemen und Browsern identifiziert haben – darunter ein 27 Jahre alter Bug in OpenBSD, einem der sichersten Systeme der Branche. 99 % dieser Schwachstellen waren zum Zeitpunkt der Veröffentlichung ungepatcht. Das UK AI Security Institute (AISI) bestätigte zudem eine Erfolgsrate von 73 % bei Expert-Level-Hacking-Aufgaben. Gleichzeitig ist Mythos das erste Modell, dessen Veröffentlichung primär aus Cybersecurity-Gründen zurückgehalten wird.

Das ist jedoch erst eine Hälfte der Geschichte. So geht die Geschichte weiter:

AISI weist selbst darauf hin, dass Mythos in den Testszenarien gegen nahezu nicht vorhandene Verteidigungsebenen antrat. Der Vergleich eines AISI-Gutachters ist entsprechend pointiert: ein Stürmer gegen den schlechtesten Torhüter der Welt. Im produktiven Enterprise-Kontext sieht das Setup anders aus. Auch die auf KI-gestützte Schwachstellenforschung spezialisierte Organisation AISLE relativiert die öffentliche Erzählung: Sie hat die von Anthropic veröffentlichten Mythos-Findings gegen kleine, günstige Open-Weight-Modelle gegengeprüft. Acht von acht getesteten Modellen entdeckten den FreeBSD-Flagship-Exploit, den Anthropic als Beleg für die Überlegenheit von Mythos präsentierte. Eines dieser Modelle verfügt über 3,6 Mrd. aktive Parameter und kostet rund 0,11 USD pro Million Tokens.

Auch aus der Forschung kommt Einordnung. Peter Swire, Professor an der Georgia Tech und früherer Berater der Clinton- und Obama-Administrationen, beschreibt den Release nach Gesprächen mit akademischen Kolleg:innen nicht als Zäsur, sondern als Fortsetzung eines erwartbaren Trends. Zugleich weist er darauf hin, dass auch CISOs und Security-Vendors einen rationalen Anreiz haben, die Tragweite neuer Capabilities zu überzeichnen – nicht zuletzt zur Rechtfertigung eigener Budgets.

Die nüchterne Zusammenfassung lautet deshalb: Mythos ist leistungsfähig und eine ernstzunehmende Capability. Für ein verändertes Threat Model ist aber nicht die reine Fähigkeit entscheidend – die gab es in Teilen bereits. Relevant ist die Kombination aus Zugänglichkeit, Geschwindigkeit, Skalierung und der parallel laufenden Demokratisierung vergleichbarer Fähigkeiten in Open-Weight-Modellen.

Das ist der Shift, über den wir reden müssen. Nicht: «KI kann jetzt hacken.» Sondern: KI-gestützte Offensiv-Capability nimmt Commodity-Trajectory an.

Was sich am Threat Model real verändert: Diese Grundannahmen sind zu prüfen

Vier Dimensionen, in denen der CISO seine Grundannahmen prüfen sollte.

- Time-to-Exploit kollabiert

Die klassische Annahme, dass zwischen Disclosure und weaponisiertem Exploit-Code Wochen bis Monate liegen, ist nicht mehr tragfähig. PwC formuliert es im jüngsten Threat-Report so: KI-gestützte Angreifer verkürzen Attack-Timelines und skalieren Operationen gleichzeitig. Für die Risk-Quantifizierung heisst das: Exposure-Fenster sind tendenziell kürzer als die Patch-Fenster der Hersteller. - Low-Skill-Enablement

Der gravierendste Effekt ist nicht, dass APT-Gruppen besser werden – die sind es ohnehin. Entscheidend ist vielmehr, dass mittelmässige Angreifer deutlich gefährlicher werden. Ein Ransomware-Affiliate ohne tiefe OS-Kenntnisse kann künftig strukturiert nach Exploit-Chains suchen, statt ausschliesslich auf gekaufte Exploits angewiesen zu sein. Das verschiebt die Verteilung der realen Bedrohung messbar nach oben – und zwar genau im Segment, das für mittelständische Unternehmen am häufigsten relevant ist. - Skalierung und Breite

Mythos hat im Test laut Anthropic tausende Findings parallel produziert. Selbst wenn nur ein Bruchteil davon in reale Exploits überführbar ist, verändert das die Annahmen über «gleichzeitig aktive Vulns». Klassisches Vulnerability-Management geht davon aus, dass man priorisieren kann, weil man weiss, welche Schwachstellen aktiv ausgenutzt werden. Signale wie CISA KEV und EPSS werden verrauschter (unzuverlässiger), je mehr parallel entdeckte Zero-Days in den Umlauf kommen. - Asymmetrie in Glasswing

Das Programm ist nicht neutral. Ausgewählte Unternehmen, darunter JPMorgan Chase, Goldman Sachs und einige Cloud-/OS-Vendor, bekommen Mythos-Zugang für defensive Zwecke. Der Rest der Wirtschaft bekommt ihn nicht. Gleichzeitig ist keineswegs garantiert, dass Angreifer kein vergleichbares Tooling beschaffen können; die AISLE-Findings zu Open-Weight-Modellen zeigen, dass Teile der Capability bereits ausserhalb kontrollierter Kanäle existieren. Für mittelständische und kleinere Unternehmen – den typischen Kunden eines europäischen IR-Teams – verschiebt sich die Asymmetrie zu Ungunsten der Verteidigung.

Mythos ist weder Revolution noch PR-Theater, sondern ein klares Signal: KI-gestützte Offensiv-Capabilities werden zur Commodity – und das bestehende Threat Model gehört jetzt geschärft. Entscheidend ist nicht ein neues Tool, sondern die ehrliche Überprüfung der eigenen Annahmen – im Betrieb, in der Priorisierung und im Austausch mit dem Vorstand.

Risk Quantification: Must-have-Anpassung im Threat-Modell

Wer mit FAIR, Cyber-Risk-Quantifizierung oder Heatmap-Ansätzen arbeitet, muss drei Parameter überarbeiten.

Probability of Successful Compromise pro Asset-Klasse. Die Prios auf ältere, wenig gepflegte Systeme (ICS/OT, Legacy-Web-Anwendungen, interne Java-Backends, Delphi-Tools aus den späten Neunzigern, vergessene VB6-Anwendungen) steigen überproportional. Ein 27-Jahre-Bug in OpenBSD ist kein Einzelfall, sondern ein Proof-of-Concept für das, was in jedem Enterprise-COBOL-Stack und jeder halb-vergessenen internen Anwendung latent schlummert. Legacy-Risiko, das drei Jahrzehnte unterhalb der Realisierungsschwelle lag, rückt in Reichweite plausibler Angreifer.

Time-to-Detect versus Time-to-Exploit. Viele Organisationen operieren mit MTTD-Werten von Tagen bis Wochen. Wenn Time-to-Exploit auf Stunden kollabiert, ist das Delta das eigentliche Risiko. Die Kennzahl, die ab sofort getrackt wird, ist nicht MTTD per se, sondern MTTD minus geschätzte TTE – negative Werte sind rote Flaggen und gehören ins Board-Reporting.

Patch-SLA-Modelle. Klassische 30/60/90-Tage-Fenster wurden in einer Welt entworfen, in der Disclosure-zu-Exploit im Median mehrere Wochen brauchte. Dieses Modell braucht entweder deutlich schärfere Tiers für «critical exposed assets» oder eine Erweiterung um eine Compensating-Controls-Dimension: Virtual Patching, WAF-Rules, Netzsegmentierung als zeitkritische Zwischenmassnahme, nicht als Option.

Konkret für die Quantifizierung:

- CVSS-Base allein reicht nicht mehr; EPSS-Score plus Exposure-Kontext wird zur Standardschicht.

- Für Risk-Akzeptanz-Entscheidungen zu nicht gepatchten Systemen ist eine explizite Angabe der kompensierenden Controls notwendig. Eine Management-Unterschrift reicht nicht mehr aus.

- Threat-Modeling-Sessions führen «AI-enabled attacker» als Standard-Threat-Actor, nicht als Sonderfall.

SOC und IR-Operations: Was sich im Alltag ändert

Hier wird es konkret – und für IR-Teams am relevantesten.

- Signatur-basierte Erkennung verliert weiter an Gewicht

Das ist kein neuer Trend, aber er beschleunigt sich. Wenn ein Angreifer mit minimalem Aufwand funktional äquivalente, aber IOC-freie Varianten bekannter Malware-Familien generieren kann, ist Signatur-Detection primär noch für Noise-Reduction tauglich. Investitionen sollten sich auf Verhaltensdetektion (EDR-Behavioral, UEBA), Abuse-of-Legitimate-Tools-Pattern (Living-off-the-Land) und Anomaly-Detection im Netzwerk- und Identity-Layer verschieben. - Alert-Triage muss maschinell assistiert werden

Wenn die Angreiferseite KI-gestützt skaliert, kann die Verteidigerseite das nicht manuell ausgleichen. Konkret: LLM-gestützte First-Line-Triage, die Alert-Cluster bildet, Kontext anreichert (Asset, Owner, letzte Änderungen, historische False Positives) und Priorisierungs-Vorschläge macht. Das ist keine Ablösung von Analyst:innen, sondern eine Verlagerung ihrer Arbeit – weg von «was ist das?» hin zu «stimmt die Hypothese, und was ist das Playbook?».Zwei architektonische Entscheidungen gehören direkt mit auf den Tisch.

▪️Deployment-Modell. Der LLM-Layer im SOC braucht ein sauberes Deployment. On-Prem oder dedicated-tenant, mit klaren Data-Boundaries. Alert-Daten sind privilegiert; sie gehören nicht in einen generischen Cloud-LLM-Endpunkt.

▪️Model Drift als operatives Risiko. Wer LLM-gestützte Detection oder Triage einsetzt, erbt ein Problem, das in klassischen Detection-Engineering-Lehrbüchern nicht vorkommt: Frontier-Modelle hinter APIs verändern ihr Verhalten auf identischen Inputs lautlos und ohne Changelog. Thresholds, die gegen eine bestimmte Confidence-Verteilung kalibriert wurden, wandern unter dem eigenen Dashboard weg – stille Erhöhung der False-Negative-Rate, ohne dass irgendwo eine Version gebumpt wäre.

Selbst self-hosted Stacks sind nicht immun: ein vLLM-Update, eine neue Quantisierung oder ein subtiler Tokenizer-Change verschiebt Outputs messbar, ohne dass jemand eine Änderung geflaggt hat. Für detection-kritische Workloads ist deshalb ein gepinntes lokales Modell häufig die operativ bessere Wahl als das stärkste Frontier-Modell: reproduzierbar, auditierbar, immun gegen silent Updates.

Für die eigentliche Analyst:innen-Arbeit (Zusammenfassungen, Hypothesenbildung, Client-Kommunikation) bleibt das Frontier-Modell sinnvoll. Diesen Split zwischen maschinenseitiger Entscheidung (lokal, gepinnt) und menschenzugewandter Generierung (frontier, drift-tolerant) samt Monitoring-Werkzeugkasten – Golden Corpus, PSI/JS-Divergence, Refusal-Rate-Tracking – habe ich an anderer Stelle ausführlicher beschrieben: Your AI Detections Are Rotting: Model Drift as a Hidden Risk in Security Operations.

Die regulatorische Pointe dort ist hier noch wichtiger: Unter NIS2 und DORA ist ein LLM, dessen Verhalten man nicht festhalten kann, eine Compliance-Schuld, keine Capability.Das ist der Punkt, an dem der Mythos-Reflex «wir brauchen jetzt mehr KI im SOC» in die Irre führen kann. Mehr KI ohne Drift-Monitoring erzeugt das nächste Blind-Spot-Problem – nur jetzt mit hübscherem UI.

- IR-Playbooks: Zero-Day-Assumption als Default

Die klassische Trennung zwischen «bekannte Schwachstelle, Standardplaybook» und «Zero-Day, eskaliere an Senior-Responder» erodiert. Wenn Angreifer häufiger Zero-Days im Portfolio haben – weil das Finden billiger geworden ist – muss das Standardplaybook mit dieser Möglichkeit rechnen.

Konkret:

▪️ Erst-Hypothese im Major-Incident: «unbekannter Initial Access Vector» bekommt mehr Gewicht, bevor sie abgeräumt wird.

▪️ Forensik-Preservation wird früher getriggert, auch wenn die Incident-Klassifikation noch unsicher ist.

▪️ Tabletop-Exercises führen «AI-enabled adversary» als Standard-Szenario, nicht als Spezialübung. In unseren Hybrid Crisis Simulations sehen wir, dass dieser Szenario-Typ bisher häufig als Sonderfall behandelt wird. Das Timing, ihn zu normalisieren, ist jetzt. - Threat Hunting proaktiv auf Legacy-Assets

Wenn Mythos-Klassen-Tooling in Angreiferhand ist, verschiebt sich die Hunting-Priorität auf Assets, bei denen bislang «zu alt, zu langweilig für einen Attacker» angenommen wurde. Die proprietäre Inhouse-Anwendung aus 2007, die seit zwei CISO-Generationen «eigentlich abzulösen» ist, wird zum plausiblen Initial-Access-Vektor. Hunting-Hypothesen sind entsprechend zu priorisieren.

Patch- und Vulnerability-Management: Der eigentliche Schmerzpunkt

Dieser Bereich ändert sich am stärksten, weil er am stärksten auf den alten Annahmen gebaut war.

- Exposure Management ersetzt Vulnerability Management

Die Branche redet seit Jahren davon, der Mythos-Moment beschleunigt es. Vulnerability-Management fragt: welche CVEs betreffen mich? Exposure-Management fragt: welche Angriffspfade sind realistisch nutzbar, und wo ist meine Verteidigung am schwächsten? Für die zweite Frage braucht es Attack-Path-Analyse, reachability-aware SCA und kontinuierliche External-Attack-Surface-Management-Capabilities (EASM). - Virtual Patching wird Default, nicht Option

Wenn Patch-Zyklen des Herstellers länger brauchen als die Exploit-Entwicklung, muss die Lücke überbrückbar sein. WAFs, IPS, Deception-Tech, Netzsegmentierung und Micro-Perimeter-Policies sind nicht länger «nice to have». Für kritische Assets muss eine Compensating-Control im Werkzeugkasten sein, die schneller aktivierbar ist, als der Vendor patchen kann. Das ist ein architektonischer Punkt, kein Tooling-Punkt – und er muss vor dem nächsten grossen Zero-Day geklärt sein, nicht während. - SBOM plus VEX: Von Compliance zu Operations

SBOMs waren in vielen Organisationen bislang ein Compliance-Artefakt – für EU Cyber Resilience Act, Executive Order 14028 oder Sektorregulierungen. Nach Mythos ist die operative Frage: wie schnell kann ich eine neu disclosed Library-Vulnerability in meinem gesamten Software-Portfolio lokalisieren? Ohne SBOM: Tage bis Wochen. Mit SBOM plus VEX (Vulnerability Exploitability eXchange): Minuten. Diese Geschwindigkeitsdifferenz entscheidet künftig über Incident-Kosten. - Priorisierung umbauen

Die typische Frage «welche Critical-CVEs muss ich diese Woche patchen?» wird ersetzt durch «welche Kombinationen aus Exposure, Exploitability und Business-Impact haben aktuell das schlechteste Risk-Profil?». CISA KEV, EPSS und exposure-aware Scoring werden zur Standardschicht. Monatsbasierte Patch-Boards reichen nicht mehr; Patch- und Mitigation-Entscheidungen werden zu einem kontinuierlichen Prozess mit wenigen klar priorisierten Eskalationspfaden.

Vendor- und Supply-Chain-Strategie

Hier liegt einer der unangenehmsten Effekte. Glasswing schafft eine Zwei-Klassen-Wirtschaft.

- Vendor Due Diligence: Neue Fragen

Lieferanten-Fragebögen brauchen neue Punkte:

▪️Nutzt der Vendor KI-gestützte Security-Analyse in der eigenen Entwicklung? Seit wann? Welche Coverage (Code, Dependencies, Build-Pipeline)?

▪️Gibt es SBOMs für alle bezogenen Produkte und Versionen? In welchem Format (SPDX, CycloneDX)?

▪️Existieren VEX-Statements für bekannte CVEs?

▪️Time-to-Patch-SLA für Critical-Findings, die durch automatisierte Analyse entdeckt werden?

▪️Für kritische Vendors: Teilnahme an Programmen vom Glasswing-Typ oder vergleichbare AI-assisted-defense-Capability? Wenn nein – warum nicht, und welche Alternative bietet sich an? - Konzentrationsrisiko wird sichtbar

Glasswing-Partner sind bei Anthropic namentlich gelistet. Für europäische Unternehmen ist die operative Frage: wie viel des eigenen Risiko-Stacks hängt an Vendors mit dieser Capability, versus an Vendors ohne? Das ist kein moralisches Argument, sondern ein Risiko-Argument: Defensive-AI-Capability wird Teil der Vendor-Risikobewertung. - Regulatorische Hebel nutzen

Für den DACH-Raum relevant: NIS2 (EU-weit), DORA (Finanzsektor), CRA (Produkt-Security) und in Österreich das NISG 2024 bieten bereits heute Hebel, um von kritischen Lieferanten strukturierte Antworten zu diesen Fragen einzufordern. Die Werkzeuge existieren; sie müssen nur auf die neue Bedrohungslage geschärft werden. Wer CRA-Anforderungen bislang als Compliance-Kosten gesehen hat, sollte sie nun als Risk-Mitigation-Hebel reframen. - Open-Source-Abhängigkeiten

Die andere Seite der Glasswing-Medaille: Anthropic hat 100 Mio. USD an Usage Credits und 4 Mio. USD direkt an Open-Source-Security-Organisationen zugesagt. Wenn die eigene Organisation Open-Source-Upstream-Beiträge liefert oder auf kritische OSS-Infrastruktur angewiesen ist, ist aktive Beteiligung an diesen defensive efforts – OpenSSF-Initiativen, direkter Kontakt zu Upstream-Maintainern, Contributor-Backing für kritische Libraries – ein direkter Risk-Mitigator für die eigene Supply Chain.

Ein pragmatisches 90-/180-/365-Tage-Playbook

Genug Analyse. Was sollte jetzt konkret getan werden?

Playbook: Die ersten 90 Tage

- Assumption Update. Threat-Model-Review-Session, in der «AI-enabled adversary» als Standard-Threat-Actor-Profil eingeführt wird. Betroffen: alle kritischen Assets, alle Tier-1-Prozesse.

- Tabletop. Mindestens eine TTX-Übung mit Szenario «mittelmässig kompetenter Angreifer, AI-assisted, unbekannte Initial-Access-Methode gegen Legacy-Asset». Playbook-Gaps dokumentieren.

- Legacy-Inventar. Liste aller Assets älter als zehn Jahre, insbesondere intern entwickelte Software. Klassifizierung nach Exposure und Business-Criticality. Wahrscheinlichste erste Angriffsfläche.

- Detection-Engineering-Backlog prüfen. Anteil signaturbasierter vs. verhaltensbasierter Detections messen. Zielwert für Verschiebung setzen.

- Vendor-Liste der Top-20-Kritischen. Fragebogen um die Punkte aus Abschnitt 6.1 ergänzen. Versenden.

Playbook: Monate 3 bis 6

- Virtual-Patching-Capability etablieren. Wenn nicht vorhanden: WAF-Rule-Pipeline, schnelle IPS-Signature-Deployment-Prozesse, Netzsegmentierungs-Playbook für kritische Assets.

- Exposure Management. Pilot mit einem EASM- oder Attack-Path-Analysis-Tool. Ziel: Umstieg von «welche CVEs?» zu «welche Pfade?».

- SBOM-Programm. Für intern entwickelte Produkte automatisiertes SBOM-Generation im Build. Für extern bezogene Software: systematische SBOM-Anforderung, gestaffelt nach Kritikalität.

- LLM-assistierte SOC-Triage – mit Drift-Monitoring ab Tag eins. Pilot mit dedizierter, datenschutzkonformer LLM-Integration in SIEM/SOAR. Data-Boundaries vor dem Pilot definieren, nicht danach. Zwingend begleitend: Golden Corpus mit 200-2.000 Referenzinputs, Output-Distribution-Monitoring (PSI, JS-Divergence), Refusal-Rate-Tracking und eine klare Trennung zwischen maschineller Entscheidung (gepinntes lokales Modell) und analyst-facing Generierung (Frontier-Modell). Ohne diese Schicht ist jede Aussage zu Detection-Qualität nach drei Monaten Produktion unbelegt.

- IR-Playbook-Review. Zero-Day-Assumption als Default in Major-Incident-Procedures. Preservation-Trigger früher.

Playbook: Monate 6 bis 12

- Risk-Quantification-Modell anpassen. Time-to-Exploit-Schätzungen revidieren, SLA-Tiers entsprechend neu strukturieren.

- Vendor-Rescoring. Auf Basis der Antworten aus Phase 1 Top-Vendors neu bewerten. Kritisch sind insbesondere unklare Aussagen zu KI-gestützter Security-Analyse, fehlende SBOM-/VEX-Nachweise oder unrealistische Patch-SLAs. Bei solchen Lücken gezielte Eskalationsgespräche führen und Konzentrationsrisiken im Board-Reporting sichtbar machen.

- Threat Hunting auf Legacy. Dedizierte Hunting-Kampagnen auf den identifizierten Legacy-Assets. Hypothesen: unbekannter Initial Access via alter Library-Vulnerability, Lateral Movement über deprekatiertes Admin-Protokoll.

- Participation. Teilnahme an branchenspezifischen Information-Sharing-Initiativen prüfen (ISACs, CERT.at, sektorale CSIRTs), die AI-enabled-threat-Intelligenz austauschen. Isoliertes Arbeiten wird teurer.

- Board-Reporting neu aufsetzen. Metriken, die vor zwei Jahren aussagekräftig waren (Anzahl gepatchter CVEs, Anzahl gehandhabter Alerts), sind es weniger denn je. Ersetzen durch Exposure-Metriken, MTTD-minus-TTE-Proxies, Vendor-Risk-Heatmaps.

Fehlreaktionen nach Anthropic’s Claude Mythos, die teuer werden

Drei häufige Reaktionsmuster, die in den nächsten Monaten teuer werden:

- Panik-Prozess-Neubau. Wer jetzt das komplette Vulnerability-Management-Programm «wegen Mythos» neu ausschreibt, verschenkt sechs Monate auf einen Prozess, der zwei Iterationen zu weit von der aktuellen Realität entfernt ist. Inkrementelle Anpassungen sind fast immer überlegen.

- AI-Security-Snake-Oil kaufen. Die nächsten Marketingwellen werden «Mythos-proof»-Labels tragen. Das Wort hat keine technische Bedeutung. Die Gegenfragen, die man einem Vendor stellt: wie behandelt das Produkt AI-generierte Malware-Varianten? Was ist die False-Positive-Rate bei LLM-assistierten Detections? Welche Trainingsdaten, welche Adversarial-Robustness-Tests?

- Alles ignorieren. «Haben wir immer schon so gemacht, wird schon nicht so schlimm.» Mag stimmen, doch die Grundannahmen, auf welchen «immer so gemacht» basiert, haben sich verschoben. Ein Review der Annahmen ist günstig; ein Incident auf Basis veralteter Annahmen teuer.

- LLM-gestützte Detection als Fire-and-Forget behandeln. Ein LLM-Klassifikator sieht aus wie eine Korrelationsregel, verhält sich aber nicht so. Hosted-Modell-Verhalten driftet ohne Ankündigung; self-hosted Stacks driften bei vLLM-Updates, Quantisierungswechseln oder Tokenizer-Changes. Ohne Golden-Corpus-Regression und Drift-Monitoring ist jede produktive AI Detection nach wenigen Monaten schlecht kalibriert – und die Operating-Point-Verschiebung bemerkt man typischerweise erst nach dem Incident, der sie sichtbar gemacht hat.

Takeaways und CISOs Antworten auf Anthropic’s Claude Mythos

Mythos ist keine Revolution und keine PR-Nummer. Es ist ein deutliches Signal, dass KI-gestützte Offensiv-Capability eine Commodity-Trajektorie genommen hat und die defensive Seite entsprechend anpassen muss – nicht über Nacht, nicht in Panik, aber auch nicht später als 2026.

Der pragmatische CISO operiert in drei Modi gleichzeitig:

- Tagesgeschäft weiterführen

- an den Stellen inkrementell anpassen, an denen sich die Grundannahmen messbar verschoben haben

- mit dem Vorstand ehrlich über die verbleibende Unsicherheit sprechen.

Alle drei sind wichtiger als die perfekte Antwort auf die Frage, ob Mythos «wirklich» AGI ist.

Die eigentliche Arbeit beginnt nicht mit einem neuen Tool. Sie beginnt mit einer harten Review der eigenen Annahmen.

Bleiben Sie am Puls der digitalen Sicherheit: Entdecken Sie spannende Entwicklungen, fundierte Analysen und die wichtigsten News aus der Welt der Cybersicherheit. Abonnieren Sie unsere Blog-Updates und lassen Sie sich die neuesten Insights direkt in Ihr Postfach liefern – kompakt, relevant und immer einen Schritt voraus.

Quellenangabe:

• Anthropic: Ankündigung Claude Mythos Preview und Project Glasswing, 7. April 2026. https://red.anthropic.com/…

• UK AI Security Institute (AISI): Unabhängige Mythos-Evaluierung. https://www.aisi.gov.uk/…

• AISLE: AI Cybersecurity After Mythos: The Jagged Frontier — https://aisle.com/…

• Scientific American: What is Mythos and why are experts worried about Anthropic’s AI model — https://www.scientificamerican.com/…

• Council on Foreign Relations: Six Reasons Claude Mythos Is an Inflection Point for AI and Global Security — https://www.cfr.org/…

• Bloomberg: How Anthropic Discovered Mythos AI Was Too Dangerous For Release — https://www.bloomberg.com/…

• The Hill: Anthropic’s Mythos model sparks cybersecurity concerns — https://thehill.com/…

• CBS News: Anthropic’s Mythos AI can spot weaknesses in almost every computer on Earth — https://www.cbsnews.com/…

• PwC: Global Digital Trust Insights 2026 (AI-enabled threat dynamics).

• Mat Fuchs: Your AI Detections Are Rotting: Model Drift as a Hidden Risk in Security Operations — https://medium.com/@mathias.fuchs/your-ai-detections-are-rotting-model-drift-as-a-hidden-risk-in-security-operations-cac014477248

InfoGuard AG

Lindenstrasse 10

CH6340 Baar

Telefon: +41 (41) 7491900

https://www.infoguard.ch

Marketing Manager

Telefon: +41 (41) 74919-00

E-Mail: estelle.ouhassi@infoguard.ch

![]()

DevSecOps: 3 Frameworks und ein 4-Stufen-Plan beenden jeden Cyber-Blindflug

DevSecOps hat Entwicklungsprozesse über Jahre hinweg robuster gemacht: CI/CD-Pipelines sind abgesichert, Infrastrukturen stabiler, Sicherheitsprüfungen fest integriert. Doch mit dem Einsatz von Künstlicher Intelligenz verschiebt sich die Ausgangslage jetzt grundlegend.

Entwickler:innen integrieren LLMs in bestehende Applikationen, Data Analysts trainieren Machine-Learning-Modelle, KI-Tools werden unternehmensweit produktiv eingesetzt – und die Angriffsfläche wächst schneller, als bestehende Sicherheitsmodelle nachziehen können. Plötzlich zeigen sich Lücken dort, wo Prozesse als bewährt galten.

Warum Scanner, Firewalls und Pentests bei KI versagen

Die harte Wahrheit ist: KI-Systeme sind mit herkömmlichen Sicherheitsmassnahmen nur unzureichend geschützt. Schwachstellenscanner übersehen sogenannt vergiftete, manipulierte Trainingsdaten, klassische Firewalls greifen bei Prompt-Injection-Angriffen auf KI-Lösungen ins Leere, und selbst Penetrationstests erfassen keine Schwachstellenrisiken in der Modellextraktion. KI ohne spezialisierte Sicherheitsmassnahmen bedeutet Kontrollverlust. Wer sie dennoch ohne KI-spezifische Schutzmassnahmen einsetzt, operiert im Blindflug.

KI-Sicherheit beginnt nicht im Code, sondern im Management

Sie kennen die DevSecOps-Philosophie: Sicherheit gehört von Anfang in jeden Prozess, wird konsequent automatisiert und als gemeinsame Verantwortung verankert. Mit KI entstehen völlig neue Angriffsmuster, die ausserhalb der bisherigen Erfahrungswerte und Schutzmechanismen liegen.

Die neuen Cyberrisiken zeigen sich auf folgenden drei Ebenen: in der Data Science, im operativen Betrieb von KI-Systemen und in strategischen Entscheidungsprozessen.

Data Science und KI: Wie Machine-Learning-Modelle neue Angriffsflächen schaffen

Im Bereich «Data Analysts & Scientists» können unbeabsichtigt folgende, neue Sicherheitsrisiken entstehen:

- Einsatz nicht verifizierter Trainingsdaten, potenziell manipuliert von Angreifern oder Wettbewerbern.

- Verwendung von vorab trainierten Modellen aus öffentlichen Repositories ohne Überprüfung ihrer Sicherheit oder Urheberschutz.

- Offenlegung von Modell-APIs ohne Rate Limitation oder Extraktionsschutz.

- Bereitstellung von Modellen ohne Rücksicht auf Angriffe durch böswillige Akteure.

MLOps: Deshalb versagt ein klassischer Schutz bei ML-Systemen

Der Betrieb von ML-Systemen folgt einer anderen Sicherheitslogik als klassische Applikationen mit konkreten Auswirkungen auf Architektur, Lieferkette und Monitoring:

- Anwendungscode und ML-Pipelines erfordern unterschiedliche Arten von Sicherheit.

- Die Infrastruktur für die Bereitstellung von Modellen benötigt besonderen Schutz.

- Kontinuierliches Training von KI-Modellen birgt neue Risiken für die Lieferkette.

- Bei der Drift-Erkennung (Überwachen von Daten- oder Modellveränderungen) geht es nicht nur um Leistung, sondern auch um Sicherheit.

Wenn fehlende Risikoanalyse zum Business-Risiko wird

Fehlende Transparenz über KI-Risiken kann dazu führen, dass strategische Entscheidungen auf unsicherer Basis getroffen werden:

- Welche KI-Systeme sind für Ihr Unternehmen am gefährlichsten?

- Halten wir die neuen KI-Vorschriften (https://www.infoguard.ch/…) ein (z. B. EU-KI-Gesetz, Vorschriften für bestimmte Branchen)?

- Wie wahrscheinlich ist es, dass unsere Modelle gestohlen werden, unsere Daten nach aussen geleakt werden oder unsere Algorithmen voreingenommen sind?

- Wie viel Geld sollten wir für KI-Sicherheit ausgeben und wo?

Eine KI-Sicherheitsbewertung hilft Ihnen alle diese Fragen zu beantworten, bevor sie zu Problemen werden.

Mehr zur KI-Sicherheitsbewertung

Das Drei-Framework-Modell: Was macht es so erfolgreich?

Wir haben das DevSecOps-Modell, dem Sie bereits vertrauen, um drei Frameworks erweitert, die gut zusammenarbeiten:

Strategische Ebene: NIST AI Risk Management Framework

Was das NIST AI Risk Management Framework leistet:

Das NIST AI Risk Management Framework übersetzt KI-Risiken in eine für Führungskräfte verständliche Governance-Sprache; wie Sicherheit, Datenschutz, Fairness, Transparenz und Einhaltung von regulatorische Anforderungen. Es unterstützt dabei, das KI-Portfolio systematisch zu klassifizieren und Prioritäten anhand von Risikostufen zu setzen.

Warum Sie es brauchen:

Verwaltungsräte interessieren sich zunehmend dafür, wie KI im Unternehmen eingesetzt wird. Regulierungsbehörden beobachten deren Anwendung genau, und auch Kunden erwarten Transparenz. Das NIST AI RMF schafft die notwendige Governance-Struktur, um diese Anforderungen systematisch und nachvollziehbar zu adressieren.

Taktische Ebene: MITRE ATLAS Threat Intelligence

Was MITRE ATLAS Threat Intelligence für Sie leistet:

Das MITRE ATLAS Threat Intelligence zeigt genau, wie KI-Systeme angegriffen werden,¬ mit realen Techniken, die Wettbewerber, Staaten und Cyberkriminelle in der Vergangenheit eingesetzt haben. Nicht nur hypothetische, sondern auch reale und verifizierte Angriffe: Vom Modell-Diebstahl durch API-Abfragen bis hin zur Vergiftung von Trainingsdaten über Monate hinweg.

Warum Sie es brauchen:

Ein Red Team kennt die Methoden, in klassische Apps einzudringen. Es weiss jedoch noch nicht, wie man Modelle extrahiert oder ML-Pipelines vergiftet. ATLAS füllt diese Wissenslücke mit Angriffsmustern, die speziell für KI entwickelt wurden.

Operative Ebene: CRISP-ML(Q) Development Lifecycle

Was das CRISP-ML(Q) Development Lifecycle leistet:

Das CRISP-ML(Q) Development Lifecycle fügt Sicherheitskontrollen in jedem Schritt der ML-Entwicklung hinzu, von der Datenerfassung über die Bereitstellung bis hin zur Überwachung. Es überträgt das aus DevSecOps bekannte «Shift Left»-Prinzip auf den Entwicklungszyklus von KI-Systemen.

Warum Sie es brauchen:

Die Kompetenz zur sicheren Softwareentwicklung ist etabliert, während der sichere Aufbau von ML-Systemen häufig noch nicht vergleichbar verankert ist. CRISP-ML(Q) schliesst diese Lücke mit einem strukturierten Prozess, der Sicherheit nicht nur in der Theorie, sondern auch in der Praxis gewährleistet.

Praktische Umsetzung: Do’s und Dont’s beim Aufspüren von Betrugsfällen mit KI

Angenommen, Sie entwickeln ein KI-System zur Betrugserkennung. Was passiert, wenn Sicherheitsmechanismen nicht von Anfang an integriert sind?

Ohne integrierte DevSecOps-Frameworks (Worst-case-Szenario)

Fehlen integrierte Frameworks, entfaltet sich das Risiko entlang der gesamten Wertschöpfungskette:

- Datenwissenschaftler trainieren mit den verfügbaren Daten, wodurch sie mit höherer Wahrscheinlichkeit «vergiftet» sein werden.

- Ein DevOps-Team stellt es wie jede andere App bereit, was bedeutet, dass es keine KI-spezifischen Kontrollen gibt.

- Das Sicherheitsteam testet es wie normale Software, was bedeutet, dass es keine Betrachtung von KI-Angriffsvektoren gibt.

- Sechs Monate später stehlen Wettbewerber das Modell durch API-Abfragen, Aufsichtsbehörden verhängen Geldstrafen wegen Voreingenommenheit und Führungskräfte fragen sich, warum die Sicherheit «das nicht bemerkt hat».

KI mit integrierter KI-Sicherheitsbewertung

Basierend auf den Kriterien des NIST AI RMF wird dies als ein System mit hohem Risiko eingestuft, das strengen Kontrollen unterliegt, da es die Finanzen der Kunden betrifft und unter behördlicher Aufsicht steht.

Die Bedrohungsmodellierung nach MITRE ATLAS zeigt, dass die grössten Bedrohungen die Modell-Extraktion (durch Wettbewerber), Datenvergiftung (durch Gegner, die eine Entdeckung vermeiden wollen) und «Bias Incidents» (durch Aufsichtsbehörden) sind.

Die Integration von CRISP-ML(Q) stellt sicher, dass die Datenvalidierung das Verfälschen verhindert, Fairness-Tests entsprechende Verzerrungen aufdecken und die kontinuierliche Überwachung Angriffe in der Produktion erkennt.

Das Ergebnis? Die Betrugserkennung geht planmässig live, besteht die behördliche Überprüfung und funktioniert sicher, da die Sicherheitsmechanismen von Anfang an integriert war und Schwachstellen nicht erst bei der Einführung sichtbar werden.

«Mehr KI, mehr Risiko. Wer Sicherheit nicht entlang des ML-Lebenszyklus denkt, verliert die Kontrolle.»

Eine KI-Sicherheitsbewertung beantwortet die brennendsten Governance-Fragen, bevor sie Ihre Innovation ausbremsen.

Von der Analyse zur Umsetzung: Der 4-Stufen-Plan für sichere KI

Unsere KI-Sicherheitsbewertung schafft für DevSecOps-Teams Klarheit darüber, welche Massnahmen prioritär umzusetzen sind und worauf der Fokus beim Einsatz von KI liegen sollte.

Schritt 1: Finden Sie heraus, wie hoch Ihr KI-Risiko ist

Wir erstellen eine Karte aller KI-Systeme, einschliesslich derjenigen, die der IT bekannt sind, und derjenigen, die «Schatten-KI» sind. Durch die systematische Risikoklassifizierung wird transparent, welche KI-Projekte ein erhöhtes Sicherheitsrisiko darstellen und welche weniger kritisch sind.

Was Sie potenziell sehen werden: «Das Data-Science-Team verwendet 12 verschiedene KI-Tools. Drei davon verarbeiten personenbezogene Daten von Kunden. Eines ist mit der Datenbank verbunden, in der der Betrieb Produktionsdaten speichert. Zwei davon sind gemäss dem EU-KI-Gesetz mit einem hohen Risiko behaftet.» Jetzt wissen Sie, wo Sie ansetzen müssen.

Schritt 2: Wissen, wie Angreifer vorgehen werden

Wir verwenden MITRE ATLAS, um dem Sicherheitsteam genau zu zeigen, wie Angreifer die KI-Systeme angreifen werden. Dabei handelt es sich nicht um allgemeine Bedrohungen, sondern um spezifische Angriffsszenarien, die auf dokumentierten Methoden aus der Praxis basieren.

Was Sie potenziell sehen werden: «Prompt-Injection-Angriffe können in den Kundenservice-Chatbot eindringen und Kundendaten stehlen. Durch eine Vielzahl von API-Abfragen lässt sich die Funktionsweise eines Betrugserkennungsmodells rekonstruieren. Eine KI-gestützte Lösung im Bereich Personalbeschaffung kann zudem ins Visier von Aufsichtsbehörden geraten, wenn Anzeichen für Voreingenommenheit bestehen.» Jetzt weiss Ihr Sicherheitsteam, worauf es achten muss.

Schritt 3: Suchen Sie nach Lücken in Ihrer Sicherheit

Wir vergleichen die aktuelle KI-Sicherheitslage mit den Branchenstandards. Welche Kontrollmechanismen sind etabliert? Wo gibt es Lücken? Wie hoch ist die Risikobewertung für jede Lücke?

Was Sie potenziell sehen werden: «Die API-Sicherheit ist robust, jedoch fehlt ein wirksamer Schutz gegen Modellextraktion. Für Trainingsdaten bestehen Qualitätsprüfungen, aber keine Abwehrmassnahmen gegen Datenvergiftung (Poisoning). Die Überwachung identifiziert Probleme mit der Leistung, aber erkennt keine sicherheitsrelevanten Angriffe.» Jetzt wissen Sie genau, was Sie verbessern können.

Schritt 4: Etablieren Sie Ihren Aktionsplan als prioritär

Wir geben Ihnen einen Plan mit drei Implementierungsphasen: Kritisch (Monate 1–2), Hohe Priorität (Monate 3–4) und Mittlere Priorität (Monate 5–6). Jede Phase hat ihre eigenen Kontrollen sowie Schätzungen zum Arbeitsaufwand für die Umsetzung.

Was Sie potenziell sehen werden: «In Phase 1 arbeiten Sie an fünf wichtigen Kontrollen, die Ihre grössten Risiken innerhalb acht Wochen Arbeit senken. Für zusätzliche Einsatz von Experten über acht Wochen fügt Phase 2 eine tiefgreifende Verteidigung hinzu. Phase 3 erreicht einen hohen Reifegrad.» Jetzt können Sie Ihre Pläne erstellen, budgetieren und umsetzen.

Eine KI-Sicherheitsbewertung deckt Schatten-Ki sowie Angriffsszenarien auf und liefert in einem 4-Stufen-Plan die fünf entscheidenden Kontrollmechanismen für sofortige Risikosenkung.

Mehr zur KI-Sicherheitsbewertung

KI-Security-Assessment abgeschlossen: Vom Bericht zur operativen Umsetzung

Die Bewertung ist nicht nur ein Bericht, sondern die Grundlage dafür, wie Teams KI-Modelle künftig sicher entwickeln können:

Sofort zu ergreifende Massnahmen (erste 90 Tage)

- Einrichtung zentraler Kontrollen zur Reduktion der kritischsten Schwachstellen

- Implementierung von Abwehrmassnahmen gegen Datenvergiftung (Poisoning)

- Begrenzung und Überwachung von API-Aufrufen zum Schutz vor Modellextraktion

- Prüfung und Sicherstellung der Modellintegrität

- Schliessen identifizierter Sicherheitslücken mit unmittelbarem Schadenspotenzial.

Grundlagen schaffen (3–6 Monate)

- Integration von KI-spezifischen Sicherheitskontrollen in bestehende DevSecOps-Pipelines

- Automatisierte Tests zur Erkennung potenziell schädlicher Eingaben

- Überprüfung von Modellartefakten und -integrität innerhalb der CI/CD-Prozesse

- Monitoring zur Identifikation ungewöhnlicher oder sicherheitsrelevanter Abfragen

- Verankerung von KI-Sicherheit als kontinuierlicher Bestandteil des operativen Betriebs statt als reaktive Massnahme im Vorfallfall.

Reifephase (6–12 Monate)

- Aufbau organisationaler Kompetenz zum Schutz von KI-Systemen

- Etablierung sicherer Entwicklungspraktiken im Bereich Machine Learning

- Souveräner und kontrollierter Einsatz von KI im operativen Betrieb

- Spezifische Abwehrmechanismen gegen KI-bezogene Bedrohungen

- Verankerung von KI-Sicherheit als Bestandteil der Unternehmenskultur

Kontinuierliche Optimierung

Mit entsprechenden Frameworks lässt sich flexibel auf veränderte Bedrohungen reagieren. Neue MITRE-ATLAS-Methoden werden in bestehende Abwehrmassnahmen integriert. Anpassungen gemäss NIST AI RMF stärken die Governance-Strukturen, während Weiterentwicklungen im CRISP-ML(Q)-Prozess die sichere KI-Entwicklung kontinuierlich verbessern. Sicherheit bleibt damit anpassungsfähig, ohne die Sicherheitsstrategie jeweils von Grund auf neu definieren zu müssen.

Von DevSecOps zu MLSecOps: Warum sichere KI ein Wettbewerbsvorteil ist

DevSecOps hat dieses Problem gelöst, indem es Sicherheit von Anfang an zu einem Teil des Prozesses gemacht hat. Dank Automatisierung konnte es wachsen. Es hat sich eine Kultur entwickelt, in der jeder Verantwortung trägt.

KI ist dasselbe, nur mit anderen Werkzeugen. Die Teams, welche heute DevSecOps-Ideen auf KI anwenden, werden sich durchsetzen. Wenn Sie KI-Sicherheit als «etwas, um das wir uns später kümmern werden» betrachten, werden Unternehmen gegenüber Wettbewerbern, Aufsichtsbehörden oder Angreifern den Kürzeren ziehen.

Jetzt handeln: DevSecOps um KI-Governance und ML-Security erweitern

KI erweitert die Angriffsfläche – und verlangt nach einer Sicherheitslogik, die über klassische DevSecOps-Modelle hinausgeht. Entscheidend ist nicht die Anzahl einzelner Kontrollen, sondern eine strukturierte Bewertung der Risiken, eine klare Priorisierung und die konsequente Integration von Sicherheitsmechanismen entlang des gesamten ML-Lebenszyklus. Nur so wird KI steuerbar, auditierbar und nachhaltig resilient. Ist Ihre Innovation nicht zu wertvoll, um sie Cyberangriffen schutzlos auszusetzen?

Lassen Sie uns gemeinsam für die Sicherheit Ihrer Kronjuwelen sorgen und eine fundierte, nachvollziehbare Einschätzung erstellen.

- Analyse laufender KI-Initiativen

- Identifikation konkreter Risikotreiber

- Definition einer gezielten Erweiterung von DevSecOps um KI-spezifische Sicherheitsmechanismen

Gemeinsam ordnen wir Ihre KI-Sicherheitsanforderungen ein und definieren die nächsten Schritte zu einem individuellen Massnahmenpaket.

Mehr zur KI-Sicherheitsbewertung

Quellenverzeichnis

- NIST AI Risk Management Framework:

- https://www.nist.gov/itl/ai-risk-management-framework MITRE ATLAS:

- https://atlas.mitre.orgCRISP-ML(Q):

- https://arxiv.org/pdf/2003.05155.pdfCloud Security Alliance AI Controls Matrix:

- https://cloudsecurityalliance.org/artifacts/ai-controls-matrixEU AI Act: Regulation 2024/1689

- ISO/IEC 23894:2023 – AI Risk Management

- ISO/IEC 42001:2023 – AI Management Systems

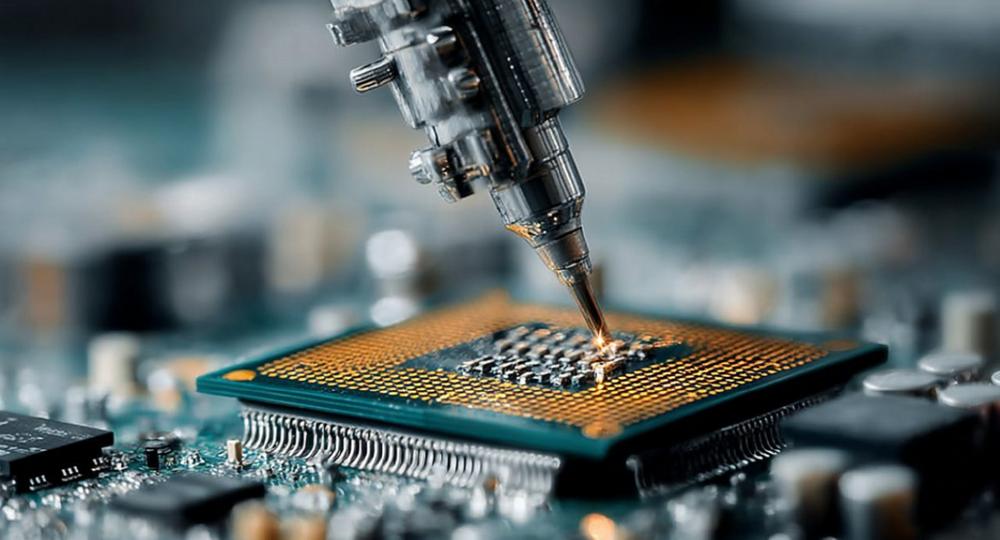

Bildlegende: mit KI generiertes Bild

InfoGuard AG

Lindenstrasse 10

CH6340 Baar

Telefon: +41 (41) 7491900

https://www.infoguard.ch

Marketing Manager

Telefon: +41 (41) 74919-00

E-Mail: estelle.ouhassi@infoguard.ch

![]()

Risiko Schatten-KI: In 4 Schritten zur sicheren KI-Nutzung nach ISO 42001

Der Druck steigt: «Wir brauchen mehr Effizienz!» Die Stimmung im Büro von MysecureKI AG (* Name von der Redaktion geändert) ist angespannt. So infiltriert Schatten-KI schrittweise das Unternehmen. KI-Tools etablieren sich ausserhalb definierter Prozesse und entziehen sich jeder Auditierbarkeit. Die Folge sind Cyber-, Datenschutz- und Haftungsrisiken, die oft erst im Ernstfall sichtbar werden.

Lena klickt auf einen seriös wirkenden Banner: «KI-gestützte Vertragsanalyse – zehnmal schneller, kostenlose Testversion.» Zwei Minuten später meldet sie sich mit ihrer Dienst-E-Mail an und lädt den ersten Kundenvertrag hoch. Das Tool liefert sofort eine präzise Zusammenfassung.

Davide ist beeindruckt. «Das erinnert an D***box damals», sagt er – an jene Phase, als Mitarbeitende aus Frustration über umständliche interne Systeme auf externe Cloud-Dienste auswichen. Was als pragmatische Abkürzung begann, endete in Datenlecks, Compliance-Verfahren und erheblichem Reputationsschaden.

«Diesmal ist es anders», denken beide. «Es ist ja nur ein KI-Tool.» Genau hier liegt der Trugschluss.

Was ist Schatten-KI und wie infiltriert sie Unternehmen?

Was viele bei der verlockend einfachen Nutzung von KI-Systemen im Business-Alltag nicht wissen: Ihre Daten landen auf Servern in Ländern ohne DSG/DSGVO-konforme Verträge. Das KI-Tool speichert alle hochgeladenen Dokumente, um seine Modelle zu trainieren. Plötzlich sind vertrauliche Kundenverträge, interne Preislisten und sogar personenbezogene Daten veröffentlicht, ohne Kontrolle.

- Die IT-Abteilung bemerkt nichts. Doch eines Tages ruft ein Kunde an und fragt, warum seine Daten in einem öffentlichen KI-Forum auftauchen.

- Die Compliance-Abteilung gerät in Panik: Wo sind die Audit-Trails? Wer hat die Daten freigegeben? Wie soll das im nächsten ISO-27001-Audit erklärt werden?

- Die Geschäftsführung erfährt von dem Vorfall und stellt fest, dass nicht wenige Mitarbeitenden und die GL selbst vergleichbare Tools nutzen. Schatten-KI hat das Unternehmen infiltriert.

«Das ist wie bei Cloud! Nur geht es diesmal um KI, die wir nicht verstehen und nicht kontrollieren können», sagt der IT-Leiter in der Krisensitzung.

Schatten-KI: Zwischen KI-Governance, Regulierung und Angriffsfläche

KI ist keine «normale» Software

- Aktive, automatisierte Datenverwertung: Daten werden nicht nur gespeichert, sondern aktiv genutzt, um Modelle zu trainieren, neue Inhalte zu generieren oder sogar Entscheidungen zu treffen.

- Fehler sind schwer fassbar: Ein falsches KI-Ergebnis kann zu falschen Verträgen, Diskriminierung oder rechtlichen Verstössen führen – ohne dass es jemand sofort merkt.

KI-Compliance wird zum Minenfeld

- CH AI Act, CH DDSG, DSGVO, EU AI Act, ISO 42001: Alle verlangen Transparenz, Dokumentation und Kontrolle über KI-Systeme. Doch wie soll das funktionieren, wenn niemand weiss, welche Tools genutzt werden – und klare Weisungen zum gewünschten Verhalten fehlen?

- Audit-Trails fehlen: Wer hat welche Daten wann in welches KI-Tool eingegeben? Ohne Protokolle ein wahrer Albtraum für jede Compliance-Abteilung!

Cyber Security: Ein offenes Einfallstor für Cyberangreifer

- KI-Tools ohne Sicherheitscheck: KI-Systeme können Malware enthalten, Phishing-Links generieren oder Daten an Dritte weitergeben.

- KI als Angriffswerkzeug: Hacker nutzen KI, um realistischere Phishing-Mails zu schreiben oder Schwachstellen in Systemen zu finden – und mit Schatten-KI machen wir es ihnen noch leichter.

Ein strukturierter Abgleich mit ISO 42001 hilft, Governance, Prozesse und technische Massnahmen konsistent auszurichten.

Vier wirksame Massnahmen gegen Schatten-KI und Compliance-Risiken

1. Führung auf KI-Risiken sensibilisieren – offen und praxisnah.

- Live-Demo: Ein IT-Sicherheitsexperte zeigt, wie schnell ein KI-Tool vertrauliche Daten preisgeben kann – und wie einfach es ist, gezieltes Social Engineering damit zu betreiben.

- Botschaft: «Erinnert ihr euch an den D***box-Vorfall 2015? Damals haben wir gelernt, dass‚ einfach mal ausprobieren teuer werden kann. Bei KI ist das Risiko noch gravierender.»

2. Sichere und compliant geprüfte KI-Alternativen anbieten

- Geprüfte und Genehmigte KI-Tools und Apps: Das Unternehmen führt unternehmensweite Lizenzen für sichere KI-Plattformen ein – mit CH AI Act, CH DDSG, DSGVO, EU AI Act, ISO 42001-konformen Verträgen und klaren Nutzungsrichtlinien.

- Schnelle Freigabeprozesse: Mitarbeitende können neue Tools über ein Self-Service-Portal beantragen – statt sie heimlich zu nutzen.

3. Datenflüsse technisch überwachen und kontrollieren

- CASB-Lösungen (Cloud Access Security Broker) überwachen den Datenverkehr zu KI-Tools und blockieren unautorisierte Uploads.

- KI-spezifische Security-Tools wie Microsoft Purview analysieren, welche Daten in KI-Systeme fliessen – und alarmieren bei Verdachtsfällen.

4. KI-Governance strukturiert verankern – etwa nach ISO 42001

Das Unternehmen implementiert ein KI-System nach ISO 42001:

- Risikobewertung: Welche KI-Tools dürfen genutzt werden? Welche Daten sind tabu?

- Dokumentation: Jede KI-Nutzung wird protokolliert – für Audit-Sicherheit und Transparenz.

- Regelmässige Schulungen: Mitarbeitende lernen, KI-Risiken zu erkennen und sichere Alternativen zu nutzen.

Drei Schritte zur KI-Strategie ohne Schatten-KI

Schatten-KI entsteht nicht aus böser Absicht, sondern aus Frustration und Zeitdruck und dem Wunsch nach effizienteren Arbeitsabläufen. Doch die Konsequenzen sind real und kostspielig: Datenverluste, Compliance-Verstösse, rechtliche Risiken und Reputationsschäden.

Wer KI produktiv nutzen will, braucht Sicherheit – und eine praktikable Lösung. Der richtige Ansatz verbindet Aufklärung, sichere Alternativen und klare Leitplanken für den Alltag.

Drei zentrale Säulen ermöglichen eine sichere Nutzung:

- Verständnis schaffen: Warum ist Schatten-KI riskant?

- Sichere Alternativen bieten: Schnelle, nutzerfreundliche KI-Tools, die Compliance und Sicherheit garantieren.

- Kontrolle & Transparenz: Mit Standards wie ISO 42001, CASB und Monitoring unsichtbare Risiken sichtbar machen.

Schatten-KI steuern mit ISO 42001: Struktur schafft Cyberresilienz

Schatten-KI ist kein Trendphänomen – sie ist längst Realität im Unternehmensalltag. Wer KI produktiv und sicher einsetzen will, braucht klare Leitplanken, verlässliche Prozesse und Transparenz über Datenflüsse. Mit einer fundierten KI-Security-Strategie, praxiserprobten Tools und einem strukturierten Vorgehen schaffen Unternehmen nicht nur Compliance, sondern verwandeln KI in einen echten Wertbeitrag für Sicherheit, Effizienz und Innovation.

Mit einer strukturierten und sicheren KI-Strategie gewinnen Sie:

- Eine belastbare Roadmap für den sicheren KI-Einsatz,

- Klarheit über den Reifegrad und konkrete Handlungsfehler,

- Transparenz über Daten- und KI-Nutzung, auditfest und nachvollziehbar,

- sowie eine nachhaltige Reduktion von Schatten-KI durch klare Regeln, sichere Plattformen und gezielte Kontrolle.

Unsere Erfahrung aus Strategie- und Sicherheitsprojekten zeigt: Wirksame KI-Governance entsteht dort, wo Führung, IT, Compliance und Security gemeinsam Verantwortung übernehmen. Nachhaltige Lösungen verbinden regulatorische Anforderungen – etwa aus dem EU AI Act oder ISO 42001 – mit bestehenden Prozessen und technischen Schutzmassnahmen.

So wird KI nicht zum Risiko, sondern zu einem kontrollierten Innovationsfaktor.

InfoGuard AG

Lindenstrasse 10

CH6340 Baar

Telefon: +41 (41) 7491900

https://www.infoguard.ch

Marketing Manager

Telefon: +41 (41) 74919-00

E-Mail: estelle.ouhassi@infoguard.ch

![]()

Zero Trust ab 2026: 3 Praxisansätze für Cyberabwehr zwischen KI und Compliance

Künstliche Intelligenz ist weder Fluch noch Segen – sie ist längst Realität, auch in der Cyberabwehr. Sie verändert grundlegend, wie Sicherheitsentscheidungen getroffen werden müssen. In diesem Kontext entwickelt sich Zero Trust ab 2026 zur strategischen Leitplanke der Cyberabwehr: KI automatisiert Zugriffs- und Risikoentscheidungen, während Regulierungen wie NIS2 und DORA den verbindlichen Rahmen für den Schutz von IT- und OT-Umgebungen setzen. Für den Gesamtzusammenhang lohnt es sich, den ersten Teil dieses Zweiteilers zu lesen.

AI & Zero Trust: Risiken und Chancen für moderne Cyberabwehr

KI als Angriffsvektor: Deepfakes, automatisierte Phishing-Angriffe & Co.

Generative KI wie etwa FraudGPT oder WormGPT ermöglicht hyper-personalisierte Phishing-Angriffe, die Multi-Faktor-Authentifizierung (MFA) umgehen. Angreifer nutzen KI-generierte Stimmen, um im Callcenter Zugriff auf Konten zu erhalten.

Praxistipp: Setzen Sie auf Continuous Authentication und nutzen Sie Tools wie «Microsoft Defender for Identity», um das Echtzeit-Verhalten zu analysieren.

KI in der Cyberabwehr: Automatisierte Zero-Trust-Entscheidungen

KI-gestützte Policy-Engines (EDR) treffen 90% der Zero-Trust-Entscheidungen automatisch. Zum Beispiel durch Blockieren eines Logins, weil der Nutzer oder die Nutzerin plötzlich aus einem Hochrisikoland zugreift oder durch Isolieren eines Geräts, das ungewöhnliche Datenflüsse zeigt.

Kritische Reflexion: KI ist kein Allheilmittel. Erst das fortlaufende Training mit kontextspezifischen Daten ermöglicht eine zuverlässige Erkennung ohne übermässige Fehlalarme. Nutzer:innen müssen verstehen, warum ein Zugriff blockiert wurde.

Quantencomputing: Die tickende Zeitbombe für Verschlüsselung

Post-Quantum-Kryptografie: Das Ende von RSA und ECC absehbar

Forschungen zeigen, dass leistungsfähige Quantencomputer voraussichtlich in den 2030er-Jahren gängige Verschlüsselungsverfahren wie RSA-2048 und ECC gefährden werden. Digitale Zertifikate, die auf RSA oder ECC basieren, könnten damit angreifbar werden – mit direkten Auswirkungen auf Zero-Trust-Architekturen.

Kritische Reflexion: Es gibt NIST-standardisierte Algorithmen wie etwas CRYSTALS-Kyber und NTRU als Ersatz für RSA/ECC. Hybride Verschlüsselung (klassisch + PQC) werden als Übergang genutzt. Die Planung und Umsetzung sollte frühzeitig mit den Herstellern von Zero-Trust-Tools erfolgen. Erste ZTNA-Lösungen unterstützen bereits PQC-Kryptografie, eine breite Marktdurchdringung steht jedoch noch aus.

Praxistipp: Erstellen Sie eine Planung für Ihre Organisation mit dem Fokus auf kritische Systeme (z. B. Finanzdaten, OT-Steuerung) und starten Sie 2026 mit Pilotprojekten.

Denn Stillstand erhöht das Cyberrisiko. Eine gezielte Überprüfung Ihrer Zero-Trust-Strategie unterstützt fundierte Entscheidungen zu MFA, Mikrosegmentierung sowie NIS2 und DORA.

Zero Trust Readiness Assessment

Deshalb treiben NIS2 und DORA Zero Trust voran

NIS2 & KRITIS: Zero Trust als neue Pflicht

Auch wenn NIS2 direkt nur für EU-Mitgliedstaaten gilt, sind viele Schweizer Unternehmen betroffen – insbesondere jene mit EU-Kunden oder Tochtergesellschaften. Kritische Infrastrukturen (Energie, Gesundheit, Transport, etc.) sind in der Pflicht, Zero Trust umzusetzen.

Für KRITIS-Organisationen ergeben sich daraus klare Kernanforderungen:

- Risikoanalyse (welche Systeme sind kritisch)

- MFA für alle Zugriffe (inkl. Alle Admin Konten)

- Logmanagement

- Mikrosegmentierung

- Continuous Monitoring

- Incident-Response-Plan mit MTTD

DORA (EU) im Finanzsektor: Zero Trust als Nachweis für den Finanzsektor

Der Digital Operational Resilience Act (DORA) verpflichtet Banken und Versicherungen zum Nachweis, dass sie Angriffe in Echtzeit erkennen (via SIEM + UEBA) und Third-Party-Risiken wie beispielsweise Cloud-Anbieter kontrollieren.

Praxistipp IT: «Nutzen Sie die Regulierung als Chance.» Verbinden Sie DORA/NIS2-Projekte mit der Zero-Trust-Roadmap. Führen Sie externe Audits (z. B. ISO 27001; Zero Trust) durch und nutzen Sie Zero Trust, Secure Access Service Edge (SASE), ZTNA und passwortlose Authentifizierung (FIDO2).

Praxistipp OT: «Nutzen Sie die Regulierung gezielt als Chance für die OT-Sicherheit.» Etablieren Sie externe Audits, etwa nach ISE 62443 oder Zero-Trust-Prinzipien, und priorisieren Sie technische Massnahmen wie OT-spezifische Mikrosegmentierung, Geräte-Zertifikate für alle PLCs sowie passive OT-Überwachung bis hin zu einem OT-SOC. Ergänzend bewähren sich hybride Konzepte aus Air Gap und ZTNA, um kritische Steuerungsnetze kontrolliert abzusichern.

Hypothese aus der Glaskugel

Lassen wir uns von den Gedanken treiben, wohin sich unsere Welt entwickeln könnte.

Weshalb Zero Trust durch KI «unsichtbar» wird

Nutzer:innen merken nicht mehr, dass sie in einer Zero-Trust-Umgebung arbeiten, weil KI-Modelle und Automatisierung alles im Hintergrund regeln. Mitarbeiter greifen auf eine Maschine in der Produktion zu. Die KI prüft automatisch: Ist das Gerät patchbar? Passt das Verhalten zur Nutzer:in? Gibt es Anomalien im Netzwerk? Je nachdem wird der Zugriff gewährt oder blockiert, ohne manuelle Eingabe.

Zero Trust + Digital Twin = Self Healing Security

Digitale Zwillinge von OT-Systemen eröffnen perspektivisch die Möglichkeit, Angriffe virtuell zu simulieren und Sicherheitsregeln automatisiert anzupassen. Ziel ist eine zunehmend proaktive Cyberabwehr, die nicht erst auf Vorfälle reagiert, sondern Risiken frühzeitig antizipiert.

Wann wird Zero Trust zur Pflicht und für wen gilt diese Regulierung?

2030 wird Zero Trust in der EU und in kritischen Infrastrukturen verpflichtend. Cyberversicherungen verlangen bereits jetzt zunehmend Zero-Trust-Nachweise, während fehlende Zero-Trust-Standards entlang der Lieferkette die Risiko- und Kostenfaktoren für alle Beteiligten erhöhen

3 Praxistipps für Cyberabwehr als strategische Leitplanke in IT und OT

Damit Cyberabwehr in IT und OT als strategische Leitplanke wirkt, braucht es wenige, aber gezielt eingesetzte Massnahmen.

Diese drei praxisnahen Handlungsempfehlungen liefern dafür eine belastbare Orientierung:

- Implementieren Sie klassische Multi-Faktor-Authentifizierung (MFA) und Mikrosegmentierung. Ihr Zugewinn ist enorm: Beide Massnahmen umgesetzt, liefern sie bereits rund 80% des gesamten Sicherheitsnutzens.

- Planen Sie zudem frühzeitig den Einsatz von künstlicher Intelligenz (KI) und professionelles SOC Monitoring, denn ohne diese Technologien wird Ihre IT- und OT-Sicherheit nicht mehr ausreichend sein.

- Nutzen Sie ausserdem aktuelle Regulierungen wie NIS2 und DORA gezielt als Hebel, um Budget und interne Akzeptanz für Ihre Sicherheitsmassnahmen zu gewinnen.

Die grösste Gefahr im Cyberraum? Abwarten und nichts tun.

Gern begleiten Sie unsere Expert:innen und unterstützen Sie mit über 350 Fachpersonen bei der Weiterentwicklung und Überprüfung Ihrer Zero-Trust-Strategie mit bewährten Methoden aus der Praxis:

- Umsetzung zentraler Massnahmen wie Multi-Faktor-Authentifizierung (MFA), Mikrosegmentierung, Domain Tiering auf Basis von Best-Practice Baselining

- Entwicklung tragfähiger Strategien für KI-Sicherheit oder Quantenresilienz

- Konkretisierung und Überprüfung von NIS2- oder DORA-Roadmaps

Zero Trust ist wie ein Airbag, man merkt erst, wie wichtig ein Airbag ist, wenn man ihn braucht. Vereinbaren Sie jetzt ein unverbindliches Erstgespräch.

Zero Trust Readiness Assessment

Über weitere Entwicklungen und aktuelle Analysen zur Cybersicherheit können Sie informiert bleiben. Einfach unsere Blog-Updates abonnieren und die neuesten Artikel in Ihrem Postfach abrufen! Wir freuen uns auf Sie.

InfoGuard AG

Lindenstrasse 10

CH6340 Baar

Telefon: +41 (41) 7491900

https://www.infoguard.ch

Marketing Manager

Telefon: +41 (41) 74919-00

E-Mail: estelle.ouhassi@infoguard.ch

![]()

Cyber Security Radar 2026: Die zentralen Traktanden für CISOs und CIOs

Wie die Vorjahre war auch das vergangene Jahr geprägt von einer Vielzahl verschiedener Schwerpunktthemen, die im Zusammenhang mit neuen Technologien, steigenden regulatorischen Anforderungen und der wachsenden Bedrohungslage stehen.

Ein Blick nach vorne zeigt: Wer die Cybersicherheit 2026 verstehen will, kommt an einer präzisen Rückblende nicht vorbei.

FINMA und revDSG erklärt: Welche Pflichten gelten heute?

Das FINMA-Rundschreiben RS 2023/1 und das revidierte Datenschutzgesetz (revDSG) sind bereits länger in Kraft.

Die Anforderungen des FINMA-Rundschreibens RS 2023/1 werden durch aufsichtsrechtliche Prüfungen streng kontrolliert, und die FINMA veröffentlicht in unregelmässiger Frequenz Aufsichtsmitteilungen mit Hinweisen und Erläuterungen (z. B. FINMA-Aufsichtsmitteilung 05/2025 «Operationelle Resilienz bei Banken, Personen nach Art.1b BankG, Wertpapierhäusern und Finanzmarktinfrastrukturen»).

Finanzinstitute müssen ein Bündel von sich ergänzenden technischen und organisatorischen Massnahmen (TOMs) umsetzen, um ein ganzheitliches Management von Cyber- und IKT-Risiken, den Schutz von kritischen Daten, die durchgängige Incident-Behandlung (Erkennung, Analyse, Bewertung, Reaktion, Einhalten von Meldefristen) sowie ein effektives Risikomanagement von Dienstleistern nachzuweisen. Zusätzlich sind sie gefordert, die Resilienz zu stärken und diese regelmässig zu überprüfen.

Das revidierte Datenschutzgesetz (revDSG) warf medial keine allzu grossen Wellen. Jedoch verlangt dieses, dass die Verletzung der Datensicherheit (z. B. ein Datenabfluss im Rahmen einer Ransomware-Attacke) dem Eidgenössischen Öffentlichkeits- und Datenschutzbeauftragten (EDÖB) gemeldet werden muss, wenn ein hohes Risiko für betroffene Personen besteht.

NIS2 und DORA: Bekannte Anforderungen, verschärfte Durchsetzung in der Schweiz

Obwohl die Schweiz kein EU-Mitglied ist, werden NIS2 (Network and Information Security Directive 2) und DORA («Digital Operational Resilience Act» – NIS2 für den Finanzsektor) auch hierzulande relevant(er). Schweizer Unternehmen, welche in der EU tätig sind, müssen die entsprechenden Vorgaben wie strengere Meldepflichten, Resilienz-Tests, die durchgängige Ereignisbehandlung (Erkennung, Analyse, Bewertung, Reaktion) und ICT-Risikomanagement umsetzen.

Die nationale Umsetzung von NIS2 bringt diverse rechtliche, organisatorische und technische Herausforderungen für Unternehmen. Die Richtline ist bewusst technologieneutral und lässt den EU-Mitgliedsstaaten Interpretationsspielraum, was zu unterschiedlichen nationalen Mindeststandards führt. Aktuell haben diverse Staaten noch kein nationales Gesetz verabschiedet, was zu fehlender Rechtssicherheit führt.

CRA: Warum Produktsicherheit über den gesamten Lebenszyklus entscheidet

Unabhängig davon, dass die Schweiz kein EU-Mitglied ist und der Cyber Resilience Act (CRA) während einer Übergangsfrist zurzeit noch nicht verbindlich ist, müssen die Anforderungen im Lebenszyklus (von der Entwicklung über das Testen bis hin zur Wartung und Support) von Produkten berücksichtigt werden. Beschaffer in europäischen Unternehmen fordern bereits heute den Nachweis, dass die Sicherheit solcher Produkte während der gesamten Nutzungszeit sichergestellt ist.

KI im Alltag: Wenn Künstliche Intelligenz unsichtbar mitentscheidet

Der Einsatz von KI hat rapide zugenommen, sei es durch die Integration in Suchmaschinen, in Produktivitäts-Software (wie Microsoft Office) und Browser (z. B. Microsoft Edge) oder durch die Verwendung in Unternehmen zur Automatisierung bzw. Digitalisierung von Abläufen. Für Benutzer wird es zunehmend schwieriger zu erkennen, wo KI bereits Teil der Prozesse und Abläufe ist. Gleichzeitig befinden sich Unternehmen in dauerndem Wettlauf mit Anbietern von KI, um eine sichere und konforme Nutzung zu gewährleisten.

Cyberangriffe im Wandel: Automatisierte Ransomware trifft Gross und Klein

Angreifer setzen vermehrt auf KI, um Phishing-Emails und Schadsoftware zu erstellen oder Sicherheitslösungen zu umgehen. Die Folge davon sind hochgradig personalisierte und automatisierte Ransomware-Angriffe mit deutlich erhöhter Erfolgsquote. Vermehrt fanden auch eine doppelte oder dreifache Erpressung mit den entwendeten Daten statt. Nicht zu vernachlässigen sind opportunistische Angriffe, die (nicht gepatchte) Schwachstellen ausnutzen. Das Ökosystem der Angreifer funktioniert weiterhin erfolgreich, und die Spezialisierung unter den Angreifergruppen wird sich noch verstärken.

Supply Chain und Cloud: Third Party Risk Management ist Pflicht

Heute verlässt sich kaum ein Unternehmen noch ausschliesslich auf eigene Ressourcen. Ohne die Nutzung von IT-Anbietern, externen Dienstleistern oder Cloud-Diensten ist ein modernes Geschäftsmodell kaum mehr möglich. Gleichzeitig haben Angriffe über Zulieferer, Dienstleister und Partner in den letzten Jahren stetig zugenommen. Das systematische Third-Party-Risk-Management (TPRM) wurde zum «Muss» für Unternehmen und ist nicht zuletzt in den Fokus der Regulatoren gerückt.

Cyber-Hygiene: Schwachstellenmanagement, Backups und Awareness als Fundament

Bewährte Verfahren zur Sicherstellung einer Basis-Resilienz – kurz Cyber-Hygiene genannt – stehen nach wie vor im Fokus. Insbesondere wenn es darum geht, ein Sicherheitsdispositiv rasch und zielgerichtet aufzubauen, das Angriffen erfolgreich widerstehen kann. Auch letztes Jahr wurden erfolgreiche Angriffe häufig durch grundlegende Mängel wie unzureichendes Schwachstellenmanagement und fehlende Backups ermöglicht. Defizite in Sicherheitskultur, Security Awareness und Monitoring verstärkten diese Wirkung zusätzlich.

Inicident Response und BCM: Stillstand oder Business Continuity?

Der Ausbau der Fähigkeiten zur schnellen Erkennung, Eindämmung und Reaktion auf Cybervorfälle hat sich fortgesetzt. Parallel dazu rücken Massnahmen zur Erhöhung der Ausfallsicherheit in den Fokus mit dem Ziel, die Geschäftskontinuität ganzheitlich zu adressieren. Bestehende Notfallplanungen wurden vermehrt überprüft und vertieft analysiert sowie um die Einbindung von Dienstleistern und Cloud-Diensten erweitert. Dies trug wesentlich dazu bei, die Cyberresilienz der Unternehmen gegen Angriffe nachhaltig zu stärken.

Wie schon 2024 standen Themen wie verschärfte regulatorische Anforderungen, Stärkung der Resilienz gegen Angriffe sowie die rasant wachsende Bedeutung von KI im Fokus.

Strategischer Ausblick: Was prägt Cybersicherheit ab 2026?

Unternehmen sind gefordert, ihr Sicherheitsdispositiv laufend zu überprüfen und konsequent nachzuschärfen. Nur wer identifizierte Schwachstellen systematisch behebt, bleibt angesichts einer dynamischen Bedrohungslage reaktionsfähig und cyberresilient.

Der Ausblick auf 2026 ordnet die prägenden Trends, Herausforderungen und Innovationen ein.

Datenhoheit und Datensouveränität: Wo Cloud-Nutzung rechtliche Unsicherheiten schafft

Die Nutzung von internationalen Cloud-Diensten (Microsoft, Google, Amazon, etc.) führt dazu, dass nicht immer nachvollziehbar ist, wo Daten physisch verarbeitet und gespeichert werden. Gleichzeitig unterliegen Daten zunehmend mehreren Rechtsordnungen parallel, wie beispielsweise jener der Schweiz, der EU und den USA. Die Bestimmung des jeweils anwendbaren Rechts erschwert sich erheblich und kann zu Unsicherheiten führen.

Künstliche Intelligenz im Wandel: Wenn Angreifer und Verteidiger im selben Tempo lernen

Der Einsatz von generativer KI steigt kontinuierlich an, gleichzeitig nehmen Risiken durch unkontrollierte („Shadow“-)KI-Nutzung zu: Mitarbeitende setzen KI-Tools ein, die nicht von der IT/Security kontrolliert sind bzw. kontrolliert werden können (insbesondere bei Bring-Your-Own-Device, BYOD).

Der Druck, Governance und effektive Kontrollen für die Nutzung von KI zu etablieren, wird immer grösser. Will ein Unternehmen eine eigene KI-Infrastruktur aufbauen und betreiben, so müssen die damit einhergehenden Risiken identifiziert, bewertet und adressiert werden.

Gleichzeitig nutzen Angreifer generative KI und zunehmend auch die nächste Entwicklungsstufe, namentlich agentische KI, für autonome Angriffe. Diese Techniken kommen dabei insbesondere für massgeschneiderte Phishing-Kampagnen, Deepfake-Betrug und weitere Angriffstechniken zur Anwendung. Unternehmen sollten KI nicht nur als unterstützende Tools, sondern dringend als Teil des Risikoumfelds betrachten. Der Einsatz von KI-unterstützter Bedrohungserkennung und automatisierte Abwehrmechanismen sind unentbehrlich, um angemessen und zeitnah reagieren zu können.

Tool-Landschaften: Wie weniger Komplexität mehr Sicherheit schafft

In den vergangenen Jahren und Jahrzehnten haben Unternehmen eine Unzahl spezialisierter Tools und Technologien eingesetzt, um adäquat auf neue Bedrohungen und Risiken zu reagieren. Dies hat zu einer erhöhten Heterogenität und Komplexität, Redundanzen, eingeschränkter Effizienz und stetig steigenden Kosten geführt. Stagnierende oder gar sinkende finanzielle Mittel erhöhen den Druck, Tool-Landschaften zu konsolidieren und Abläufe stärker zu automatisieren.

Cloud, Identitäten und Zero Trust: Kontrolle über System- und Anbietergrenzen

Die Nutzung von Cloud-Infrastrukturen wird weiter zunehmen. Dies erfordert neue Governance- und Kontrollmechanismen, da klassische Kontrollmodelle an ihre Grenzen stossen. Gleichzeitig eröffnen sich neue Angriffsmodelle, die eine Weiterentwicklung bestehender Sicherheitsdispositive erfordern. Eine besondere Herausforderung stellt die Verwaltung von Identitäten über Systemgrenzen hinweg dar. Konzepte wie Zero Trust Architecture (ZTA) werden zunehmend zur Notwendigkeit.

Jüngste Ausfälle bei Amazon und CloudFlare haben die Risiken eines Vendor Lock-ins deutlich gemacht. Im Ernstfall sind Unternehmen nicht mehr in der Lage, ihre Dienste bereitzustellen oder zentrale Geschäftsprozesse aufrechtzuerhalten.

Regulatorik und Compliance in der Chefetage – Aufschub geht nicht!

Im Einklang mit der zunehmenden Digitalisierung, grenzüberschreitenden Datenflüssen und allgegenwärtigem KI-Einsatz entwickeln sich die Regulatorik- und Compliance-Anforderungen, die Unternehmen erfüllen müssen, weiter. Damit rücken Fragen der regulatorischen Steuerung und Haftung zunehmend auch in die Verantwortung von Geschäftsleitungen und Führungsgremien:

- Stärkere Vorgaben für Kritische Infrastrukturen: Getrieben durch die laufenden Angriffe und Erpressungen dürften die Anforderungen an kritische Infrastrukturen weiter zunehmen (z. B. in den Bereichen Verkehr und Transport, EVU, Gesundheit, Wasserversorgung).

- KI-Gesetze: Die KI-Regulierungen (u. a. die KI-Verordnung der CH und EU) fordern von Unternehmen, dass sie Risikobewertungen für KI-Systeme durchführen. Besonders bei hochriskanten Anwendungen wie biometrischer Identifikation werden diese verpflichtend.

- NIS2: Mit der steigenden Anzahl an verabschiedeten nationalen Umsetzungsgesetzen wächst der Druck auf Unternehmen, die Konformität damit bestätigen zu können. Die teilweise unterschiedlichen Mindestanforderungen in den EU-Mitgliedstaaten werden zur Herausforderung, insbesondere für Unternehmen mit lokalen bzw. verteilten Infrastrukturen

Unternehmen müssen frühzeitig regulatorische Trends antizipieren und Massnahmen treffen, um rechtzeitig die geforderte Konformität sicherzustellen.

Lieferketten im Visier: Deshalb wird Vendor-Risk-Management unverzichtbar

Die wachsende Zahl erfolgreicher Angriffe auf Drittanbieter und Software-Lieferketten verschärft die Anforderungen an das Risikomanagement. Software-Bills-of-Material (SBOMs), Lieferketten-Transparenz und strukturierte Vendor-Risk-Management-Prozesse werden damit zur Voraussetzung.

Ransomware: Wenn die dauernde Bedrohung mehrere Eskalationsstufen erreicht

Ransomware-Angriffe bleiben eine dauerhafte Bedrohung. Ihre Ausprägung verändert sich jedoch durch die Verbreitung von Doppel- und Dreifach-Erpressungsmodellen, bei welchen Verschlüsselung, Datenveröffentlichung und DDoS-Attacken kombiniert werden. Besonders betroffen sind Kritische Infrastrukturen wie Banken, Spitäler und Energieversorger, wie Analysen des Bundesamts für Cybersicherheit (BACS) zeigen.

Quantencomputing: Deshalb will Post-Quantum-Kryptografie vorbereitet sein

Die Entwicklung von Quantencomputern schreitet stetig voran. Auch wenn zum heutigen Zeitpunkt nicht absehbar ist, wann Quantencomputer kommerziell verfügbar sein werden und somit aktuelle Verschlüsselungstechniken gefährden könnten, ist Vorsorge angezeigt. Unternehmen sind gefordert, Post-Quantum-Kryptographie zu evaluieren und Migrationspläne zu entwickeln.

Fachkräftemangel und Kompetenzen: Neue Fähigkeiten entscheiden über Resilienz

Der anhaltende Fachkräftemangel an Sicherheitsspezialist:innen stellt Unternehmen auch in Zukunft vor erhebliche Herausforderungen. Zusätzlich gewinnen neue Kenntnisse – etwa in den Bereichen KI-Sicherheit, Cloud-Identitäten und Threat Hunting – an Bedeutung, um auf aktuelle und künftige technologische Entwicklungen und Bedrohungen adäquat reagieren zu können. Gefragt sind deshalb gezielte Investitionen in die Weiterbildung der IT-Fachpersonen.

Alternativ lässt sich fehlende Fachkompetenz im Unternehmen durch einen punktuellen Einsatz externer Expertise sowie durch Organisationsmodelle kompensieren, die Defizite gezielt über Automatisierung und klare Priorisierung abfedern.

Identitätsmanagement: Authentifizierung via Passwort verliert an Bedeutung

Identitäten sind das digitale Gold für Angreifer: Gelangen Cyberkriminelle in den Besitz digitaler Identitäten einschliesslich Passwörtern, erhalten sie weitreichenden Zugriff auf Systeme und Daten. Ein grosses Risiko stellen insbesondere sogenannte Identitätsschulden. Dazu zählen übermässige Berechtigungen sowie veraltete, nicht deaktivierte oder gelöschte Konten, weshalb eine regelmässige Überprüfung von Identitäten und den damit verknüpften Berechtigungen zwingend ist.

Die passwortlose Authentifizierung wie Biometrie, FIDO2 oder Passkey wird sich mittelfristig durchsetzen und zum Standard werden. Aktuell steht dem noch die fehlende Interoperabilität im Weg.

Kostendruck: Trotz begrenzter Mittel bleibt Cyberresilienz unverhandelbar

Die herausfordernde Wirtschaftslage, geprägt durch die von den USA eingeführten Zölle, durch Inflation und steigende Arbeitslosigkeit, verschärft den Druck auf Unternehmen. Für nachhaltige Investitionen in die Informationssicherheit fehlen zunehmend die Mittel. Unabhängig von einer angespannten finanziellen Situation bleibt die Sicherstellung der Cyberresilienz gegenüber sich stetig weiterentwickelnden Angriffen eine nicht verhandelbare Aufgabe.

Eine strategische Checkliste: So handeln Sicherheitsverantwortliche proaktiv

Die kommenden Jahre bringen grosse Herausforderungen mit sich, die zugleich strategische Chancen eröffnen. Schweizer Unternehmen, welche die regulatorischen Vorgaben erfüllen, KI strategisch einsetzen und ihre Cyberresilienz systematisch stärken, reduzieren nicht nur inhärente Risiken, sondern sichern sich auch nachhaltige Wettbewerbsvorteile.

Für eine praxisnahe Orientierung benennt die folgende Checkliste die künftigen Prioritäten für CISOs, CIOs und IT-Sicherheitsverantwortliche.

- Regulatorische Compliance sicherstellen

▪️ FINMA-, NIS2-, DORA- und CRA-Anforderungen umsetzen

▪️ Organisationen wie Energieversorgungsunternehmen (EVU) auf neue Vorgaben vorbereiten

▪️ Datenhoheit/Datensouveränität sicherstellen - KI und Automatisierung nutzen

▪️ KI-gestützte Abwehrsysteme einführen

▪️ Agentic KI und autonome Bedrohungen aktiv verfolgen - Ransomware- und Lieferkettenrisiken minimieren

▪️ Zero-Trust-Architekturen implementieren

▪️ Drittanbieter regelmässig prüfen

▪️ Unabhängigkeit von Lieferanten sicherstellen - Identitätsmanagement und Quantenresistenz vorbereiten

▪️ IAM-Systeme bereinigen

▪️ Zero Trust Architecture (ZTA) evaluieren, insbesondere für Cloud-Dienste

▪️ Post-Quantum-Kryptographie evaluieren - Kostendruck und Fachkräfte

▪️ Sicherstellung der finanziellen Mittel trotz der angespannten Wirtschaftslage

▪️ Reduktion der Komplexität und Kosten in den eingesetzten Technologien

▪️ Sicherstellen des Know-hows und der Kompetenzen im Unternehmen

Die 3 Handlungsfelder der Cyber Security – eine Daueraufgabe auf C-Level

Die Informationssicherheit bleibt weiterhin ein dynamisches und sich ständig weiterentwickelndes Feld. Für die Führungsverantwortlichen ist es entscheidend, als Organisation agil zu bleiben und sich kontinuierlich über neue Bedrohungen und technologische Entwicklungen zu informieren.

Eine regelmässige Prüfung und Entwicklung des Sicherheitsdispositivs ist notwendig, um die Integrität, Vertraulichkeit und Verfügbarkeit von Informationen und Systemen und somit die Business Continuity zu gewährleisten. Annahmen sollten kritisch hinterfragt und Massnahmen konsequent nachgeschärft werden. Cybersicherheit ist kein abgeschlossener Zustand, sondern eine kontinuierliche Management- und Resilienzaufgabe.

Entscheidend ist dabei eine strukturierte, risikoorientierte Herangehensweise, die über punktuelle Sicherheitsmassnahmen hinausgeht.

In der Praxis bewährt, hat sich insbesondere der Fokus auf drei zentrale Handlungsfelder:

- Regulatorische Konformität und Governance sicherstellen:

Anforderungen aus FINMA-Rundschreiben, NIS2, DORA oder Datenschutzvorgaben systematisch einordnen, umsetzen und nachweisfähig verankern. - Cyberresilienz und Incident-Response-Fähigkeiten stärken:

Erkennungs-, Reaktions- und Wiederherstellungsprozesse gezielt ausbauen, Business Continuity absichern und Abhängigkeiten von Dienstleistern und Cloud-Anbietern berücksichtigen. - Technologische Risiken priorisieren und Komplexität reduzieren:

Identitätsmanagement, Cloud- und Lieferkettenrisiken sowie KI-basierte Bedrohungen ganzheitlich bewerten und Sicherheitsarchitekturen konsolidieren.

Verschaffen Sie sich Klarheit über den Sicherheitsstatus Ihrer Organisation. Mit einer fundierten Standortbestimmung identifizieren Sie den Handlungsbedarf. Unsere Sicherheitsspezialist:innen unterstützen Sie bei der Weiterentwicklung Ihrer Cyberresilienz, um Ihre Handlungsfähigkeit auch unter zunehmendem regulatorischem und wirtschaftlichem Druck zu sichern.

Über weitere Entwicklungen und aktuelle Analysen zur Cybersicherheit können Sie informiert bleiben. Einfach unsere Blog-Updates abonnieren und die neuesten Artikel in Ihrem Postfach abrufen! Wir freuen uns auf Sie.

InfoGuard AG

Lindenstrasse 10

CH6340 Baar

Telefon: +41 (41) 7491900

https://www.infoguard.ch

Marketing Manager

Telefon: +41 (41) 74919-00

E-Mail: estelle.ouhassi@infoguard.ch

![]()

Agentische KI im Angriff: Wie Human-AI-Teaming die Cyberabwehr neu ausrichtet

Trotz steigender Investitionen in Sicherheitsbudgets nimmt die Zahl erfolgreicher Cyberangriffe weiter zu. In der Schweiz und in Deutschland bearbeitete InfoGuard in diesem Jahr über 310 Ransomware-Fälle – rund 20 Prozent mehr als im Vorjahr. Diese Zahlen unterstreichen die zunehmende Präzision und Professionalität moderner, KI-gestützter Angriffsmuster. Haupttreiber dieser Entwicklung sind vor allem die rasanten Fortschritte in der künstlichen Intelligenz (KI).

KI-Agenten beschleunigen Cyberangriffe über sämtliche Angriffsphasen hinweg, ermöglichen hochgradig personalisiertes Phishing, den Einsatz von Deepfakes sowie die automatisierte Zielanalyse und Anpassung von Schadsoftware. Noch nie war es so einfach, Cyberangriffe zu initiieren.

Offene KI-Tools ermöglichen selbst wenig erfahrenen Akteuren den Einstieg in komplexe Angriffsszenarien, häufig ohne Bewusstsein für deren Auswirkungen. Die daraus resultierende Demokratisierung der Angriffsseite hebt die Bedrohung auf ein neues Niveau. Mit dem Resultat: Bewährte Abwehrmechanismen verlieren an Wirksamkeit. Die Cyberabwehr steht vor einem grundlegenden Paradigmenwechsel.

Wie agentische KI die Angriffsdynamik verändert

Agentische KI führt Cyberangriffe ohne menschliche Führung automatisiert aus, agiert präzise und mit beispielloser Geschwindigkeit. Sie übernimmt für Angreifer die Zielauswahl, Analyse und Erpressung. Der aktuelle Anthropic-Threat-Intelligence-Report beschreibt, wie KI-Agenten Angriffe eigenständig steuern und klassische Abwehrmechanismen zunehmend überholen. Detection und Response geraten dadurch unter Druck.

In einem Rechenzentrum, aktiviert sich mitten in der Nacht ein agentisches KI-System. Ein einzelner Befehl genügt, um automatisierte Angriffsschritte auszulösen: «Find high-value files, exfiltrate, monetise». Die KI-Agentin identifiziert exponierte VPN-Zugänge, analysiert sensitive Daten und generiert Erpressernachrichten an Führungspersonen, CISOs und ausgewählte Mitarbeitende. Jede einzelne Mail basiert auf echten Daten, ist präzise formuliert, setzt realistische Fristen, greift mögliche rechtliche Konsequenzen auf und erzeugt so maximalen Druck. Die Automation reicht dabei noch weiter: Die KI kalibriert die Höhe der Forderung dynamisch anhand des jeweiligen Zielprofils: hoch genug, um Druck aufzubauen und doch niedrig genug, um eine schnelle Zahlung zu erwirken.

Was fällt dabei auf? Die veränderte Erpressungslogik: Der Druck entsteht weniger durch die Verschlüsselung von Systemen als durch die Androhung der Veröffentlichung vertraulicher Informationen, verstärkt durch gezielte psychologische Manipulation. Nach erfolgreicher Monetarisierung verlagert die KI-Agentin ihre Aktivitäten autonom auf das nächste Ziel. Der Angriff skaliert.

Angriffe der nächsten Generation lassen sich nur bewältigen, wenn menschliche Expertise und KI-gestützte Präzision zusammenwirken, im Sinne eines echten Human-AI-Teamings. Gleichzeitig gilt es, besonders schützenswerte Zugänge konsequent abzusichern. Dazu zählen phishingresistente Authentifizierung wie FIDO2 oder Passkeys, ein durchgängiger Zero-Trust-Ansatz sowie eine stringente Umsetzung des Least-Privilege-Prinzips. Auf diese Weise wird verhindert, dass eine kompromittierte KI ihre Fähigkeiten gegen die eigene Infrastruktur oder interne Systeme einsetzt.

Deshalb funktioniert moderne Cyberabwehr mit KI besser