G DATA Study2Protect Award: Simone Bednorz bekommt Auszeichnung für beste Abschlussarbeit im Bereich Cybersicherheit

„Mit dem Study2Protect Award fördern wir Nachwuchstalente und geben ihnen die Möglichkeit, sich mit Akteuren aus verschiedenen Bereichen zu vernetzen“, sagt Andreas Lüning, Mitgründer und Vorstand der G DATA CyberDefense AG. „Die Zahl der Einreichungen belegt, wie viel Potenzial im deutschen IT-Sicherheitsnachwuchs steckt und wie wichtig es ist, diese Talente sichtbar zu machen.“

Einen besonderen Höhepunkt des Abends bildete der Festvortrag von Christine Regitz, Präsidentin der Gesellschaft für Informatik e.V. (GI) und Vice President & Head of Women in Tech bei SAP SE. In ihrem Vortrag sprach sie über Herausforderungen, die durch Digitalisierung für die Nachhaltigkeit entstehen. Nach der Preisverleihung gab es bei einem Dinner Zeit zur Vernetzung und zum Austausch.

Über den G DATA Study2Protect Award

Der Study2Protect Award mit rund 1.000 Euro Preisgeld ist dieses Jahr bereits zum zweiten Mal auf dem G DATA Campus vergeben worden. Die G DATA CyberDefense AG hat den Preis initiiert, um herausragende Bachelor- und Masterarbeiten in den Bereichen IT-Sicherheit, Cyberdefense und Resilienz in Deutschland, Österreich und der Schweiz zu würdigen. Mit dem Award unterstreicht G DATA sein Engagement für die Förderung des IT-Sicherheitsnachwuchses und den Aufbau von Netzwerken.

Weitere Informationen zum Award und zur Veranstaltung finden Sie unter: G DATA Study2Protect Award.

Die G DATA CyberDefense AG ist ein führendes deutsches Unternehmen im Bereich IT-Sicherheit. Mit einem klaren Fokus auf innovativen Lösungen bietet der 1985 in Bochum gegründete Cyber-Defense-Spezialist Unternehmen und Privatanwendern auf der ganzen Welt umfassenden Schutz vor Cyberbedrohungen. Das engagierte Team der mehr als 550 Angestellten arbeitet kontinuierlich daran, die Sicherheitslösungen zu verbessern und den ständig wachsenden Herausforderungen der digitalen Welt gerecht zu werden.

Das Cyber-Defense-Portfolio von G DATA reicht von modernsten Sicherheitslösungen, Managed eXtended Detection and Response (MXDR) über Security Awareness Trainings bis hin zu Security-Dienstleistungen wie Penetrationstests, Incident Response und forensischen Analysen. Die mehrfach ausgezeichneten Technologien des Unternehmens basieren auf jahrzehntelanger Erfahrung und kontinuierlicher Forschung und Entwicklung in Deutschland.

Im Herbst 2024 hat G DATA die angesehene ISO-27001-Zertifizierung für die höchsten Datenschutz- und Sicherheitsstandards im Umgang mit Systemen und Kundendaten erhalten.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

E-Mail: marita.bierhoff@gdata.de

![]()

Jedes vierte betroffene Unternehmen hat noch nicht mit der NIS-2-Umsetzung begonnen

„Viele Unternehmen befinden sich derzeit noch in der Planungsphase. Ein wichtiger Schritt, aber einer, der zeigt, wie entscheidend es jetzt ist, ins Handeln zu kommen“, sagt Andreas Lüning, Mitgründer und Vorstand bei G DATA CyberDefense. „Gerade kleinere Betriebe stehen vor der Aufgabe, ihre begrenzten Ressourcen gezielt einzusetzen. Wer sich jetzt aktiv auf den Weg macht, legt den Grundstein für ein starkes, widerstandsfähiges Unternehmen – und zeigt Mut, Verantwortung und Weitsicht in einer sich stetig wandelnden digitalen Welt.“

Zu NIS-2: Nachzügler unter Zeitdruck

Die NIS-2-Richtlinie führt ein risikobasiertes Cybersecurity-Management ein und stellt klare Anforderungen an die Governance. IT-Verantwortliche müssen nicht nur technische Maßnahmen implementieren, sondern auch nachweisen, dass die IT-Sicherheitsstrategie in der Unternehmensführung verankert ist. Es geht im Wesentlichen um die Stärkung der Informationssicherheit auf betrieblicher Ebene. Die neue Richtlinie betrifft mehrere zehntausend Unternehmen in Deutschland und umfasst insgesamt 18 Wirtschaftssektoren, von denen 11 als „Sektoren von hoher Kritikalität“ eingestuft werden. Dazu gehören unter anderem Energie, Verkehr, Bankwesen, Finanzmarktinfrastrukturen, Gesundheitswesen, Abwasserentsorgung und Anbieter digitaler Dienste.

Interessierte finden hier weiterführende Informationen zu NIS-2.

Cybersicherheit in Zahlen zum Download

„Cybersicherheit in Zahlen“ erschien bereits zum fünften Mal und zeichnet sich durch eine hohe Informationsdichte und besondere methodische Tiefe aus: Mehr als 5.000 Arbeitnehmerinnen und Arbeitnehmer in Deutschland wurden im Rahmen einer repräsentativen Online-Studie zur Cybersicherheit im beruflichen und privaten Kontext befragt. Die Fachleute von Statista haben die Befragung eng begleitet und können dank einer Stichprobengröße, die weit über dem branchenüblichen Standard liegt, belastbare und valide Marktforschungsergebnisse im Magazin „Cybersicherheit in Zahlen“ präsentieren. Darüber hinaus haben die Marktforscher Zahlen, Daten und Fakten aus mehr als 300 Statistiken zu einem umfassenden Nachschlagewerk der IT-Sicherheit zusammengeführt.

Die G DATA CyberDefense AG ist ein führendes deutsches Unternehmen im Bereich IT-Sicherheit. Mit einem klaren Fokus auf innovativen Lösungen bietet der 1985 in Bochum gegründete Cyber-Defense-Spezialist Unternehmen und Privatanwendern auf der ganzen Welt umfassenden Schutz vor Cyberbedrohungen. Das engagierte Team der mehr als 550 Angestellten arbeitet kontinuierlich daran, die Sicherheitslösungen zu verbessern und den ständig wachsenden Herausforderungen der digitalen Welt gerecht zu werden.

Das Cyber-Defense-Portfolio von G DATA reicht von modernsten Sicherheitslösungen, Managed eXtended Detection and Response (MXDR) über Security Awareness Trainings bis hin zu Security-Dienstleistungen wie Penetrationstests, Incident Response und forensischen Analysen. Die mehrfach ausgezeichneten Technologien des Unternehmens basieren auf jahrzehntelanger Erfahrung und kontinuierlicher Forschung und Entwicklung in Deutschland.

Im Herbst 2024 hat G DATA die angesehene ISO-27001-Zertifizierung für die höchsten Datenschutz- und Sicherheitsstandards im Umgang mit Systemen und Kundendaten erhalten.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

Auszeichnung für gelebte Fairness: G DATA erhält den Deutschen Fairness-Preis 2025

„Der Deutsche Fairness-Preis 2025 ist für uns weit mehr als eine Auszeichnung“, sagt Andreas Lüning, Gründer und Vorstand der G DATA CyberDefense AG. „Er ist ein Zeichen des Vertrauens unserer Kundinnen und Kunden. Fairness, Transparenz und Verlässlichkeit sind für uns keine Buzzwords, sondern gelebte Werte, die unser tägliches Handeln prägen. Dass dies gesehen und wertgeschätzt wird, motiviert uns, diesen Weg konsequent weiterzugehen.“

Hintergrund zum Deutschen Fairness-Preis

Der Deutsche Fairness-Preis wird jährlich vom Deutschen Institut für Service-Qualität (DISQ) und dem Nachrichtensender ntv verliehen. Die Auszeichnung basiert auf einer repräsentativen Verbraucherbefragung, in der Konsumentinnen und Konsumenten ihre Erfahrungen mit Unternehmen teilen. Bewertet werden die Kriterien Preis-Leistungs-Verhältnis, Zuverlässigkeit, Transparenz sowie die Weiterempfehlungsbereitschaft. In diesem Jahr gingen über 66.600 Kundenstimmen ein, die 822 Unternehmen in 70 Kategorien bewerteten. Weitere Informationen sind abrufbar unter https://disq.de/fairness.html

Die G DATA CyberDefense AG ist ein führendes deutsches Unternehmen im Bereich IT-Sicherheit. Mit einem klaren Fokus auf innovativen Lösungen bietet der 1985 in Bochum gegründete Cyber-Defense-Spezialist Unternehmen und Privatanwendern auf der ganzen Welt umfassenden Schutz vor Cyberbedrohungen. Das engagierte Team der mehr als 550 Angestellten arbeitet kontinuierlich daran, die Sicherheitslösungen zu verbessern und den ständig wachsenden Herausforderungen der digitalen Welt gerecht zu werden.

Das Cyber-Defense-Portfolio von G DATA reicht von modernsten Sicherheitslösungen, Managed eXtended Detection and Response (MXDR) über Security Awareness Trainings bis hin zu Security-Dienstleistungen wie Penetrationstests, Incident Response und forensischen Analysen. Die mehrfach ausgezeichneten Technologien des Unternehmens basieren auf jahrzehntelanger Erfahrung und kontinuierlicher Forschung und Entwicklung in Deutschland.

Im Herbst 2024 hat G DATA die angesehene ISO-27001-Zertifizierung für die höchsten Datenschutz- und Sicherheitsstandards im Umgang mit Systemen und Kundendaten erhalten.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

Seaside Collection setzt auf G DATA MXDR für professionellen Schutz im Netzwerk

Wie gelingt die Absicherung von 500 digitalen Endgeräten und rund 200 mobilen Devices mit nur einem IT-Verantwortlichen? Mit dieser Frage sind viele Unternehmen, insbesondere im Mittelstand, konfrontiert. Das Tourismus-Unternehmen Seaside Collection setzt auf eine gemanagte Security-Lösung von G DATA CyberDefense, um die heterogene IT-Landschaft mit dezentralen Standorten, begrenztem Personal und hohen Sicherheitsanforderungen abzusichern.

Angesichts der latent hohen Cybergefahren haben die Verantwortlichen einen Strategiewechsel in der IT-Sicherheit vollzogen. Denn mit dem bisher eingesetzten Virenschutz fehlte die Sichtbarkeit über den tatsächlichen Bedrohungsstatus. Darüber hinaus sollte die neue Lösung mandantenfähig sowie DSGVO-konform sein. Bei einer eingehenden Analyse aktueller Managed-Extended-Detection-and-Response-Lösungen überzeugte G DATA 365 | MXDR – nicht nur mit Technologie, sondern auch durch partnerschaftliches Miteinander. „G DATA MXDR gibt mir die Freiheit, mich um das Wesentliche zu kümmern – und die Gewissheit, dass wir im Fall der Fälle nicht allein sind“, sagt Hans-Peter Fischer, IT-Manager bei Seaside Collection.

Nach dem erfolgreichen Roll-out werden die IT-Systeme von Seaside und Riverside jetzt kontinuierlich überwacht. Bei Verdachtsfällen reagiert das Expertenteam sofort. Die Lösung läuft stabil und unauffällig im Hintergrund. Im Arbeitsalltag ist durch das zentrale Monitoring über die Management-Konsole eine Entlastung deutlich spürbar. Das Vertrauen der Angestellten in die Sicherheitsprozesse ist gestiegen, weil jeder weiß: Im Hintergrund wacht ein professionelles Managed Security Operations Center über alle Systeme.

In einer heterogenen IT-Landschaft mit dezentralen Standorten, begrenztem Personal und hohen Sicherheitsanforderungen ist eine MXDR-Lösung wie die von G DATA mehr als ein technischer Dienstleister. Sie wird zum unverzichtbaren strategischen Partner.

Die Vorteile für Seaside:

- Einhaltung DSGVO

- Strukturierte und nachvollziehbare Handlungsanweisungen

Interessierte können die vollständige Case Study herunterladen und weiterlesen.

Über Seaside Collection

Seaside Collection ist Teil der international tätigen Gerlach Gruppe und ist Franchise-Geber exklusiver Hotels an Standorten in Deutschland, auf den Kanaren und den Malediven. Exklusive Flusskreuzfahrten mit dem Schwesterunternehmen Riverside Cruises runden das Portfolio ab.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

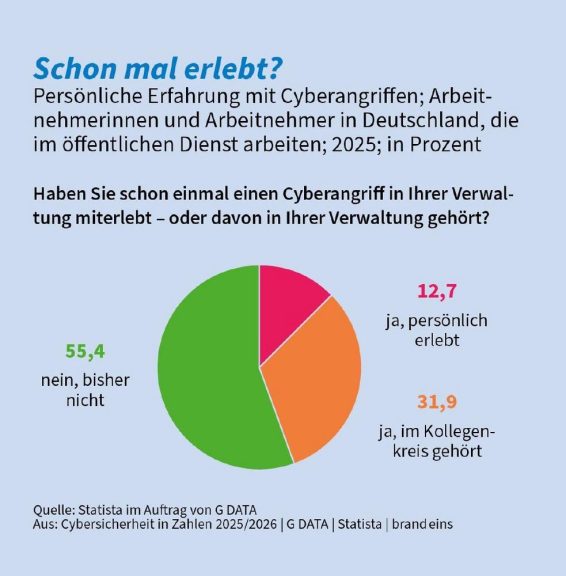

Verwaltungen im Fadenkreuz: Fast jeder zweite Beschäftigte war bereits direkt oder indirekt von einem Cyberangriff betroffen

Schwerte, Rügen und Potsdam sind nur drei Beispiele für Städte, die in diesem oder im letzten Jahr einen Cyberangriff zu bewältigen hatten – mit weitreichenden Folgen. Dazu zählt zum Beispiel der Ausfall wichtiger Verwaltungssysteme, was die Auszahlung von Wohngeldzuschüssen oder die Funktion anderer Dienste unmöglich machte. Verwaltungen werden von den Angreifergruppen gezielt attackiert. Wie die Ergebnisse der repräsentativen Studie „Cybersicherheit in Zahlen“ zeigen, hat bereits ein Achtel der Arbeitnehmenden (13 Prozent) im öffentlichen Dienst einen Angriff persönlich erlebt, fast ein Drittel (32 Prozent) kennt Fälle aus dem Kollegenkreis.

„IT-Sicherheit gehört fest in jede Digitalisierungsstrategie – gerade in kommunalen Verwaltungen. Nur wer Cyberkriminelle effektiv abwehrt und digitale Prozesse widerstandsfähig gestaltet, schützt zentrale Lebensbereiche und stärkt das Vertrauen der Bürgerinnen und Bürger in die digitale Welt“, erklärt Andreas Lüning, Mitgründer und Vorstand der G DATA CyberDefense AG. „Nachhaltige IT-Sicherheit und digitale Souveränität brauchen Investitionen – und die Bereitschaft dazu. Wenn Ressourcen ohnehin knapp sind, sollten Verwaltungen auf vertrauenswürdige Dienstleister setzen.“

IT-Sicherheit als Herausforderung

Deutsche Verwaltungen stehen unter großem Druck, eine umfassende IT-Sicherheit zu gewährleisten. Knapp 82 Prozent der Beschäftigten des öffentlichen Dienstes sehen deutliche Herausforderungen: Das größte Problem ist der Fachkräftemangel (22 Prozent), denn ein umfassendes Security-Konzept benötigt genug Fachleute. Weitere Schwierigkeiten bestehen in veralteter Technik (18 Prozent) und mangeldem Budget (16 Prozent). Nur jeder Fünfte gibt an, keine Herausforderungen bei der Gewährleistung der IT-Sicherheit zu haben.

Die Studienergebnisse verdeutlichen: Der öffentliche Sektor steht bei der Digitalisierung vor einem Spannungsfeld aus steigenden Anforderungen (zum Beispiel durch die Regulatorik), Fachkräftemangel und knappen Ressourcen. IT-Verantwortliche müssen daher auf umfassende und moderne Security-Konzepte setzen, zum Beispiel ein Managed Security Operations Center. So sorgen sie trotz der schwierigen Ausgangslage dafür, dass Angriffe frühzeitig erkannt und umgehend gestoppt werden, bevor großer Schaden entsteht.

Cybersicherheit in Zahlen zum Download

„Cybersicherheit in Zahlen“ erscheint bereits zum fünften Mal und zeichnet sich durch eine hohe Informationsdichte und besondere methodische Tiefe aus: Die Marktforscher von Statista haben Zahlen, Daten und Fakten aus mehr als 300 Statistiken zu einem einzigartigen Gesamtwerk zusammengeführt. Mehr als 5.000 Arbeitnehmerinnen und Arbeitnehmer in Deutschland wurden im Rahmen einer repräsentativen Online-Studie zur Cybersicherheit im beruflichen und privaten Kontext befragt. Die Fachleute von Statista haben die Befragung eng begleitet und können dank einer Stichprobengröße, die weit über dem branchenüblichen Standard liegt, belastbare und valide Marktforschungsergebnisse im Magazin „Cybersicherheit in Zahlen“ präsentieren. Interessierte können „Cybersicherheit in Zahlen“ herunterladen.

Einen besonderen Fokus gibt es in diesem Jahr auf Städte und Kommunen. Hierzu hat G DATA CyberDefense ein spezielles Paper „Realitätscheck: IT-Sicherheit im kommunalen Sektor 2025“ mit Studienergebnissen, Herausforderungen und Strategien zusamme

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

Security Alert: G DATA entdeckt kritische Schwachstellen in Logistiksoftware

Die betroffene Software wird laut Herstellerwebseite in Unternehmen mit Milliardenumsätzen eingesetzt und ist in der Logistikbranche weit verbreitet. Dieser Wirtschaftszweig ist als kritische Infrastruktur eingestuft. Inzwischen wurden einzelne Instanzen abgesichert, die beim Penetrationstest auffällig waren. Ob ein Update verfügbar ist oder die Schwachstellen geschlossen wurden, ist nicht bekannt. Trotz mehrfacher Kontaktversuche reagiert der in Andorra ansässige Hersteller nicht auf die Hinweise der Security-Fachleute.

Weitere Informationen im deutschen G DATA Blog. Eine detaillierte Analyse ist im englischsprachigen Artikel der G DATA Advanced Analytics zu finden.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

Zwei Drittel der Deutschen rechnen mit mehr Cyberattacken durch KI

Wie ernst die Lage in der IT-Sicherheit ist, zeigt die aktuelle Ausgabe von „Cybersicherheit in Zahlen“. Gemeinsam mit brand eins und Statista hat G DATA CyberDefense erneut ein Lagebild zur IT-Sicherheit in Deutschland erstellt und in einem umfassenden Nachschlagewerk zusammengefasst. Die repräsentative Studie zeigt, dass die Mehrheit der deutschen Arbeitnehmenden von einer Verschärfung der Cyberbedrohungen durch den kriminellen Einsatz von KI ausgehen. Zudem zeigen die Ergebnisse, dass der Reifegrad der IT-Sicherheit in vielen Unternehmen immer noch nicht ausreichend ist.

Zu dem Bild passt, dass nur annähernd 17 Prozent der Befragten sich dazu befähigt sehen, betrügerische Nachrichten sicher zu erkennen, zum Beispiel Phishing. Der überwiegende Anteil schätzt, dass sie die gefährlichen E-Mails nur teilweise oder gar nicht entdecken. Das zeigt, dass IT-Verantwortliche Cyberrisiken oft nicht wirkungsvoll begegnen können. Ein Ausweg sind nicht nur passende Lösungen und Dienstleistungen, sondern die Stärkung der Digitalen Souveränität und die richtigen Partner an der Seite.

„Unsere geopolitische Lage hat sich in kürzester Zeit drastisch verändert – vieles, was gestern noch sicher schien, steht heute infrage. Damit rückt die IT-Sicherheit ins Zentrum: Sie ist das Rückgrat unserer digitalen Wirtschaft und entscheidend für unsere Souveränität“, sagt Andreas Lüning, Mitgründer und Vorstand der G DATA CyberDefense AG. „Um souverän und widerstandsfähig zu bleiben, braucht es Mut, Kapital und den Willen, groß und europäisch zu denken. Politik, Wirtschaft und Gesellschaft müssen dafür stärker zusammenarbeiten und tragfähige Allianzen aufbauen. Nur so schaffen wir ein stabiles Netz, das uns auch in Krisenzeiten trägt.“

Nachschlagewerk der IT-Sicherheit geht in die fünfte Runde

Das Magazin „Cybersicherheit in Zahlen“ von G DATA CyberDefense, brand eins und Statista erscheint bereits zum fünften Mal und hat sich längst als Kompendium für IT-Sicherheit etabliert. Neben der repräsentativen und umfassenden Arbeitnehmerumfrage enthält das Magazin viele weitere Zahlen und Grafiken rund um IT-Security. Einen besonderen Fokus gibt es in diesem Jahr auf Städte und Kommunen. Berichte und Interviews zu aktuellen Themen wie Allianzen und Partnerschaften im Kampf gegen Cyberkriminelle runden das aktuelle Heft ab.

„Wir werden unsere kritischen Infrastrukturen, unsere Wirtschaft und uns selbst auf Dauer nur schützen können, wenn wir uns mit anderen zusammentun“, sagt Susanne Risch, Chefredakteurin brand eins/ Corporate Services. „Für diese Ausgabe haben wir recherchiert, wo in Deutschland Allianzen geschmiedet wurden: Vom kleinen Arbeitskreis über gewaltige Brancheninitiativen, vom regionalen Stammtisch bis zur internationalen Agentur, von der Zusammenarbeit zwischen Herstellern und Kunden bis hin zu rein privatwirtschaftlichen Kooperationen ist alles dabei.“

Eine Auswahl interessanter Ergebnisse:

- Der Fachkräftemangel ist ein globales Problem und verschärft sich weiter. Rund um den Globus fehlten 2024 mehr als 4,7 Millionen Fachkräfte im Bereich Cybersicherheit – gegenüber 2023 ein Zuwachs von fast 20 Prozent.

- Der Anteil von Unternehmen, die KI zur Verbesserung der IT-Sicherheit einsetzen oder dies planen, ist deutlich angestiegen: Von 2018 auf 2024 hat sich etwa die Zahl der Firmen, die künstliche Intelligenz für eine bessere IT-Sicherheit nutzen, um mehr als 560 Prozent erhöht.

- Am 26. März 2025 gab es mehr als 14 Milliarden identifizierte kompromittierte Benutzerkonten weltweit.

- Als größte Herausforderung, um IT-Sicherheit in der Verwaltung zu gewährleisten, wird zu wenig Personal (22 Prozent), veraltete Technik (18 Prozent) und zu wenig Budget (knapp 16 Prozent) genannt.

- Nur 12 Prozent der Unternehmen haben die Anforderungen der NIS-2-Richtlinie bereits vollständig umgesetzt.

„Unsere Studie zeichnet ein holistisches Bild der IT-Sicherheit – basierend auf einer breiten Datenlage und exklusiven Umfrageergebnissen“, erklärt Robin Rehfeldt, Teamleiter Data Storytelling bei Statista. „Sie zeigt die Spannbreite von der eigenen Sicherheitskompetenz über den Reifegrad der IT-Abteilungen bis hin zu den Auswirkungen des Fachkräftemangels und der Zusammenarbeit mit IT-Dienstleistern.“

Cybersicherheit in Zahlen zum Download

„Cybersicherheit in Zahlen“ erscheint bereits zum fünften Mal und zeichnet sich durch eine hohe Informationsdichte und besondere methodische Tiefe aus: Die Marktforscher von Statista haben Zahlen, Daten und Fakten aus mehr als 300 Statistiken zu einem einzigartigen Gesamtwerk zusammengeführt. Mehr als 5.000 Arbeitnehmerinnen und Arbeitnehmer in Deutschland wurden im Rahmen einer repräsentativen Online-Studie zur Cybersicherheit im beruflichen und privaten Kontext befragt. Die Fachleute von Statista haben die Befragung eng begleitet und können dank einer Stichprobengröße, die weit über dem branchenüblichen Standard liegt, belastbare und valide Marktforschungsergebnisse im Magazin „Cybersicherheit in Zahlen“ präsentieren.

Interessierte können „Cybersicherheit in Zahlen“ herunterladen.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

Herausragende Studienleistungen: G DATA fördert IT-Security-Nachwuchs

„Um die Digitale Souveränität in Europa zu stärken, ist IT-Sicherheit essenziell und wir brauchen junge Menschen, die mit Leidenschaft und Kompetenz diesen Bereich gestalten wollen“, sagt Andreas Lüning, Gründer und Vorstand bei der G DATA CyberDefense AG. „Deshalb ist es uns wichtig, exzellente Studienleistungen sichtbar zu machen und gezielt mit Preisen und Stipendien zu fördern.“

Vergabe der Deutschlandstipendien und Campus-Einladung

Neben den Auszeichnungen für die besten Bachelorarbeiten unterstützt G DATA auch weiterhin engagierte Studierende mit Deutschlandstipendien im Bereich IT-Sicherheit. Bei der offiziellen Stipendienfeier im April 2025 im Veranstaltungszentrum der RUB wurden David Micus und Maximilian Rademacher für ihre akademische Leistung sowie ihr gesellschaftliches Engagement ausgezeichnet. Die Verleihung fand durch Carina Franke, Teamleiterin Recruiting und Sonja Tietz, Human Ressources bei G DATA CyberDefense statt.

Die Preisträger und Stipendiaten konnten sich über eine Einladung zum G DATA Campus freuen: Ende Juli 2025 besuchte eine Gruppe Studierender das Cyber-Defense-Unternehmen, um über aktuelle Entwicklungen der Cybersicherheit ins Gespräch zu kommen. Auf dem Programm standen ein gemeinsames Mittagessen, Einblicke in die Entwicklungsarbeit sowie ein Rundgang über das historische G DATA Gelände.

Die G DATA CyberDefense AG ist ein führendes deutsches Unternehmen im Bereich IT-Sicherheit. Mit einem klaren Fokus auf innovativen Lösungen bietet der 1985 in Bochum gegründete Cyber-Defense-Spezialist Unternehmen und Privatanwendern auf der ganzen Welt umfassenden Schutz vor Cyberbedrohungen. Das engagierte Team der mehr als 550 Angestellten arbeitet kontinuierlich daran, die Sicherheitslösungen zu verbessern und den ständig wachsenden Herausforderungen der digitalen Welt gerecht zu werden.

Das Cyber-Defense-Portfolio von G DATA reicht von modernsten Sicherheitslösungen, Managed eXtended Detection and Response (MXDR) über Security Awareness Trainings bis hin zu Security-Dienstleistungen wie Penetrationstests, Incident Response und forensischen Analysen. Die mehrfach ausgezeichneten Technologien des Unternehmens basieren auf jahrzehntelanger Erfahrung und kontinuierlicher Forschung und Entwicklung in Deutschland.

Im Herbst 2024 hat G DATA die angesehene ISO-27001-Zertifizierung für die höchsten Datenschutz- und Sicherheitsstandards im Umgang mit Systemen und Kundendaten erhalten.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

E-Mail: marita.bierhoff@gdata.de

![]()

Leserwahl der connect professional: G DATA MXDR als „Product of the Year“ ausgezeichnet

Jedes Jahr ruft die Redaktion der connect professional ihre Leserinnen und Leser dazu auf, in insgesamt 26 Kategorien ihre „Products of the Year” zu wählen. In diesem Jahr haben insgesamt 7.600 Menschen mitgemacht und votierten bei „Cybersecurity“ klar für die deutsche Managed-Security-Lösung von G DATA CyberDefense. Dies unterstreicht das hohe Vertrauen in Security aus Deutschland.

„Wir freuen uns sehr über die Auszeichnung der Leserschaft der connect professional. Sie zeigt, dass deutsche Sicherheitslösungen eine wichtige Rolle im Channel und im Security-Markt spielen“, sagt Andy Felbinger, Head of Sales Deutschland bei der G DATA CyberDefense AG. „Der Preis ist für uns ein Ansporn, weiterhin auf hohem Niveau an vertrauensvollen, gemanagten Security-Lösungen und -Dienstleistungen zu arbeiten.“

G DATA 365 | Managed Extended Detetion and Response

Bei G DATA 365 | Managed Extended Detection and Response übernimmt ein Analystenteam des deutschen Cyber-Defense-Spezialisten die Überwachung der IT-Systeme. Sie haben dabei alle Aktivitäten im Blick, überprüfen verdächtige Vorgänge und stoppen Cyberangriffe sofort, bevor diese großen Schaden anrichten. Das Team des Managed Security Operations Center (Managed SOC) ist dabei rund um die Uhr im Einsatz und gibt auch Handlungsempfehlungen. Unternehmen profitieren beim Einsatz der Lösung von der langjährigen Erfahrung des Cyber-Defense-Unternehmens aus Bochum. Alle verarbeiteten Daten verbleiben ausschließlich in Deutschland und unterliegen dem strengen deutschen und europäischen Datenschutz.

Mehr Informationen über G DATA | 365 Managed Extended Detection and Response gibt es online.

In einer fünfteiligen Blogreihe stellen wir die Personen hinter unserer Managed-SOC-Lösung vor. Der erste Teil mit Andy Felbinger ist hier zu finden.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()

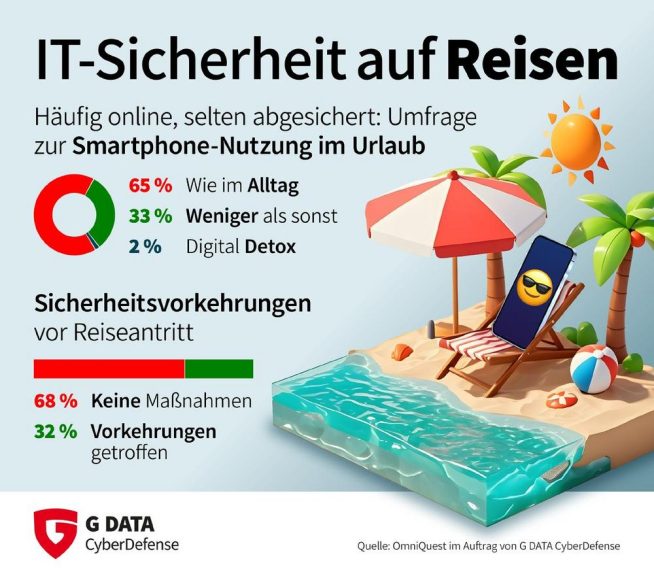

Ungeschützt unterwegs: Zwei Drittel der Urlauber gefährden ihre digitale Sicherheit

Die lang ersehnte Reise beginnt und nahezu bei allen Reisenden ist auch das Smartphone oder Tablet im Gepäck – als Navigationsgerät, Kamera oder um Kontakt nach Hause zu halten. Doch während Koffer sorgfältig gepackt und Haustüren doppelt abgeschlossen werden, bleibt der digitale Schutz oft auf der Strecke. Das zeigt eine repräsentative Umfrage von G DATA CyberDefense unter 1.000 Deutschen: Zwei Drittel der Befragten sichern ihre Mobilgeräte vor dem Urlaub nicht ab. Damit setzen sie ihre Daten einer vermeidbaren Gefahr aus. Fehlende Back-ups – etwa auf einem externen Speichermedium oder in der Cloud – bedeuten im Verlustfall oft das Aus für wertvolle Daten. Noch riskanter ist die sorglose Nutzung öffentlicher WLAN-Hotspots: Cyberkriminelle können manipulierte Netzwerke aufsetzen und Teile des Datenverkehrs mitlesen. So gelangen Zugangsdaten für E-Mail-Postfächer, Online-Banking oder Social Media in die falschen Hände.

„Im Urlaub denken die meisten an Erholung und nicht an Cybergefahren“, sagt Tim Berghoff, Security Evangelist bei der G DATA CyberDefense AG. „Wer ohne vorherige Datensicherung reist oder sich ungeschützt in öffentliches WLAN am Flughafen oder Hotel einwählt, bringt seine Fotos und Zugangsdaten in Gefahr. Ich rate allen Urlaubern dazu, im Urlaub auf Online-Banking zu verzichten, automatische Logins zu deaktivieren und die Geräte, die nicht unbedingt erforderlich sind, Zuhause zu lassen.“

Digital Detox bleibt im Urlaub die Ausnahme

Entspannung vom Alltag in den Ferien ist nur für wenige mit einer digitalen Auszeit verbunden. Die Umfrage zeigt: Nur zwei Prozent der Befragten verzichtet im Urlaub bewusst auf digitale Geräte, um sich vom ständigen Blick auf das Display zu erholen. Die Mehrheit der Deutschen (65 Prozent) nutzt ihr Handy genauso wie im Alltag auch. Ein Drittel gab an, das Smartphone im Urlaub weniger in der Hand zu haben. Egal ob Daueronline oder nur gelegentlich aktiv im Netz: Wer auf Reisen online ist, sollte die digitale Sicherheit ebenso ernst nehmen wie einen effektiven Sonnenschutz.

Fünf Sicherheitstipps, die auf der digitalen Packliste unverzichtbar sind

- Sicherheitssoftware installieren: Eine umfassende Sicherheitslösung wie G DATA Mobile Security für Android oder iOS schützt Mobilgeräte zuverlässig und sollte unabhängig von einer anstehenden Reise immer installiert sein.

- Back-ups erstellen: Auf einem externen Speichermedium oder in der Cloud bleiben wichtige Daten wie Fotos oder Kontakte erhalten, falls das Gerät verloren geht.

- Software aktuell halten: Updates für Betriebssystem und Apps schließen bekannte Sicherheitslücken und erschweren Angreifern den Zugriff auf das Gerät.

- Diebstahlschutz aktivieren: Funktionen wie Fernortung und Gerätesperrung sollten eingerichtet sein. So lässt sich das Smartphone orten oder aus der Ferne sperren sowie Daten löschen, damit diese geschützt sind.

- Vorsicht bei öffentlichem WLAN: Hotspots können gefälscht sein und sollten nicht genutzt werden. Ist es unvermeidbar, gilt, sensible Daten nicht ohne VPN zu übertragen und auf Online-Banking am besten komplett zu verzichten.

Mehr Tipps für eine sichere Reise mit digitalen Geräten finden Sie im G DATA Ratgeber „Sicher im Urlaub“ oder unserem Video „Deine Daten sicher – auch im Urlaub“.

Repräsentative Umfrage vom OmniQuest im Auftrag von G DATA

Für die repräsentative Online-Kurzumfrage befragte OmniQuest im Auftrag von G DATA im Mai 2025 1.000 Internetnutzerinnen und -nutzer in Deutschland.

G DATA CyberDefense AG

Königsallee 178 a

44708 Bochum

Telefon: +49 (234) 9762-0

Telefax: +49 (234) 9762-299

http://www.gdata.de

Public Relations Managerin

Telefon: +49 (234) 9762-507

Fax: +49 (234) 9762-299

E-Mail: kathrin.beckert@gdata.de

![]()