Studie: Kommerzielle Softwareanwendungen haben oft kritische Sicherheitsschwachstellen

Von den am häufigsten getesteten Browser-, E-Mail-, Dateifreigabe-/Cloud-Speicher-, Online-Meeting- und Messaging-Produkten enthielten 85 % mindestens eine kritische Schwachstelle mit einem CVSS-Wert (Common Vulnerability Scoring System) von 10,0 – dem höchstmöglichen Wert. Gleichzeitig enthielten 30 % aller Open-Source-Komponenten aller getesteten Anwendungen mindestens eine Schwachstelle oder Sicherheitslücke, die mit einer CVE-Kennung (Common Vulnerabilities and Exposures) versehen war.

„Kommerzielle Standard-Softwarelösungen enthalten oft Open-Source-Komponenten. Viele davon weisen eine Reihe von bekannten Schwachstellen auf, die von Malware ausgenutzt werden können. Doch die Anbieter geben deren Vorhandensein oft nicht bekannt“, sagt Michael Sampson, Senior Analyst bei Osterman Research. „Dieser Mangel an Transparenz rund um eingesetzte und noch einzusetzende Anwendungen ist im Grunde eine Zeitbombe, die das Sicherheitsrisiko eines Unternehmens, die Angriffsfläche und das Potenzial für eine Kompromittierung durch Cyberkriminelle erhöht.“

Im Rahmen der Studie wurden weit verbreitete, clientbasierte COTS-Softwareprodukte in fünf Kategorien (Webbrowser, E-Mail, Dateifreigabe/Cloud-Speicher, Online-Meetings und Messaging) daraufhin untersucht, ob sie Open-Source-Komponenten enthalten und ob sie Sicherheitslücken aufweisen.

Einige der wichtigsten Ergebnisse waren:

Lösungen für Online-Meetings und E-Mail am anfälligsten

Anwendungen in den Kategorien Online-Meetings sowie E-Mail-Clients wiesen die höchste durchschnittliche Gewichtung der Schwachstellen auf. Angesichts der weit verbreiteten Nutzung dieser Tools sollten Unternehmen und Organisationen den Fokus darauf richten, ihre Angriffsfläche für Sicherheitsrisiken und das Potenzial für eine Kompromittierung besser zu verstehen.

Open-Source-Komponenten sind weit verbreitet

Ausnahmslos alle analysierten Anwendungen enthielten Open-Source-Komponenten. Im Durchschnitt enthielten dabei 30 % dieser Open-Source-Komponenten mindestens eine Schwachstelle oder Sicherheitslücke, der eine CVE-Kennung zugewiesen wurde.

Komponenten mit kritischen Sicherheitslücken werden häufig verwendet

Mit Ausnahme von drei Anwendungen enthielten alle in der Studie untersuchten Lösungen mindestens eine kritische Schwachstelle mit dem höchstmöglichen CVSS-Wert (10,0). Die nahezu allgegenwärtige Verwendung solcher hochgradig anfälligen Komponenten macht Vergleiche zwischen Anwendungen auf dieser Grundlage bedeutungslos, da alle Anwendungen als anfällig einzustufen sind.

Neuere Versionen der Komponenten sind nicht zwangsläufig sicherer

Mehrere Komponenten waren in den getesteten Anwendungen in unterschiedlichen Versionen vorhanden. Aber: Neuere Versionen waren dabei nicht immer sicherer, weder gemessen an der Anzahl der verwendeten angreifbaren Komponenten noch hinsichtlich der gewichteten Anzahl der Schwachstellen in jeder Komponente.

Komponenten mit den höchsten Risiken

Von den Komponenten, die in den analysierten Anwendungen identifiziert wurden, waren zwei Versionen der Open-Source-Komponente von Firefox (nicht der Browser selbst) für 75,8 % aller CVEs verantwortlich. An zweiter Stelle standen 16 Versionen von openssl, die zusammen 9,6 % der CVEs aufwiesen, sowie zwei Versionen von libav, die 8,3 % der CVEs ausmachten.

„Die meisten Unternehmen vertrauen darauf, dass Hersteller ihre Software frei von Mängeln halten. Wie die Analyse zeigt, müssen Unternehmen allerdings ihre eigene Qualitätskontrolle durchführen, um die Sicherheit der gekauften Software zu überprüfen“, sagt Vince Arneja, Chief Product Officer bei GrammaTech. „Die Pflege einer aktuellen Software-Stückliste, in der die Softwarekomponenten und die damit verbundenen Schwachstellen detailliert aufgeführt sind, ist der erste Schritt, um Sicherheitsschwachstellen in kommerziellen Softwareanwendungen sowohl vor als auch nach der Implementierung zu verstehen und zu entschärfen.“

Methodik

Im Rahmen der Analyse setzte GrammaTech seine Lösung CodeSentry ein, um das Vorhandensein von Open-Source-Komponenten in den Binärpaketen der am häufigsten verwendeten Softwareanwendungen zu ermitteln. Die Ausgabeberichte für jede Anwendung wurden Osterman Research im PDF-Format zur Verfügung gestellt.

Weitere Informationen

Der komplette Report kann über folgenden Link bei GrammaTech angefordert werden: https://codesentry.grammatech.com/…

Die Software CodeSentry, mit der Sicherheitslücken in zugekaufter Software angezeigt werden können, ist in der DACH-Region über die Verifysoft Technology GmbH (www.verifysoft.com) erhältlich.

Über GrammaTech

GrammaTech ist ein weltweit führender Anbieter von Application Security Testing (AST)-Lösungen, die weltweit von den sicherheitsbewusstesten Unternehmen eingesetzt werden, um Schwachstellen in der von ihnen entwickelten oder verwendeten Software zu erkennen, zu messen, zu analysieren und zu beheben. Das Unternehmen ist außerdem Forschungspartner für Cybersicherheit und künstliche Intelligenz für zivile, militärische und nachrichtendienstliche Einrichtungen der USA. GrammaTech hat seinen Hauptsitz in Bethesda (Maryland), ein Forschungs-und Entwicklungszentrum in Ithaca (New York). Mit der Shift Left Academy betreibt GrammaTech eine eigene Bildungsabteilung für Softwareentwickler.

CodeSonar® und CodeSentry® sind registrierte Warenzeichen von GrammaTech, Inc.

Über Verifysoft Technology

Die Verifysoft Technology GmbH ist ein führender Anbieter von Tools, Dienstleistungen und

Schulungen zur Steigerung der Softwarequalität und Senkung der Entwicklungskosten im Embedded-Bereich. Das 2003 gegründete Unternehmen betreut mit einem internationalen Beraterteam am Firmensitz in Offenburg über 700 Kunden in 40 Ländern weltweit. Ein Schwerpunkt von Verifysoft Technology ist die Messung und Dokumentation der Code Coverage (Testüberdeckung) und der Codequalität. Dazu bietet Verifysoft Technology mit Testwell CTC++, Testwell CMT++ und Testwell CMTJava Lösungen an, die in allen sicherheitskritischen Branchen zum Einsatz kommen. Zudem ist Verifysoft Technology Distributor für verschiedene komplementäre Tools zur Qualitätssicherung von Software, wie der Statischen Codeanalyse.

Weitere Informationen zu Verifysoft Technology stehen unter www.verifysoft.com bereit.

Verifysoft Technology GmbH

In der Spöck 10

77656 Offenburg

Telefon: +49 (781) 1278118-0

Telefax: +49 (781) 6392029

http://www.verifysoft.com

Pressekontakt

Telefon: +49 89 6230 3490

E-Mail: hansel@fx-kommunikation.de

Geschäftsführer, Direktor Marketing und Vertrieb

Telefon: +49 (781) 6392027

Fax: +49 (781) 6392029

E-Mail: lambertz@verifysoft.com

![]()

Die Testabdeckung messen: 10 Kriterien zur Auswahl eines Code-Coverage-Tools

Speziell in der sicherheitskritischen Softwareentwicklung schreiben Branchennormen genaue Anforderungen für die Code Coverage vor, so dass Produkte hier ohne den Nachweis einer ausreichenden Testabdeckung nicht zertifiziert werden können. Aber auch bei anderen Entwicklungsprojekten legen Unternehmen zunehmend großen Wert auf Software-Qualität und messen die Code Coverage.

Zur Messung der Code Coverage sind am Markt unterschiedliche Code Coverage Analyser verfügbar. Die Lösungen unterscheiden sich im Handling und in der Qualität teils deutlich. Die Experten der Verifysoft Technology GmbH (www.verifysoft.com), Anbieter von Tools, Dienstleistungen und Schulungen zur Steigerung der Softwarequalität, haben zehn grundsätzliche Kriterien für die Auswahl eines Code-Coverage-Tools zusammengestellt.

1) Unabhängigkeit vom eingesetzten Compiler

Selbstverständlich muss ein Code-Coverage-Tool mit dem im Projekt eingesetzten Compiler funktionieren. Allerdings ist es sehr sinnvoll, bereits von Beginn an auf ein Tool zu setzen, welches unabhängig vom Compiler eingesetzt werden kann. Solche Werkzeuge können dann in allen Projekten genutzt werden und auch im laufenden Projekt ist bei Bedarf der Wechsel des Compilers möglich. Ein Coverage-Tool, welches compilerunabhängig nutzbar ist, kann wesentlich vielfältiger verwendet werden und ist daher eine lohnende Investition.

2) Benutzerfreundlichkeit

Auch für Code-Coverage-Tools gilt: Die beste Software wird ungern (und damit selten) genutzt, wenn die Bedienung unnötig kompliziert oder nicht durchdacht ist. Ein einfaches Handling hingegen kann die Akzeptanz für den Einsatz eines Testabdeckungstools beim Anwender deutlich erhöhen. Idealerweise läuft das Tool im Hintergrund und erzeugt für den Nutzer beim Test keine zusätzliche Arbeit.

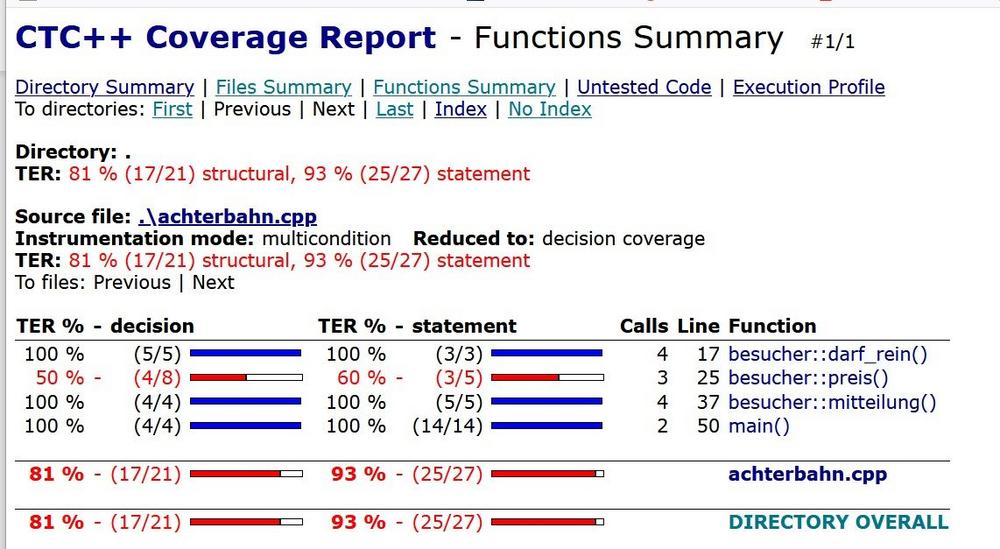

3) Nachvollziehbarkeit der Coverage-Berichte

Bei der Auswertung der Coverage-Berichte sollte möglichst auf einen Blick klar werden, welche Teile des Codes bereits getestet sind und wo es noch an Coverage fehlt. Bei guten Coverage-Tools kann der Tester auf Quellcodeebene sehr einfach erkennen, welche Testfälle noch ausstehen. Durch Ausführen dieser fehlenden Tests kann die Code Coverage dann zielgerichtet erhöht werden. Dies vermeidet gleichzeitig unnötige Arbeit, die durch redundante Tests entstehen würde.

4) Support von höheren Coverage-Maßen für sicherheitskritische Entwicklung

Für den Test von sicherheitskritischer Software schreiben die Normen (z.B. ISO 26262 im Automobilbereich, DO-178C in der Luftfahrt und EN-50128 im Schienenverkehr) hohe Coverage-Maße bis hin zur MC/DC-Coverage vor. Es ist deshalb zwingend darauf zu achten, dass das auszuwählende Coverage Tool die jeweils geforderte Coverage-Stufe auch tatsächlich unterstützt. Um eine Lösung langfristig einsetzen zu können, sollten hierbei nicht nur aktuelle, sondern nach Möglichkeit auch zukünftige, bereits absehbare Anforderungen berücksichtigt werden. Wichtig zu wissen: Viele Coverage-Tools bieten maximal Decision- oder Branch-Coverage und sind daher für die sicherheitskritische Softwareentwicklung unzureichend.

5) Flexible Integration

Auch innerhalb eines Unternehmens sind Entwicklungsumgebungen und Toolketten oft sehr heterogen. Ein Coverage-Tool sollte problemlos mit all diesen verschiedenen Umgebungen zurechtkommen. Die Integration in den jeweiligen Build-Vorgang und in die Durchführung der Tests muss nahtlos und ohne großen Aufwand möglich sein. Sofern das Tool auch über die Kommandozeile genutzt werden kann, bieten sich Vorteile bei der Erstellung automatisierter Builds.

6) Geringer Instrumentation Overhead

Die meisten Coverage-Tools messen die Code-Coverage über die Instrumentierung des Quellcodes. Der Quellcode wird dabei durch das Coverage-Tool mit „Zählern“ angereichert, die mitzählen, wo und wie oft die betreffenden Codeteile beim Testen ausgeführt wurden. Hierdurch wird der originale Code allerdings vergrößert. Beim Test auf Embedded Targets, die über beschränkten Speicherplatz verfügen, ist daher darauf zu achten, dass dieser sogenannte Instrumentation Overhead möglichst gering bleibt. Die Unterschiede bzgl. des Speicherbedarfs sind bei den einzelnen Code-Coverage-Tools teilweise beträchtlich. Der Code Coverage Analyser Testwell CTC++ von Verifysoft Technology ist diesbezüglich beispielsweise sehr ressourcenschonend. Hier bietet sich unter anderem die Möglichkeit, durch Einsatz der Bit-Coverage-Option den erforderlichen Speicherplatz nochmals spürbar zu reduzieren (die Bit-Coverage misst dann nur, ob ein Codeteil getestet wurde, allerdings nicht mehr, wie oft dies geschehen ist).

7) Unterstützung verschiedener Programmiersprachen

Oft wird in Firmen mit verschiedenen Programmiersprachen gearbeitet oder die Einführung weiterer Sprachen ist künfig geplant. Es ist daher sinnvoll, von Anfang an ein Tool zu wählen, welches alle bzw. möglichst viele dieser Sprachen unterstützt.

8) Unterstützung von „kreativer“ Programmierung

Manche Coverage-Tools bekommen Probleme bei der Analyse von Sprachkonstrukten, die von üblichen Standards abweichen oder eine hohe Schachtelungstiefe haben. Eine gutes Tool für die Messung der Testabdeckung sollte jedoch auch mit einem „kreativen“ Programmierstil zurechtkommen.

9) Eignung für sicherheitskritische Softwareentwicklung

Bei der Entwicklung sicherheitskritischer Software fordern die entsprechenden Normen, dass die gesamte Werkzeugkette qualifiziert wird. Hier geht es darum, nachzuweisen, dass sowohl der Coverage Analyser als auch die anderen genutzten Werkzeuge innerhalb der gesamten Toolchain zuverlässig funktionieren. Hersteller professioneller Code-Coverage-Tools unterstützen Softwareprojekte durch Qualification-Kits und Beratung bei der Toolqualifikation. In diesem Zusammenhang sollte man auch darauf achten, ob das gewählte Coverage-Tool bereits erfolgreich in sicherheitskritischen Projekten eingesetzt wird.

10) Evaluierungsmöglichkeit, technischer Support und Kundenreferenzen

Die Eignung eines Coverage-Tools für die eigenen Projekte sollte auf jeden Fall im Rahmen einer Tool-Evaluation überprüft werden. Bereits hier wird man auch einen Eindruck von der Leistungsfähigkeit des technischen Supports bekommen. Ist der Support auch telefonisch oder ausschließlich per E-Mail erreichbar? Wie kompetent sind die Mitarbeiterinnen und Mitarbeiter im Support? Ist die Begleitung der Evaluation angemessen oder muss alles stets aufs Neue erklärt werden? Sind Anfragen an den Support auf Deutsch möglich? Wie verhält es sich mit den Reaktionszeiten? Wie gut und praxisnah ist das Benutzerhandbuch? Bietet der Hersteller darüber hinaus Schulungen an? Nicht zuletzt empfiehlt sich auch ein Blick auf die Kundenreferenzen des Herstellers. Dieser kann weitere Hinweise auf die Qualität des Coverage Analysers und die Leistungsfähigkeit des Anbieters geben.

„Code Coverage ist aus gutem Grund für die sicherheitskritische Softwareentwicklung vorgeschrieben. Aber auch für alle, die ihre Softwarequalität generell verbessern wollen, handelt es sich um eine gute Methode, um die Abdeckung und Aussagekraft der dynamischen Tests zu messen und zu erhöhen“, erklärt Klaus Lambertz, Geschäftsführer der Verifysoft Technology GmbH. „Bei der Auswahl eines Code Coverage Analysers muss darauf geachtet werden, dass das Werkzeug den gestellten Anforderungen entspricht. Zudem spielen Faktoren wie einfache Benutzung und professionelle Unterstützung bei Rückfragen und im Supportfall eine wichtige Rolle. Richtig eingesetzt, hilft ein gutes Testabdeckungstool dabei, die Qualität deutlich zu verbessern, die Motivation von Entwicklern und Testern zu erhöhen und Tests kostensparend durchzuführen.“

Code Coverage im Überblick: Unterschiedliche Stufen der Testabdeckung

Function Coverage

Die Function Coverage (Aufrufüberdeckung) misst, ob alle Funktionen des Programms aufgerufen wurden. Die Function Coverage ist die „schwächste“ der üblichen Testabdeckungsstufen.

Statement Coverage

Bei der Statement Coverage (Anweisungsüberdeckung) wird gemessen, wie hoch der Anteil der getesteten Anweisungen im Vergleich zu allen Anweisungen ist.

Decision Coverage / Branch Coverage

Bei dieser Coverage-Stufe muss jede Entscheidung mindestens einmal als „wahr“ und als „falsch“ getestet werden. Bei normalen „if-Statements“ entspricht dies der Branch Coverage, bei der jeder Zweig ausgeführt worden sein muss (Zweigabdeckung).

Condition Coverage

Bei der Condition Coverage (Bedingungsüberdeckung) werden zusammengesetzte Entscheidungen im Detail betrachtet. Bei Entscheidungen, die aus mehreren, über Boolesche Operatoren zusammengesetzten atomaren Bedingungen bestehen, muss jede dieser Bedingungen einzeln als „wahr“ und als „falsch“ getestet werden.

Multicondition Coverage und Modified Condition/Decision Coverage (MC/DC)

Bei der Multicondition Coverage (Mehrfachbedingungsüberdeckung) müssen bei zusammengesetzten Entscheidungen alle möglichen Wahr-Falsch-Kombinationen überprüft werden. Bei mehreren Bedingungen innerhalb einer Entscheidung erfordert dies eine zumeist unpraktikabel hohe Anzahl von Testfällen. In der Praxis und in den Normen ist daher die Modified Condition/Decision Coverage (MC/DC) relevant, bei der die Anzahl der Testfälle reduziert wird und die Aussagekraft der Testabdeckung ausreichend hoch bleibt.

Die Verifysoft Technology GmbH ist ein führender Anbieter von Tools, Dienstleistungen und Schulungen zur Steigerung der Softwarequalität und Senkung der Entwicklungskosten im Embedded-Bereich. Das 2003 gegründete Unternehmen betreut mit einem internationalen Beraterteam am Firmensitz in Offenburg über 600 Kunden in fast 40 Ländern weltweit. Ein Schwerpunkt von Verifysoft Technology ist die Messung und Dokumentation der Code Coverage (Testüberdeckung) und der Codequalität. Dazu bietet Verifysoft Technology mit Testwell CTC++, Testwell CMT++ und Testwell CMTJava Lösungen an, die in allen sicherheitskritischen Branchen zum Einsatz kommen. Zudem ist Verifysoft Technology Distributor für verschiedene komplementäre Tools zur Qualitätssicherung von Software, wie der Statischen Codeanalyse.

Weitere Informationen zu Verifysoft Technology stehen unter www.verifysoft.com bereit.

Verifysoft Technology GmbH

In der Spöck 10

77656 Offenburg

Telefon: +49 (781) 1278118-0

Telefax: +49 (781) 6392029

http://www.verifysoft.com

Pressekontakt

Telefon: +49 89 6230 3490

E-Mail: hansel@fx-kommunikation.de

Geschäftsführer, Direktor Marketing und Vertrieb

Telefon: +49 (781) 6392027

Fax: +49 (781) 6392029

E-Mail: lambertz@verifysoft.com

![]()

GrammaTech präsentiert neue Version des Tools CodeSentry zur Identifizierung von Sicherheitslücken in Third-Party-Code

Sicherheitsrisiken innerhalb der Software-Lieferkette erkennen und vermeiden

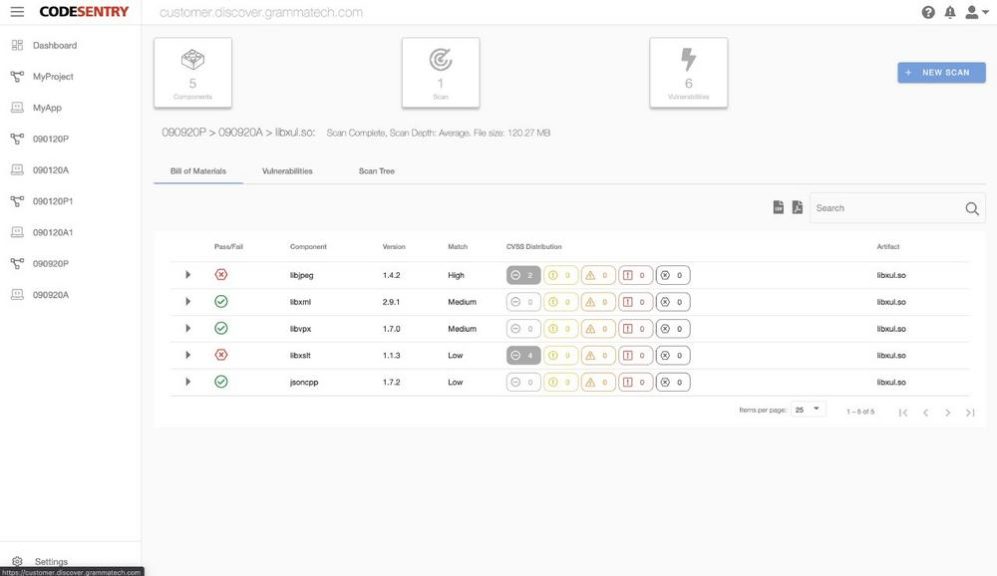

CodeSentry ist eine Lösung zur Identifizierung und Vermeidung von Sicherheitsrisiken innerhalb der Software-Lieferkette. Die neue Version CodeSentry 2.0 bietet unter anderem die Möglichkeit, per Executive Dashboard einen übersichtlichen Risiko-Score für Software-Applikationen zu erhalten. Dieser basiert auf erkannten Schwachstellen, CVSS (Common Vulnerability Scoring System) und Key-Performance-Indikatoren. Auch das Reporting für Compliance- und Risk-Governance-Audits wurde nochmals erweitert.

Nach einer Untersuchung der Analysten von VDC Research besteht in Softwareentwicklungsprojekten etwa 40 % des Codes aus Open-Source- und Drittanbieter-Code. Die jüngsten Hackerangriffe auf SolarWinds, CodeCov und andere Anwendungen zeigen, dass neben eigenem Code unbedingt auch zugelieferte „Third-Party-Software“ auf Sicherheitslücken überprüft werden sollte.

CodeSentry 2.0 unterstützt hier, indem es im Fremdcode eine Analyse der Software auf ihre Zusammensetzung durchführt. Bekannte Schwachstellen in den detektierten Softwarekomponenten werden anzeigt und die Ergebnisse in detaillierten Software-Stücklisten (Software Bill of Materials) gespeichert. Sicherheitsanfälligkeiten werden durch CodeSentry kontinuierlich während des gesamten Software-Lebenszyklus nachverfolgt.

CodeSentry Binäranalyse

Da der Quellcode für gekaufte Anwendungen nur selten verfügbar ist, ist die Analyse des Binärcodes die einzige Alternative, um Risiken in Softwareprodukten zu erkennen.

CodeSentry 2.0 bietet hierfür folgende weitere Funktionen und Vorteile:

– Erstellung umfassender Software-Stücklisten (Software Bill of Materials): Binär-Scans identifizieren Open-Source- und Drittanbieter-Komponenten und liefern Sicherheits-Scores, Details zur Komponentenübereinstimmung, Versionsinformationen, Speicherort und detaillierte Informationen zu Sicherheitslücken, einschließlich CVSS-Scores

– Aufdecken von Zero- und N-Day-Schwachstellen – CodeSentry 2.0 erkennt unbekannte (Zero-Day) und bekannte (N-Day) Sicherheitslücken in identifizierten Open-Source- und Drittanbieter-Komponenten

– Unterstützung mehrerer Software Bill of Materials-Formate einschließlich des Industriestandards CycloneDX

GrammaTech CodeSentry 2.0 ist ab sofort bei GrammaTech www.grammatech.com und über den deutschen Distributor Verifysoft Technology www.verifysoft.com erhältlich.

Weitere Informationen: https://verifysoft.com/…

Über GrammaTech

GrammaTech ist ein weltweit führender Anbieter von Application Security Testing (AST)-Lösungen, die weltweit von den sicherheitsbewusstesten Unternehmen eingesetzt werden, um Schwachstellen in der von ihnen entwickelten oder verwendeten Software zu erkennen, zu messen, zu analysieren und zu beheben. Das Unternehmen ist außerdem ein vertrauenswürdiger Forschungspartner für Cybersicherheit und künstliche Intelligenz für zivile, militärische und nachrichtendienstliche Einrichtungen der USA. GrammaTech hat seinen Hauptsitz in Bethesda (Maryland), ein Forschungs- und Entwicklungszentrum in Ithaca (New York) und betreibt mit der Shift Left Academy eine eigene Bildungsabteilung für Softwareentwickler.

CodeSonar® und CodeSentry® sind registrierte Warenzeichen von GrammaTech, Inc.

Die Verifysoft Technology GmbH ist ein führender Anbieter von Tools, Dienstleistungen und Schulungen zur Steigerung der Softwarequalität und Senkung der Entwicklungskosten im Embedded-Bereich. Das 2003 gegründete Unternehmen betreut mit einem internationalen Beraterteam am Firmensitz in Offenburg über 600 Kunden in fast 40 Ländern weltweit. Ein Schwerpunkt von Verifysoft Technology ist die Messung und Dokumentation der Code Coverage (Testüberdeckung) und der Codequalität. Dazu bietet Verifysoft Technology mit Testwell CTC++, Testwell CMT++ und Testwell CMTJava Lösungen an, die in allen sicherheitskritischen Branchen zum Einsatz kommen. Zudem ist Verifysoft Technology Distributor für verschiedene komplementäre Tools zur Qualitätssicherung von Software, wie der Statischen Codeanalyse.

Weitere Informationen zu Verifysoft Technology stehen unter www.verifysoft.com bereit.

Verifysoft Technology GmbH

In der Spöck 10

77656 Offenburg

Telefon: +49 (781) 1278118-0

Telefax: +49 (781) 6392029

http://www.verifysoft.com

Geschäftsführer, Direktor Marketing und Vertrieb

Telefon: +49 (781) 6392027

Fax: +49 (781) 6392029

E-Mail: lambertz@verifysoft.com

Pressekontakt

Telefon: +49 (89) 6230-3490

E-Mail: hansel@fx-kommunikation.de

![]()

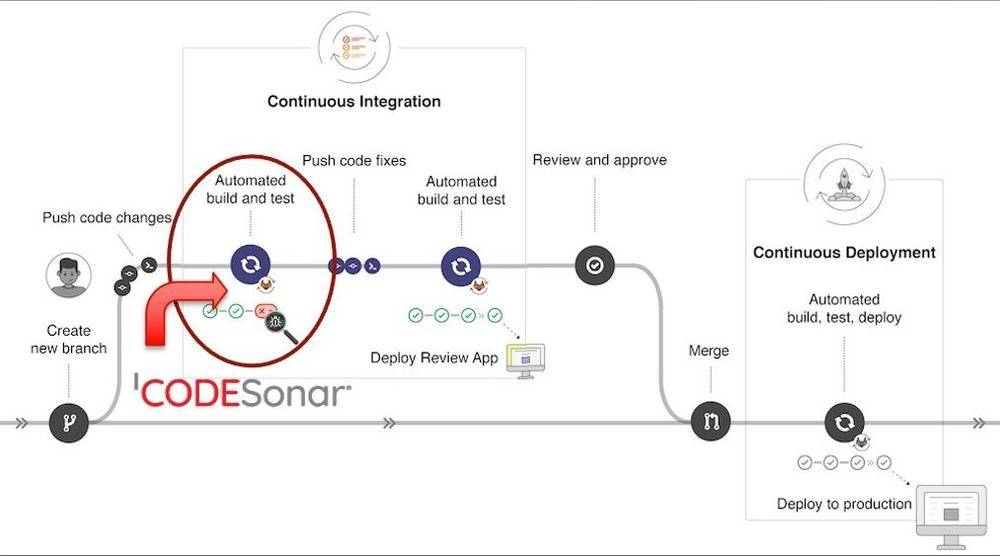

GrammaTech CodeSonar 6.0 mit tieferer Integration von statischen Sicherheitstests (SAST) in DevOps-Pipelines

CodeSonar 6.0 bietet Visualisierungs- und Analyseverbesserungen, eine GitLab-Integration sowie zusätzliche Sprach- und Compiler-Unterstützung. Die neuen Funktionen in CodeSonar 6.0 erleichtern es Entwicklern, Sicherheitsmängel zu vermeiden, indem sie die Erkennung von Problemen automatisieren und Verstöße gegen Best Practices in ihren Entwicklungsumgebungen identifizieren. Sicherheitsüberprüfungen, die in Continuous-Integration- und Continuous-Delivery-Prozessen (CI/CD) integriert sind, bilden eine wichtige Komponente für frühes Testen im Entwicklungsprozess (Shift-Left-Tests) und das Einbinden von Sicherheit in DevOps-Workflows.

Zu den wichtigsten Neuerungen in CodeSonar 6.0 zählen:

Für C/C++:

* Verbesserung des C++-Parsers mit zusätzlichem Support für C++20 Sprachmerkmale und Android 11 Analyse

* neue und aktualisierte Modelle für mehrere Compilerarten

* mehrere neue Warning-Klassen

* Verfeinerung des CWE Broad Mapping und Aktualisierung auf CWE 4.3 (Common Weakness Enumeration)

Für Java:

* CodeSonar 6.0 enthält die neue Java-Analyse-Engine mit hoher Genauigkeit und Vollständigkeit sowie einer breiten Abdeckung von CWE-Sicherheitslücken

* Unterstützung bis Java 14 und vollständige Integration in den CodeSonar Hub

„Viele Unternehmen gehen vermehrt dazu über, Testing zu einem integralen Bestandteil ihrer Entwicklungsprozesse zu machen. Je früher in diesem Stadium Probleme und Sicherheitslücken identifiziert werden, umso einfacher und damit auch kostengünstiger ist es in aller Regel, sie zu beheben. Die neue Version 6.0 von CodeSonar macht es deutlich einfacher, Verfahren für statische Sicherheitstests in DevOps-Pipelines einzubinden, ohne dass es zu Unterbrechungen oder einer Verlangsamung der Entwicklungsprozesse kommt“, erklärt Klaus Lambertz, Geschäftsführer der Verifysoft Technology GmbH.

CodeSonar wird aktuell von über 500 Kunden eingesetzt, um den Übergang zu DevSecOps-Verfahrensweisen zu unterstützen.

Static Analysis Days 2021

Welche Möglichkeiten die statische Code-Analyse generell bietet und wie sie besonders effizient genutzt werden kann, erfahren Interessenten auch im Rahmen der Static Analysis Days 2021. Die Fachveranstaltung mit Experten-Vorträgen und internationalen Referenten findet am 5. und 6. Mai 2021 digital statt.

Weitere Informationen und Anmeldung: https://www.verifysoft.com/…

Verfügbarkeit

CodeSonar ist ein Produkt des US-amerikanischen Unternehmens GrammaTech. Vertrieb und Support erfolgen im deutschsprachigen Raum über die Verifysoft Technology GmbH. Kostenlose Evaluationen sind über www.grammatech.com und www.verifysoft.com erhältlich.

Über GrammaTech

Durch GrammaTechs Softwarelösungen werden Firmen in die Lage versetzt, noch sicherere Software zu entwickeln, indem Sicherheitslücken, Software-Bugs und andere Schwachstellen aufgedeckt und somit die Fehlerrate und die Wahrscheinlichkeit für erfolgreiche Cyber-Attacken verringert werden. GrammaTech CodeSonar ist in DevSecOps-Workflows integrierbar, um Bugs und Sicherheitslücken in Quellcode und Drittanbietercode aufzudecken. GrammaTech ist ebenfalls in der Forschung für Software-Sicherheit involviert und wichtiger Partner von bedeutenden amerikanischen Institutionen wie DoD, DARPA und NASA. Hauptsitz von GrammaTech ist Bethesda, MD. Forschung und Entwicklung befindet sich in Ithaca, NY.

CodeSonar und CodeSentry sind eingetragene Warenzeichen der GrammaTech, Inc.

Über Verifysoft Technology:

Die Verifysoft Technology GmbH ist ein führender Anbieter von Tools, Dienstleistungen und Schulungen zur Steigerung der Softwarequalität und Senkung der Entwicklungskosten im Embedded-Bereich. Das 2003 gegründete Unternehmen betreut mit einem internationalen Beraterteam am Firmensitz in Offenburg über 600 Kunden in weltweit fast 40 Ländern. Ein Schwerpunkt von Verifysoft Technology ist die Messung und Dokumentation der Code Coverage (Testüberdeckung) und der Codequalität. Dazu bietet Verifysoft Technology mit Testwell CTC++, Testwell CMT++ und Testwell CMTJava Lösungen an, die in allen sicherheitskritischen Branchen zum Einsatz kommen. Zudem ist Verifysoft Technology Distributor für verschiedene komplementäre Tools zur Qualitätssicherung von Software, wie der Statischen Codeanalyse.

Weitere Informationen zu Verifysoft Technology stehen unter www.verifysoft.com bereit.

Verifysoft Technology GmbH

In der Spöck 10

77656 Offenburg

Telefon: +49 (781) 1278118-0

Telefax: +49 (781) 6392029

http://www.verifysoft.com

Pressekontakt

Telefon: +49 89 6230 3490

E-Mail: hansel@fx-kommunikation.de

Geschäftsführer, Direktor Marketing und Vertrieb

Telefon: +49 (781) 6392027

Fax: +49 (781) 6392029

E-Mail: lambertz@verifysoft.com

![]()

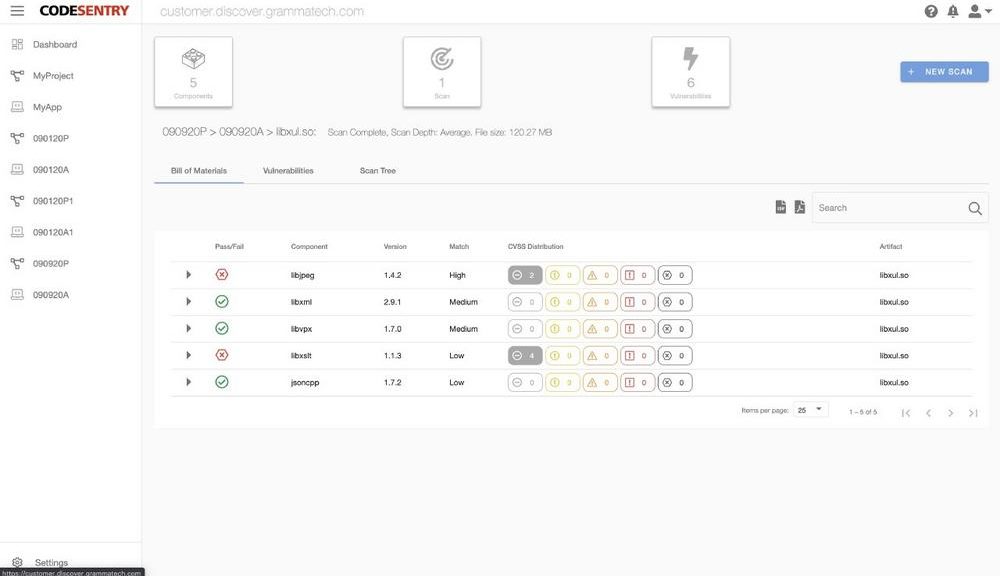

GrammaTech veröffentlicht CodeSentry™ zur Identifizierung von Sicherheitslücken in Code von Drittanbietern

Leistungsfähige Binäranalyse der Komponenten

CodeSentry nutzt eine leistungsfähige Binäranalyse, um eine detaillierte Komponentenliste, auch als Software Bill of Materials (SBOM) bezeichnet, zu erstellen und die dafür bekannten Schwachstellen aufzuzeigen. Drittanbietersoftware kann als Quellcode oder in Binärform verarbeitet werden. Die zugrundeliegenden Komponenten sind der Organisation, die sie verwendet, möglicherweise unbekannt. Es kann sich hierbei um Open Source, Commercial-Off-The-Shelf (COTS) oder Code aus Auftragsentwicklung handeln. CodeSentry ist in der Lage, die damit verbundenen Komponenten und deren Schwachstellen zu erkennen. Dies sind beispielsweise sowohl Netzwerk- und GUI-Komponenten als auch Authentifizierungsebenen.

Spezialisierte Angriffe auf Komponenten von Drittanbietern nehmen zu

Die Notwendigkeit einer solchen Prüfung von Drittanbieterkomponenten wurde in den letzten Jahren durch hochspezialisierte Angriffe immer deutlicher. Diese Attacken zielen darauf ab, bekannte Open-Source-Schwachstellen in Drittanbieterkomponenten auszunutzen. Laut Gartner haben diese Risiken innerhalb der Software-Lieferkette zunehmend an Bedeutung gewonnen. Im Gegensatz zu Schwachstellen, die durch Unachtsamkeit in der Softwareentwicklung entstehen, steigt die Zahl der Fälle, bei denen schädlicher Code mit Absicht von Angreifern in Open-Source-Code eingefügt wird (vgl. Gartner, “Technical Insight for Software Composition Analysis”, November 2019 by Dale Gardner).

„Die Verwendung von Komponenten von Drittanbietern – anstatt diese von Grund auf selbst zu entwickeln – ist gängige Praxis, um die Markteinführungszeit zu verkürzen“, sagt GrammaTech-CEO Mike Dager. „Die meisten Unternehmen stellen mittlerweile jedoch fest, dass Code von Drittanbietern für ihre Anwendungen und ihr Geschäft Sicherheitsrisiken mit sich bringt. Hieraus resultiert die Forderung nach einer Analyse der Softwarezusammensetzung. CodeSentry kann diese Prüfung mit besonderer Präzision durchführen.“

Sicherung des modernen Software-Stacks

CodeSentry basiert auf GrammaTechs bahnbrechender Binär-Code-Analyse und Machine-Learning-Technologie. Das Tool liefert tiefgehende Einsichten in die Software, ohne dass der Quellcode verfügbar sein muss. Weiterhin bietet CodeSentry folgende Hauptvorteile:

– Einfache Nutzung über eine Schnittstelle zum Hochladen von Anwendungen, die native Binärdateien, Zip-Dateien und andere Archive akzeptiert. Für die Binärdateien sind keine Debug-Informationen erforderlich, sie können auf beliebigen Instruction Set Architectures (ISAs) basieren.

– Analyse des tatsächlich auszuführenden Codes anstatt der Build-Umgebung: Durch Weglassen des überflüssigen Codes der Build-Umgebung wird die False-Positive-Rate deutlich gesenkt.

– Identifizierung von Komponenten in nativen Binärdateien durch eine Vielzahl von Algorithmen zur Komponentenvergleichsbestimmung. Erfassung von Versionsnummernbereichen, Erstellung eines Software Bill of Materials (SBOM) mit Links zu CVE und CVSS-Ergebnissen.

– Um ein besonders hohes Niveau der binären Analyse zu erreichen, nutzt CodeSentry mehrere von GrammaTech zum Patent angemeldete Algorithmen. Die spezielle Einbettungstechnologie von GrammaTech ermöglicht es CodeSentry, Komponenten-Disassemblierungen multidimensionalen Vektoren zuzuordnen und diese dann zu vergleichen.

„Kunden, die Software Composition Analysis Tools der ersten Generation nutzen, müssen in der Regel den Nachteil in Kauf nehmen, dass sie keine Einsicht in Softwarekomponenten haben, die als Binärcode geliefert werden“, erklärt Vince Arneja, Chief Product Officer bei GrammaTech. „GrammaTechs Fähigkeit, Binärcode zu analysieren und eine Liste der Softwarezusammensetzung zu erstellen, stellt eine Lösung für Unternehmen dar, die die Angriffsfläche für Hacker proaktiv verkleinern wollen.“

Verfügbarkeit

CodeSentry ist ein Produkt des US-amerikanischen Unternehmens GrammaTech. Vertrieb und Support erfolgen im deutschsprachigen Raum über die Verifysoft Technology GmbH. Kostenlose Evaluationen sind über www.grammatech.com und www.verifysoft.com möglich.

Über GrammaTech

Durch GrammaTechs Softwarelösungen werden Firmen in die Lage versetzt, noch sicherere Software zu entwickeln, indem Sicherheitslücken, Software-Bugs und andere Schwachstellen aufgedeckt und somit die Fehlerrate und die Wahrscheinlichkeit für erfolgreiche Cyber-Attacken verringert werden. Die Tools GrammaTech CodeSonar und CodeSentry sind in DevSecOps-Workflows integrierbar, um Bugs und Sicherheitslücken in Quellcode und Drittanbietercode aufzudecken. GrammaTech ist darüber hinaus in die Forschung für Software-Sicherheit involviert und wichtiger Partner von bedeutenden US-amerikanischen Institutionen wie DoD, DARPA und NASA. Hauptsitz von GrammaTech ist Bethesda (Maryland). Die Forschungs- und Entwicklungsabteilung befindet sich in Ithaca (New York).

Weitere Informationen: www.grammatech.com

CodeSonar und CodeSentry sind eingetragene Warenzeichen der GrammaTech, Inc.

Die Verifysoft Technology GmbH ist ein führender Anbieter von Tools, Dienstleistungen und Schulungen zur Steigerung der Softwarequalität und Senkung der Entwicklungskosten im Embedded-Bereich. Das 2003 gegründete Unternehmen betreut mit einem internationalen Beraterteam am Firmensitz in Offenburg über 600 Kunden in weltweit fast 40 Ländern. Ein Schwerpunkt von Verifysoft Technology ist die Messung und Dokumentation der Code Coverage (Testüberdeckung). Dazu bietet Verifysoft Technology mit Testwell CTC++, Testwell CMT++ und Testwell CMTJava Lösungen an, die in allen sicherheitskritischen Branchen zum Einsatz kommen. Zudem ist Verifysoft Technology Distributor für verschiedene weitere Tools zur Qualitätssicherung von Software in Embedded Devices, wie zum Beispiel der Statischen Codeanalyse.

Weitere Informationen: www.verifysoft.com

Verifysoft Technology GmbH

In der Spöck 10

77656 Offenburg

Telefon: +49 (781) 1278118-0

Telefax: +49 (781) 6392029

http://www.verifysoft.com

Geschäftsführer, Direktor Marketing und Vertrieb

Telefon: +49 (781) 6392027

Fax: +49 (781) 6392029

E-Mail: lambertz@verifysoft.com

Pressekontakt

Telefon: +49 89 6230 3490

E-Mail: hansel@fx-kommunikation.de

![]()