beBPo – Wenn mit der Behördenpost der Schadcode kommt

Das beBPo ist leider kein E-Mail

Im Gegensatz zu klassischen E-Mail-Systemen erlaubt beBPo nur den Zugriff durch einen Nutzer zur gleichen Zeit. Für größere Organisationen bedeutet das: eingeschränkte Flexibilität, erschwerte zentrale Verwaltung und zusätzlicher operativer Aufwand.

Hinzu kommt die technische Basis: beBPo ist eine monolithische Java-Anwendung. Backup- und Restore-Prozesse sind dadurch aufwendig und im Fehlerfall nur mit erheblichem technischem Einsatz beherrschbar.

Ein weiterer Nachteil: Nachrichten verbleiben nicht auf dem Server, sondern werden vollständig auf den Client heruntergeladen. Bei Systemfehlern oder Neuinstallationen droht somit der Verlust gespeicherter Kommunikation — ein Risiko, das kritische Verwaltungsabläufe beeinträchtigen kann.

Gute Verschlüsselung – böse Nebenwirkungen?

Das beBPo setzt auf echte Ende-zu-Ende-Verschlüsselung und bietet damit ein hohes Maß an Vertraulichkeit im Nachrichtenaustausch. Denn im Gegensatz zum besonderen elektronischen Anwaltspostfach (beA) wird der Datenstrom nicht aufgebrochen — ein wesentlicher Vorteil für die Sicherheit der Inhalte und die Integrität des Übertragungswegs.

Doch genau diese konsequente Verschlüsselung hat eine Schattenseite: Da die Inhalte unterwegs nicht geprüft werden können, erreichen potenziell schadhafte Anhänge oder Inhalte die Empfängerseite vollständig unkontrolliert. Die Malware-Prüfung muss daher zwingend am Endpunkt, also innerhalb der beBPo-Ausführungsumgebung, stattfinden.

Ein Problem dabei: beBPo selbst bietet keine eingebaute Virenprüfung und keine Schnittstellen, um gängige Sicherheitslösungen anzubinden. Damit besteht die Gefahr, dass Schadcode aus einer beBPo-Nachricht heraus direkt in das interne Netzwerk gelangt.

Die logische Konsequenz: beBPo sollte ausschließlich in einer abgeschotteten, gesicherten Umgebung betrieben werden, die verhindert, dass Schadsoftware aus der beBPo-Umgebung heraus das produktive Netzwerk kompromittiert.

TightGate-Pro – Die richtige Umgebung für beBPo

TightGate-Pro adressiert exakt die Schwachstellen, die den sicheren Betrieb des beBPo im Alltag erschweren: fehlende Schadcode-Prüfung, mangelnde Isolation und die fehlende Möglichkeit zum echten Mehrbenutzerbetrieb.

Durch den Betrieb des beBPo-Klienten in der vollständig sicheren TightGate-Pro Umgebung wird das interne Netzwerk zuverlässig vor potentiell in Nachrichten enthaltenen Schadcodes geschützt. Inhalte und Anhänge lassen sich in dieser Umgebung sicher sichten, bevor sie ins interne Netz übernommen werden. Dateien, die aus dem beBPo heraus übertragen werden, prüft TightGate-Pro zusätzlich mit einem aktuellen Virenscanner – ein Schutz, den beBPo von Haus aus nicht bereitstellt.

Zudem gleicht TightGate-Pro die strukturellen Einschränkungen des beBPo aus: Über geteilte Zugangsdaten können mehrere Nutzer flexibel auf ein Postfach zugreifen, ohne dass ein nativer Multi-User-Betrieb erforderlich wäre. Vertretungsregelungen und Schichtarbeit lassen sich so problemlos umsetzen.

Auch das Thema Datensicherheit wird entschärft: Die gesamte beBPo-Umgebung wird täglich gesichert und kann bei Bedarf mit wenigen Klicks wiederhergestellt werden. So werden Nachrichtenverluste – ein inhärentes Risiko der lokalen Ablage im beBPo-Client – effektiv vermieden.

Fazit: Sicherer und stabiler beBPo-Betrieb für Behörden

TightGate-Pro ermöglicht einen sicheren und effizienten Einsatz des beBPo und adressiert genau die technischen Anforderungen moderner Behördenkommunikation. Durch die isolierte Ausführungsumgebung, die integrierten Sicherheitsmechanismen und die tägliche Sicherung bleibt der Betrieb stabil und geschützt. Die regelmäßige Bereitstellung aktueller beBPo-Versionen durch m-privacy stellt zudem sicher, dass Behörden jederzeit mit einer aktuellen und verlässlichen Plattform arbeiten.

Die m‑privacy GmbH ist ein Berliner Familienunternehmen, das seit 2002 höchste Maßstäbe in IT‑Sicherheit und Datenschutz setzt. Mit einem erfahrenen Team von rund 10 Personen entwickeln und implementieren wir innovative Lösungen für Unternehmen und Behörden.

TightGate‑Pro – sicheres Surfen à la ReCoBS:

Im Zentrum unserer Produktpalette steht TightGate‑Pro, ein Remote‑Controlled Browser System (ReCoBS). Dabei wird der Webbrowser auf einem gehärteten Server außerhalb des internen Netzwerks ausgeführt, während die Bild‑ und Toninhalte verschlüsselt an den Arbeitsplatz übertragen werden. Diese präventive Sicherheitsarchitektur verhindert effektiv Cyberangriffe und Datenlecks über den Browser.

Ganzheitliches IT‑Sicherheitsportfolio:

Ergänzend zu unseren Produkten bieten wir professionellen Anwendern umfassende Leistungen – von Website‑Sicherheitsanalysen und IS‑Kurzrevisionen bis hin zur Begleitung bei ISO 27001‑Zertifizierungen sowie betrieblichen Datenschutzanalysen und externen Datenschutzbeauftragten.

Mit unserer Kombination aus technologischer Spitzenleistung und begleitender Beratung sind wir Ihr verlässlicher Partner für zukunftssichere, digitale Infrastrukturen.

m-privacy GmbH

Werner-Voß-Damm 62

12101 Berlin

Telefon: +49 (30) 243423-34

http://www.m-privacy.de

Geschäftsführer

Telefon: +493024342334

E-Mail: presse@m-privacy.de

![]()

Windows 10 und TightGate-Pro = Internet ohne Datenleck

Die exzessive Datensammlung durch Microsoft ist im behördlichen Umfeld nicht akzeptabel. Vieles wird direkt in die USA übertragen und steht dort vermeintlich auch Geheimdiensten zur Verfügung. Abschalten kann man die Telemetrie-Funktionen selbst in den Enterprise-Versionen des Betriebssystems nur unvollständig. Dennoch lassen sich die Phone-Home-Aktivitäten von Windows-Servern und Arbeitsplatzrechnern zuverlässig unterbinden. Das gelingt am einfachsten durch eine komplette Abschottung der betreffenden Netzwerke über eine Firewall. Der dennoch notwendige Internetzugang wird am sichersten über ein sogenanntes Remote-Controlled Browser System (ReCoBS) wie TightGate-Pro realisiert.

TightGate-Schutzkonzept

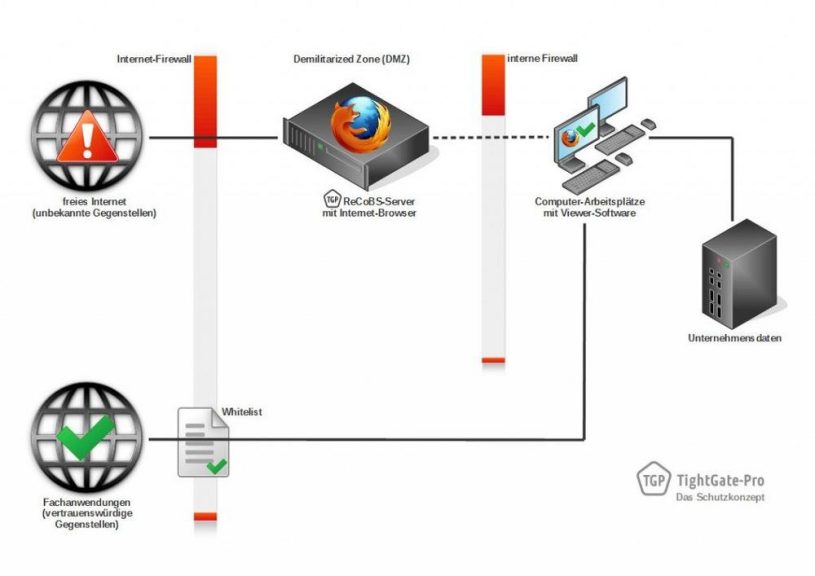

Der ideale, also sichere Webbrowser hat zwar Internetzugang, soll aber auf interne Daten und Ressourcen nicht zugreifen. Er darf folglich nicht im internen Netz ausgeführt werden, muss jedoch zugleich vom Arbeitsplatz aus steuerbar und sichtbar sein. Diese auf den ersten Blick widersprüchlichen Anforderungen vereint das TightGate-Schutzkonzept. Es wird mit der Klient-Server-Lösung TightGate-Pro sicherheitstechnisch einwandfrei und aus Anwendersicht komfortabel umgesetzt.

Das TightGate-Schutzkonzept implementiert eine benutzerfreundliche Zwei-Browser-Lösung. Das Internet steht über TightGate-Pro risikofrei zur Verfügung (externer Browser). Ein Intranet oder notwendige Fachanwendungen sind über einen lokal installierten Browser weiterhin zugänglich (interner Browser).

TightGate-Pro besteht aus zwei physisch getrennten Systemen: einem besonders gehärteten Server und den Klienten, die auf den Arbeitsplatzcomputern installiert sind. Der Server befindet sich außerhalb des internen Netzwerkes in der Demilitarisierten Zone (DMZ). Dort kommuniziert er mit dem Internet, führt den Webbrowser aus und liefert nur dessen Bildschirmausgabe verschlüsselt über ein funktionsspezifisches Protokoll ins interne Netzwerk. Dort wird sie von einem Klientenrechner am Arbeitsplatz dekodiert und dargestellt. Umgekehrt ist eine Fernsteuerung des Browsers vom Arbeitsplatz aus möglich. Eine solche Anordnung heißt Remote-Controlled Browser System (ReCoBS). So kann das Internet im internen Netzwerk vollfunktional genutzt werden, ohne dass eine direkte Verbindung besteht. Angriffen aus dem Internet wird ebenso wirkungsvoll vorgebeugt wie ungewolltem Datenabfluss. Windows 10 kann in so geschützten Infrastrukturen keinerlei Telemetriedaten mehr aussenden.

Keine Einschränkungen für Intranet und Fachanwendungen

Der nur für das Intranet vorgesehene, lokale (interne) Browser kann einen beliebigen (auch älteren) Softwareversionsstand aufweisen oder potenziell gefahrenträchtige Erweiterungen (z. B. Active-X) verwenden. Da er nicht über Internetzugang verfügt, ist eine Gefährdung des internen Netzwerks ausgeschlossen. Unternehmensspezifische Fachanwendungen über vertrauenswürdige Gegenstellen können anhand einer Whitelist in der Internet-Firewall freigeschaltet und mit dem internen Browser dargestellt werden.

Das entscheidende Sicherheits-Plus: Das interne Netzwerk kann über geeignete Firewall-Regeln vollständig gegenüber dem Internet abgeschottet werden. Es ist damit für Angreifer aus dem Internet prinzipiell unerreichbar. In der Gegenrichtung wird ungewollter Datenabfluss (u. a. Telemetriedaten von Microsoft Windows) zuverlässig unterbunden. Das Schutzniveau des internen Netzwerks bleibt jederzeit maximal.

Flexible Einsatzmöglichkeiten von TightGate-Pro

TightGate-Pro skaliert problemlos auch für große Infrastrukturen. Für interne Zwecke bietet sich eine Zwei-Browser-Lösung an: Der lokale Browser für Fachanwendungen oder das Intranet und das ReCoBS zum Zugriff auf das Internet. Ein ReCoBS ist der Goldstandard zur Nutzung des Internets in behördlichen Infrastrukturen und ideal bei Verwendung von Betriebssystemen mit schwer kontrollierbarer Datenübertragung zum Hersteller. Nutzerseitig ist TightGate-Pro dabei mit wenig Umgewöhnung verbunden, was zusammen mit dem Sicherheitszugewinn die steigende Verbreitung bei Behörden und Unternehmen erklärt.

Die m-privacy GmbH mit Sitz in Berlin ist auf IT-Sicherheit und Datenschutz spezialisiert. Hauptprodukt ist TightGate-Pro, die innovative Client-Server-Lösung zur sicheren Internetanbindung von Computerarbeitsplätzen nach dem Prinzip des ferngesteuerten Webbrowsers (Remote-Controlled Browser System, ReCoBS). TightGate-Pro (CC) Ver. 1.4 ist gemäß Common Criteria durch das Bundesamt für Sicherheit in der Informationstechnik (BSI) zertifiziert und erreicht Schutzlevel EAL3+. Alle TightGate-Produkte entsprechen der EU-Datenschutzgrundverordnung (DSGVO).

Darüber hinaus stellt die m-privacy GmbH ein umfangreiches Dienstleistungsportfolio für professionelle Anwender bereit. Von Website-Sicherheitsanalysen über IS-Kurzrevisionen bis zu Security Audits nach ISO 27001 reicht das Angebot. Im betrieblichen Datenschutz stellt die m-privacy GmbH externe Datenschutzbeauftragte aufbauend auf einer eingehenden Datenschutz-Erstanalyse.

m-privacy GmbH

Werner-Voß-Damm 62

12101 Berlin

Telefon: +49 (30) 243423-34

http://www.m-privacy.de

Presse- und Öffentlichkeitsarbeit

Telefon: +49 (30) 24632170

Fax: +49 (30) 99296856

E-Mail: presse@m-privacy.com

![]()